Koble til Microsoft Entra ID med OpenID Connect

FoxIDs kan kobles til Microsoft Entra ID med OpenID Connect og dermed autentisere sluttbrukere i en Microsoft Entra ID tenant.

Det er mulig å koble til både en single tenant og multitenant Microsoft Entra ID app som en autentiseringsmetode i FoxIDs med OpenID Connect.

Et mer komplekst tilfelle er å lese claims fra access token.

Hvis du konfigurerer App roles returneres de i roles claim.

Du kan teste Microsoft Entra ID login med online web app sample (sample docs) ved å klikke

Log inog deretterMicrosoft Entra ID. Se Microsoft Entra ID sample konfigurasjonen i FoxIDs Control: https://control.foxids.com/test-corp Få read tilgang med brukerenreader@foxids.comog passordgEh#V6kSwog velg deretterProductionmiljøet og fanenAuthentication.

Konfigurer single tenant

Dette kapittelet beskriver hvordan du konfigurerer en Microsoft Entra ID single tenant forbindelse med OpenID Connect Authorization Code flow og PKCE, som er det anbefalte OpenID Connect flowet.

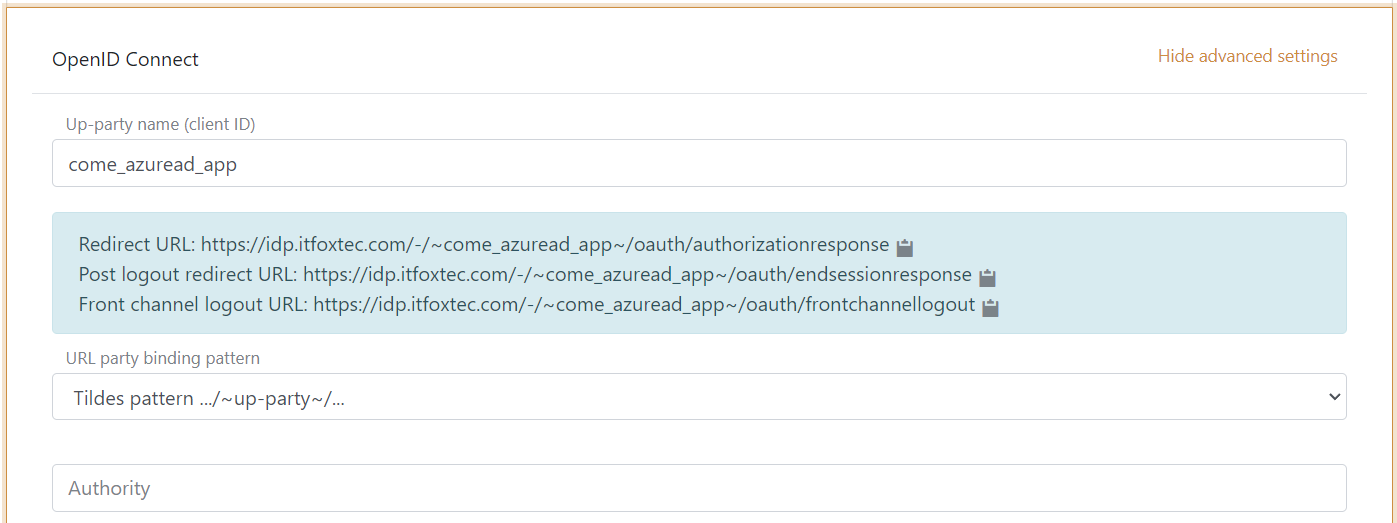

1 - Start med å opprette en OpenID Connect autentiseringsmetode i FoxIDs Control Client

- Legg til navnet

- Velg show advanced

- Velg tildes URL binding pattern

Det er nå mulig å lese Redirect URL og Front channel logout URL.

2 - Gå deretter til Azure Portal og opprett Microsoft Entra ID appen

- Legg til navnet

- Velg single tenant

- (Det er en Web applikasjon) Legg til FoxIDs autentiseringsmetode

Redirect URL - Klikk Register

- Kopier Application (client) ID

- Kopier Directory (tenant) ID

- Gå til Authentication fanen og legg til FoxIDs autentiseringsmetode

Front channel logout URL, klikk save - Gå til Certificates & secrets fanen og klikk New client secret og legg til hemmeligheten

- Alternativt, bruk et client certificate i stedet for en secret

- Kopier client secret verdien (ikke secret ID)

- Gå til Token configuration fanen og klikk Add optional claims. Velg ID (for å legge til claims i ID token) og velg

email,family_name,given_name,ipaddr,preferred_usernameog klikk Add to ganger.

3 - Gå tilbake til FoxIDs autentiseringsmetoden i FoxIDs Control Client

- Legg til authority, som er

https://login.microsoftonline.com/{Microsoft Entra ID tenant ID}/v2.0(f.eks.https://login.microsoftonline.com/82B2EBAE-5864-4C9F-8F78-40CB172BC7E1/v2.0) - Legg til Microsoft Entra ID client ID som en custom SP client ID

- Legg til

profileogemailscopes (mulige andre eller flere scopes) - Legg til Microsoft Entra ID client secret verdien som client secret

- Alternativt, velg show advanced, endre client authentication method til

private key JWTog last opp client sertifikatet

- Alternativt, velg show advanced, endre client authentication method til

- Velg use claims from ID token

- Legg til claims som overføres fra autentiseringsmetoden til applikasjonsregistreringene. F.eks.

preferred_username,email,name,given_name,family_name,oid,ipaddrog eventueltaccess_tokenclaim for å overføre Microsoft Entra ID access token til applikasjonsregistreringer. - Velg

Noi Front channel logout session required - Klikk create

Det var det.

Det er mulig å se claims returnert fra Microsoft Entra ID appen i FoxIDs log ved å endre log innstillingene til å logge claims og eventuelt logge hele meldingen og deretter dekode de mottatte JWT-ene

Den nye autentiseringsmetoden kan nå velges som en tillatt autentiseringsmetode i en applikasjonsregistrering. Applikasjonsregistreringen kan lese claims fra autentiseringsmetoden. Det er mulig å legge til access_token claim for å inkludere Microsoft Entra ID access token som en claim i det utstedte access token.

Konfigurer multitenant

Dette kapittelet beskriver hvordan du konfigurerer en Microsoft Entra ID multitenant forbindelse med OpenID Connect Authorization Code flow og PKCE.

Multitenant konfigurasjonen skiller seg litt fra single tenant konfigurasjonen.

1 - Microsoft Entra ID Portalen

- Under opprettelse av app velg multitenant

2 - FoxIDs autentiseringsmetoden i FoxIDs Control Client

- Legg til authority

https://login.microsoftonline.com/common/v2.0 - Velg edit issuer

- Endre issuer til

https://login.microsoftonline.com/{Microsoft Entra ID tenant ID}/v2.0(f.eks.https://login.microsoftonline.com/82B2EBAE-5864-4C9F-8F78-40CB172BC7E1/v2.0), hvor du legger til Microsoft Entra ID tenant ID. Du kan muligens legge til flere issuers og dermed stole på flere Azure tenants. Eller du kan bruke wildcard*uten noe annet for å akseptere alle issuers, den aksepterte issuer legges til iauth_method_issuerclaim.

Les claims fra access token

Hvis du vil lese claims fra access token må du legge til én Microsoft Entra ID app til for en resource (API). Hvor den første Microsoft Entra ID appen er for en client.

1 - I Azure Portal

- Opprett resource Microsoft Entra ID appen

- Eksponer et scope fra resource appen og gi client appen resource app scope

2 - Gå deretter til FoxIDs Control Client

- Velg show advanced

- Velg edit issuer

- Legg til access token issuer

https://sts.windows.net/{Microsoft Entra ID tenant ID}/(f.eks.https://sts.windows.net/82B2EBAE-5864-4C9F-8F78-40CB172BC7E1/), hvor du legger til Microsoft Entra ID tenant ID - Legg til resource app scope som et scope i FoxIDs autentiseringsmetode klienten

- Les claims fra access token ved å ikke velge use claims from ID token

Dermed utstedes access token av samme OP (IdP) og aksepteres derfor.

App roles

Hvis du konfigurerer App roles på Microsoft Entra ID appen under App roles fanen.

Rollene returneres i roles claim i ID token for brukere som er tildelt rollen.

Hvis du leser claims fra access token må rollene defineres i Microsoft Entra ID appen for en resource (API).

I FoxIDs Control Client

- Rollene returneres i en

rolesclaim som kan endres til enroleclaim (uten s) ved å legge til en map claims transformation. Skrivrolei new claim, sett action til replace claim og skrivrolesi select claim - Legg til

roleclaim i claims som overføres fra autentiseringsmetoden til applikasjonsregistreringene

Husk også å legge til

roleclaim i applikasjonsregistreringen for at den skal utstedes til applikasjonen.