Verbinden met NemLog-in via SAML 2.0 (Legacy standaardconfiguratie)

Dit is de legacy handleiding voor het configureren van NemLog-in met de standaard SAML 2.0 instellingen. Voor de NemLog-in template UI, zie Verbinden met NemLog-in via SAML 2.0 (Template).

Je kunt FoxIDs verbinden met NemLog-in (Deense IdP) met een SAML 2.0 authenticatiemethode en gebruikers laten authenticeren met MitID. NemLog-in wordt gekoppeld als een SAML 2.0 Identity Provider (IdP).

Door een SAML 2.0 authenticatiemethode en een OpenID Connect applicatieregistratie te configureren, wordt FoxIDs een bridge tussen SAML 2.0 en OpenID Connect. FoxIDs behandelt de SAML 2.0 verbinding dan als een Relying Party (RP) / Service Provider (SP) en jij hoeft je in je applicatie alleen bezig te houden met OpenID Connect. Indien nodig kun je meerdere loginopties (authenticatiemethoden) aanbieden vanuit dezelfde OpenID Connect applicatieregistratie.

FoxIDs ondersteunt NemLog-in en de op SAML 2.0 gebaseerde OIOSAML 3.0.3, inclusief single logout (SLO), logging, issuer naming, vereiste OCES3 (RSASSA-PSS) certificaten en NSIS ondersteuning.

Je kunt de NemLog-in login testen met de online web app sample (sample docs) door op

Log inte klikken en daarna opDanish NemLog-in TESTvoor de testomgeving ofDanish NemLog-invoor productie. Bekijk de NemLog-in sample configuratie in FoxIDs Control: https://control.foxids.com/test-corp Krijg read access met gebruikerreader@foxids.comen wachtwoordgEh#V6kSwen selecteer daarna de omgevingnemloginofnemlogin-test. De sample is geconfigureerd met een aparte omgeving voor de NemLog-in SAML 2.0 integratie.

NemLog-in documentatie:

- Het NemLog-in ontwikkelportaal met documentatie

- OCES3 certificaten:

- Download het OCES3 testcertificaat en het wachtwoordbestand, of maak een OCES3 testcertificaat

- Maak een OCES3 productiecertificaat in de certificaatadministratie

- Je moet verbonden zijn met NemLog-in om IT-systemen te kunnen aanmaken.

- Het NemLog-in administratieportaal waar je IT-systemen configureert

- Testomgeving

- Zie Testgebruikers in de integratietestomgeving voor MitID particuliere testgebruikers en MitID Business testgebruikers

Transformeer de DK privilege XML claim naar een JSON claim.

Overweeg een aparte omgeving

NemLog-in vereist dat de Relying Party (RP) een OCES3 certificaat gebruikt en uitgebreide logging. Overweeg daarom NemLog-in te verbinden in een aparte omgeving, zodat het OCES3 certificaat en het logniveau kunnen worden geconfigureerd zonder iets anders te beïnvloeden.

Je kunt twee omgevingen in dezelfde tenant verbinden met een Environment Link.

Certificaat

NemLog-in vereist dat alle requests (authn en logout) van de Relying Party (RP) worden ondertekend. Daarnaast vereist NemLog-in dat de RP tekent met een OCES3 certificaat. Het is niet mogelijk om een certificaat te gebruiken dat is uitgegeven door een andere certificaatautoriteit, een self-signed certificaat of een certificaat dat is uitgegeven door FoxIDs.

OCES3 testcertificaten worden gebruikt in de testomgeving en OCES3 productiecertificaten in productie. Een OCES3 certificaat is drie jaar geldig. Daarna moet het handmatig worden vernieuwd. Je hebt aparte FoxIDs omgevingen nodig om respectievelijk de test- en productieomgeving af te handelen. De omgevingen kunnen optioneel worden gecombineerd in een app-omgeving met environment links.

Voeg het .P12 OCES3 certificaat toe in FoxIDs Control Client:

- Selecteer (of maak) de omgeving die voor NemLog-in wordt gebruikt

- Selecteer het tabblad Certificates

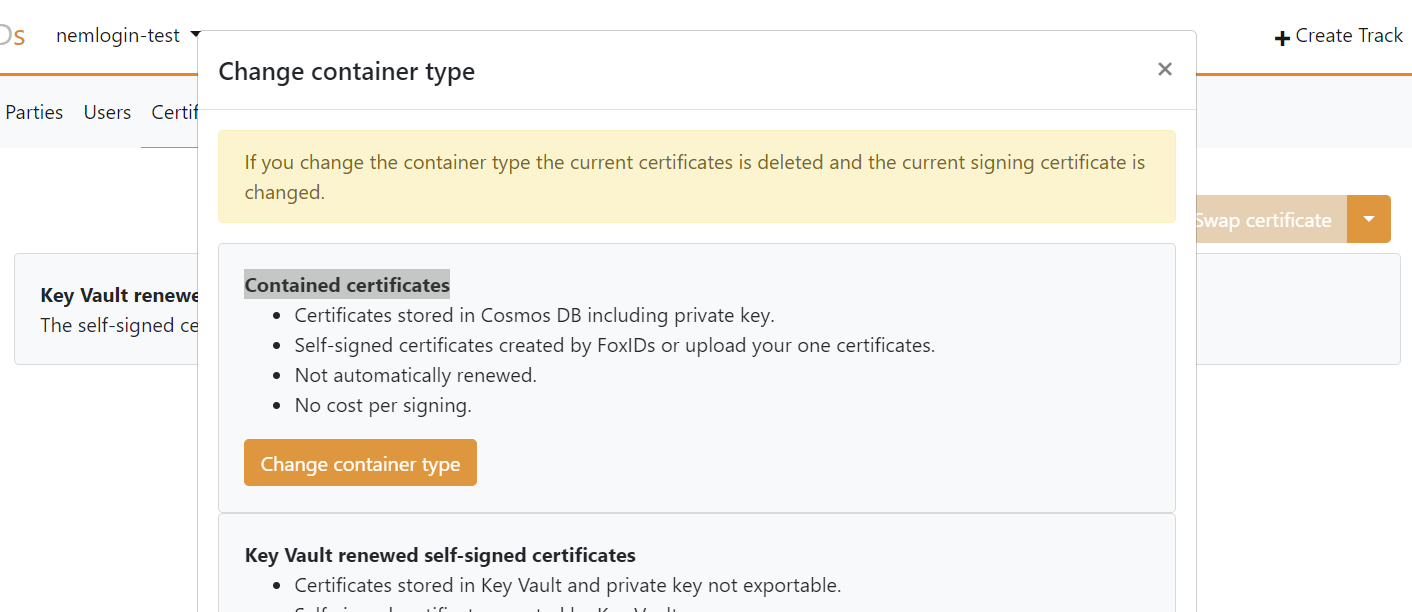

- Klik op de pijl omlaag op de knop Swap certificate en klik daarna, in de sectie Contained certificates, op Change container type

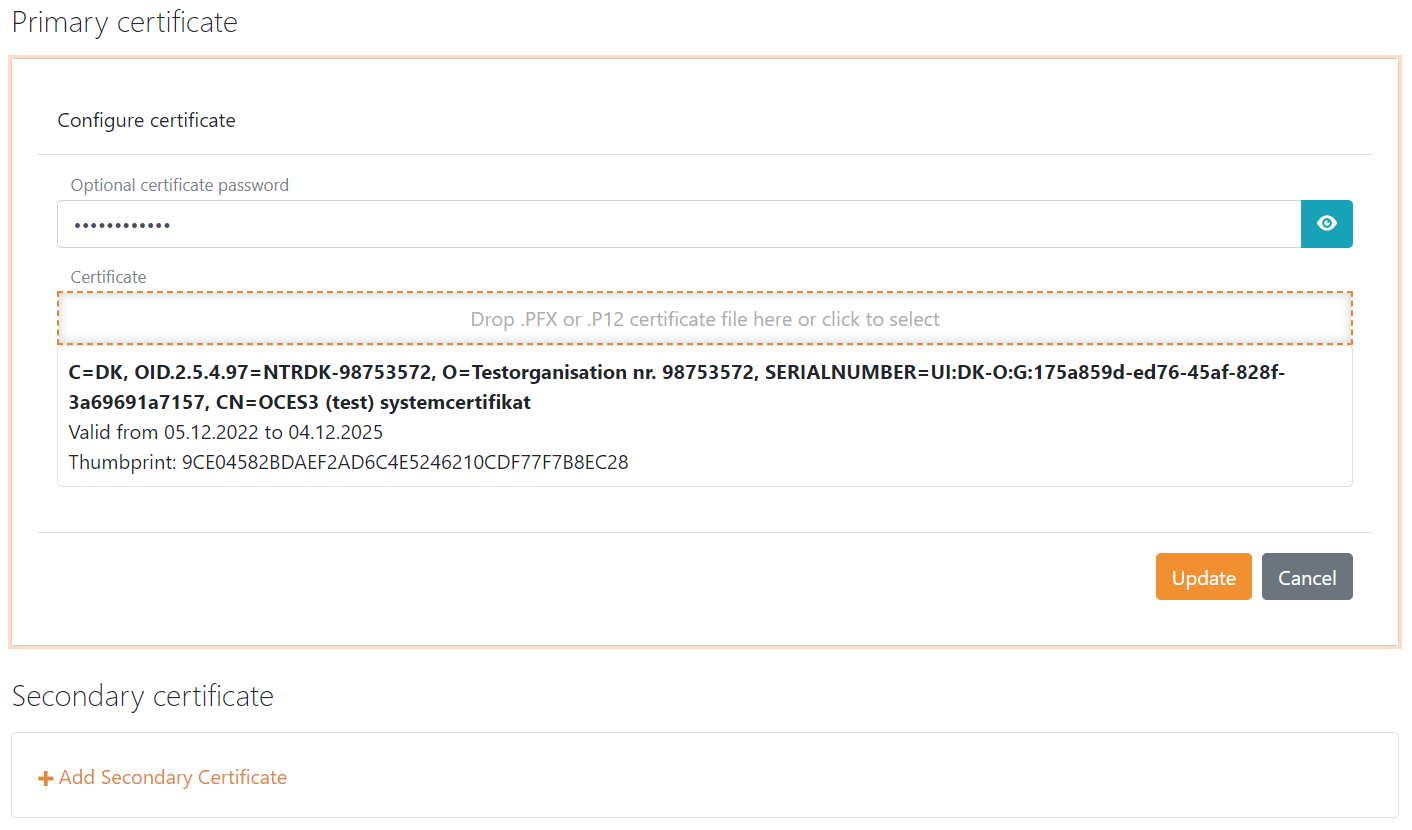

- Klik op het primary certificaat, voer het wachtwoord in en upload het

.P12OCES3 certificaat

Daarna is het mogelijk om een secondary certificaat toe te voegen en tussen het primary en secondary certificaat te wisselen.

NemLog-in 3 configureren als Identity Provider (IdP)

Je moet het OCES3 certificaat configureren voordat je deze handleiding volgt.

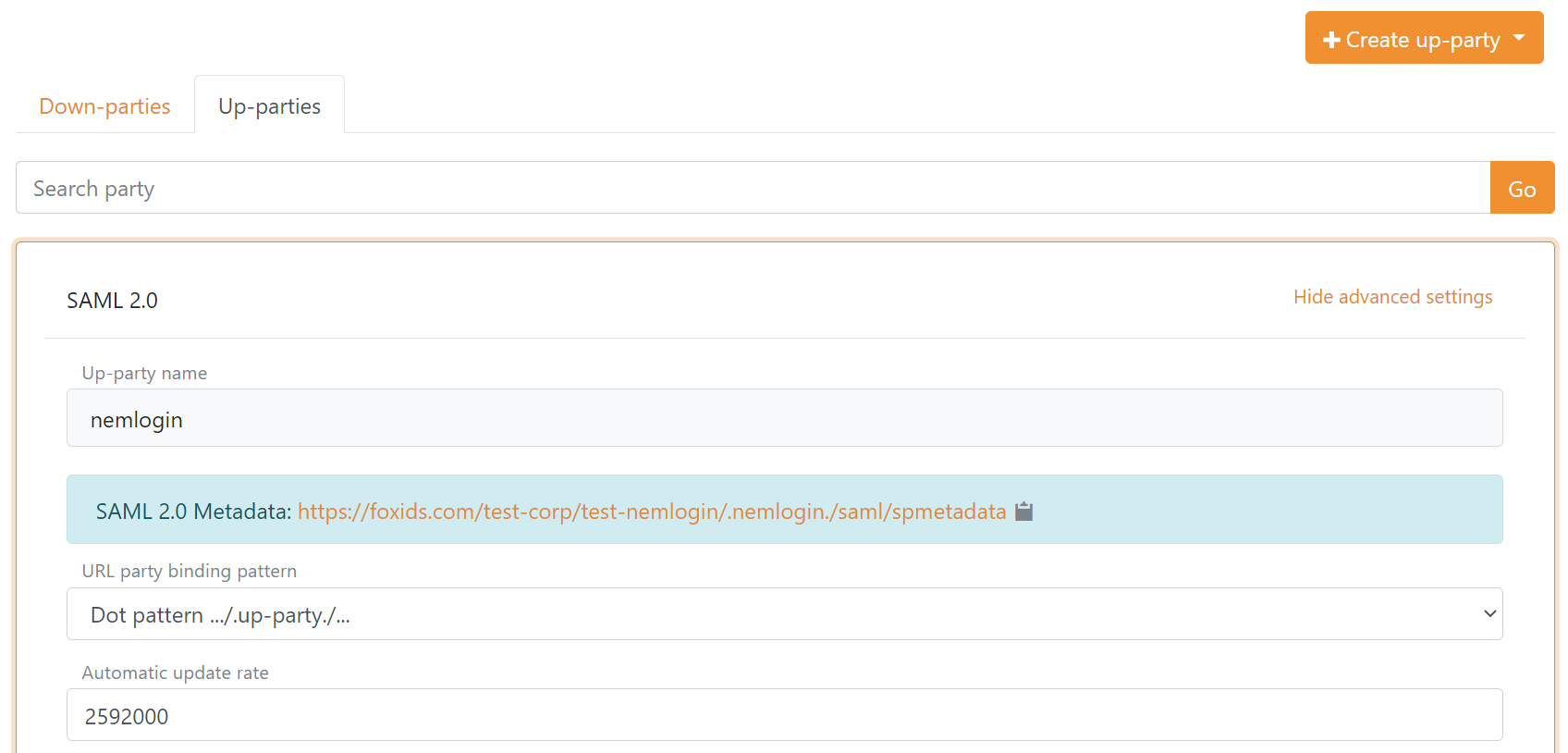

1) - Begin met het maken van een SAML 2.0 authenticatiemethode in FoxIDs Control Client

- Selecteer het tabblad Authentication

- Klik op New authentication en daarna op SAML 2.0

- Voeg de naam toe

- Selecteer Show advanced

- Selecteer het dot URL binding pattern

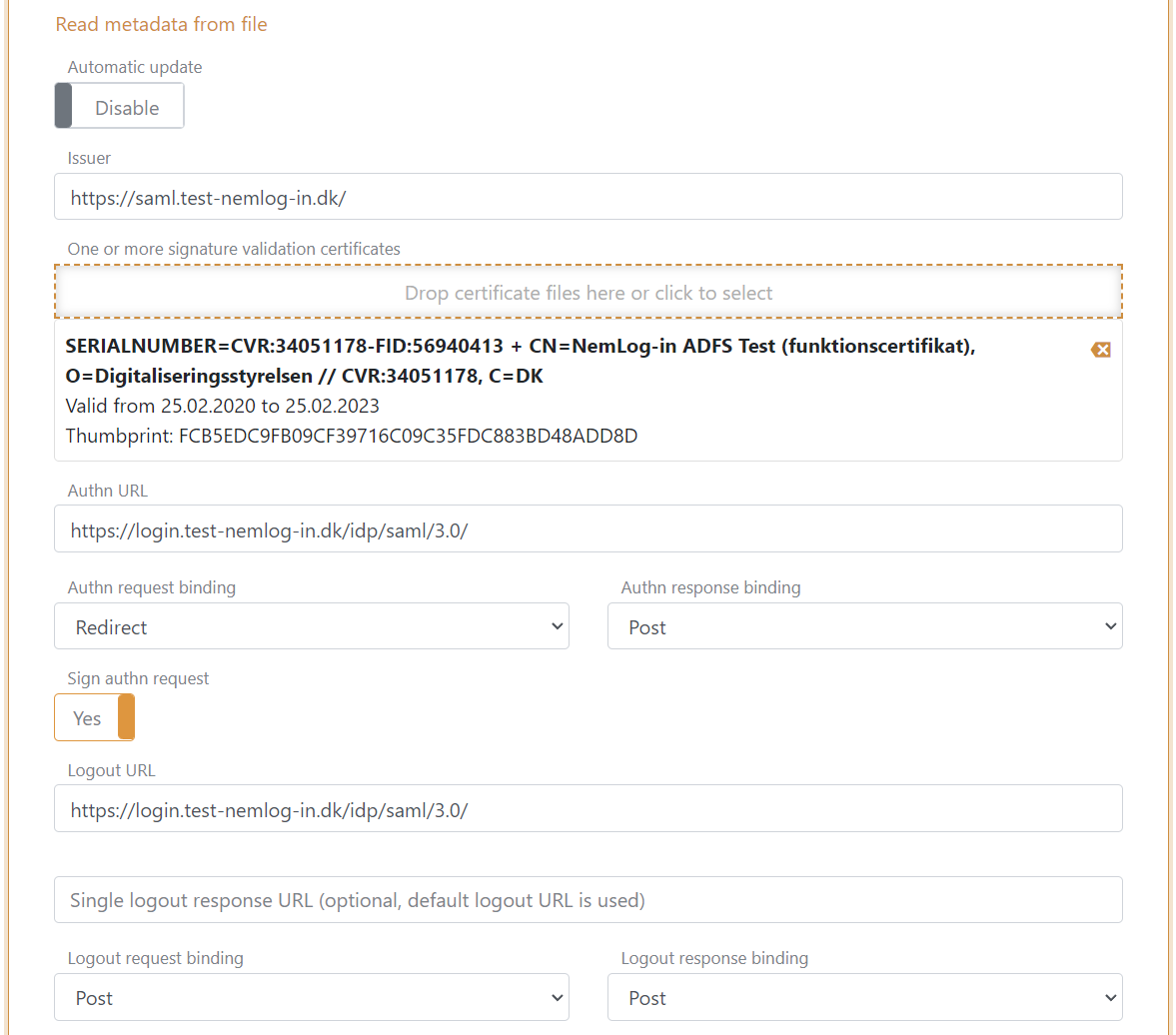

- Schakel automatic update uit

- Klik op Read metadata from file en selecteer de NemLog-in IdP metadata

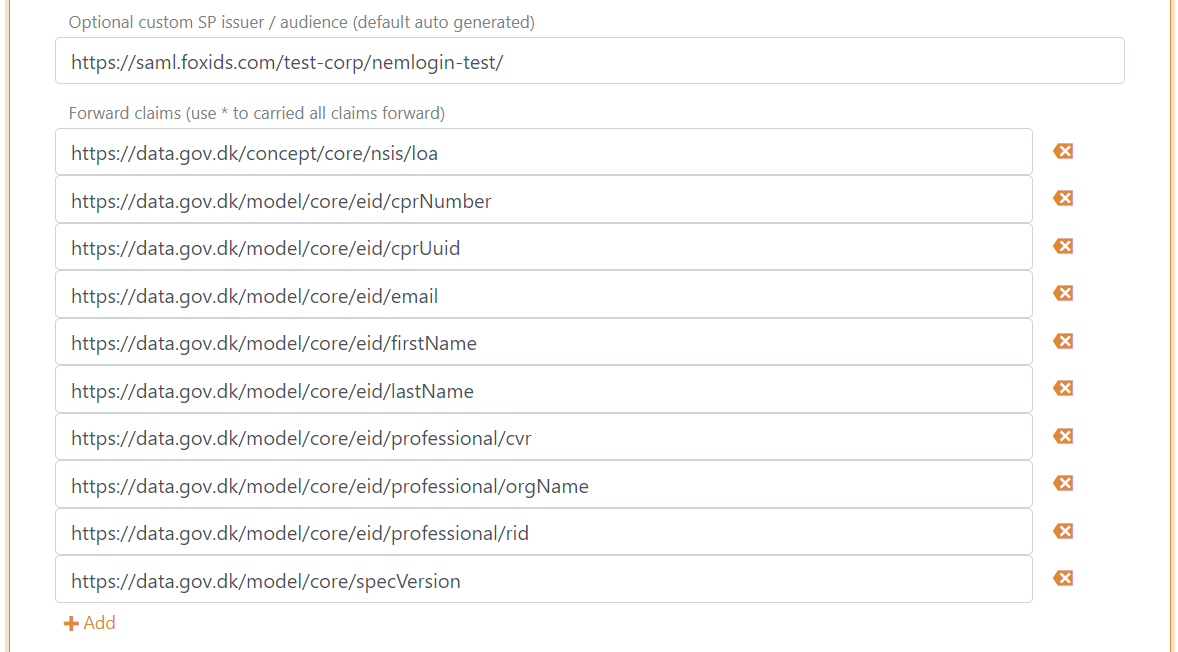

- Configureer een aangepaste SP issuer; de issuer kan optioneel beginnen met

https://saml.- De issuer in dit voorbeeld is

https://saml.foxids.com/test-corp/nemlogin-test/

- De issuer in dit voorbeeld is

- Verwijder optioneel de

*en configureer claims; de volgende claims worden het vaakst gebruikt:https://data.gov.dk/concept/core/nsis/loahttps://data.gov.dk/model/core/eid/cprNumberhttps://data.gov.dk/model/core/eid/cprUuidhttps://data.gov.dk/model/core/eid/emailhttps://data.gov.dk/model/core/eid/firstNamehttps://data.gov.dk/model/core/eid/lastNamehttps://data.gov.dk/model/core/eid/professional/cvrhttps://data.gov.dk/model/core/eid/professional/orgNamehttps://data.gov.dk/model/core/eid/professional/uuid/persistenthttps://data.gov.dk/model/core/specVersion- voeg optioneel de privilege claim toe, zie stap 3)

- Stel Login hint in Authn request in Subject NameID in op Disabled

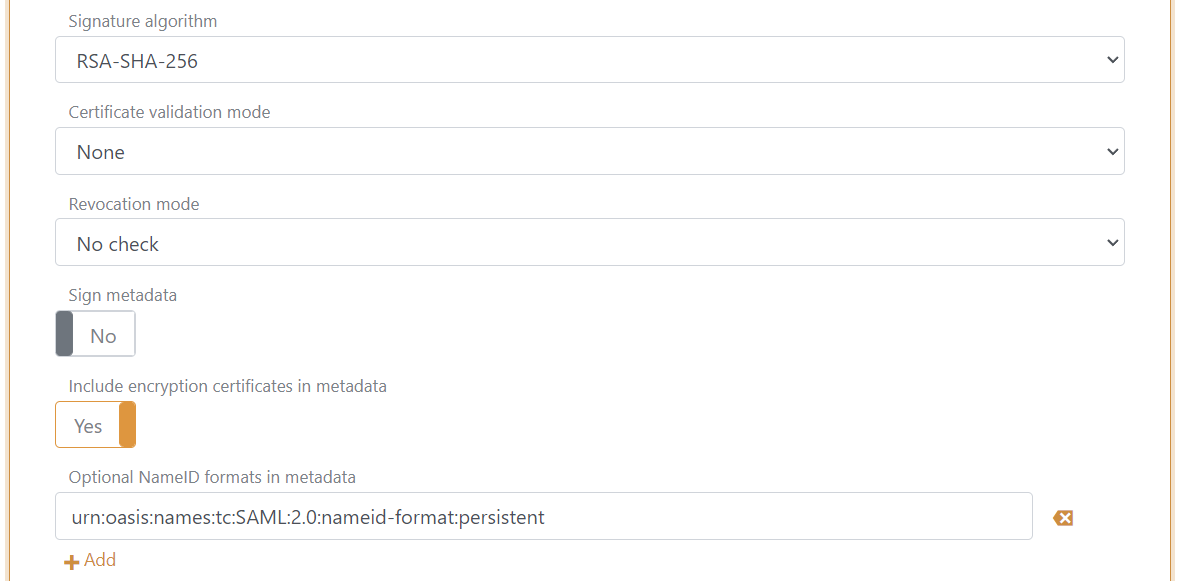

- Stel alleen in productie optioneel Certificate validation mode in op

Chain trustals het OCES3 root certificaat op jouw platform wordt vertrouwd, en stel Certificate revocation mode in opOnline - Selecteer om het encryptiecertificaat op te nemen in metadata

- Stel NameID format in metadata in op

urn:oasis:names:tc:SAML:2.0:nameid-format:persistent

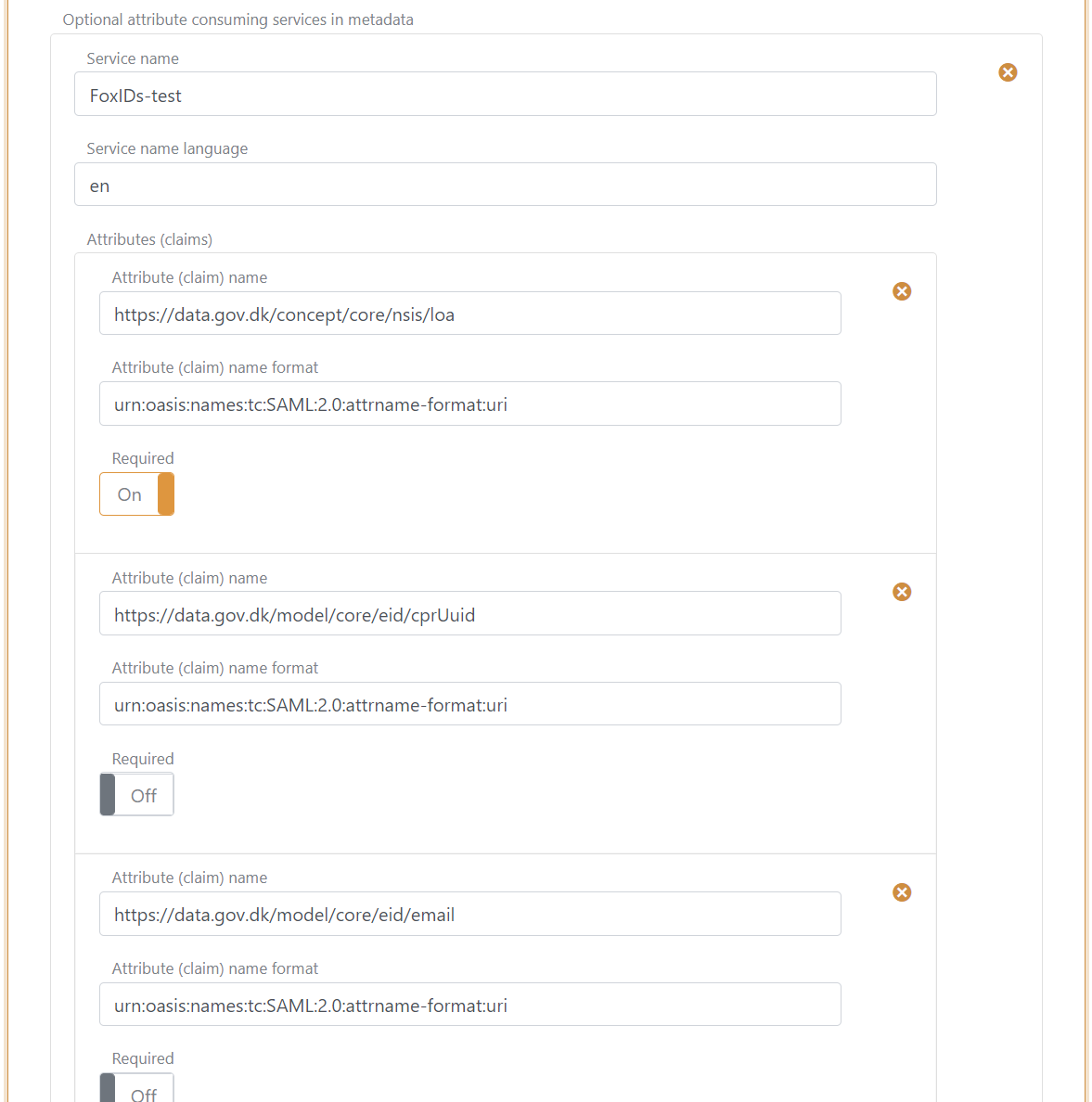

- Voeg een attribute consuming service toe in metadata en voeg de servicenaam toe.

- Voeg alle in stap 11 geconfigureerde claims toe als requested attributes met het format

urn:oasis:names:tc:SAML:2.0:attrname-format:uri. Zet elke attribute optioneel als required.

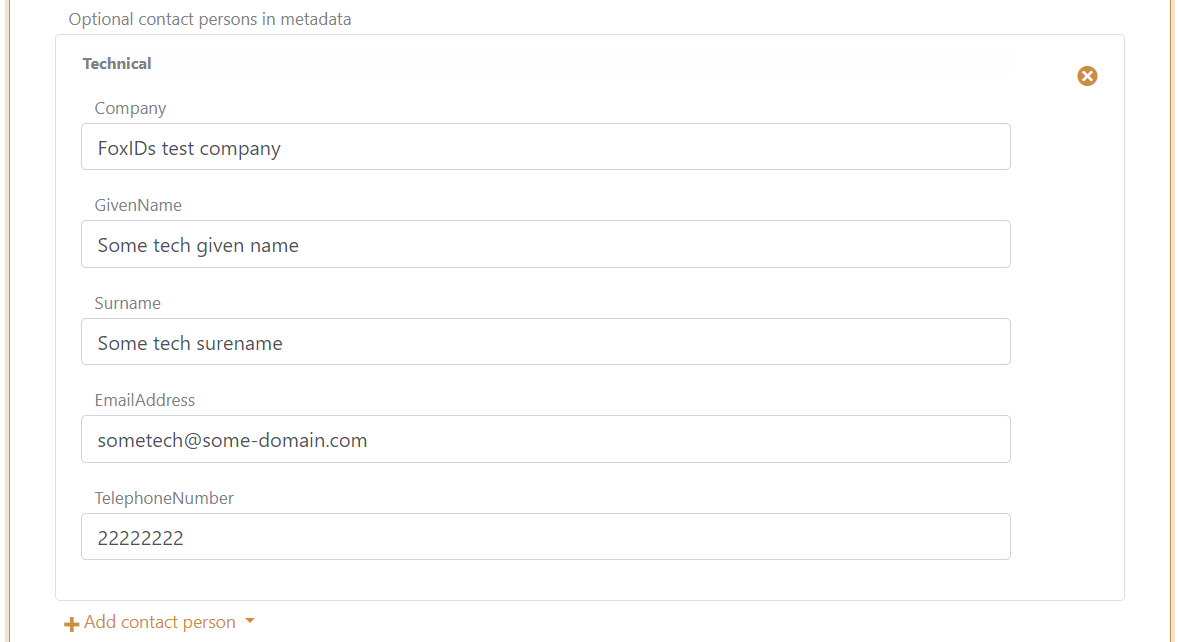

- Voeg minimaal één

technicalcontactpersoon toe

- Klik op create

- Ga naar de bovenkant van de SAML 2.0 authenticatiemethode

- Download de SAML 2.0 authenticatiemethode SP metadata, in dit geval https://foxids.com/test-corp/nemlogin-test/.nemlogin./saml/spmetadata.

- Het SP metadata bestand wordt gebruikt om het NemLog-in IT-systeem te configureren.

2) - Ga daarna naar het NemLog-in administratieportaal

Eerst moet je een NemLog-in IT-systeem maken, of iemand anders moet een NemLog-in IT-systeem maken en jou toegang geven.

- Selecteer het IT-systeem

- Klik op upload metadata file en upload het SP metadata bestand van de SAML 2.0 authenticatiemethode

- Ga terug naar het IT-systeem

- Klik op de knop Save the technical details

- Klik op Provision to integrationtest en daarna op Apply for integration test

Om productie te configureren moet je een testrapport uploaden, laten goedkeuren en daarna de FoxIDs en NemLog-in configuratie herhalen.

3) - Optioneel - Configureer MitID app-switch naar mobiele app in FoxIDs Control Client

Configureer optioneel MitID app-switch als je NemLog-in / MitID gebruikt in een mobiele app.

- Meer informatie vind je in NemLog-in Integration with NemLog-in3, hoofdstuk 9.6 en 9.7.

NemLog-in ondersteunt mobiele app-switch met Universal Links op iOS of App Links op Android, op basis van een return URL die aan NemLog-in wordt meegegeven in een SAML 2.0 extensie als onderdeel van het authn (login) request.

De return URL is de URL van je mobiele app en wordt gebruikt om na authenticatie vanuit de MitID app terug te schakelen naar jouw app.

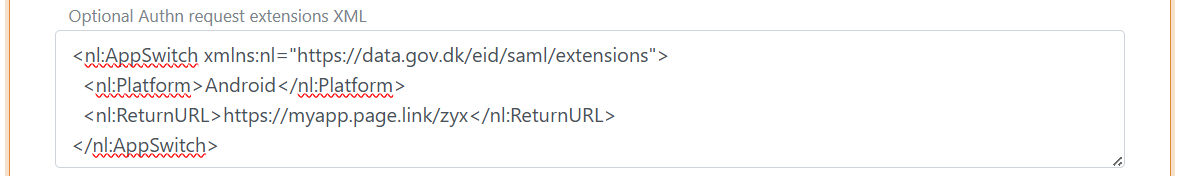

Als de return URL voor je Android app https://myapp.page.link/zyx is, configureer dan de SAML 2.0 authn request extension XML als:

<nl:AppSwitch xmlns:nl="https://data.gov.dk/eid/saml/extensions">

<nl:Platform>Android</nl:Platform>

<nl:ReturnURL>https://myapp.page.link/zyx</nl:ReturnURL>

</nl:AppSwitch>

Selecteer show advanced settings en voeg de extension XML toe in Authn request extensions XML en klik op Update

Je kunt authn request extensions XML configureren in profielen op de authenticatiemethode. Zo kun je meerdere mobiele platformen ondersteunen in profielen.

Op dit moment vereist iOS geen return URL voor app-switch. Maar dit kan in de tijd veranderen! Daarom heb je nu slechts twee authenticatiemethoden nodig: één voor je website en iOS app zonder redirect URL, en één voor je Android app met redirect URL.

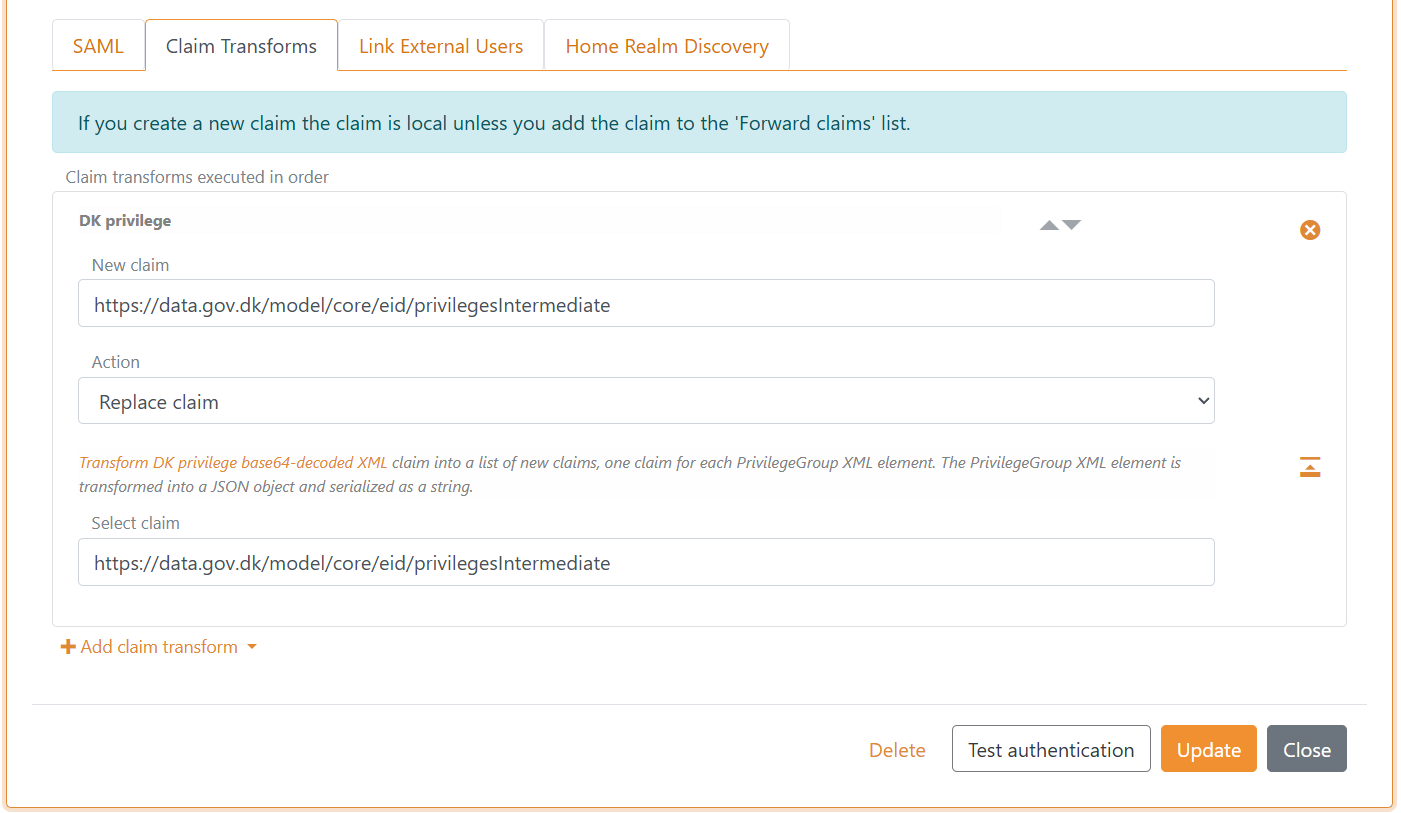

4) - Optioneel - voeg privilege claim transformatie toe in FoxIDs Control Client

Optioneel, als je de privilege claim gebruikt.

FoxIDs kan de DK privilege XML claim transformeren naar een JSON claim. Het wordt aanbevolen deze transformatie toe te voegen om kleinere claims en tokens te verkrijgen. Bovendien maakt het de tokens leesbaar.

- Voeg de DK privilege claim transformer toe.

- Verwijder de oorspronkelijke privilege claim uit de claims pipeline.

FoxIDs converteert intern SAML 2.0 claims naar JWT claims. De mapping tussen SAML 2.0 en JWT claims wordt standaard automatisch gemaakt. Je kunt de mapping vinden en wijzigen op het tabblad Settings.

De SAML 2.0 authenticatiemethode kan nu worden gebruikt als authenticatiemethode voor applicatieregistraties in de omgeving.

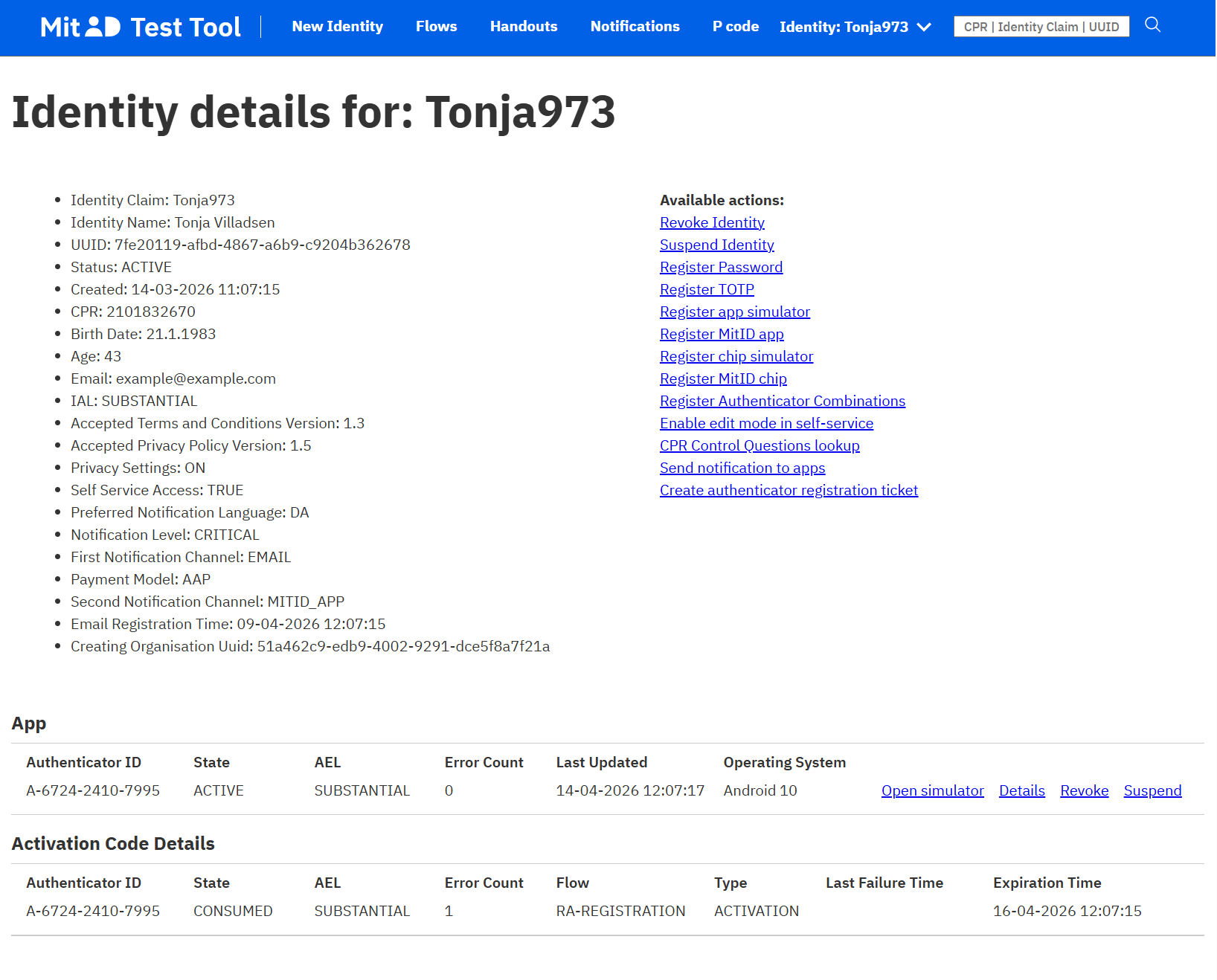

Testgebruikers in de integratietestomgeving

U kunt zowel MitID particuliere gebruikers als MitID Business (medewerkers)gebruikers aanmaken voor de NemLog-in integratietestomgeving.

MitID particuliere testgebruikers

Er zijn twee manieren om een MitID particuliere testgebruiker aan te maken:

- Maak een gebruiker aan die zich met gebruikersnaam (User ID) en wachtwoord aanmeldt op het tabblad Test login op de NemLog-in pagina.

- Maak een gebruiker aan die zich zowel met gebruikersnaam (User ID) en wachtwoord kan aanmelden als de MitID app kan simuleren op het tabblad MitID.

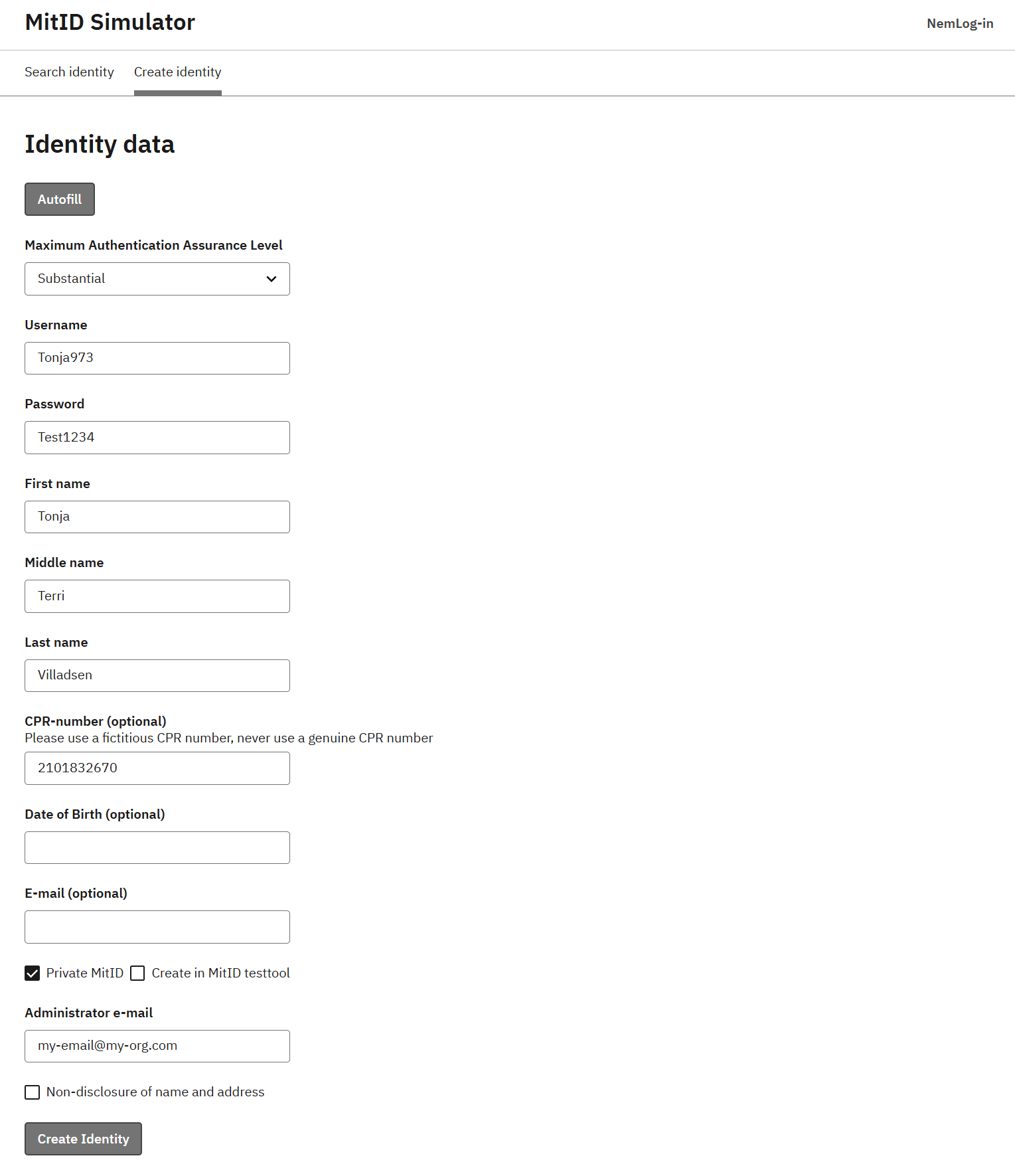

Zo maakt u een MitID particuliere testgebruiker met gebruikersnaam en wachtwoord aan:

- Ga naar de MitID simulator

- Klik eventueel op Autofill

- Voer een fictief CPR nummer in. Elk test CPR nummer kan maar één keer worden gebruikt.

- Selecteer Private MitID

- Voer uw e-mailadres in als e-mailadres van de beheerder

- Klik op Create Identity

U ontvangt een e-mail met een access token die u later kunt gebruiken om de testgebruiker te bewerken. Daarna kunt u zich met de testgebruiker aanmelden op de NemLog-in test inlogpagina.

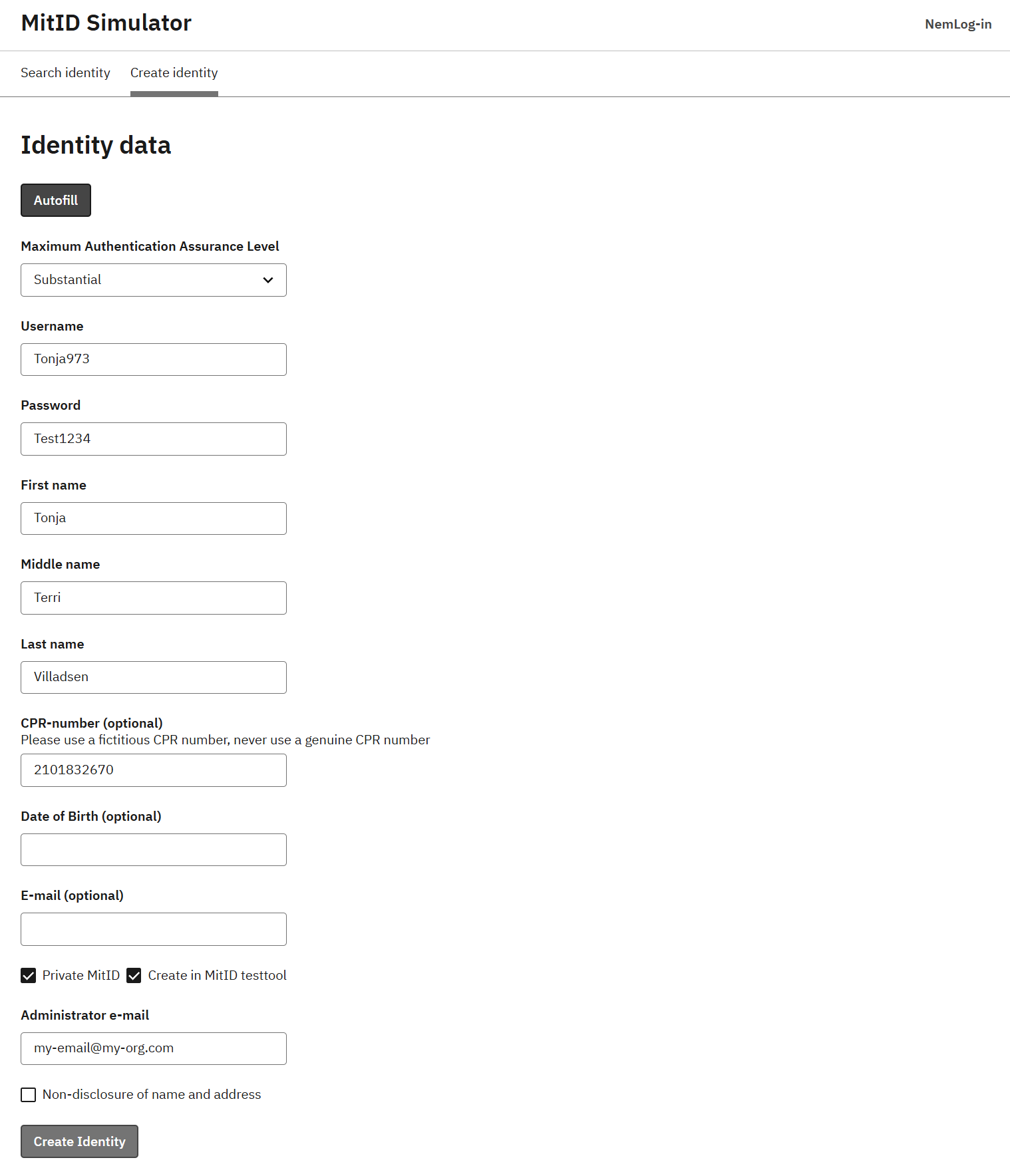

Zo maakt u een MitID particuliere testgebruiker aan die ook met de MitID App simulator werkt:

- Ga naar de MitID simulator

- Klik eventueel op Autofill

- Voer een fictief CPR nummer in. Elk test CPR nummer kan maar één keer worden gebruikt.

- Selecteer Private MitID

- Selecteer Create in MitID testtool

- Voer uw e-mailadres in als e-mailadres van de beheerder

- Klik op Create Identity

Vind de testgebruiker in de MitID Test Tool op CPR nummer of gebruikersnaam. Klik in het gedeelte App op Open simulator om de MitID app simulator in een browser te openen.

MitID Business testgebruikers

U hebt een testorganisatie in de integratietestomgeving nodig voordat u MitID Business testgebruikers kunt aanmaken. Maak één testorganisatie per CVR nummer dat u wilt gebruiken.

Wanneer u de NemLog-in onboarding hebt voltooid, krijgt u een testorganisatie die u kunt beheren in MitID Business integration test, waar u MitID Business testgebruikers kunt aanmaken.

Als alternatief, of aanvullend, kunt u een testorganisatie aanmaken op de pagina Create test-user-organisation. Vul deze velden in en klik op Create (Opret):

- E-mailadres van de beheerder: wordt gebruikt als u het wachtwoord moet resetten

- Wachtwoord: wordt gebruikt om aan te melden

- API-toegangssleutel: als u er een opgeeft, kunnen anderen de testorganisatie niet wijzigen

- Gekwalificeerde certificaten goedkeuren: schakel dit in als u gekwalificeerde certificaten moet testen

- Organisatietype: selecteer

Privat virksomhedvoor een privébedrijf ofOffentlig virksomhedvoor een publieke organisatie - Betrouwbaarheidsniveau voor het identificatieproces: stel het NSIS niveau in op

Betydelig

Nadat de organisatie is aangemaakt, meldt u zich aan bij MitID Business integration test en maakt u MitID Business testgebruikers aan.

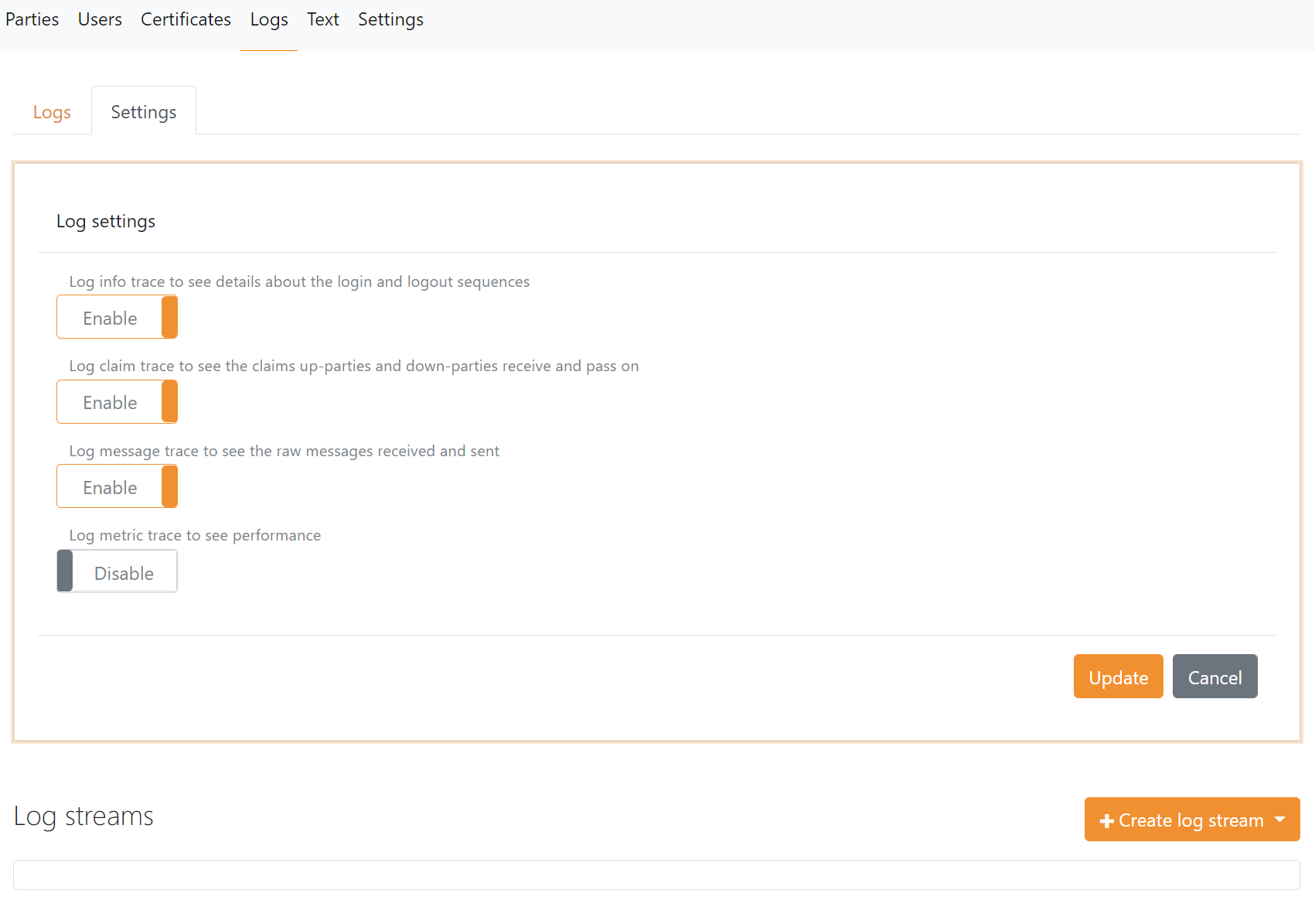

Logging

NemLog-in vereist dat requests en responses (inclusief handtekeningbewijs) worden gelogd en een half jaar (180 dagen) worden bewaard. Het is ook verplicht te loggen welke identiteit in- en uitlogt van welke sessie, op welk tijdstip en met welk IP-adres. FoxIDs standaard logging registreert fouten en gebeurtenissen inclusief tijdstip en IP-adres.

Met een Pro of Enterprise plan op FoxIDs.com worden loggegevens 180 dagen bewaard.

Het logniveau dat NemLog-in vereist wordt geconfigureerd in de FoxIDs loginstellingen:

- Schakel

log info tracein - Schakel

log claims tracein - Schakel

log message tracein - Klik op update

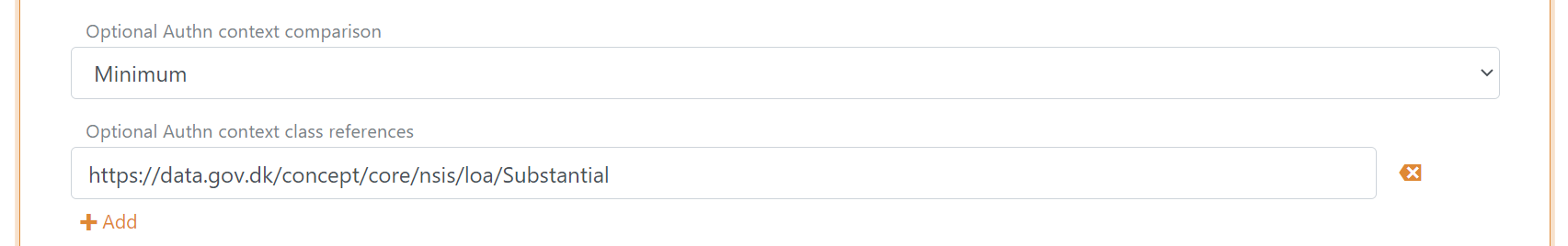

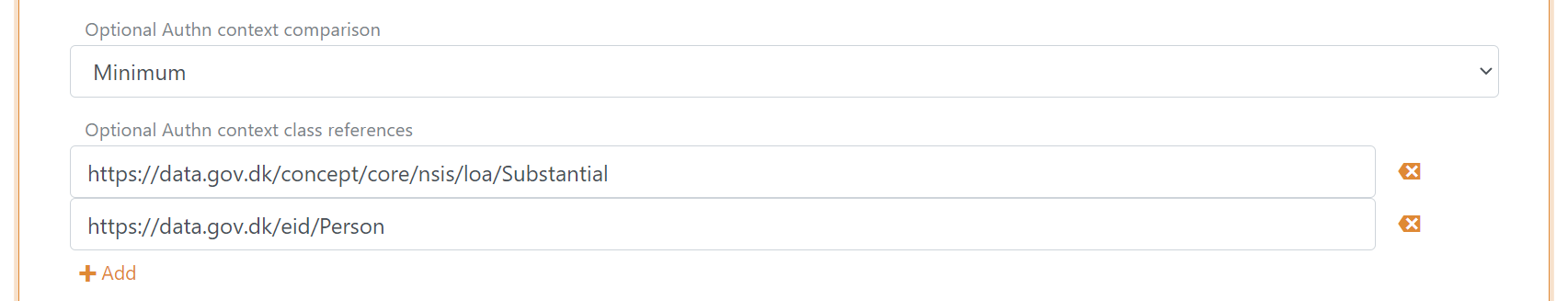

Request authentication context

Je kunt een gewenst NSIS assurance level aanvragen als authn context class reference.

Mogelijke NSIS assurance levels:

https://data.gov.dk/concept/core/nsis/loa/Lowhttps://data.gov.dk/concept/core/nsis/loa/Substantialhttps://data.gov.dk/concept/core/nsis/loa/High

Je kunt op dezelfde manier een ID type opgeven als authn context class reference.

Mogelijke ID types:

https://data.gov.dk/eid/Personhttps://data.gov.dk/eid/Professional

En mogelijke credential types:

https://nemlogin.dk/internal/credential/type/nemidkeycardhttps://nemlogin.dk/internal/credential/type/nemidkeyfilehttps://nemlogin.dk/internal/credential/type/mitidhttps://nemlogin.dk/internal/credential/type/localhttps://nemlogin.dk/internal/credential/type/test

Je kunt authn context class references in profielen op de authenticatiemethode configureren als je verschillende sets moet aanbieden.

Bijvoorbeeld voor step-up authenticatie: maak één profiel met authn context class reference https://data.gov.dk/concept/core/nsis/loa/Substantial en een ander profiel met authn context class reference https://data.gov.dk/concept/core/nsis/loa/High.