Połącz z NemLog-in za pomocą SAML 2.0 (starsza konfiguracja standardowa)

To jest starszy przewodnik konfiguracji NemLog-in ze standardowymi ustawieniami SAML 2.0. Dla interfejsu szablonu NemLog-in zobacz Połącz z NemLog-in za pomocą SAML 2.0 (szablon).

Możesz połączyć FoxIDs z NemLog-in (duńskim IdP) za pomocą metody uwierzytelniania SAML 2.0 i pozwolić użytkownikom uwierzytelniać się MitID. NemLog-in jest podłączony jako dostawca tożsamości SAML 2.0 (IdP).

Konfigurując metodę uwierzytelniania SAML 2.0 oraz rejestrację aplikacji OpenID Connect, FoxIDs staje się mostem między SAML 2.0 i OpenID Connect. FoxIDs obsługuje wtedy połączenie SAML 2.0 jako strona ufająca (RP) / dostawca usługi (SP), a Ty musisz zajmować się tylko OpenID Connect w swojej aplikacji. W razie potrzeby możesz oferować wiele opcji logowania (metod uwierzytelniania) z tej samej rejestracji aplikacji OpenID Connect.

FoxIDs obsługuje NemLog-in i oparty na SAML 2.0 OIOSAML 3.0.3, w tym single logout (SLO), logowanie, nazewnictwo wystawcy, wymagane certyfikaty OCES3 (RSASSA-PSS) oraz obsługę NSIS.

Możesz przetestować logowanie NemLog-in w przykładowej aplikacji webowej (dokumentacja próbki) klikając

Log in, a następnieDanish NemLog-in TESTdla środowiska testowego lubDanish NemLog-indla produkcji. Zobacz przykładową konfigurację NemLog-in w FoxIDs Control: https://control.foxids.com/test-corp Uzyskaj dostęp do odczytu użytkownikiemreader@foxids.comi hasłemgEh#V6kSw, a następnie wybierz środowiskonemloginlubnemlogin-test. Przykład jest skonfigurowany z osobnym środowiskiem dla integracji NemLog-in SAML 2.0.

Dokumentacja NemLog-in:

- Portal deweloperski NemLog-in z dokumentacją

- test, gdzie znajdziesz metadane IdP NemLog-in dla testów

- production, gdzie znajdziesz metadane IdP NemLog-in dla produkcji

- Certyfikaty OCES3:

- Pobierz testowy certyfikat OCES3 i plik hasła lub utwórz testowy certyfikat OCES3

- Utwórz produkcyjny certyfikat OCES3 w administracji certyfikatów

- Aby tworzyć systemy IT, musisz być podłączony do NemLog-in.

- Portal administracyjny NemLog-in, w którym konfigurujesz systemy IT

- Środowisko testowe

- Zobacz Użytkownicy testowi w środowisku testów integracyjnych, aby utworzyć prywatnych użytkowników testowych MitID i użytkowników testowych MitID Business

Przekształć DK privilege XML claim do roszczenia JSON.

Rozważ osobne środowisko

NemLog-in wymaga, aby strona ufająca (RP) używała certyfikatu OCES3 i rozszerzonego logowania. Dlatego rozważ podłączenie NemLog-in w osobnym środowisku, gdzie certyfikat OCES3 i poziom logowania można skonfigurować bez wpływu na inne elementy.

Możesz połączyć dwa środowiska w tym samym tenancie za pomocą Environment Link.

Certyfikat

NemLog-in wymaga, aby wszystkie żądania (authn i logout) ze strony ufającej (RP) były podpisane. Ponadto NemLog-in wymaga podpisywania przez RP certyfikatem OCES3. Nie można użyć certyfikatu wystawionego przez inną instytucję certyfikującą, certyfikatu samopodpisanego ani certyfikatu wydanego przez FoxIDs.

W środowisku testowym używa się certyfikatów OCES3 testowych, a w produkcji certyfikatów OCES3 produkcyjnych. Certyfikat OCES3 jest ważny przez trzy lata. Po tym czasie należy go ręcznie zaktualizować. Potrzebujesz oddzielnych środowisk FoxIDs do obsługi odpowiednio środowiska testowego i produkcyjnego. Środowiska można opcjonalnie połączyć w środowisku aplikacji za pomocą environment links.

Dodaj certyfikat OCES3 .P12 w FoxIDs Control Client:

- Wybierz (lub utwórz) środowisko, które będzie używane dla NemLog-in

- Wybierz kartę Certificates

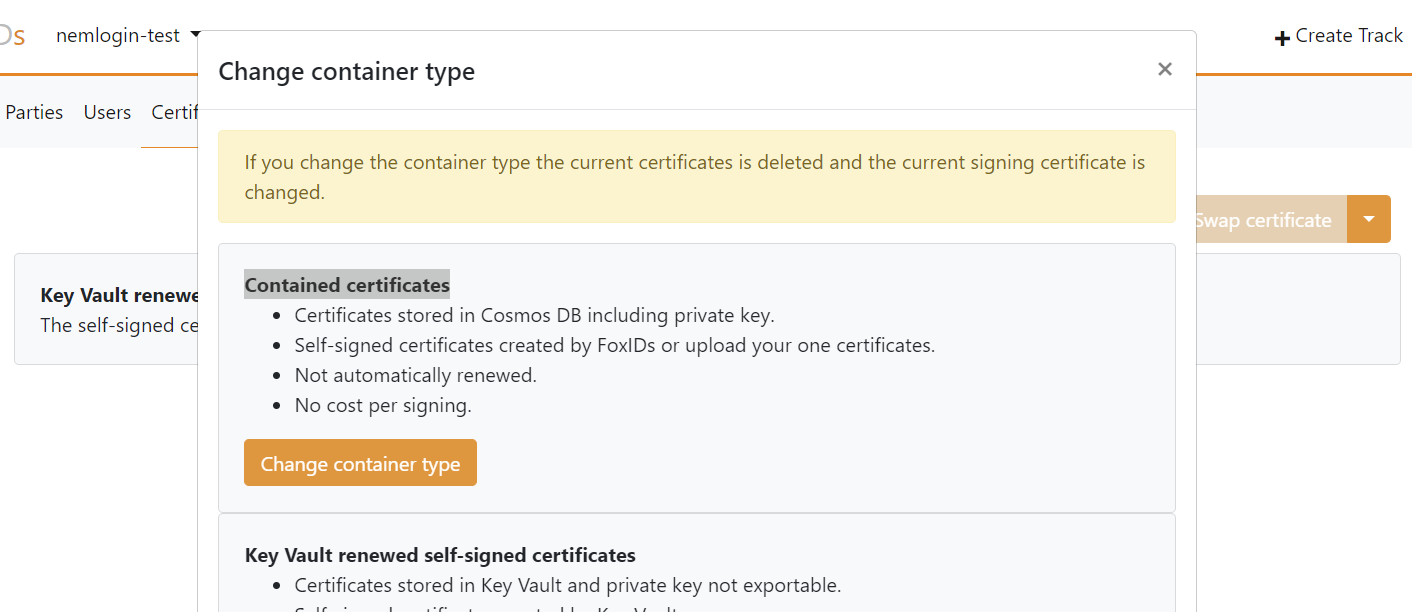

- Kliknij strzałkę w dół przy przycisku Swap certificate, a następnie w sekcji Contained certificates kliknij Change container type

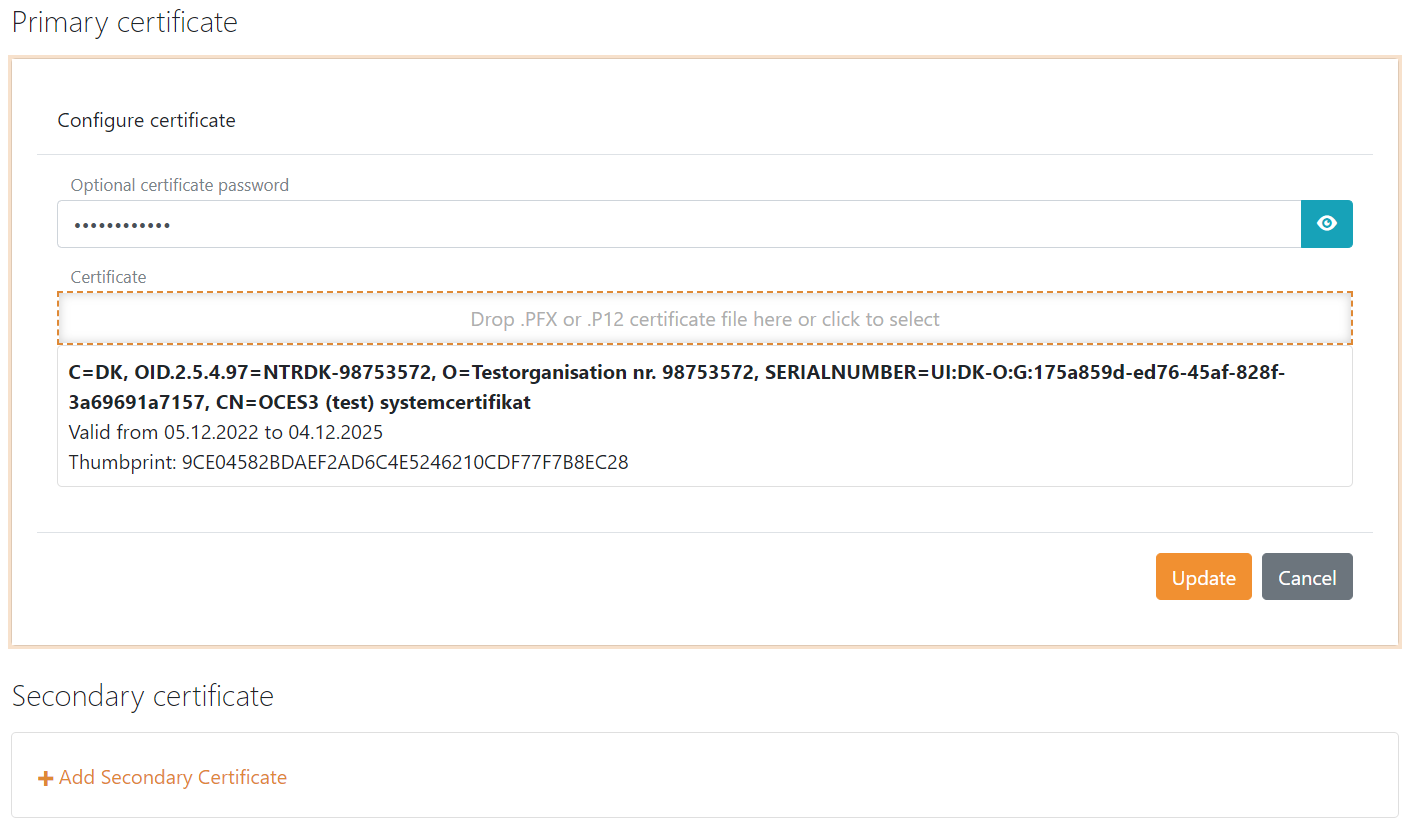

- Kliknij główny certyfikat, wprowadź hasło i prześlij certyfikat OCES3

.P12

Następnie można dodać certyfikat dodatkowy i przełączać się między certyfikatem głównym a dodatkowym.

Konfiguracja NemLog-in 3 jako dostawcy tożsamości (IdP)

Zanim przejdziesz dalej, musisz skonfigurować certyfikat OCES3.

1) - Zacznij od utworzenia metody uwierzytelniania SAML 2.0 w FoxIDs Control Client

- Wybierz kartę Authentication

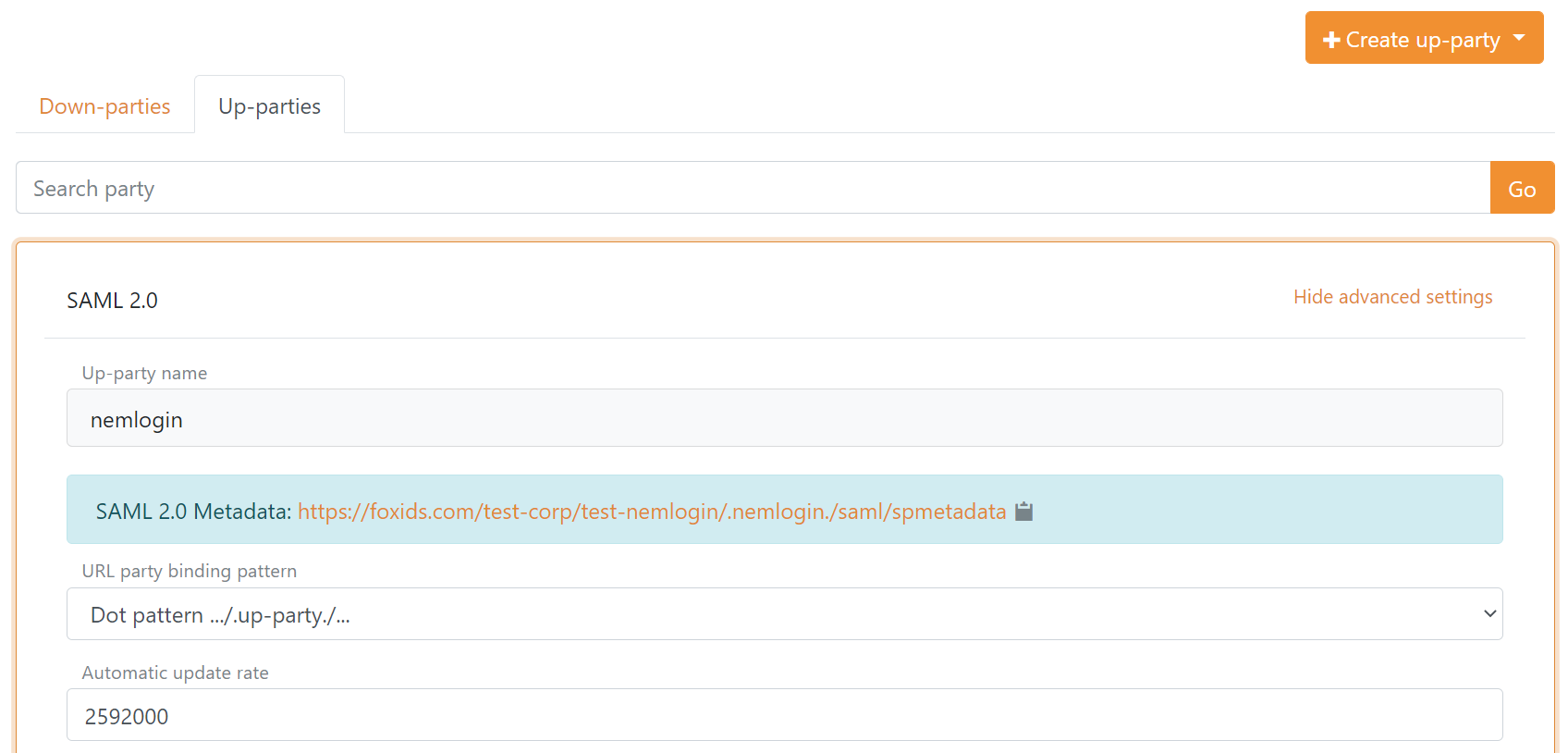

- Kliknij New authentication, a następnie SAML 2.0

- Dodaj nazwę

- Wybierz Show advanced

- Wybierz wzorzec powiązania dot URL

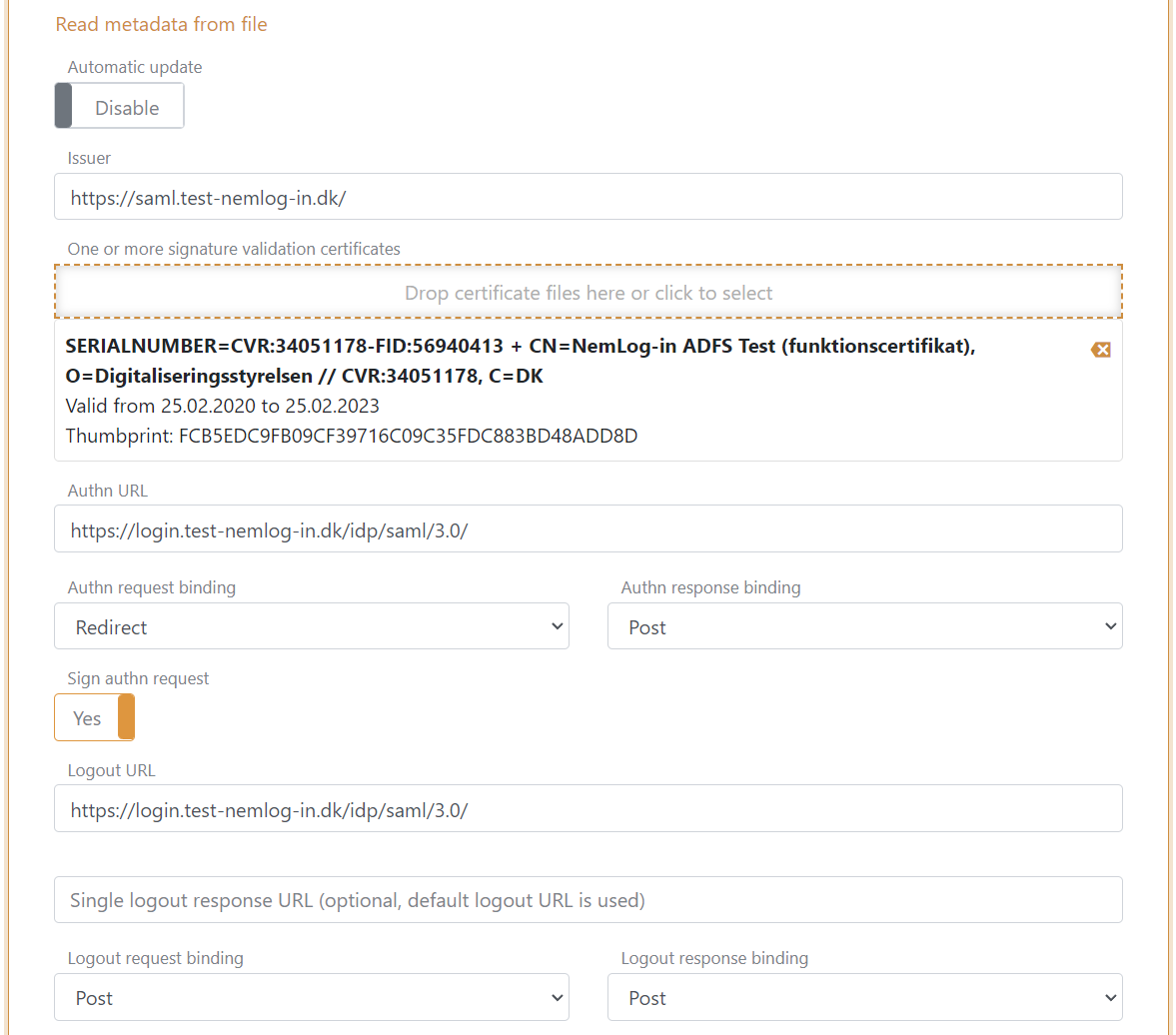

- Wyłącz automatyczną aktualizację

- Kliknij Read metadata from file i wybierz metadane IdP NemLog-in

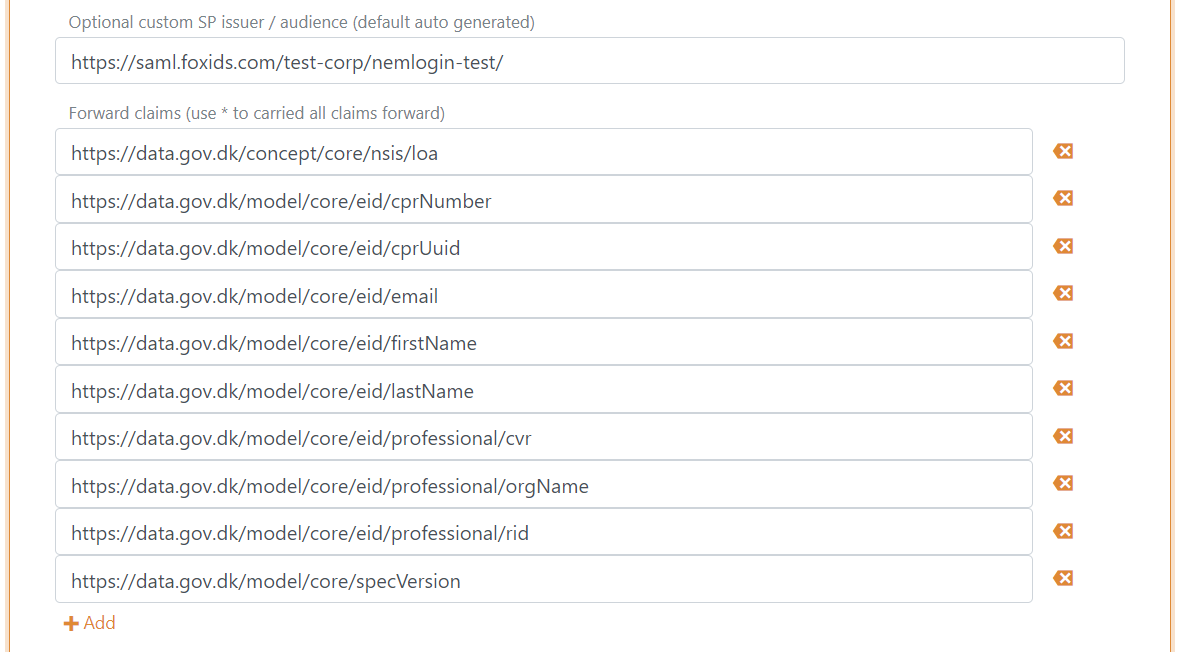

- Skonfiguruj niestandardowego wystawcę SP, wystawca może opcjonalnie zaczynać się od

https://saml.- Wystawcą w tym przykładzie jest

https://saml.foxids.com/test-corp/nemlogin-test/

- Wystawcą w tym przykładzie jest

- Opcjonalnie usuń

*i skonfiguruj roszczenia, najczęściej używane są:https://data.gov.dk/concept/core/nsis/loahttps://data.gov.dk/model/core/eid/cprNumberhttps://data.gov.dk/model/core/eid/cprUuidhttps://data.gov.dk/model/core/eid/emailhttps://data.gov.dk/model/core/eid/firstNamehttps://data.gov.dk/model/core/eid/lastNamehttps://data.gov.dk/model/core/eid/professional/cvrhttps://data.gov.dk/model/core/eid/professional/orgNamehttps://data.gov.dk/model/core/eid/professional/uuid/persistenthttps://data.gov.dk/model/core/specVersion- opcjonalnie uwzględnij roszczenie privilege, zobacz krok 3)

- Ustaw Login hint in Authn request w Subject NameID na Disabled

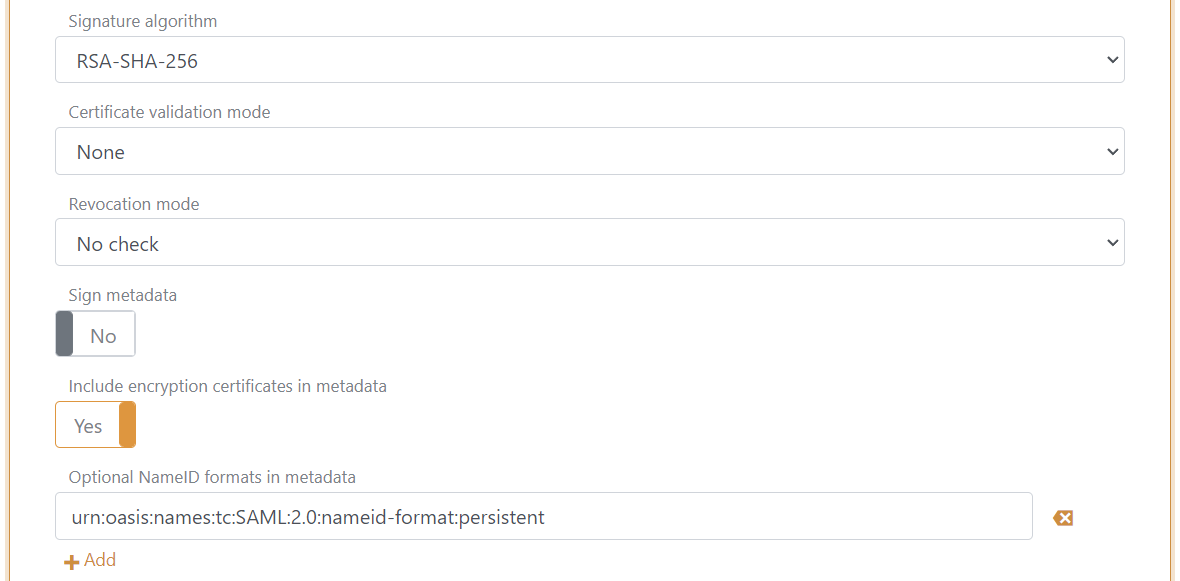

- Tylko w produkcji opcjonalnie ustaw Certificate validation mode na

Chain trust, jeśli certyfikat root OCES3 jest zaufany na Twojej platformie, oraz ustaw Certificate revocation mode naOnline - Zaznacz, aby dołączyć certyfikat szyfrowania w metadanych

- Ustaw format NameID w metadanych na

urn:oasis:names:tc:SAML:2.0:nameid-format:persistent

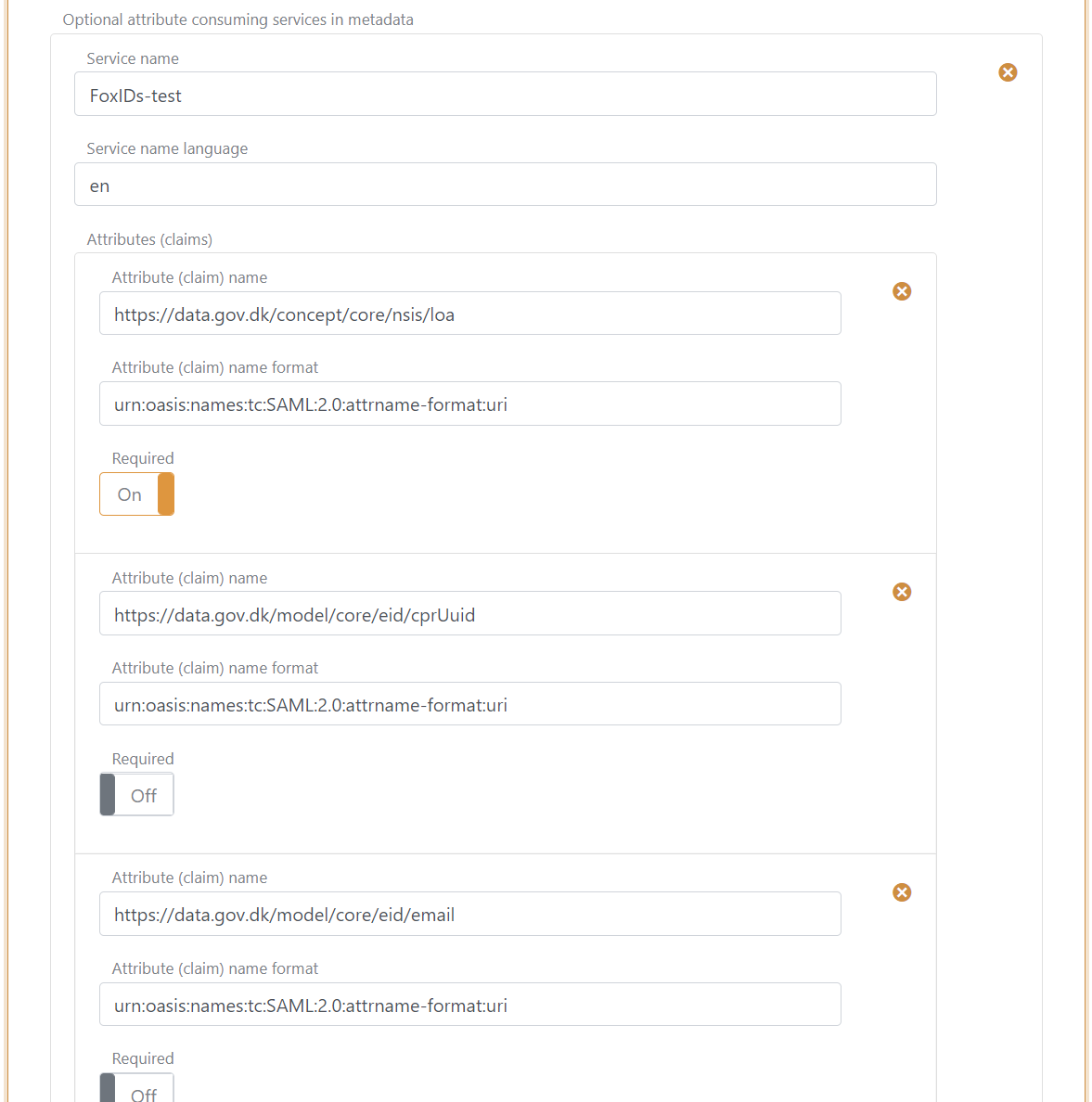

- Dodaj usługę konsumującą atrybuty w metadanych i dodaj nazwę usługi.

- Dodaj wszystkie roszczenia skonfigurowane w kroku 11 jako wymagane atrybuty w formacie

urn:oasis:names:tc:SAML:2.0:attrname-format:uri. Opcjonalnie oznacz każdy atrybut jako wymagany.

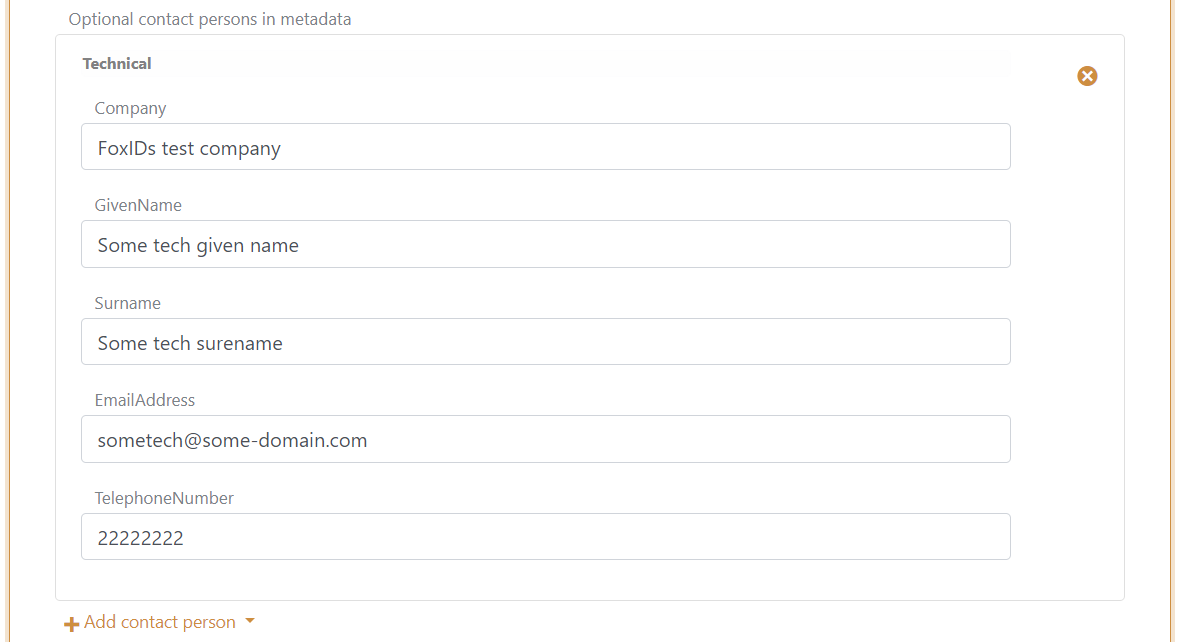

- Dodaj co najmniej jedną osobę kontaktową

technical

- Kliknij create

- Przejdź na górę metody uwierzytelniania SAML 2.0

- Pobierz metadane SP metody uwierzytelniania SAML 2.0, w tym przypadku https://foxids.com/test-corp/nemlogin-test/.nemlogin./saml/spmetadata.

- Plik metadanych SP jest używany do konfiguracji systemu IT NemLog-in.

2) - Następnie przejdź do portalu administracyjnego NemLog-in

Najpierw musisz utworzyć system IT NemLog-in lub poprosić kogoś o utworzenie systemu IT NemLog-in i przydzielenie Ci dostępu.

- Wybierz system IT

- Kliknij upload metadata file i prześlij plik metadanych SP metody uwierzytelniania SAML 2.0

- Wróć do systemu IT

- Kliknij przycisk Save the technical details

- Kliknij Provision to integrationtest, a następnie kliknij Apply for integration test

Aby skonfigurować produkcję, musisz przesłać raport testowy, uzyskać jego zatwierdzenie, a następnie powtórzyć konfigurację FoxIDs i NemLog-in.

3) - Opcjonalnie - Skonfiguruj MitID app-switch do aplikacji mobilnej w FoxIDs Control Client

Opcjonalnie skonfiguruj MitID app-switch, jeśli używasz NemLog-in / MitID w aplikacji mobilnej.

- Więcej informacji znajdziesz w NemLog-in Integration with NemLog-in3 w rozdziałach 9.6 i 9.7.

NemLog-in obsługuje app-switch dla aplikacji mobilnych z użyciem Universal Links na iOS lub App Links na Androidzie, na podstawie URL powrotu przekazywanego do NemLog-in w rozszerzeniu SAML 2.0 jako część żądania authn (logowania).

URL powrotu to adres Twojej aplikacji mobilnej i służy do powrotu do aplikacji z aplikacji MitID po uwierzytelnieniu.

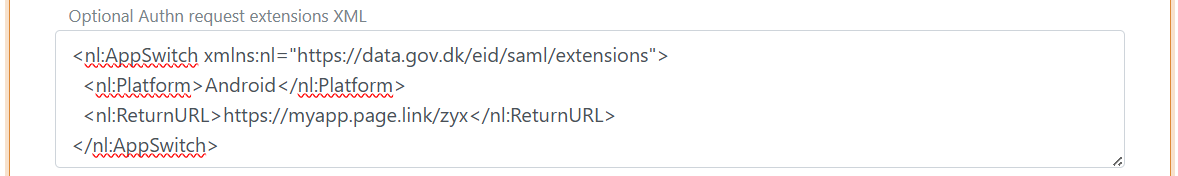

Jeśli URL powrotu dla Twojej aplikacji Android to https://myapp.page.link/zyx, skonfiguruj rozszerzenie XML żądania authn SAML 2.0 tak:

<nl:AppSwitch xmlns:nl="https://data.gov.dk/eid/saml/extensions">

<nl:Platform>Android</nl:Platform>

<nl:ReturnURL>https://myapp.page.link/zyx</nl:ReturnURL>

</nl:AppSwitch>

Wybierz show advanced settings i dodaj rozszerzenie XML w Authn request extensions XML, a następnie kliknij Update

Możesz skonfigurować XML rozszerzeń żądania authn w profilach metody uwierzytelniania. Następnie obsłużysz wiele platform mobilnych w profilach.

Obecnie iOS nie wymaga URL powrotu do app-switch. Może się to jednak zmienić w czasie! Dlatego obecnie potrzebujesz tylko dwóch metod uwierzytelniania: jednej dla witryny i aplikacji iOS bez URL przekierowania oraz jednej dla aplikacji Android z URL przekierowania.

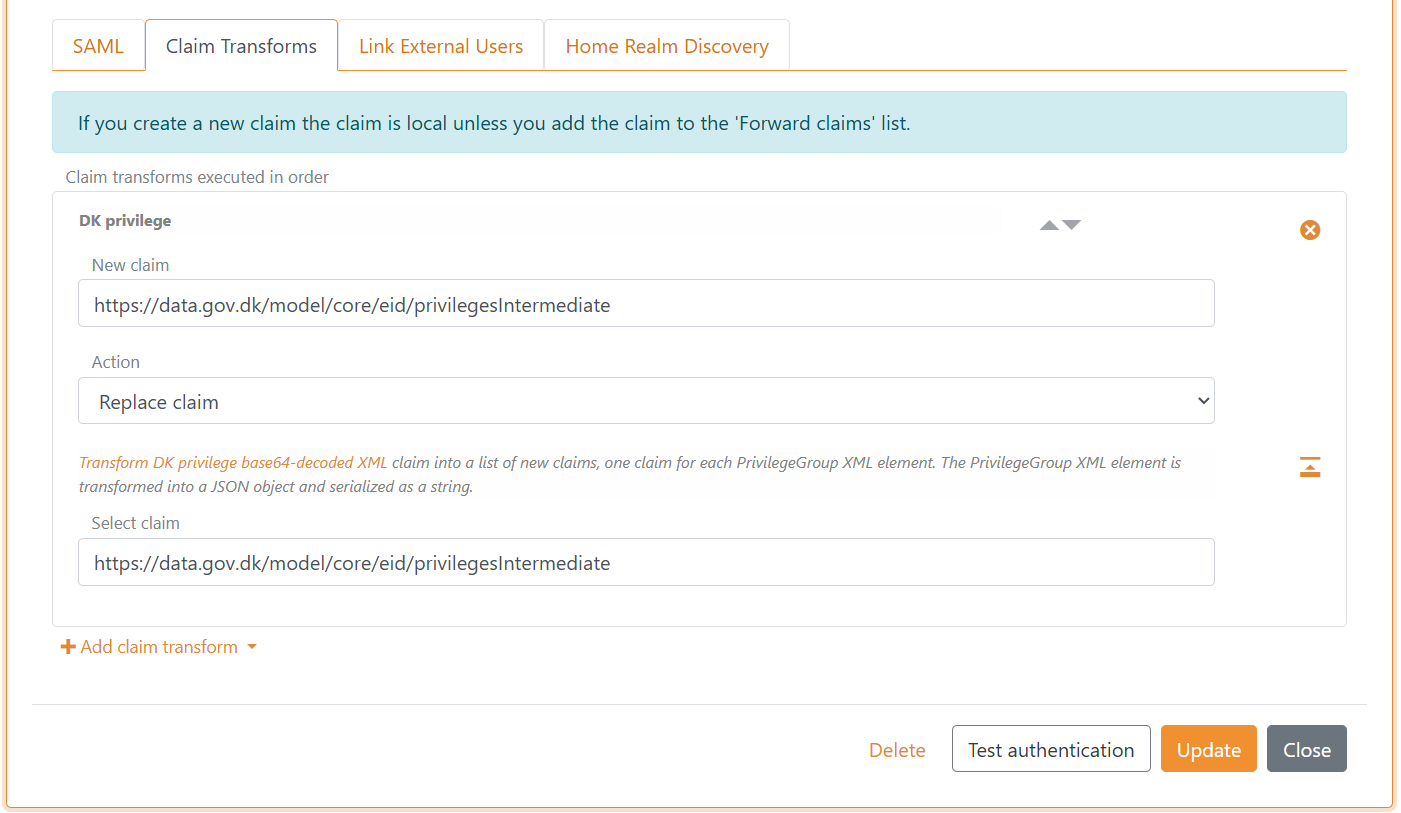

4) - Opcjonalnie - dodaj transformację roszczenia privilege w FoxIDs Control Client

Opcjonalnie, jeśli używasz roszczenia privilege.

FoxIDs może przekształcić DK privilege XML claim do roszczenia JSON. Zaleca się dodanie transformacji, aby uzyskać mniejsze roszczenia i tokeny. Ponadto sprawia to, że tokeny są czytelne.

- Dodaj transformator roszczenia DK privilege.

- Usuń oryginalne roszczenie privilege z potoku roszczeń.

FoxIDs wewnętrznie konwertuje roszczenia SAML 2.0 do roszczeń JWT. Mapowanie między roszczeniami SAML 2.0 i JWT jest domyślnie tworzone automatycznie. Możesz je znaleźć i zmienić na karcie Settings.

Metoda uwierzytelniania SAML 2.0 może być teraz używana jako metoda uwierzytelniania dla rejestracji aplikacji w tym środowisku.

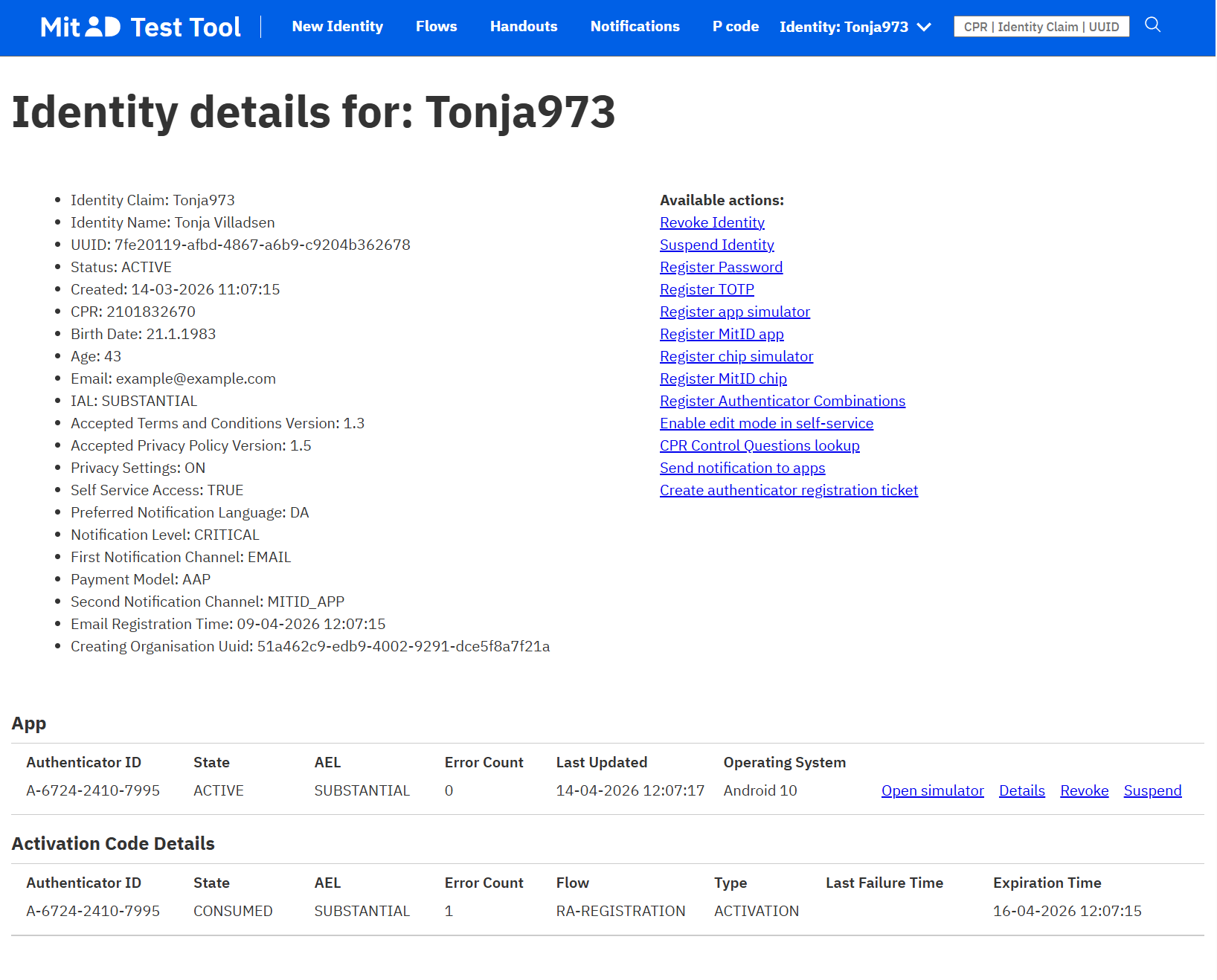

Użytkownicy testowi w środowisku testów integracyjnych

Możesz tworzyć zarówno prywatnych użytkowników MitID, jak i użytkowników MitID Business (pracowników) w środowisku testów integracyjnych NemLog-in.

Prywatni użytkownicy testowi MitID

Są dwa sposoby utworzenia prywatnego użytkownika testowego MitID:

- Utwórz użytkownika, który loguje się nazwą użytkownika (User ID) i hasłem na karcie Test login na stronie NemLog-in.

- Utwórz użytkownika, który może zarówno logować się nazwą użytkownika (User ID) i hasłem, jak i symulować aplikację MitID na karcie MitID.

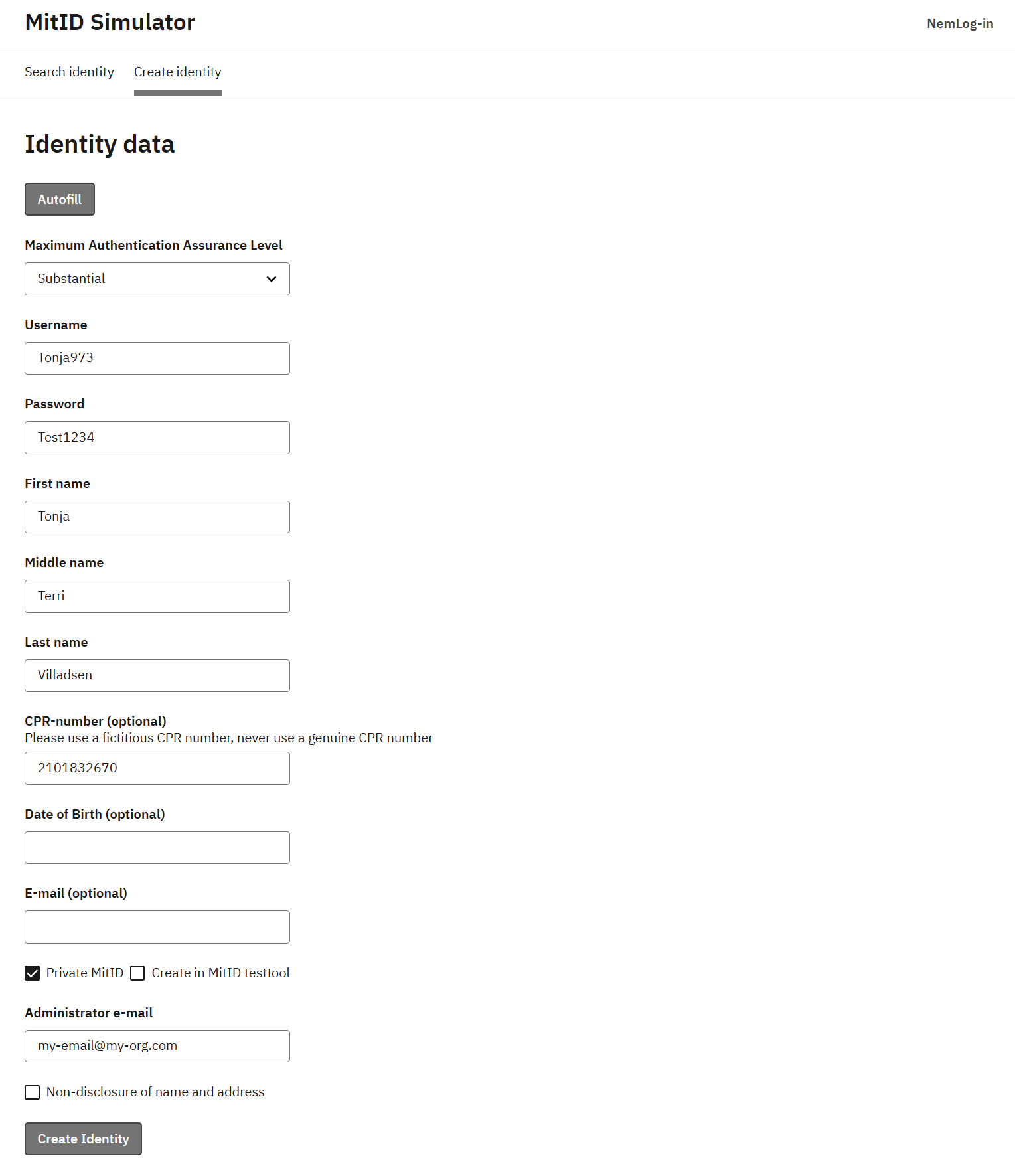

Aby utworzyć prywatnego użytkownika testowego MitID z nazwą użytkownika i hasłem:

- Przejdź do MitID simulator

- Opcjonalnie kliknij Autofill

- Wprowadź fikcyjny numer CPR. Każdy testowy numer CPR można wykorzystać tylko raz.

- Wybierz Private MitID

- Wprowadź swój adres e-mail jako adres administratora

- Kliknij Create Identity

Otrzymasz e-mail z tokenem dostępu, którego później możesz użyć do edycji użytkownika testowego. Następnie możesz zalogować się tym użytkownikiem na testowej stronie logowania NemLog-in.

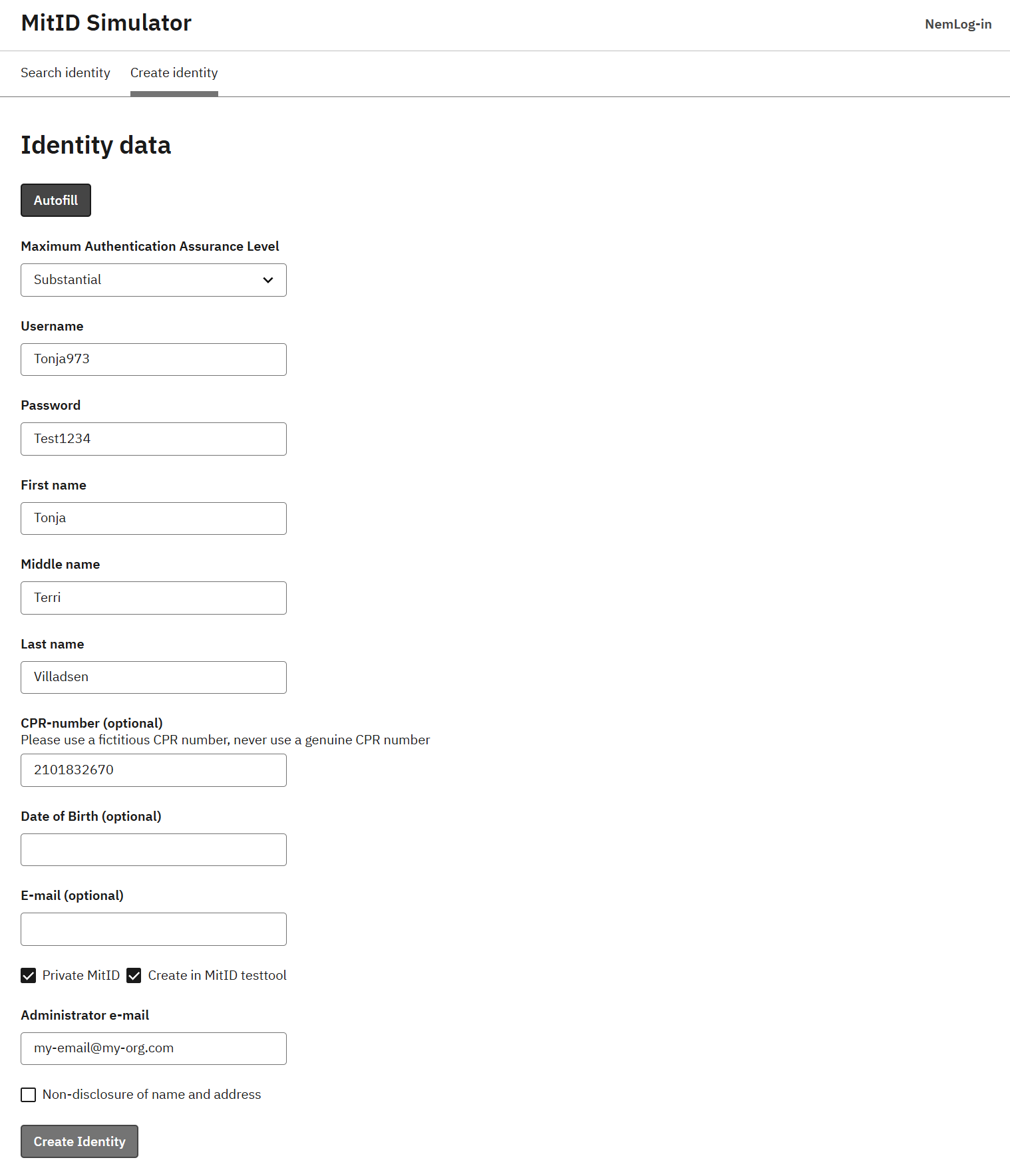

Aby utworzyć prywatnego użytkownika testowego MitID, który działa także z MitID App simulator:

- Przejdź do MitID simulator

- Opcjonalnie kliknij Autofill

- Wprowadź fikcyjny numer CPR. Każdy testowy numer CPR można wykorzystać tylko raz.

- Wybierz Private MitID

- Wybierz Create in MitID testtool

- Wprowadź swój adres e-mail jako adres administratora

- Kliknij Create Identity

Znajdź użytkownika testowego w MitID Test Tool po numerze CPR lub nazwie użytkownika. W sekcji App kliknij Open simulator, aby otworzyć symulator aplikacji MitID w przeglądarce.

Użytkownicy testowi MitID Business

Zanim utworzysz użytkowników testowych MitID Business, potrzebujesz organizacji testowej w środowisku testów integracyjnych. Utwórz jedną organizację testową dla każdego numeru CVR, którego chcesz używać.

Po ukończeniu onboardingu NemLog-in otrzymujesz organizację testową, którą możesz zarządzać w MitID Business integration test, gdzie możesz tworzyć użytkowników testowych MitID Business.

Alternatywnie lub dodatkowo możesz utworzyć organizację testową na stronie Create test-user-organisation. Wypełnij te pola i kliknij Create (Opret):

- Adres e-mail administratora: używany, gdy trzeba zresetować hasło

- Hasło: używane do logowania

- Klucz dostępu API: jeśli go podasz, inni nie będą mogli zmieniać organizacji testowej

- Zatwierdź kwalifikowane certyfikaty: włącz tę opcję, jeśli musisz testować kwalifikowane certyfikaty

- Typ organizacji: wybierz

Privat virksomheddla firmy prywatnej lubOffentlig virksomheddla organizacji publicznej - Poziom pewności procesu identyfikacji: ustaw poziom pewności NSIS na

Betydelig

Po utworzeniu organizacji zaloguj się do MitID Business integration test i utwórz użytkowników testowych MitID Business.

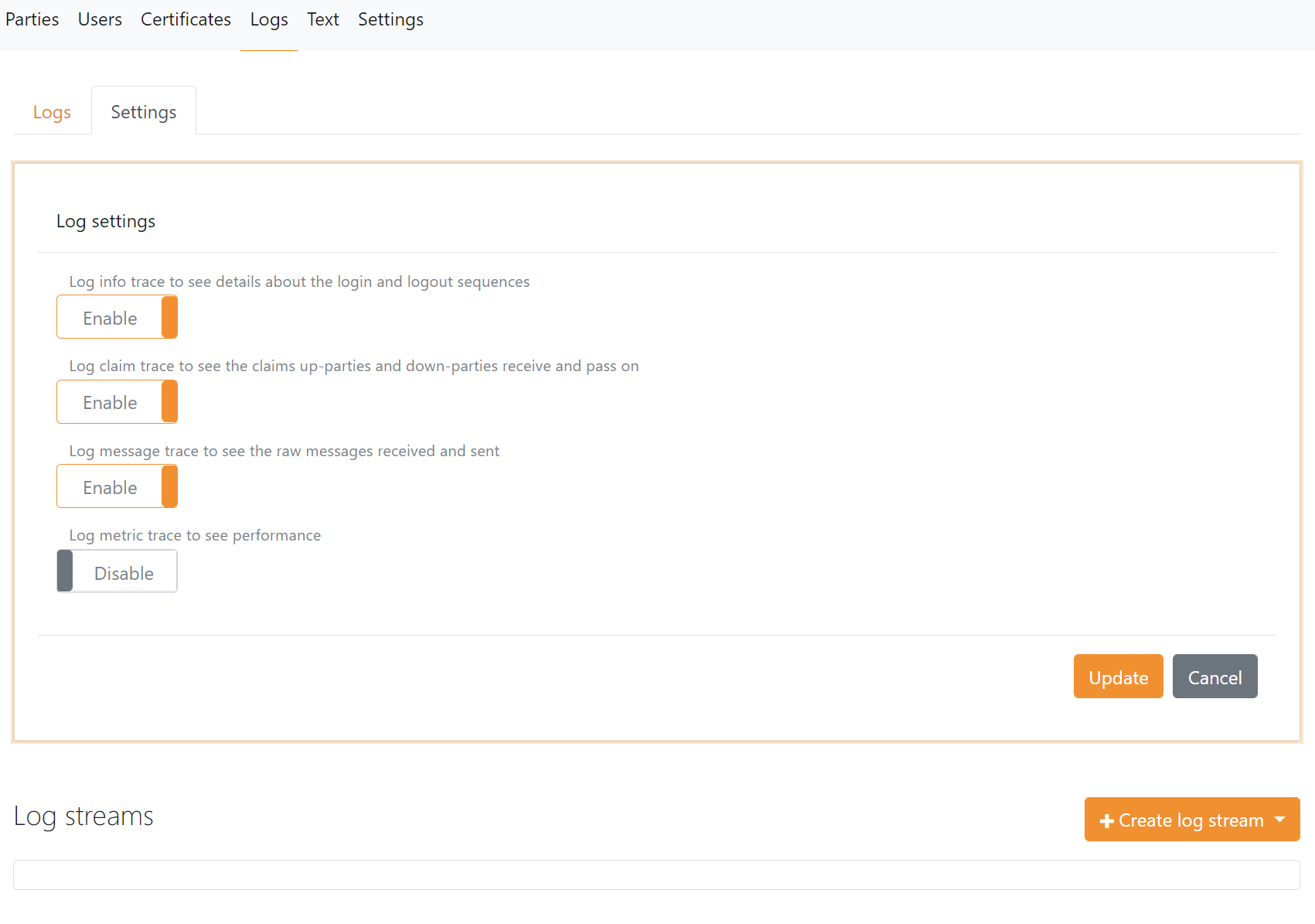

Logowanie

NemLog-in wymaga, aby żądania i odpowiedzi (w tym dowód podpisu) były logowane i przechowywane przez pół roku (180 dni). Wymagane jest również logowanie, która tożsamość zalogowała się i wylogowała z danej sesji, o której godzinie i z jakiego adresu IP. Domyślny log FoxIDs zapisuje błędy i zdarzenia, w tym czas i adres IP.

W planie Pro lub Enterprise na FoxIDs.com dane logów są przechowywane przez 180 dni.

Poziom logowania wymagany przez NemLog-in jest konfigurowany w ustawieniach logów FoxIDs:

- Włącz

log info trace - Włącz

log claims trace - Włącz

log message trace - Kliknij update

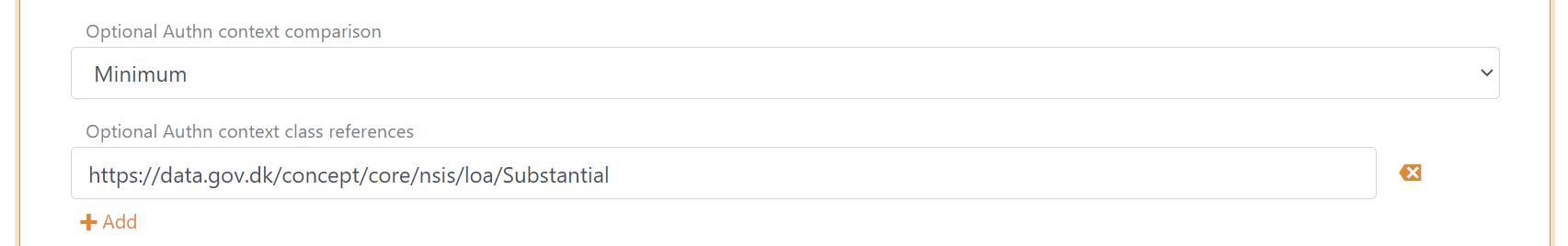

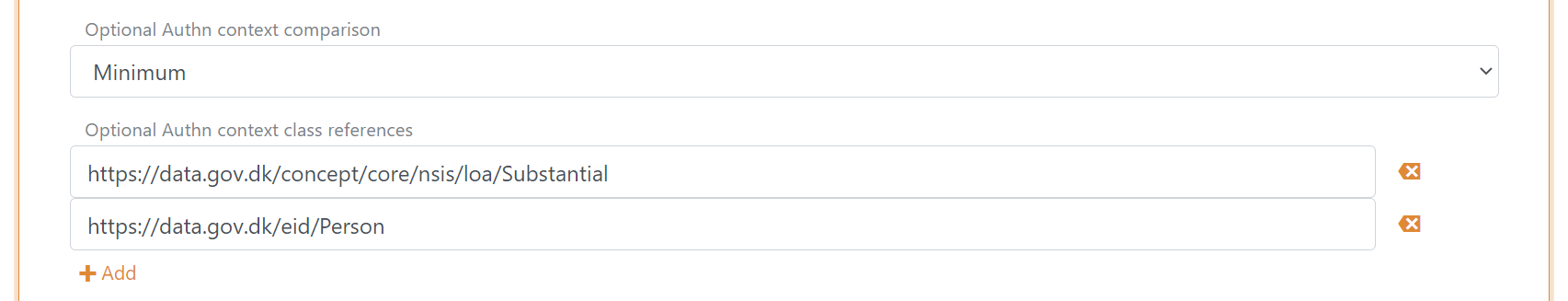

Żądaj kontekstu uwierzytelniania

Możesz zażądać pożądanego poziomu pewności NSIS jako authn context class reference.

Możliwe poziomy pewności NSIS:

https://data.gov.dk/concept/core/nsis/loa/Lowhttps://data.gov.dk/concept/core/nsis/loa/Substantialhttps://data.gov.dk/concept/core/nsis/loa/High

Podobnie możesz określić typ identyfikatora jako authn context class reference.

Możliwe typy identyfikatora:

https://data.gov.dk/eid/Personhttps://data.gov.dk/eid/Professional

Możliwe typy poświadczeń:

https://nemlogin.dk/internal/credential/type/nemidkeycardhttps://nemlogin.dk/internal/credential/type/nemidkeyfilehttps://nemlogin.dk/internal/credential/type/mitidhttps://nemlogin.dk/internal/credential/type/localhttps://nemlogin.dk/internal/credential/type/test

Możesz skonfigurować authn context class references w profilach metody uwierzytelniania, jeśli potrzebujesz różnych zestawów.

Na przykład, aby obsłużyć uwierzytelnianie step-up, utwórz jeden profil z authn context class reference https://data.gov.dk/concept/core/nsis/loa/Substantial i drugi profil z authn context class reference https://data.gov.dk/concept/core/nsis/loa/High.