Anslut NemLog-in med SAML 2.0 (Legacy standardkonfiguration)

Detta är legacy guiden för att konfigurera NemLog-in med standard SAML 2.0 inställningar. För NemLog-in mall UI, se Anslut NemLog-in med SAML 2.0 (Mall).

Du kan ansluta FoxIDs till NemLog-in (dansk IdP) med en SAML 2.0 autentiseringsmetod och låta användare autentisera med MitID. NemLog-in är ansluten som en SAML 2.0 Identity Provider (IdP).

Genom att konfigurera en SAML 2.0 autentiseringsmetod och en OpenID Connect applikationsregistrering blir FoxIDs en bro mellan SAML 2.0 och OpenID Connect. FoxIDs hanterar därefter SAML 2.0 anslutningen som en Relying Party (RP) / Service Provider (SP) och du behöver bara fokusera på OpenID Connect i din applikation. Om det behövs kan du erbjuda flera inloggningsalternativ (autentiseringsmetoder) från samma OpenID Connect applikationsregistrering.

FoxIDs stöder NemLog-in och den SAML 2.0 baserade OIOSAML 3.0.3 inklusive single logout (SLO), loggning, issuer naming, krav på OCES3 (RSASSA-PSS) certifikat och NSIS stöd.

Du kan testa NemLog-in login med online web app sample (sample docs) genom att klicka

Log inoch sedanDanish NemLog-in TESTför testmiljön ellerDanish NemLog-inför produktion. Se NemLog-in sample konfigurationen i FoxIDs Control: https://control.foxids.com/test-corp Få read åtkomst med användarenreader@foxids.comoch lösenordgEh#V6kSwoch välj sedannemloginellernemlogin-testmiljön. Sample är konfigurerad med en separat miljö för NemLog-in SAML 2.0 integrationen.

NemLog-in dokumentation:

- NemLog-in utvecklingsportalen med dokumentation

- test, där du kan hitta NemLog-in IdP metadata för test

- produktion, där du kan hitta NemLog-in IdP metadata för produktion

- OCES3 certifikat:

- Ladda ner test OCES3 certifikatet och lösenordsfilen eller skapa ett OCES3 test certifikat

- Skapa ett produktions OCES3 certifikat i certifikat administrationen

- Du måste vara ansluten till NemLog-in för att skapa IT system.

- NemLog-in administrationsportalen där du konfigurerar IT system

- Testmiljö

- Se Testanvändare i integrationstestmiljön för MitID privata testanvändare och MitID Business testanvändare

Transformera DK privilege XML claim till en JSON claim.

Överväg en separat miljö

NemLog-in kräver att Relying Party (RP) använder ett OCES3 certifikat och omfattande loggning. Överväg därför att ansluta NemLog-in i en separat miljö där OCES3 certifikatet och logg nivån kan konfigureras utan att påverka något annat.

Du kan ansluta två miljöer i samma tenant med en Environment Link.

Certifikat

NemLog-in kräver att alla requests (authn och logout) från Relying Party (RP) signeras. NemLog-in kräver också att RP signerar med ett OCES3 certifikat. Det är inte möjligt att använda ett certifikat utfärdat av en annan certifikat myndighet, ett självsignerat certifikat eller ett certifikat utfärdat av FoxIDs.

OCES3 test certifikat används i testmiljön och OCES3 produktions certifikat används i produktion. Ett OCES3 certifikat är giltigt i tre år. Därefter måste det uppdateras manuellt. Du behöver separata FoxIDs miljöer för att hantera test och produktion respektive. Miljöerna kan valfritt kombineras i en app miljö med environment links.

Lägg till .P12 OCES3 certifikatet i FoxIDs Control Client:

- Välj (eller skapa) miljön som ska användas för NemLog-in

- Välj fliken Certificates

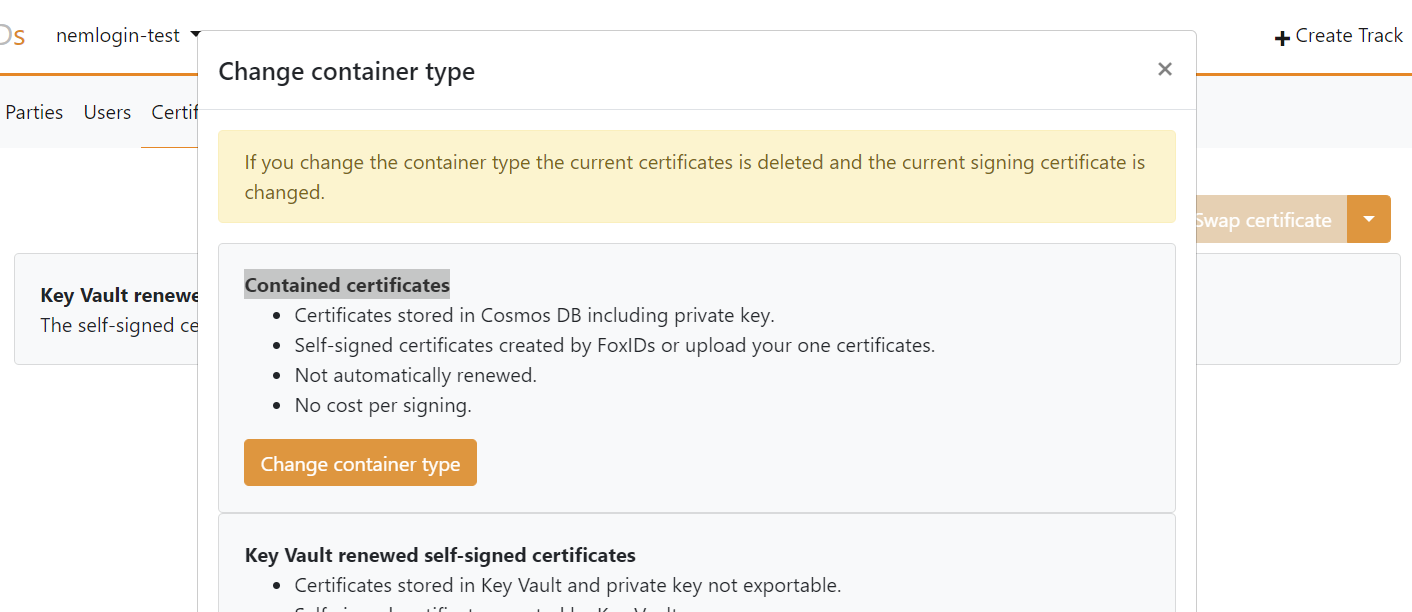

- Klicka pilen ner på Swap certificate knappen och klicka sedan Change container type i sektionen Contained certificates

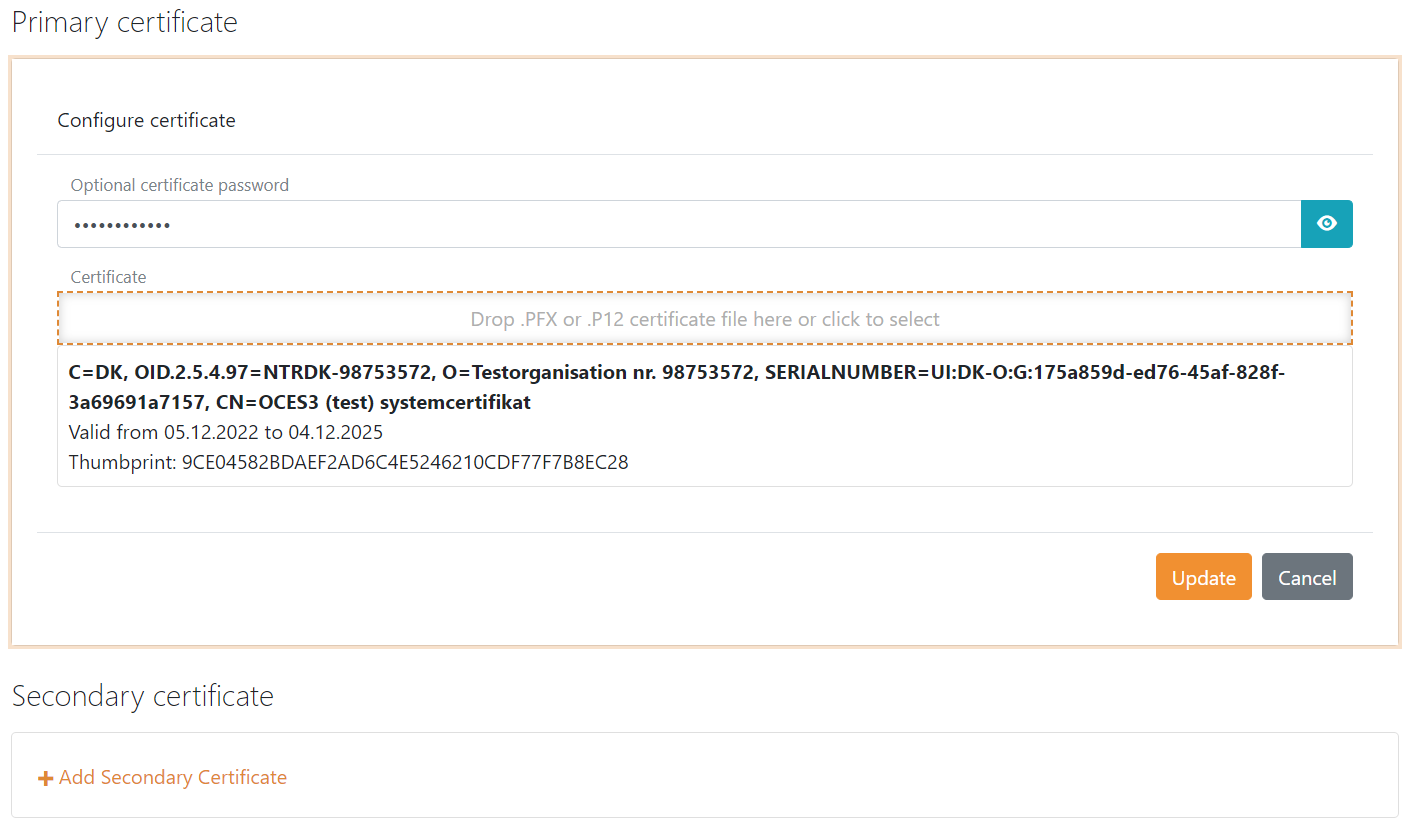

- Klicka primary certifikatet, ange lösenordet och ladda upp

.P12OCES3 certifikatet

Det är därefter möjligt att lägga till ett sekundärt certifikat och att växla mellan primary och secondary certifikat.

Konfigurera NemLog-in 3 som Identity Provider (IdP)

Du måste konfigurera OCES3 certifikatet innan du följer denna guide.

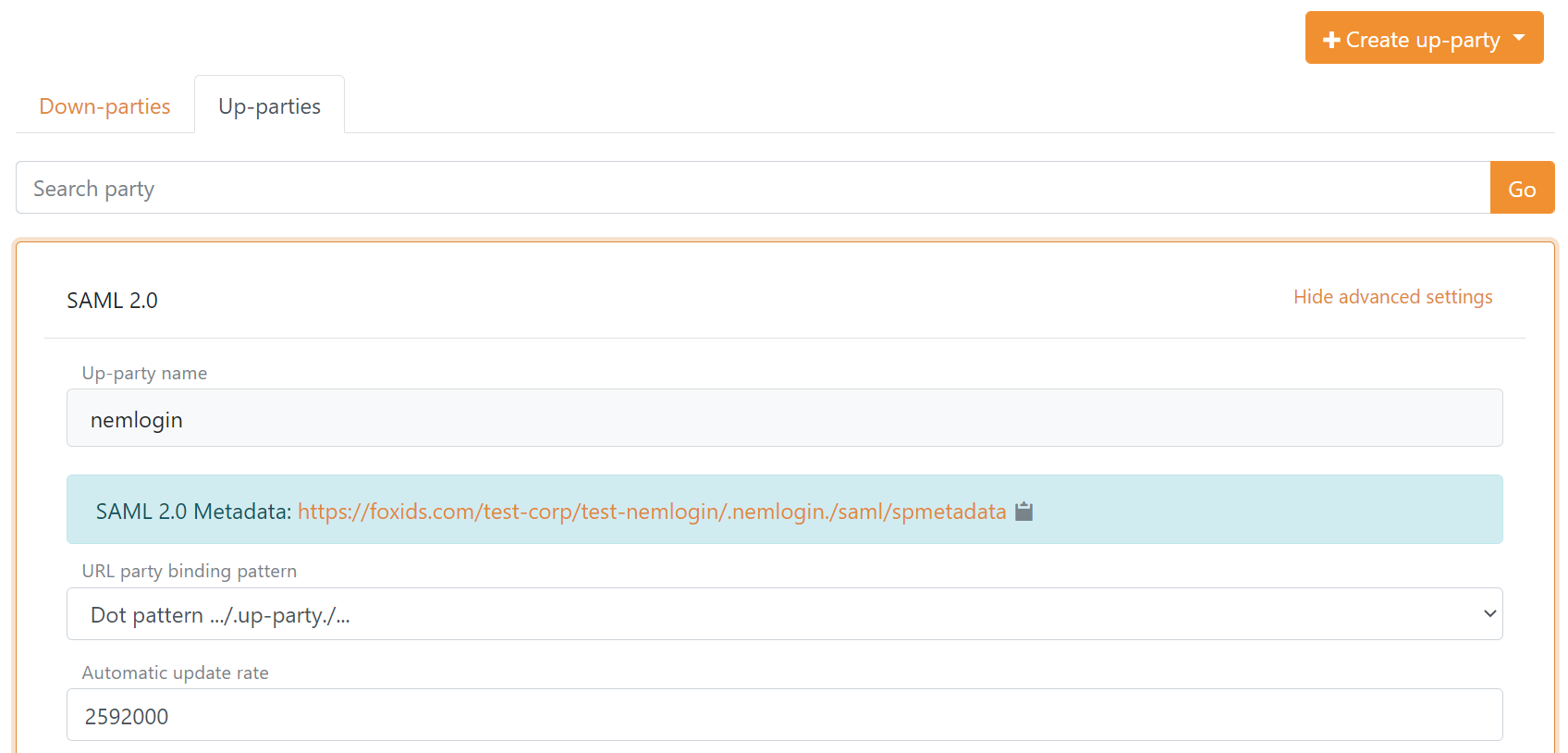

1) - Börja med att skapa en SAML 2.0 autentiseringsmetod i FoxIDs Control Client

- Välj Authentication fliken

- Klicka New authentication och sedan SAML 2.0

- Lägg till namnet

- Välj Show advanced

- Välj dot URL binding pattern

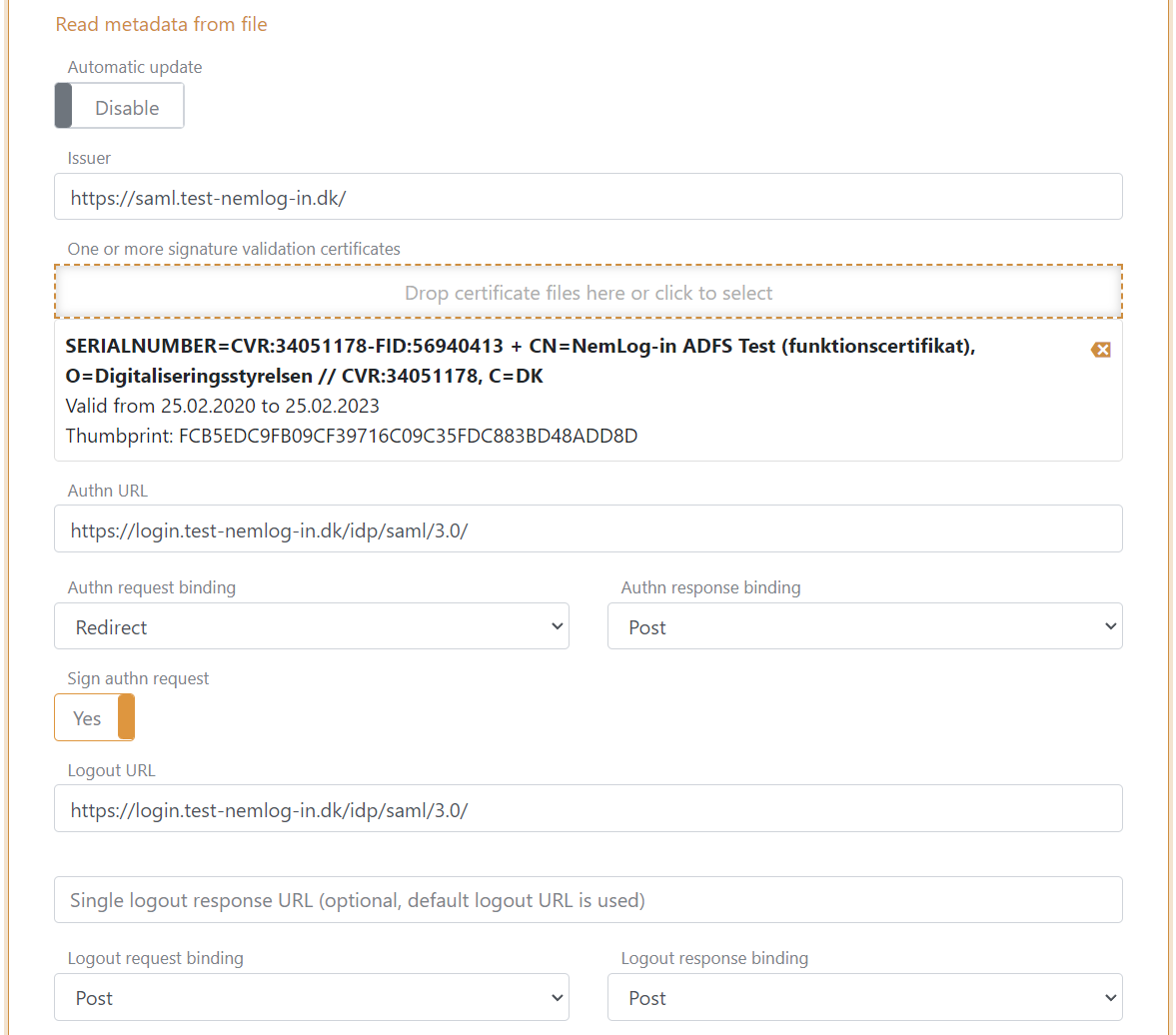

- Inaktivera automatic update

- Klicka Read metadata from file och välj NemLog-in IdP metadata

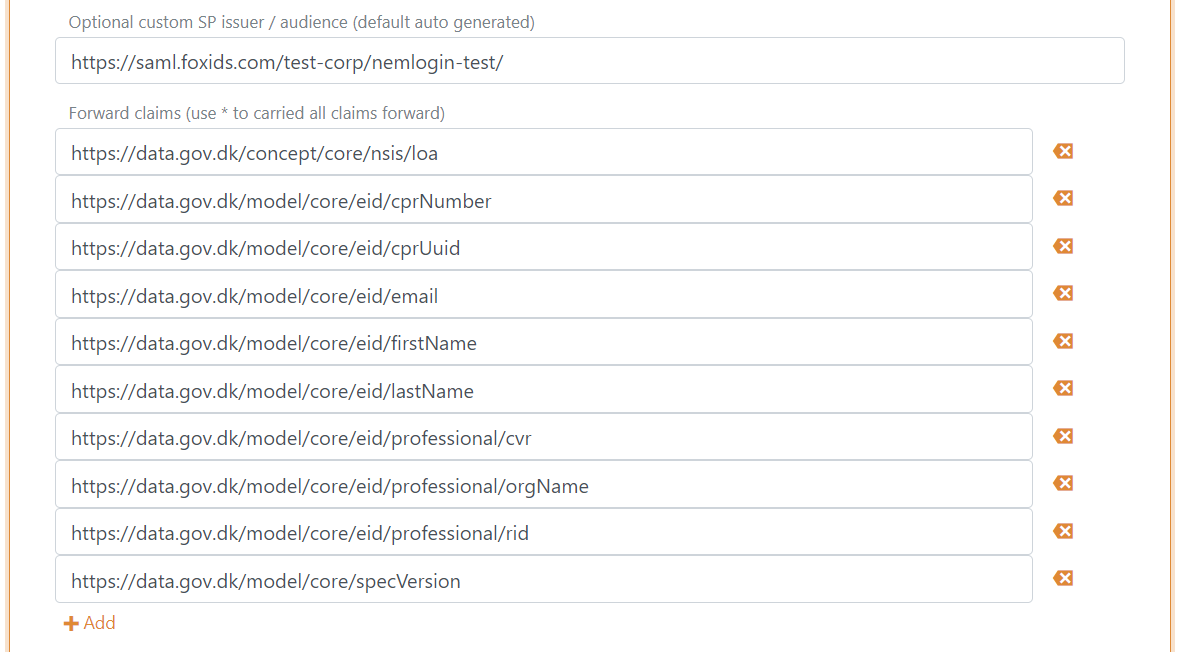

- Konfigurera en custom SP issuer, issuer kan valfritt börja med

https://saml.- Issuer i detta exempel är

https://saml.foxids.com/test-corp/nemlogin-test/

- Issuer i detta exempel är

- Ta bort eventuellt

*och konfigurera claims, följande claims används oftast:https://data.gov.dk/concept/core/nsis/loahttps://data.gov.dk/model/core/eid/cprNumberhttps://data.gov.dk/model/core/eid/cprUuidhttps://data.gov.dk/model/core/eid/emailhttps://data.gov.dk/model/core/eid/firstNamehttps://data.gov.dk/model/core/eid/lastNamehttps://data.gov.dk/model/core/eid/professional/cvrhttps://data.gov.dk/model/core/eid/professional/orgNamehttps://data.gov.dk/model/core/eid/professional/uuid/persistenthttps://data.gov.dk/model/core/specVersion- valfritt inkludera privilege claim, se steg 3)

- Sätt Login hint i Authn request i Subject NameID till Disabled

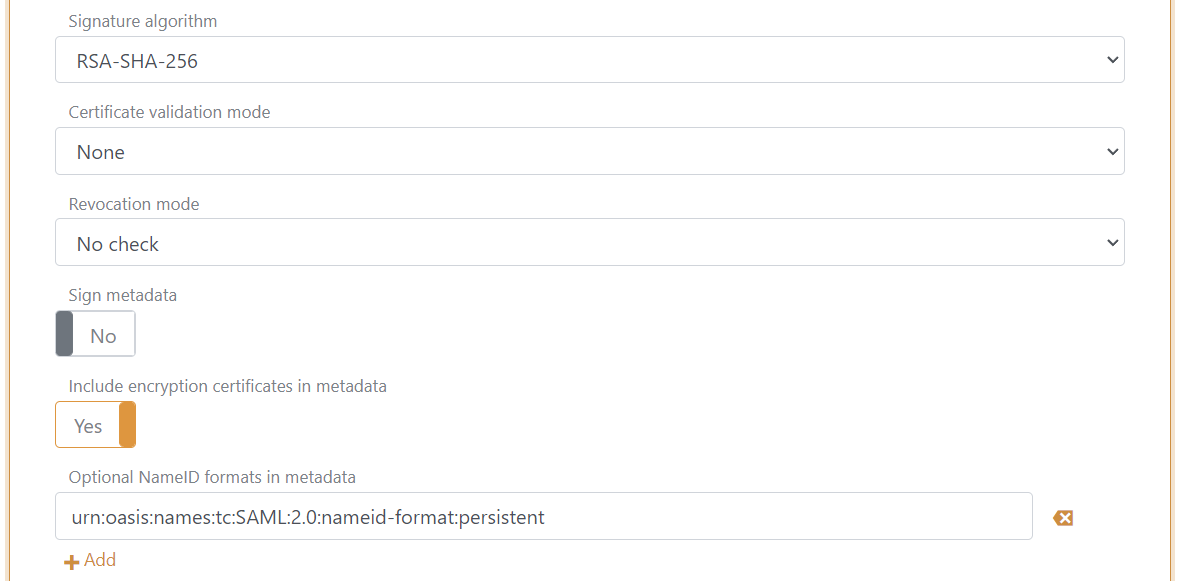

- I produktion, sätt valfritt Certificate validation mode till

Chain trustom OCES3 root certifikatet är trusted på din plattform och sätt Certificate revocation mode tillOnline - Välj att inkludera encryption certifikatet i metadata

- Sätt NameID format i metadata till

urn:oasis:names:tc:SAML:2.0:nameid-format:persistent

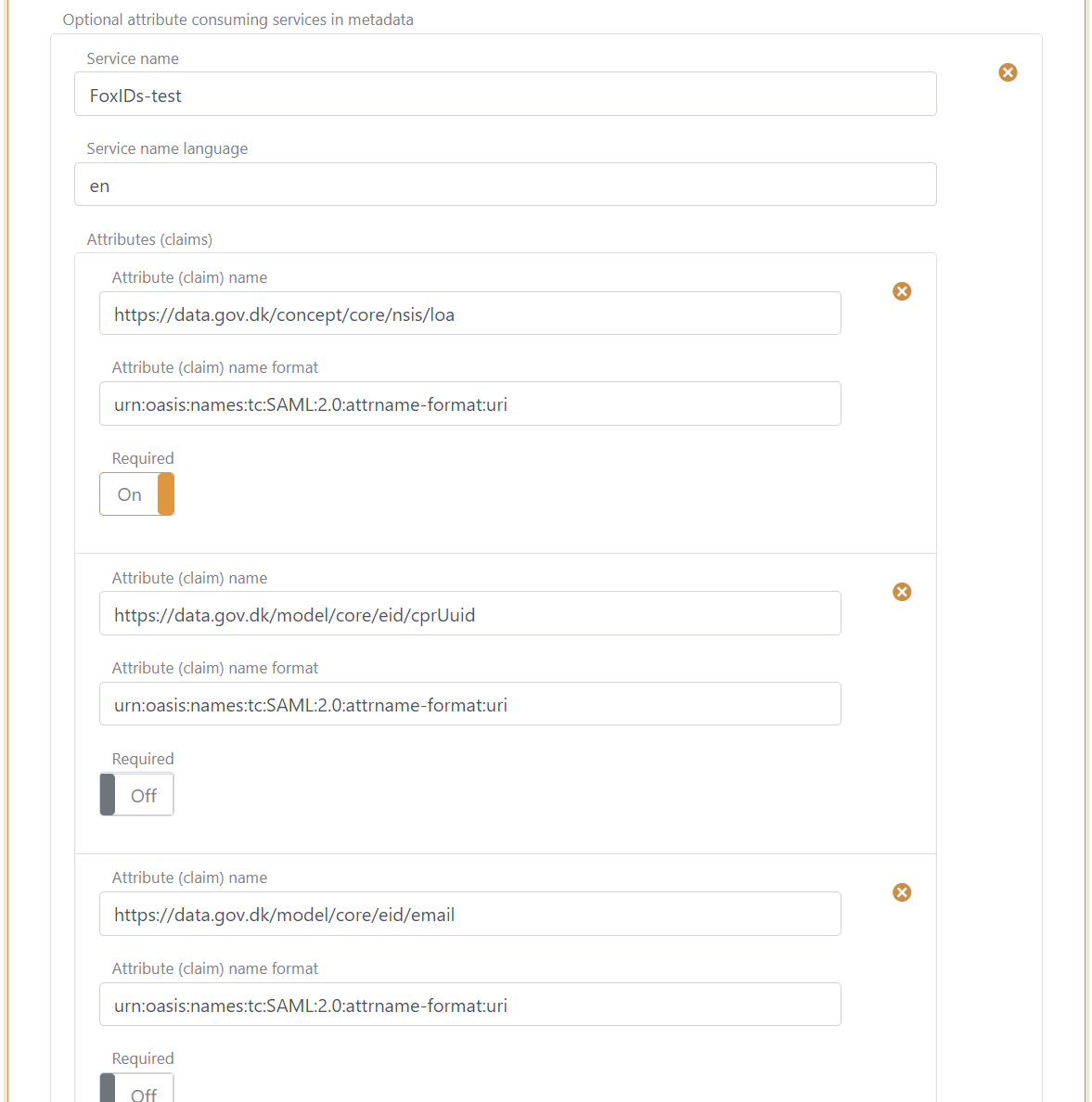

- Lägg till en attribute consuming service i metadata och lägg till service namnet.

- Lägg till alla claims konfigurerade i steg 11 som requested attributes med formatet

urn:oasis:names:tc:SAML:2.0:attrname-format:uri. Sätt valfritt varje attribut som required.

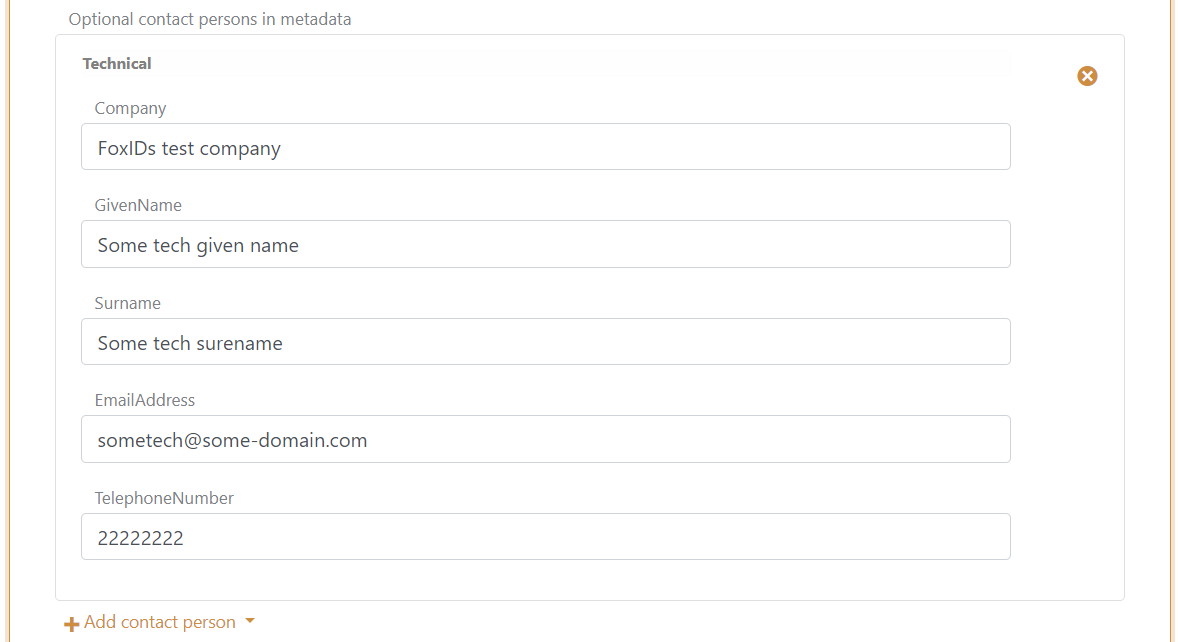

- Lägg till minst en

technicalkontaktperson

- Klicka create

- Gå till toppen av SAML 2.0 autentiseringsmetoden

- Ladda ner SAML 2.0 autentiseringsmetod SP metadata, i detta fall https://foxids.com/test-corp/nemlogin-test/.nemlogin./saml/spmetadata.

- SP metadata filen används för att konfigurera NemLog-in IT systemet.

2) - Gå sedan till NemLog-in administrationsportalen

Först behöver du skapa ett NemLog-in IT system eller låta någon annan skapa ett NemLog-in IT system och ge dig åtkomst.

- Välj IT systemet

- Klicka upload metadata file och ladda upp SAML 2.0 autentiseringsmetod SP metadata filen

- Gå tillbaka till IT systemet

- Klicka knappen Save the technical details

- Klicka Provision to integrationtest och sedan Apply for integration test

För att konfigurera produktion behöver du ladda upp en testrapport, få den godkänd och sedan upprepa FoxIDs och NemLog-in konfigurationen.

3) - Valfritt - Konfigurera MitID app switch till mobil app i FoxIDs Control Client

Valfritt, konfigurera MitID app switch om du använder NemLog-in / MitID i en mobil app.

- Du kan hitta mer information i NemLog-in Integration med NemLog-in3 kapitel 9.6 och 9.7.

NemLog-in stöder mobil app switch genom att använda antingen Universal Links på iOS eller App Links på Android, baserat på en return URL som skickas till NemLog-in i en SAML 2.0 extension som en del av authn (login) request.

Return URL är din mobil app URL och används för att växla tillbaka till din app från MitID appen efter autentisering.

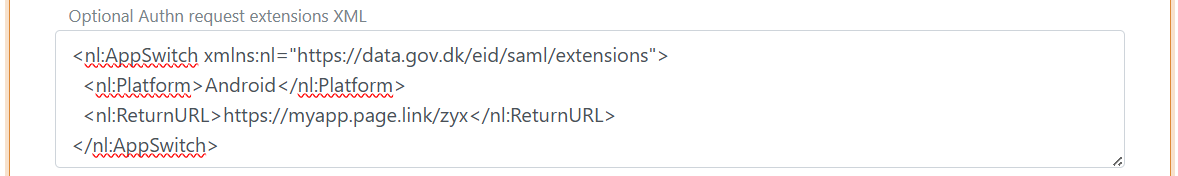

Om return URL för din Android app är https://myapp.page.link/zyx konfigurera SAML 2.0 authn request extension XML som:

<nl:AppSwitch xmlns:nl="https://data.gov.dk/eid/saml/extensions">

<nl:Platform>Android</nl:Platform>

<nl:ReturnURL>https://myapp.page.link/zyx</nl:ReturnURL>

</nl:AppSwitch>

Välj show advanced settings och lägg till extension XML i Authn request extensions XML och klicka Update

Du kan konfigurera authn request extensions XML i profiler på autentiseringsmetoden. Och därefter stödja flera mobila plattformar i profiler.

För närvarande kräver iOS inte en return URL för att göra app switch. Men detta kan ändras över tid! Därför behöver du för närvarande bara två autentiseringsmetoder; en för din webbplats och iOS app utan en redirect URL och en för din Android app med en redirect URL.

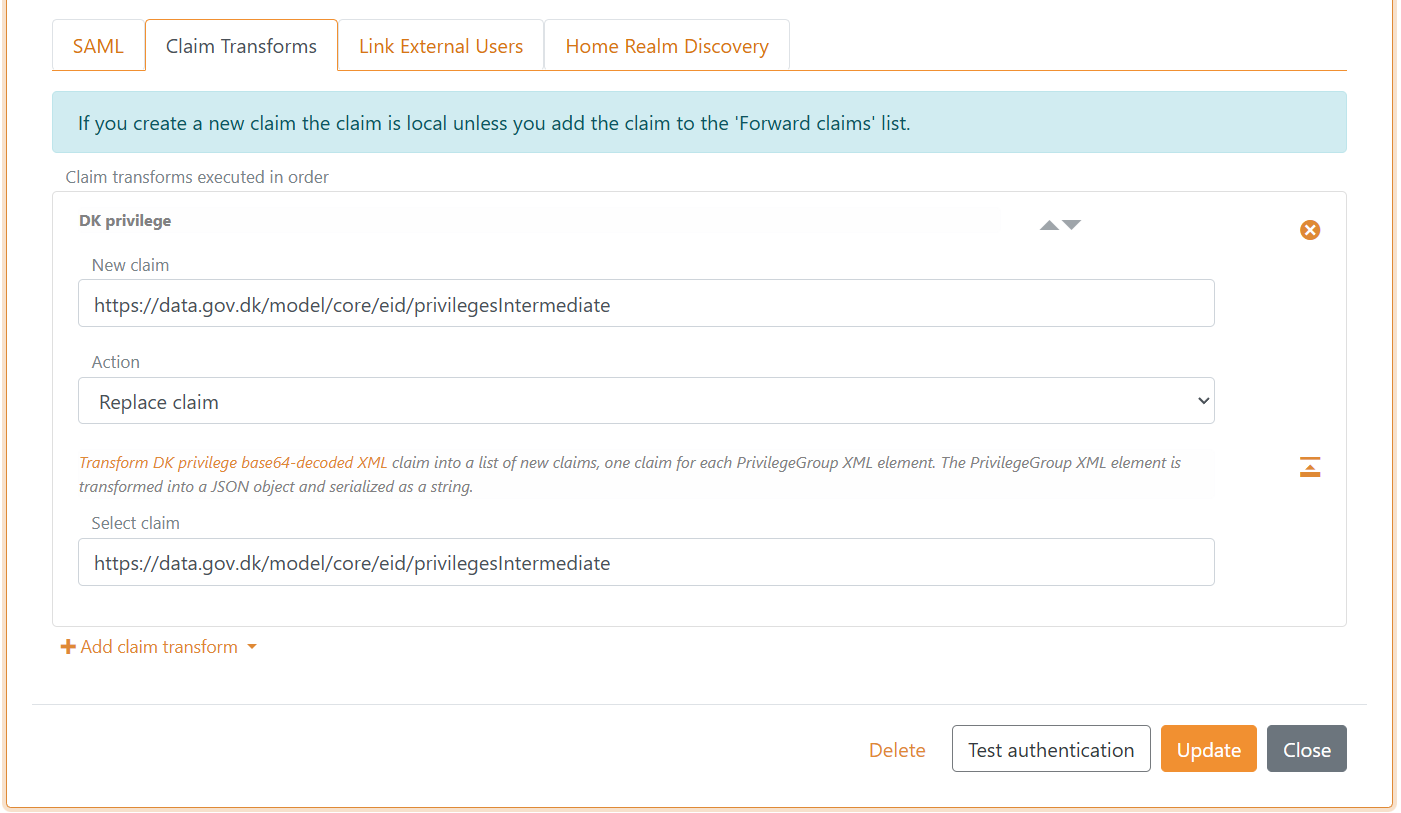

4) - Valfritt - lägg till privilege claim transformation i FoxIDs Control Client

Valfritt, om du använder privilege claim.

FoxIDs kan transformera DK privilege XML claim till en JSON claim. Det rekommenderas att lägga till transformationen för att få mindre claims och tokens. Dessutom gör det tokens läsbara.

- Lägg till DK privilege claim transformern.

- Ta bort den ursprungliga privilege claim från claims pipeline.

FoxIDs konverterar internt SAML 2.0 claims till JWT claims. Mappningen mellan SAML 2.0 och JWT claims skapas automatiskt som standard. Du kan hitta och ändra mappningen i fliken Settings.

SAML 2.0 autentiseringsmetoden kan nu användas som en autentiseringsmetod för applikationsregistreringar i miljön.

Testanvändare i integrationstestmiljön

Du kan skapa både MitID privata användare och MitID Business (medarbetar-)användare för NemLog-in integrationstestmiljön.

MitID privata testanvändare

Det finns två sätt att skapa en MitID privat testanvändare:

- Skapa en användare som loggar in med användarnamn (User ID) och lösenord på fliken Test login på NemLog-in sidan.

- Skapa en användare som både kan logga in med användarnamn (User ID) och lösenord och simulera MitID appen på fliken MitID.

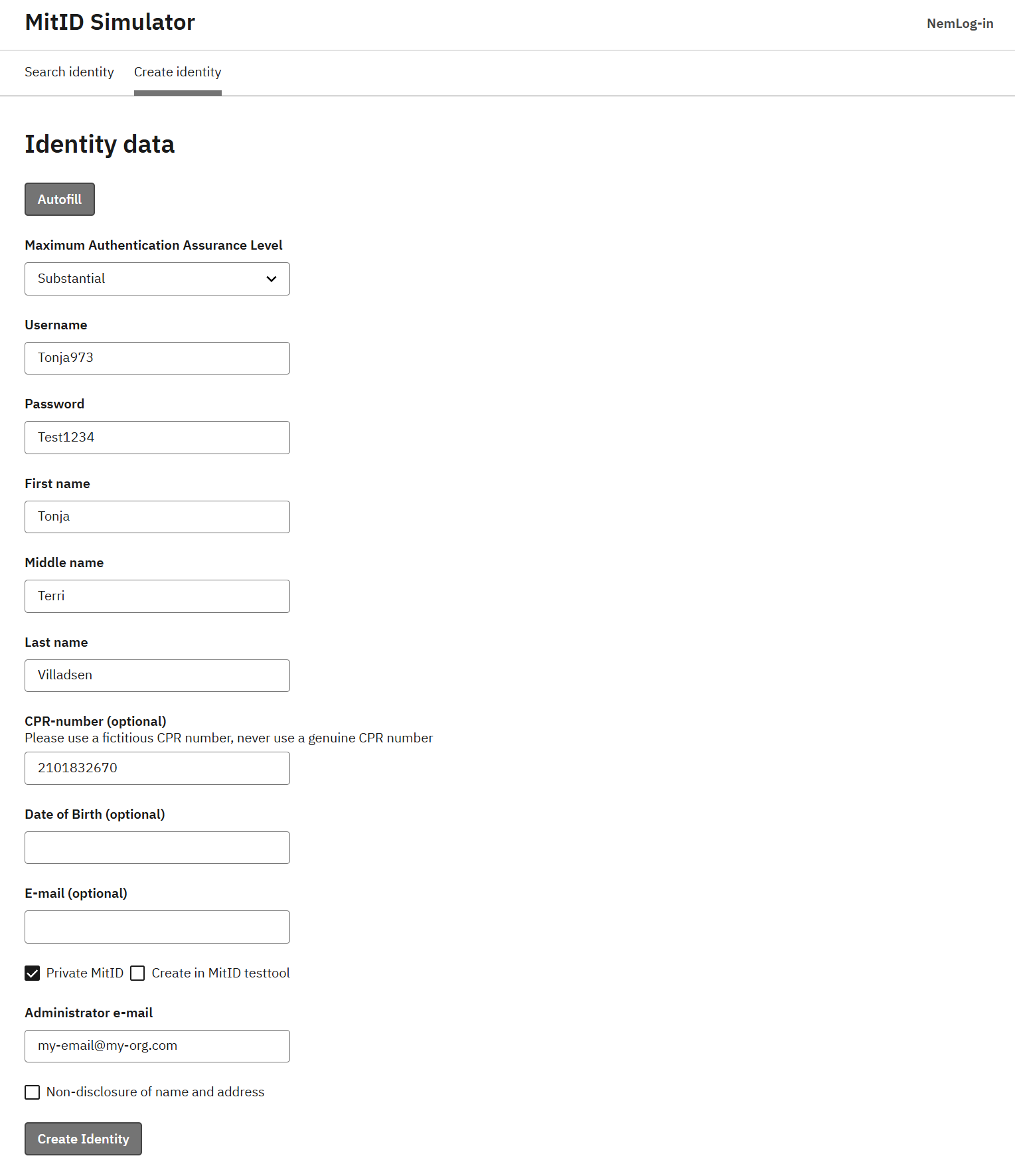

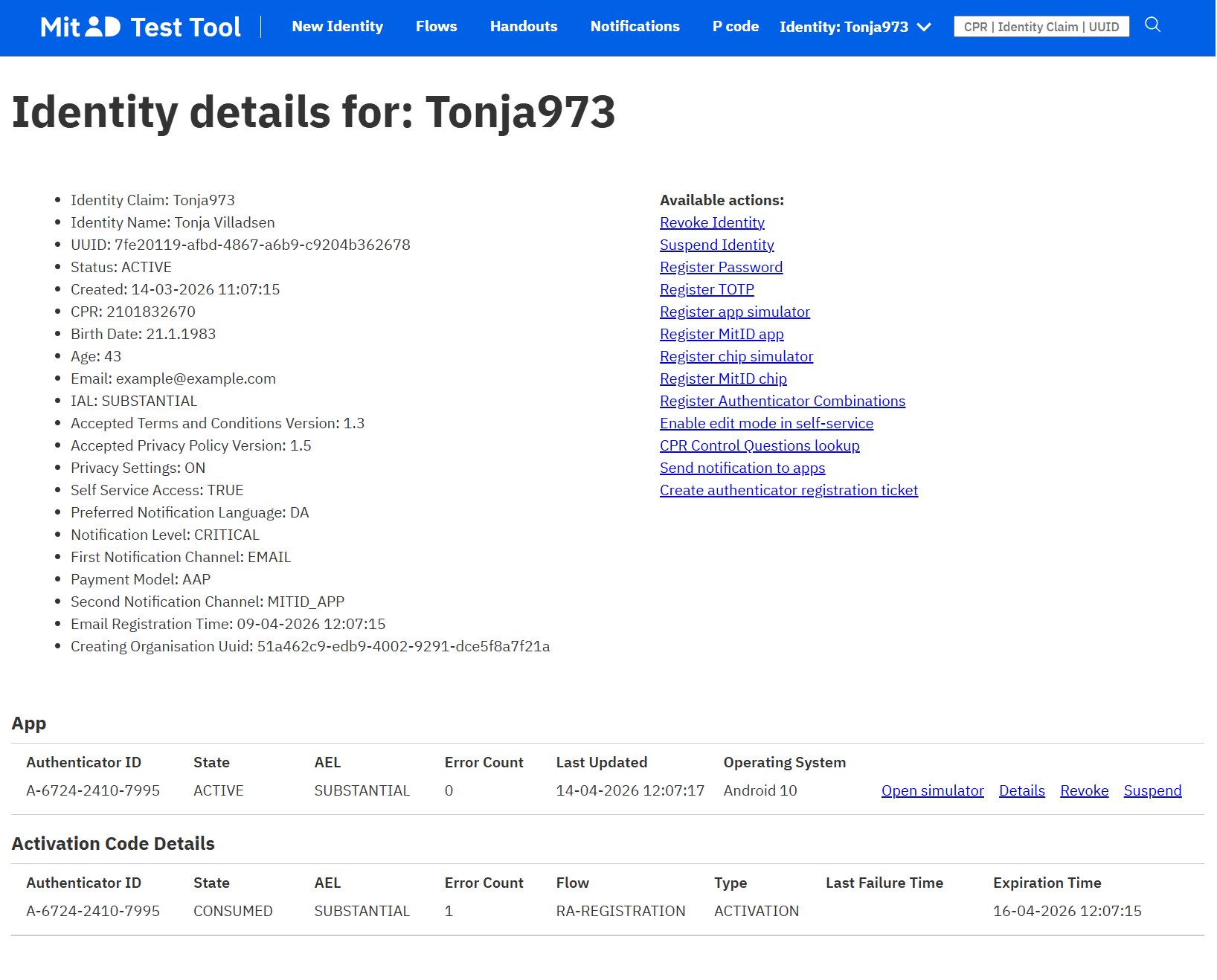

Så här skapar du en MitID privat testanvändare med användarnamn och lösenord:

- Gå till MitID simulatorn

- Klicka eventuellt på Autofill

- Ange ett fiktivt CPR nummer. Varje test CPR nummer kan bara användas en gång.

- Välj Private MitID

- Ange din e-postadress som administratörens e-postadress

- Klicka på Create Identity

Du får ett e-postmeddelande med en access token som du senare kan använda för att redigera testanvändaren. Därefter kan du logga in med testanvändaren på NemLog-in testsidan.

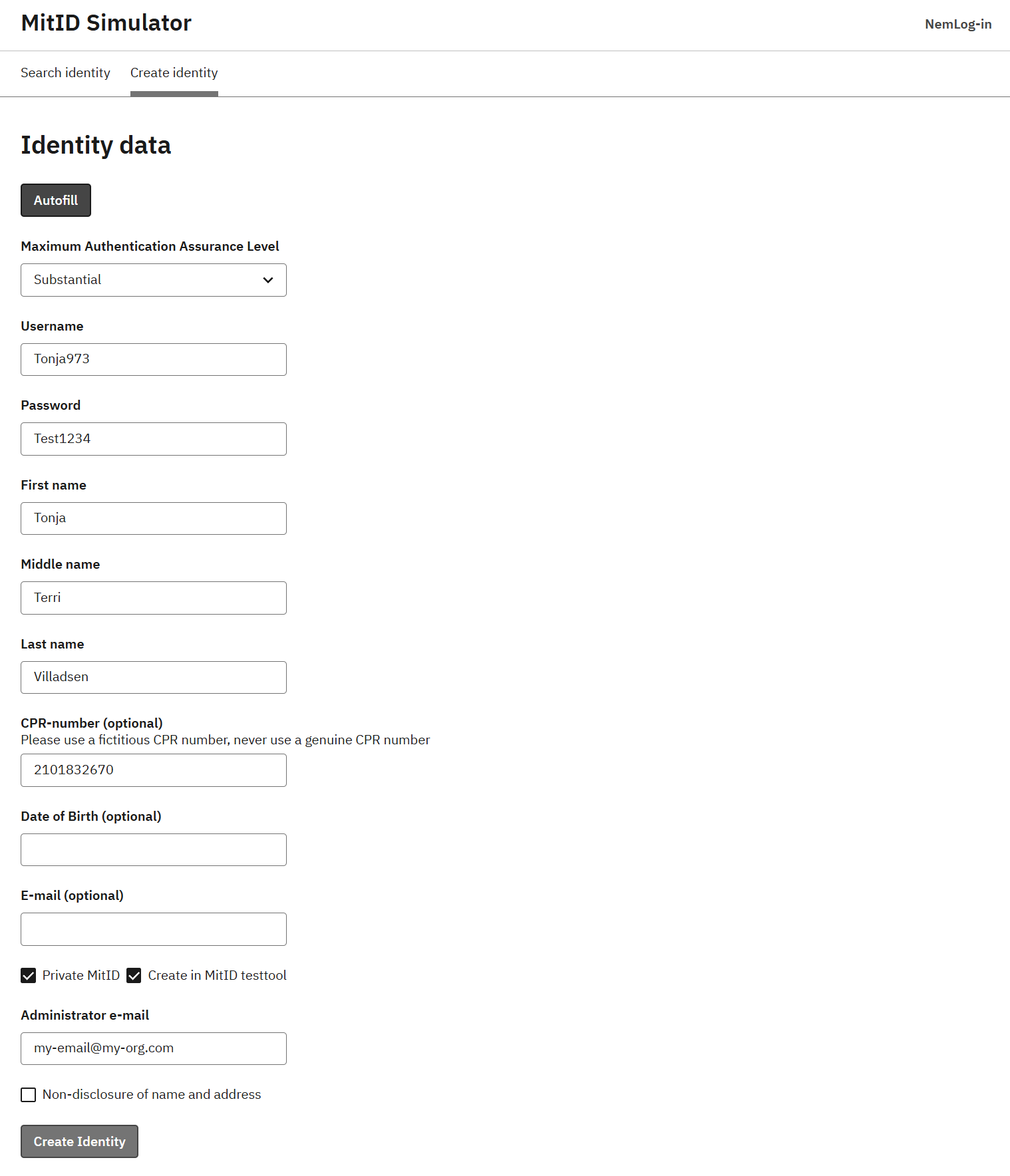

Så här skapar du en MitID privat testanvändare som också kan användas med MitID App simulatorn:

- Gå till MitID simulatorn

- Klicka eventuellt på Autofill

- Ange ett fiktivt CPR nummer. Varje test CPR nummer kan bara användas en gång.

- Välj Private MitID

- Välj Create in MitID testtool

- Ange din e-postadress som administratörens e-postadress

- Klicka på Create Identity

Hitta testanvändaren i MitID Test Tool via CPR nummer eller användarnamn. Klicka på Open simulator i avsnittet App för att öppna MitID app simulatorn i en webbläsare.

MitID Business testanvändare

Du behöver en testorganisation i integrationstestmiljön innan du kan skapa MitID Business testanvändare. Skapa en testorganisation per CVR nummer som du vill använda.

När du har genomfört NemLog-in onboarding får du en testorganisation som du kan hantera i MitID Business integration test, där du kan skapa MitID Business testanvändare.

Alternativt, eller dessutom, kan du skapa en testorganisation på sidan Create test-user-organisation. Fyll i dessa fält och klicka på Create (Opret):

- Administratörens e-postadress: används om du behöver återställa lösenordet

- Lösenord: används för att logga in

- API åtkomstnyckel: om du anger en sådan kan andra inte ändra testorganisationen

- Godkänn kvalificerade certifikat: aktivera detta om du behöver testa kvalificerade certifikat

- Organisationstyp: välj

Privat virksomhedför ett privat företag ellerOffentlig virksomhedför en offentlig organisation - Säkerhetsnivå för identifikationsprocessen: ange NSIS säkerhetsnivå till

Betydelig

När organisationen har skapats loggar du in på MitID Business integration test och skapar MitID Business testanvändare.

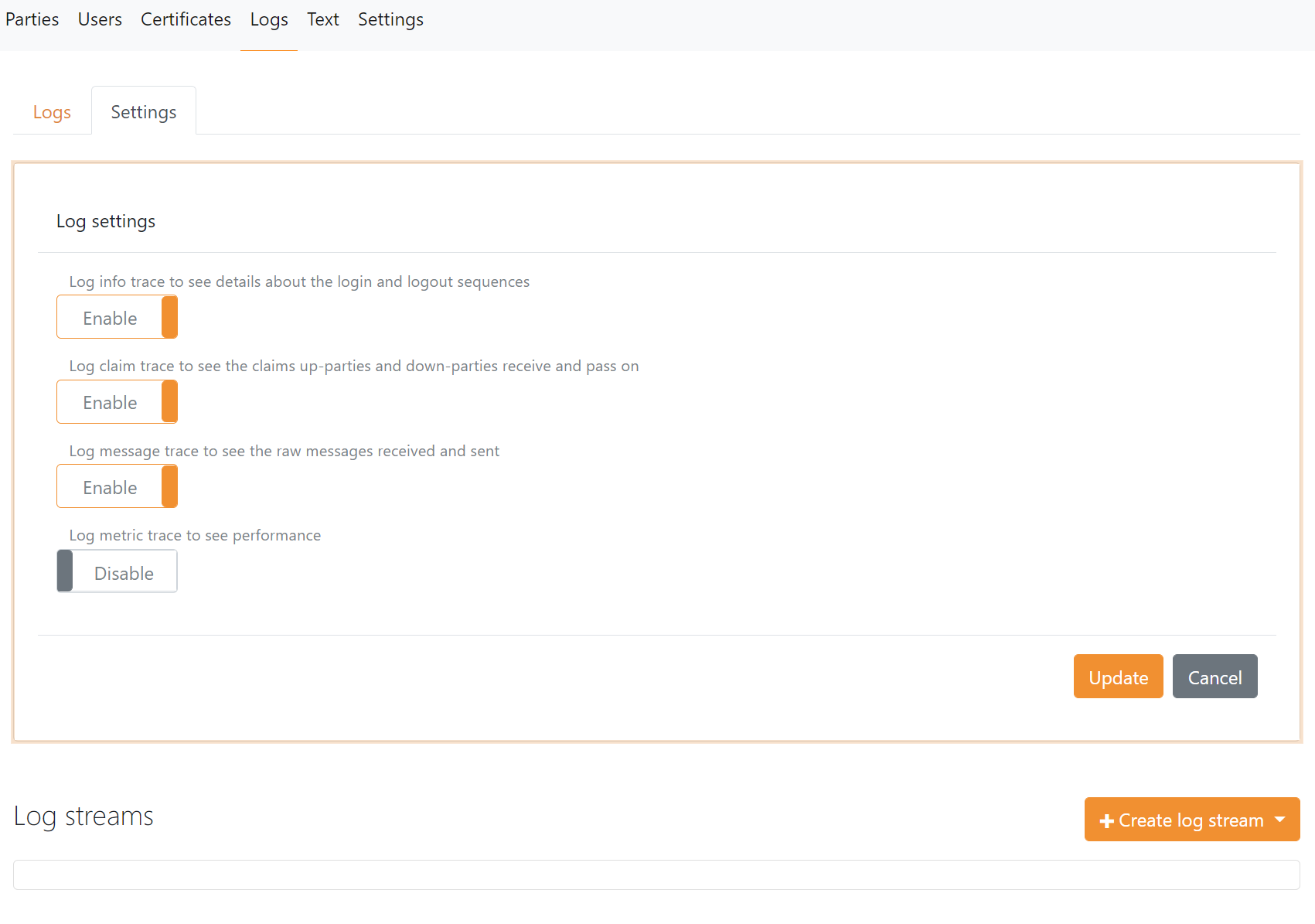

Loggning

NemLog-in kräver att requests och responses (inklusive signatur bevis) loggas och lagras i ett halvår (180 dagar). Det krävs också att logga vilken identitet som har loggat in och ut ur vilken session, vid vilken tidpunkt och IP adressen. FoxIDs standard log registrerar fel och händelser inklusive tidpunkt och IP adress.

Med en Pro eller Enterprise plan på FoxIDs.com lagras logg data i 180 dagar.

Logg nivån som NemLog-in kräver konfigureras i FoxIDs logg inställningar:

- Aktivera

log info trace - Aktivera

log claims trace - Aktivera

log message trace - Klicka update

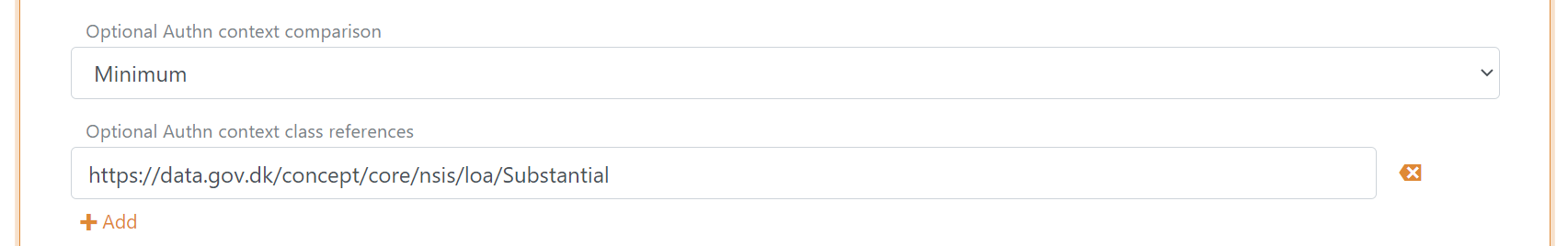

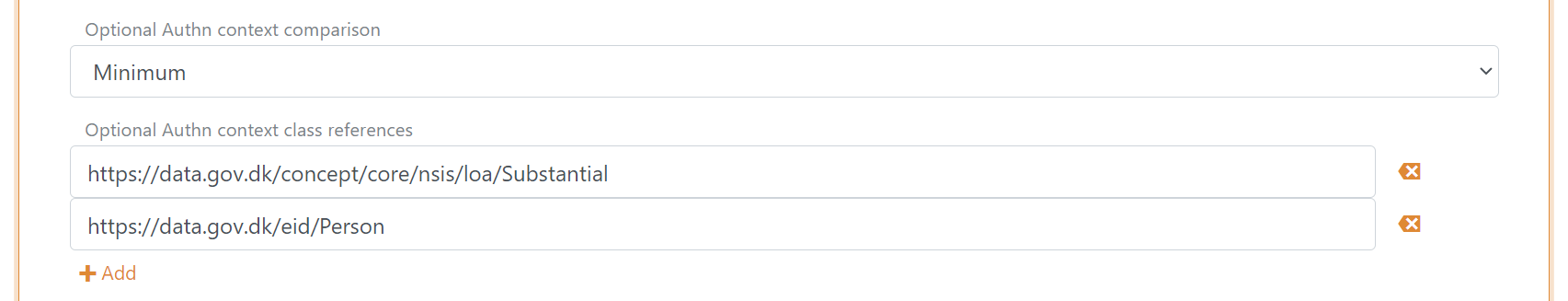

Begär autentiseringskontext

Du kan begära en önskad NSIS assurance nivå som en authn context class reference.

Möjliga NSIS assurance nivåer:

https://data.gov.dk/concept/core/nsis/loa/Lowhttps://data.gov.dk/concept/core/nsis/loa/Substantialhttps://data.gov.dk/concept/core/nsis/loa/High

Du kan även ange ID type som en authn context class reference.

Möjliga ID types:

https://data.gov.dk/eid/Personhttps://data.gov.dk/eid/Professional

Och möjliga credential types:

https://nemlogin.dk/internal/credential/type/nemidkeycardhttps://nemlogin.dk/internal/credential/type/nemidkeyfilehttps://nemlogin.dk/internal/credential/type/mitidhttps://nemlogin.dk/internal/credential/type/localhttps://nemlogin.dk/internal/credential/type/test

Du kan konfigurera authn context class references i profiler på autentiseringsmetoden om du behöver leverera olika uppsättningar.

Till exempel för att stödja step-up autentisering, skapa en profil med authn context class reference https://data.gov.dk/concept/core/nsis/loa/Substantial och en annan profil med authn context class reference https://data.gov.dk/concept/core/nsis/loa/High.