Mit NemLog-in über SAML 2.0 verbinden (Legacy Standardkonfiguration)

Dies ist der Legacy Leitfaden zur Konfiguration von NemLog-in mit den Standard SAML 2.0 Einstellungen. Für die NemLog-in Vorlage UI siehe Mit NemLog-in über SAML 2.0 verbinden (Vorlage).

Sie können FoxIDs mit NemLog-in (dänischer IdP) über eine SAML 2.0 Authentifizierungsmethode verbinden und Benutzer mit MitID authentifizieren lassen. NemLog-in ist als SAML 2.0 Identity Provider (IdP) verbunden.

Durch die Konfiguration einer SAML 2.0 Authentifizierungsmethode und einer OpenID Connect Applikationsregistrierung wird FoxIDs zu einer Brücke zwischen SAML 2.0 und OpenID Connect. FoxIDs verarbeitet die SAML 2.0 Verbindung dann als Relying Party (RP) / Service Provider (SP) und Sie müssen sich in Ihrer Applikation nur um OpenID Connect kümmern. Falls nötig, können Sie mehrere Login Optionen (Authentifizierungsmethoden) aus derselben OpenID Connect Applikationsregistrierung anbieten.

FoxIDs unterstützt NemLog-in und den SAML 2.0 basierten OIOSAML 3.0.3 einschließlich single logout (SLO), logging, issuer naming, erforderlichen OCES3 (RSASSA-PSS) Zertifikaten und NSIS Unterstützung.

Sie können den NemLog-in Login mit dem online web app sample (sample docs) testen, indem Sie

Log inund anschließendDanish NemLog-in TESTfür die Testumgebung oderDanish NemLog-infür die Produktion anklicken. Sehen Sie sich die NemLog-in sample Konfiguration in FoxIDs Control an: https://control.foxids.com/test-corp Erhalten Sie read Zugriff mit dem Benutzerreader@foxids.comund dem PasswortgEh#V6kSwund wählen Sie anschließend die Umgebungnemloginodernemlogin-test. Das sample ist mit einer separaten Umgebung für die NemLog-in SAML 2.0 Integration konfiguriert.

NemLog-in Dokumentation:

- Das NemLog-in Entwicklungsportal mit Dokumentation

- test, wo Sie die NemLog-in IdP metadata für test finden

- produktion, wo Sie die NemLog-in IdP metadata für produktion finden

- OCES3 Zertifikate:

- Laden Sie das test OCES3 Zertifikat und die Passwortdatei herunter oder erstellen Sie ein OCES3 test Zertifikat

- Erstellen Sie ein Produktions OCES3 Zertifikat in der Zertifikatsverwaltung

- Sie müssen mit NemLog-in verbunden sein, um IT Systeme zu erstellen.

- Das NemLog-in Administrationsportal in dem Sie IT Systeme konfigurieren

- Testumgebung

- Siehe Testbenutzer in der Integrationstestumgebung für MitID Privat-Testbenutzer und MitID Business Testbenutzer

Transformieren Sie den DK privilege XML claim in einen JSON claim.

Separate Umgebung in Betracht ziehen

NemLog-in erfordert, dass die Relying Party (RP) ein OCES3 Zertifikat und umfangreiches logging verwendet. Daher sollten Sie NemLog-in in einer separaten Umgebung verbinden, in der das OCES3 Zertifikat und der log Level konfiguriert werden können, ohne etwas anderes zu beeinflussen.

Sie können zwei Umgebungen im selben tenant mit einem Environment Link verbinden.

Zertifikat

NemLog-in erfordert, dass alle Requests (authn und logout) von der Relying Party (RP) signiert werden. Außerdem erfordert NemLog-in, dass die RP mit einem OCES3 Zertifikat signiert. Es ist nicht möglich, ein Zertifikat zu verwenden, das von einer anderen Zertifizierungsstelle ausgestellt wurde, ein selbstsigniertes Zertifikat oder ein Zertifikat, das von FoxIDs ausgestellt wurde.

OCES3 Testzertifikate werden in der Testumgebung verwendet und OCES3 Produktionszertifikate in der Produktion. Ein OCES3 Zertifikat ist drei Jahre gültig. Danach muss es manuell aktualisiert werden. Sie benötigen separate FoxIDs Umgebungen für Test und Produktion. Die Umgebungen können optional in einer App Umgebung mit environment links kombiniert werden.

Fügen Sie das .P12 OCES3 Zertifikat in FoxIDs Control Client hinzu:

- Wählen (oder erstellen) Sie die Umgebung, die für NemLog-in verwendet werden soll

- Wählen Sie die Registerkarte Certificates

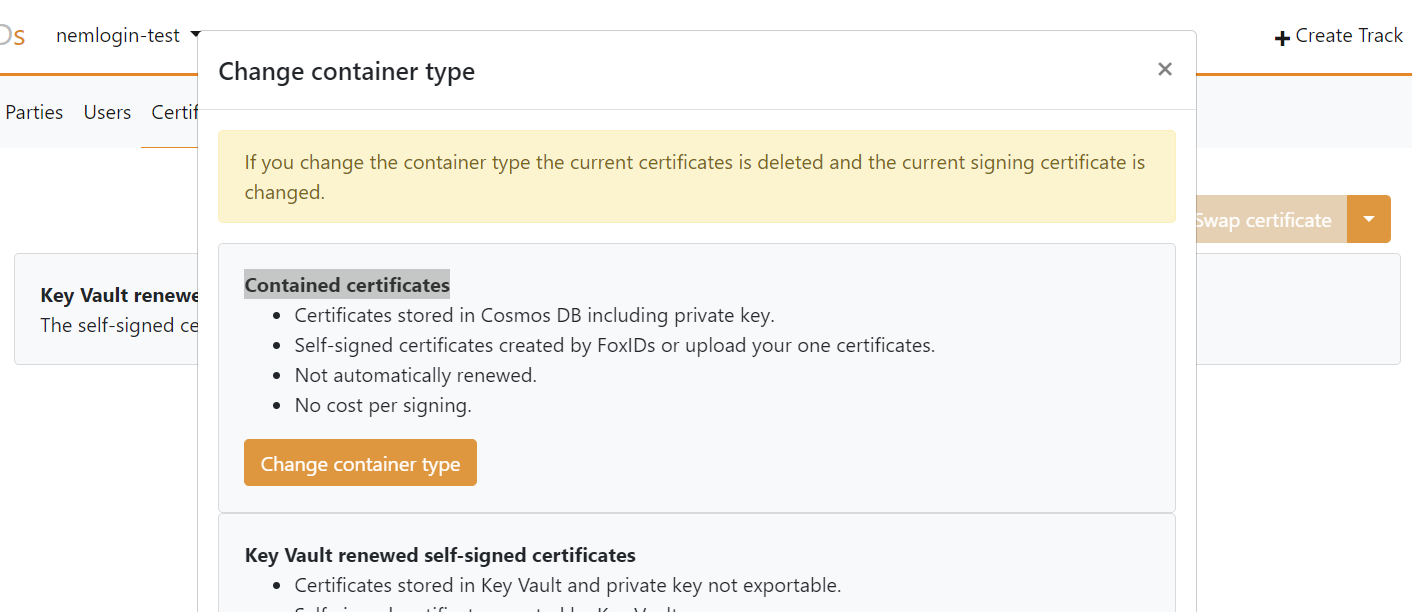

- Klicken Sie den Pfeil nach unten auf der Swap certificate Schaltfläche und dann im Abschnitt Contained certificates auf Change container type

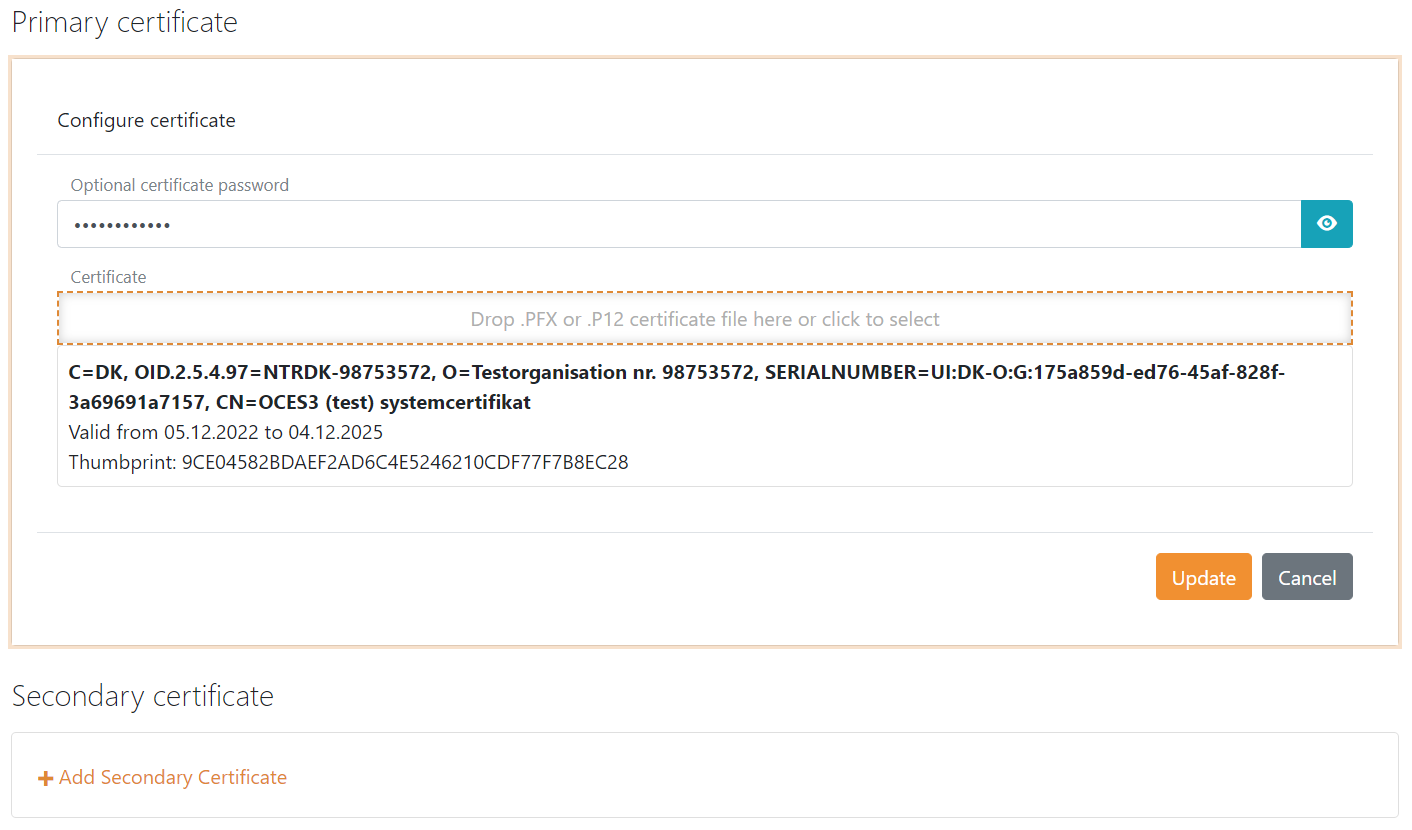

- Klicken Sie das primary Zertifikat, geben Sie das Passwort ein und laden Sie das

.P12OCES3 Zertifikat hoch

Es ist anschließend möglich, ein sekundäres Zertifikat hinzuzufügen und zwischen dem primary und secondary Zertifikat zu wechseln.

NemLog-in 3 als Identity Provider (IdP) konfigurieren

Sie müssen das OCES3 Zertifikat konfigurieren, bevor Sie diesem Leitfaden folgen.

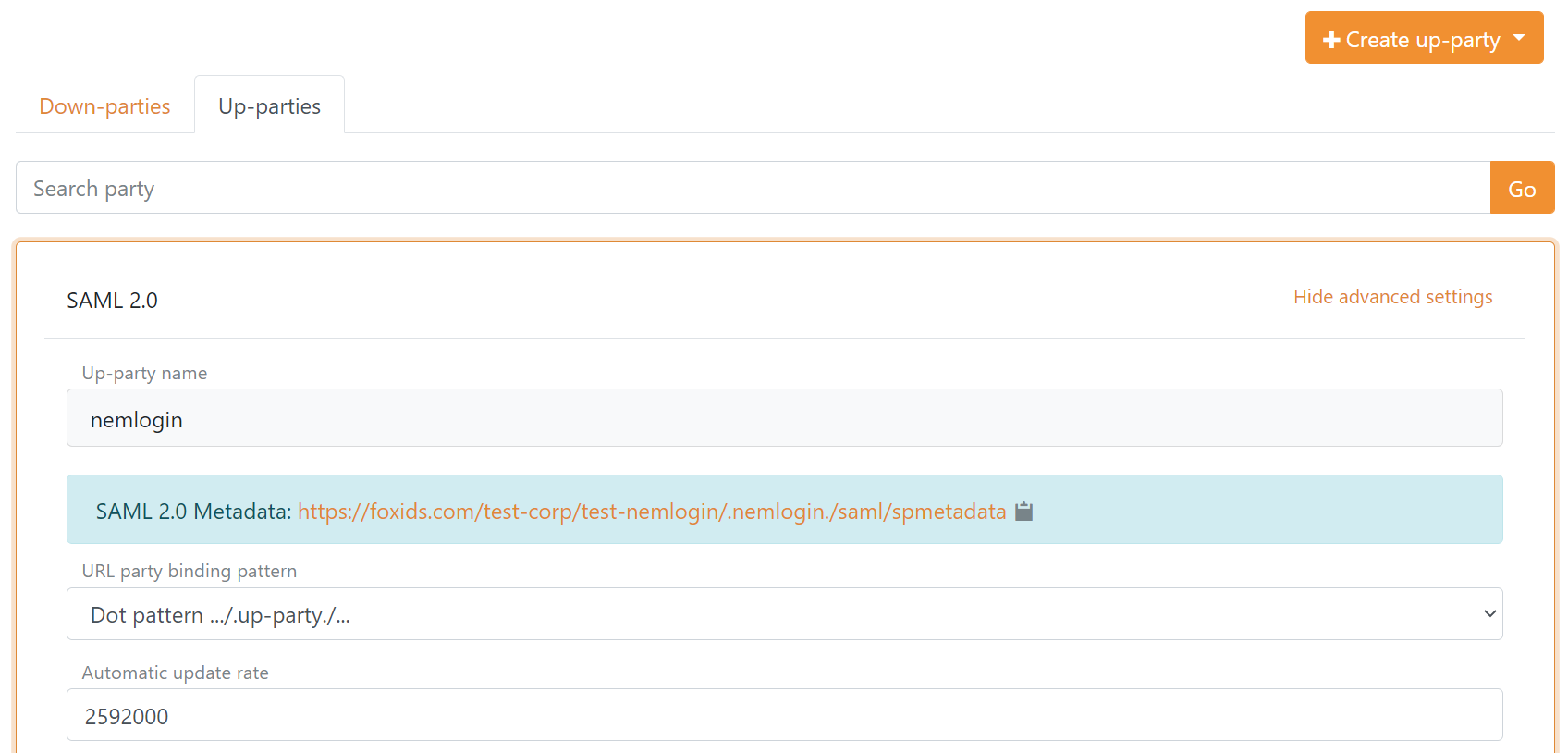

1) - Beginnen Sie mit der Erstellung einer SAML 2.0 Authentifizierungsmethode in FoxIDs Control Client

- Wählen Sie die Registerkarte Authentication

- Klicken Sie New authentication und dann SAML 2.0

- Fügen Sie den Namen hinzu

- Wählen Sie Show advanced

- Wählen Sie dot URL binding pattern

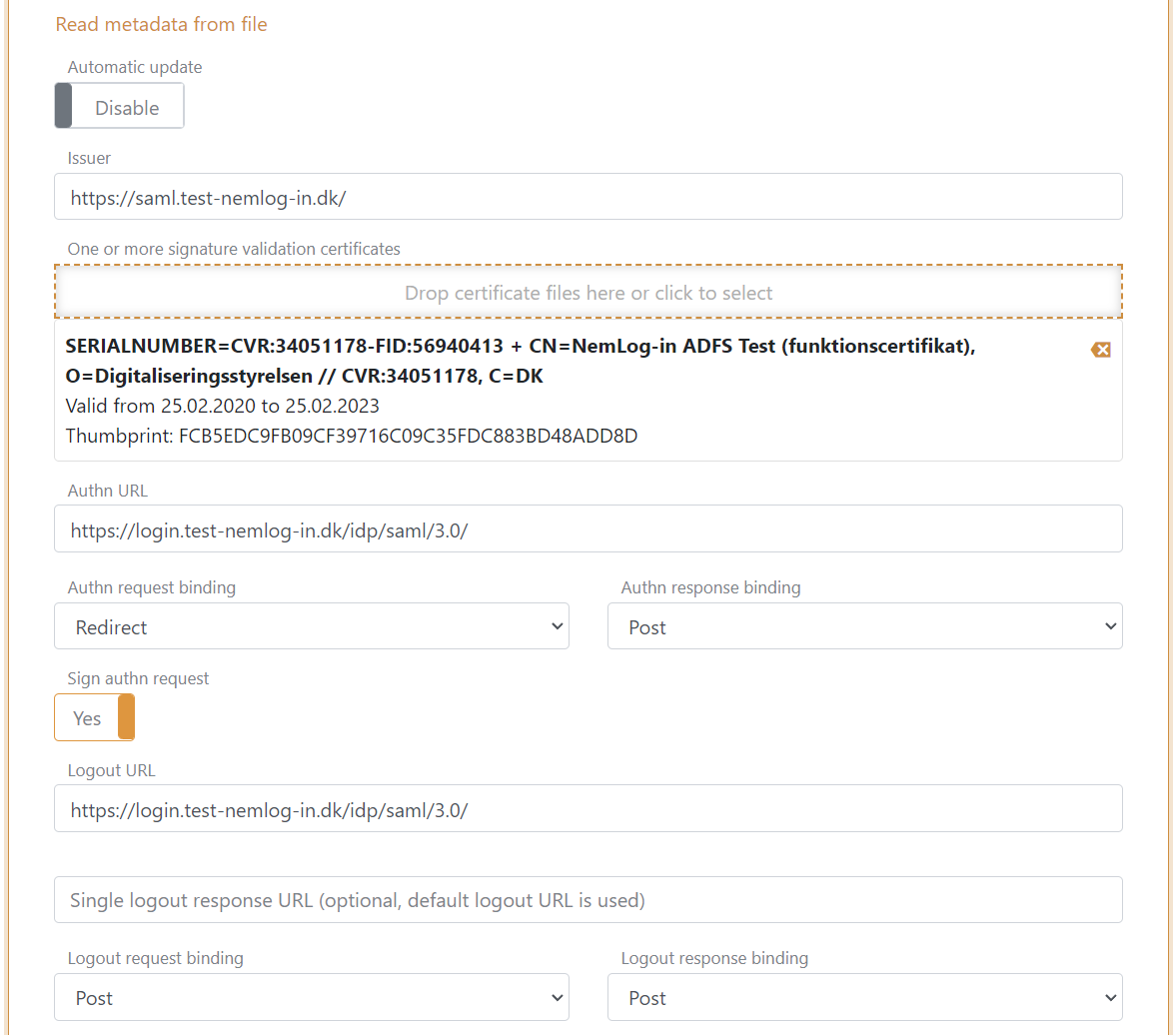

- Deaktivieren Sie automatic update

- Klicken Sie Read metadata from file und wählen Sie die NemLog-in IdP metadata

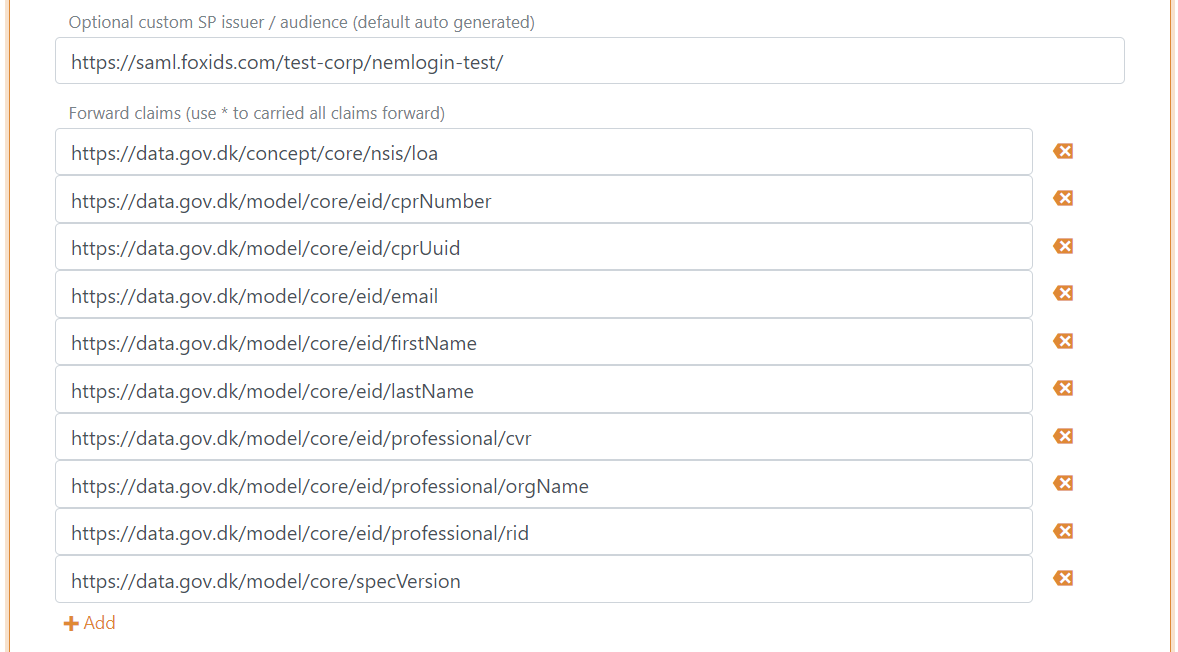

- Konfigurieren Sie einen custom SP issuer, der issuer kann optional mit

https://saml.beginnen- Der issuer ist in diesem Beispiel

https://saml.foxids.com/test-corp/nemlogin-test/

- Der issuer ist in diesem Beispiel

- Entfernen Sie optional

*und konfigurieren Sie claims, folgende claims werden am häufigsten verwendet:https://data.gov.dk/concept/core/nsis/loahttps://data.gov.dk/model/core/eid/cprNumberhttps://data.gov.dk/model/core/eid/cprUuidhttps://data.gov.dk/model/core/eid/emailhttps://data.gov.dk/model/core/eid/firstNamehttps://data.gov.dk/model/core/eid/lastNamehttps://data.gov.dk/model/core/eid/professional/cvrhttps://data.gov.dk/model/core/eid/professional/orgNamehttps://data.gov.dk/model/core/eid/professional/uuid/persistenthttps://data.gov.dk/model/core/specVersion- optional die privilege claim einschließen, siehe Schritt 3)

- Setzen Sie Login hint in Authn request im Subject NameID auf Disabled

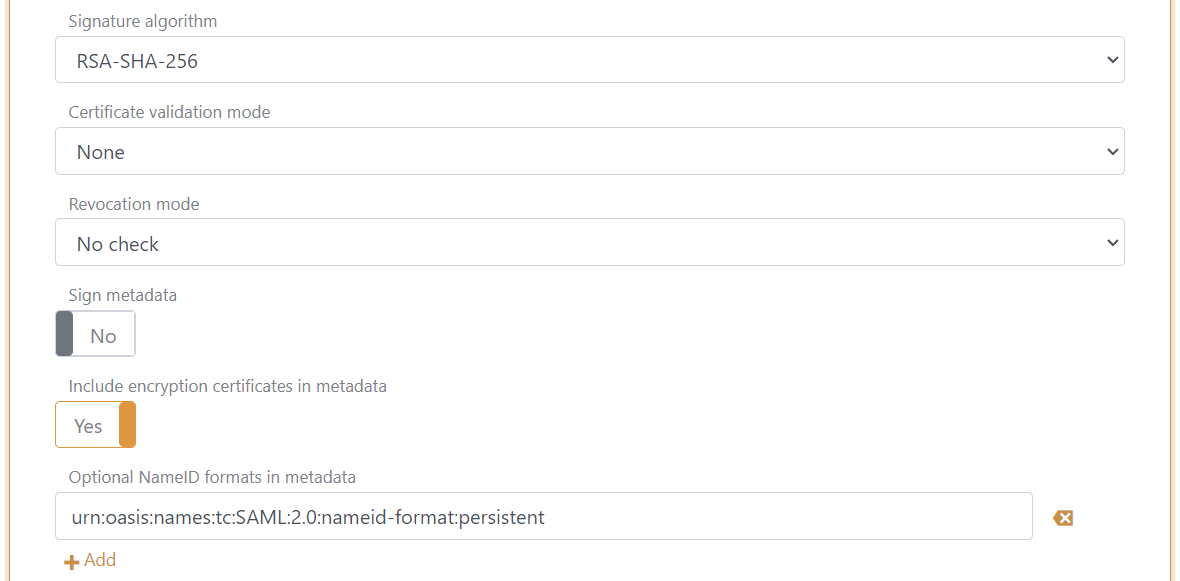

- In der Produktion setzen Sie optional Certificate validation mode auf

Chain trust, wenn das OCES3 root Zertifikat auf Ihrer Plattform trusted ist, und setzen Certificate revocation mode aufOnline - Wählen Sie die Einbindung des encryption Zertifikats in die metadata

- Setzen Sie das NameID format in metadata auf

urn:oasis:names:tc:SAML:2.0:nameid-format:persistent

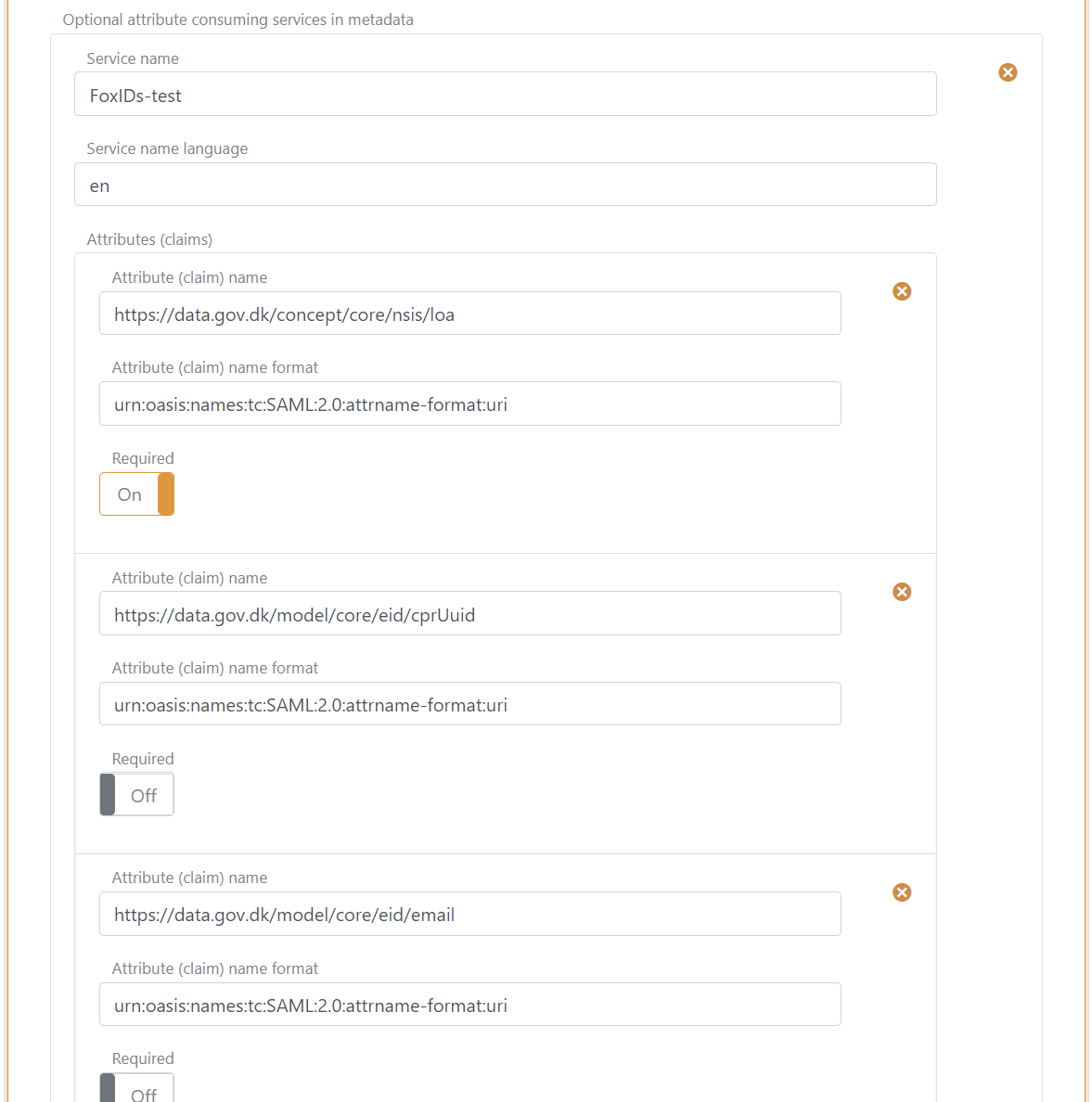

- Fügen Sie einen attribute consuming service in metadata hinzu und fügen Sie den service Namen hinzu.

- Fügen Sie alle in Schritt 11 konfigurierten claims als requested attributes mit dem Format

urn:oasis:names:tc:SAML:2.0:attrname-format:urihinzu. Setzen Sie optional jedes Attribut als required.

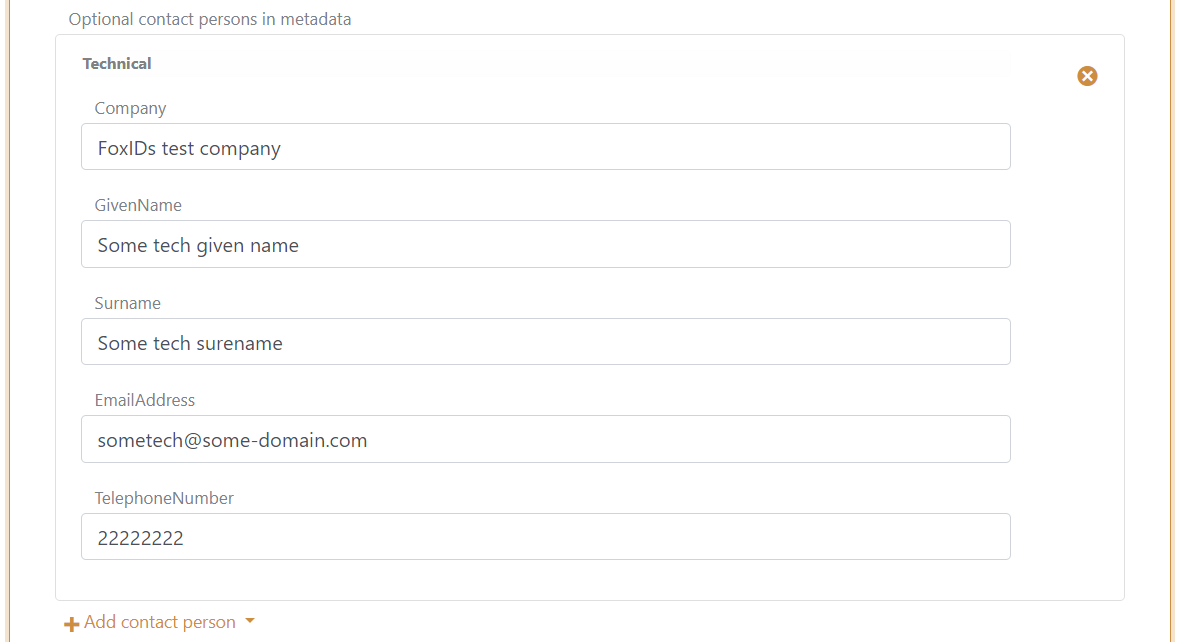

- Fügen Sie mindestens eine

technicalKontaktperson hinzu

- Klicken Sie create

- Gehen Sie zum Anfang der SAML 2.0 Authentifizierungsmethode

- Laden Sie die SAML 2.0 Authentifizierungsmethoden SP metadata herunter, in diesem Fall https://foxids.com/test-corp/nemlogin-test/.nemlogin./saml/spmetadata.

- Die SP metadata Datei wird zur Konfiguration des NemLog-in IT Systems verwendet.

2) - Gehen Sie dann zum NemLog-in Administrationsportal

Zuerst müssen Sie ein NemLog-in IT System erstellen oder jemanden bitten, ein NemLog-in IT System zu erstellen und Ihnen Zugriff zu geben.

- Wählen Sie das IT System aus

- Klicken Sie upload metadata file und laden Sie die SAML 2.0 Authentifizierungsmethoden SP metadata Datei hoch

- Gehen Sie zurück zum IT System

- Klicken Sie den Button Save the technical details

- Klicken Sie Provision to integrationtest und dann Apply for integration test

Um die Produktion zu konfigurieren, müssen Sie einen Testbericht hochladen, ihn genehmigen lassen und dann die FoxIDs und NemLog-in Konfiguration wiederholen.

3) - Optional - MitID app switch für mobile App in FoxIDs Control Client konfigurieren

Optional, konfigurieren Sie MitID app switch, wenn Sie NemLog-in / MitID in einer mobilen App verwenden.

- Weitere Informationen finden Sie im Kapitel 9.6 und 9.7 von NemLog-in Integration mit NemLog-in3.

NemLog-in unterstützt mobile app switch entweder mit Universal Links auf iOS oder App Links auf Android, basierend auf einer return URL, die NemLog-in in einer SAML 2.0 extension im Rahmen der authn (login) request erhält.

Die return URL ist Ihre mobile App URL und wird verwendet, um nach der Authentifizierung von der MitID App zurück zu Ihrer App zu wechseln.

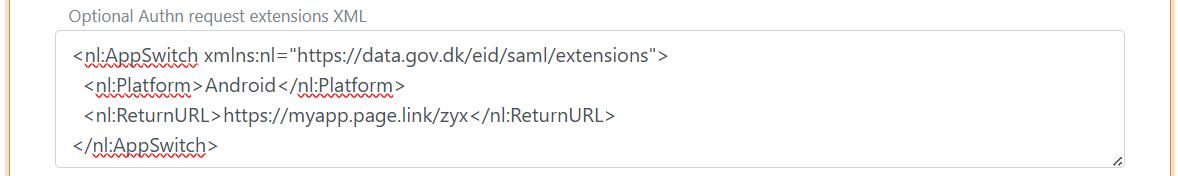

Wenn die return URL Ihrer Android App https://myapp.page.link/zyx ist, konfigurieren Sie die SAML 2.0 authn request extension XML wie folgt:

<nl:AppSwitch xmlns:nl="https://data.gov.dk/eid/saml/extensions">

<nl:Platform>Android</nl:Platform>

<nl:ReturnURL>https://myapp.page.link/zyx</nl:ReturnURL>

</nl:AppSwitch>

Wählen Sie show advanced settings und fügen Sie die extension XML in Authn request extensions XML hinzu und klicken Sie Update

Sie können authn request extensions XML in Profilen der Authentifizierungsmethode konfigurieren. Und dann mehrere mobile Plattformen in Profilen unterstützen.

Aktuell erfordert iOS keine return URL für app switch. Das kann sich jedoch im Laufe der Zeit ändern. Daher benötigen Sie derzeit nur zwei Authentifizierungsmethoden; eine für Ihre Website und iOS App ohne redirect URL und eine für Ihre Android App mit redirect URL.

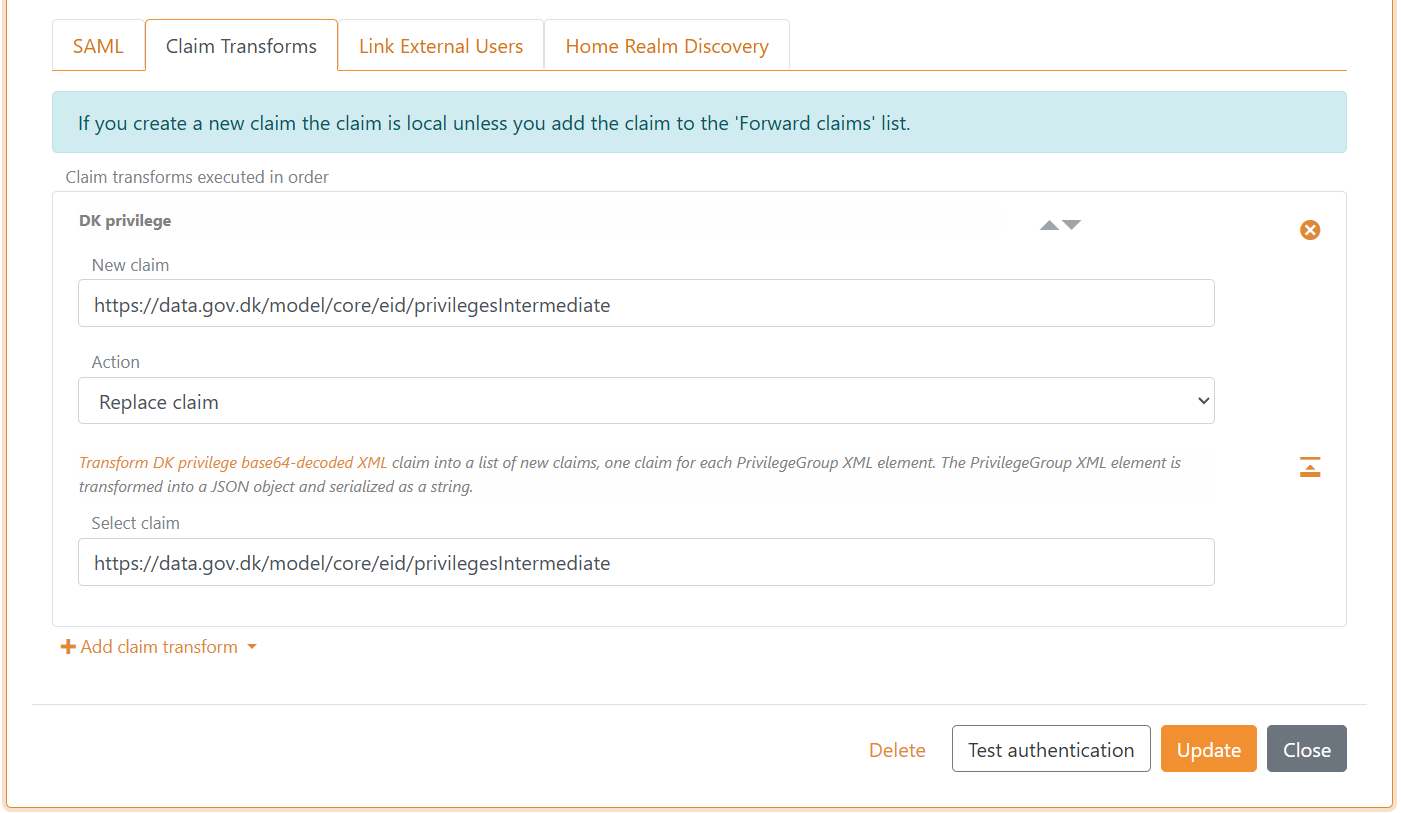

4) - Optional - privilege claim Transformation in FoxIDs Control Client hinzufügen

Optional, wenn Sie die privilege claim verwenden.

FoxIDs kann den DK privilege XML claim in einen JSON claim transformieren. Es wird empfohlen, die Transformation hinzuzufügen, um kleinere claims und tokens zu erhalten. Außerdem macht es die tokens lesbar.

- Fügen Sie den DK privilege claim transformer hinzu.

- Entfernen Sie den ursprünglichen privilege claim aus der claims pipeline.

FoxIDs konvertiert intern SAML 2.0 claims in JWT claims. Die Zuordnung zwischen SAML 2.0 und JWT claims wird standardmäßig automatisch erstellt. Sie können die Zuordnung in der Registerkarte Settings finden und ändern.

Die SAML 2.0 Authentifizierungsmethode kann nun als Authentifizierungsmethode für Applikationsregistrierungen in der Umgebung verwendet werden.

Testbenutzer in der Integrationstestumgebung

Sie können sowohl MitID Privatbenutzer als auch MitID Business (Mitarbeiter-)Benutzer für die NemLog-in Integrationstestumgebung erstellen.

MitID private Testbenutzer

Es gibt zwei Möglichkeiten, einen MitID Privat-Testbenutzer zu erstellen:

- Erstellen Sie einen Benutzer, der sich auf der Registerkarte Test login auf der NemLog-in Seite mit Benutzername (User ID) und Passwort anmeldet.

- Erstellen Sie einen Benutzer, der sich sowohl mit Benutzername (User ID) und Passwort anmelden als auch die MitID App auf der Registerkarte MitID simulieren kann.

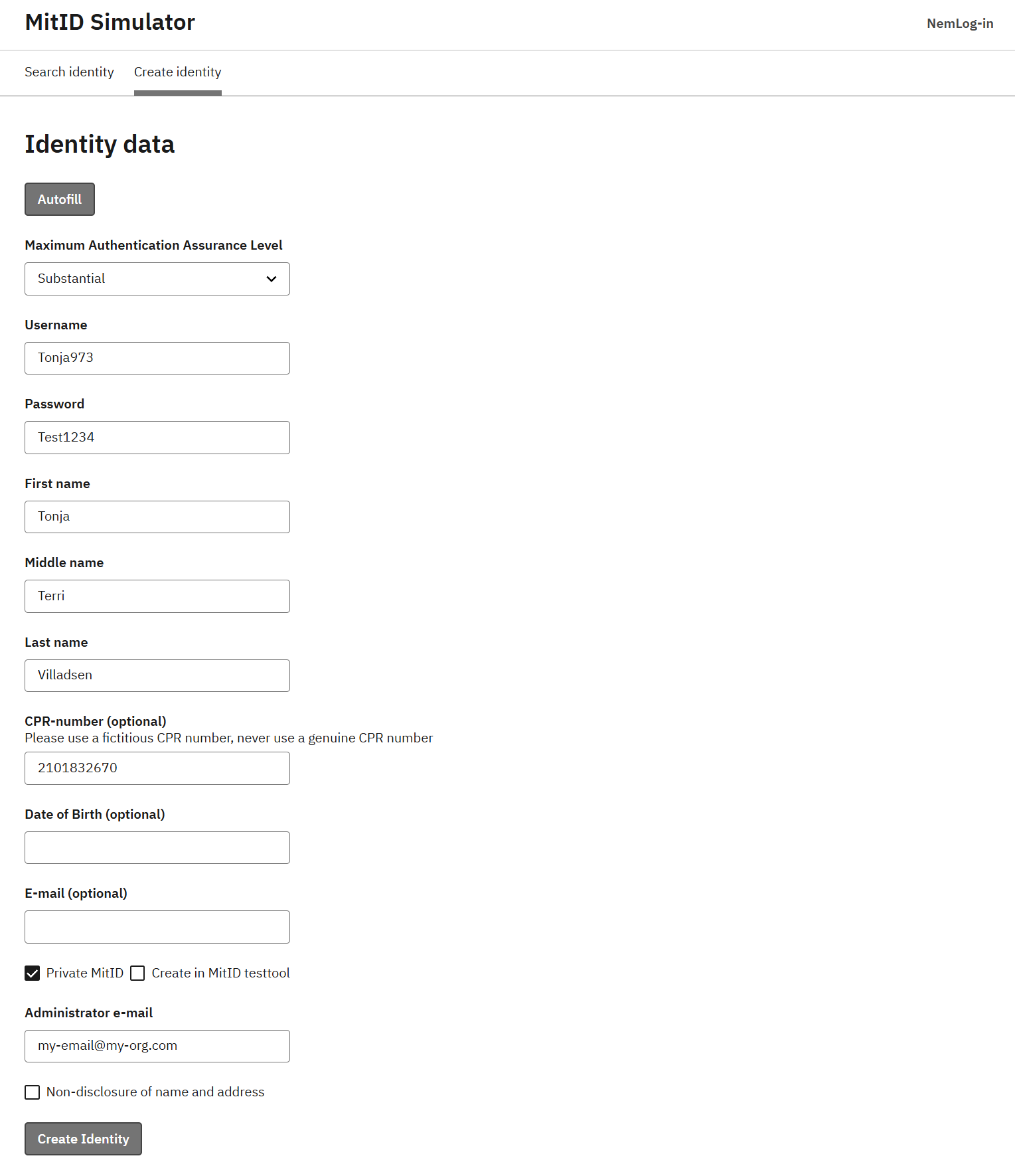

So erstellen Sie einen MitID Privat-Testbenutzer mit Benutzername und Passwort:

- Gehen Sie zum MitID simulator

- Klicken Sie optional auf Autofill

- Geben Sie eine fiktive CPR-Nummer ein. Jede Test-CPR-Nummer kann nur einmal verwendet werden.

- Wählen Sie Private MitID

- Geben Sie Ihre E-Mail-Adresse als Administrator-E-Mail ein

- Klicken Sie auf Create Identity

Sie erhalten eine E-Mail mit einem Access Token, mit dem Sie den Testbenutzer später bearbeiten können. Danach können Sie sich mit dem Testbenutzer auf der NemLog-in Testanmeldeseite anmelden.

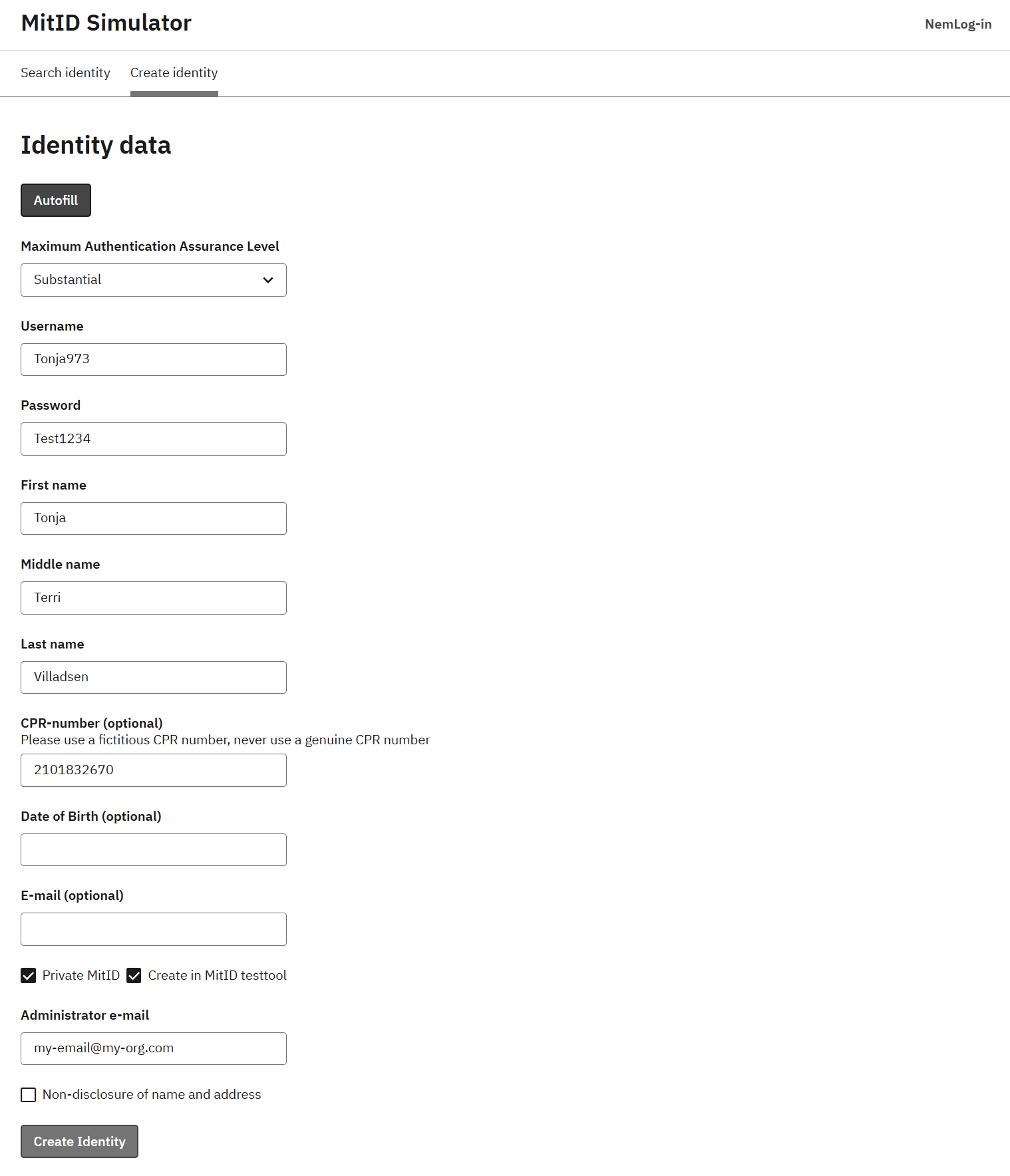

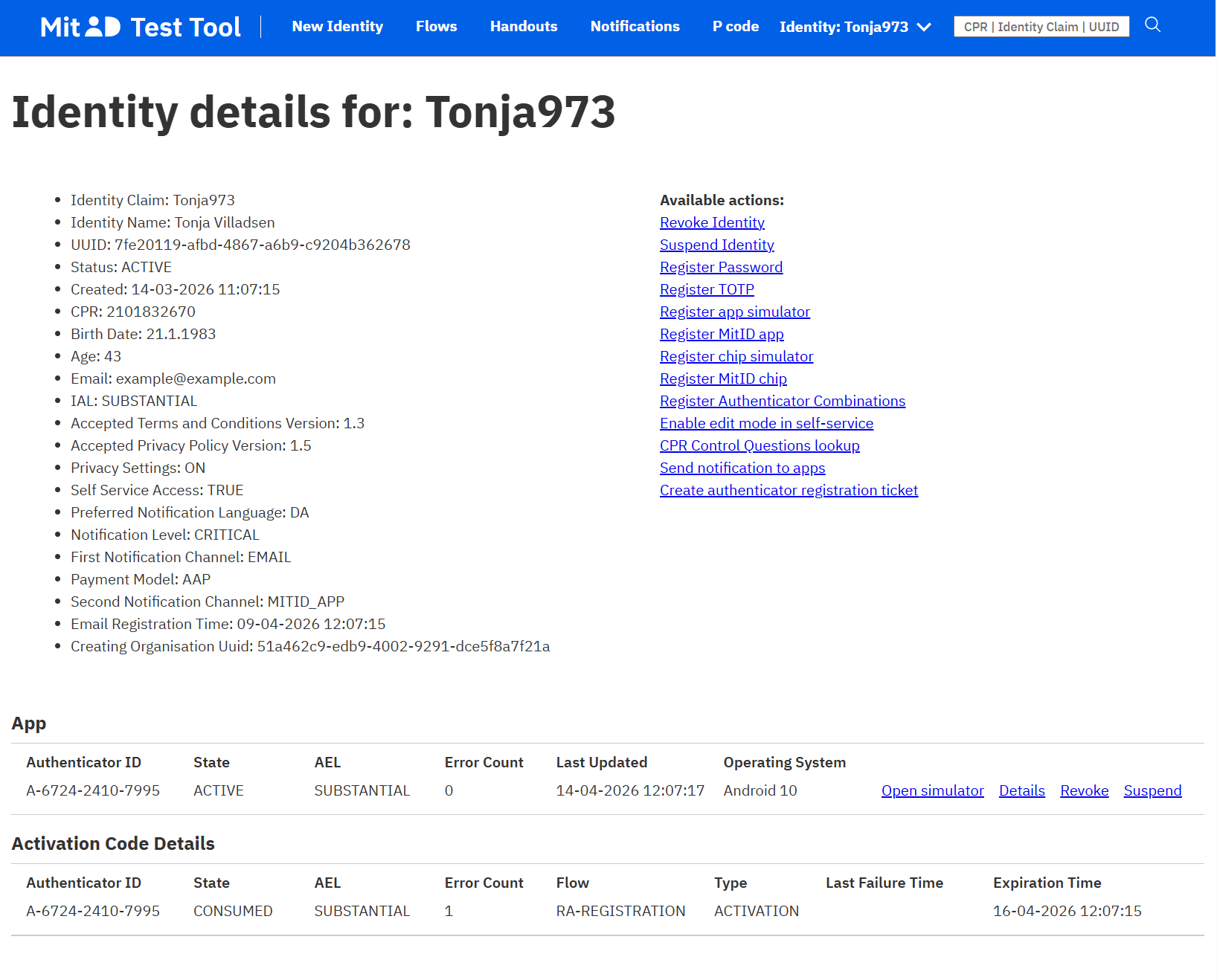

So erstellen Sie einen MitID Privat-Testbenutzer, der auch mit dem MitID App Simulator verwendet werden kann:

- Gehen Sie zum MitID simulator

- Klicken Sie optional auf Autofill

- Geben Sie eine fiktive CPR-Nummer ein. Jede Test-CPR-Nummer kann nur einmal verwendet werden.

- Wählen Sie Private MitID

- Wählen Sie Create in MitID testtool

- Geben Sie Ihre E-Mail-Adresse als Administrator-E-Mail ein

- Klicken Sie auf Create Identity

Finden Sie den Testbenutzer im MitID Test Tool anhand der CPR-Nummer oder des Benutzernamens. Klicken Sie im Abschnitt App auf Open simulator, um den MitID App Simulator im Browser zu öffnen.

MitID Business Testbenutzer

Sie benötigen eine Testorganisation in der Integrationstestumgebung, bevor Sie MitID Business Testbenutzer erstellen können. Erstellen Sie eine Testorganisation pro CVR-Nummer, die Sie verwenden möchten.

Wenn Sie das NemLog-in Onboarding abgeschlossen haben, erhalten Sie eine Testorganisation, die Sie im MitID Business integration test verwalten können. Dort können Sie MitID Business Testbenutzer erstellen.

Alternativ oder zusätzlich können Sie eine Testorganisation auf der Seite Create test-user-organisation erstellen. Füllen Sie diese Felder aus und klicken Sie auf Create (Opret):

- Administrator-E-Mail-Adresse: wird verwendet, wenn Sie das Passwort zurücksetzen müssen

- Passwort: wird für die Anmeldung verwendet

- API-Zugriffsschlüssel: wenn Sie einen angeben, können andere die Testorganisation nicht ändern

- Qualifizierte Zertifikate genehmigen: aktivieren Sie dies, wenn Sie qualifizierte Zertifikate testen müssen

- Organisationstyp: wählen Sie

Privat virksomhedfür ein privates Unternehmen oderOffentlig virksomhedfür eine öffentliche Organisation - Sicherheitsniveau für den Identifikationsprozess: setzen Sie das NSIS Sicherheitsniveau auf

Betydelig

Nachdem die Organisation erstellt wurde, melden Sie sich beim MitID Business integration test an und erstellen MitID Business Testbenutzer.

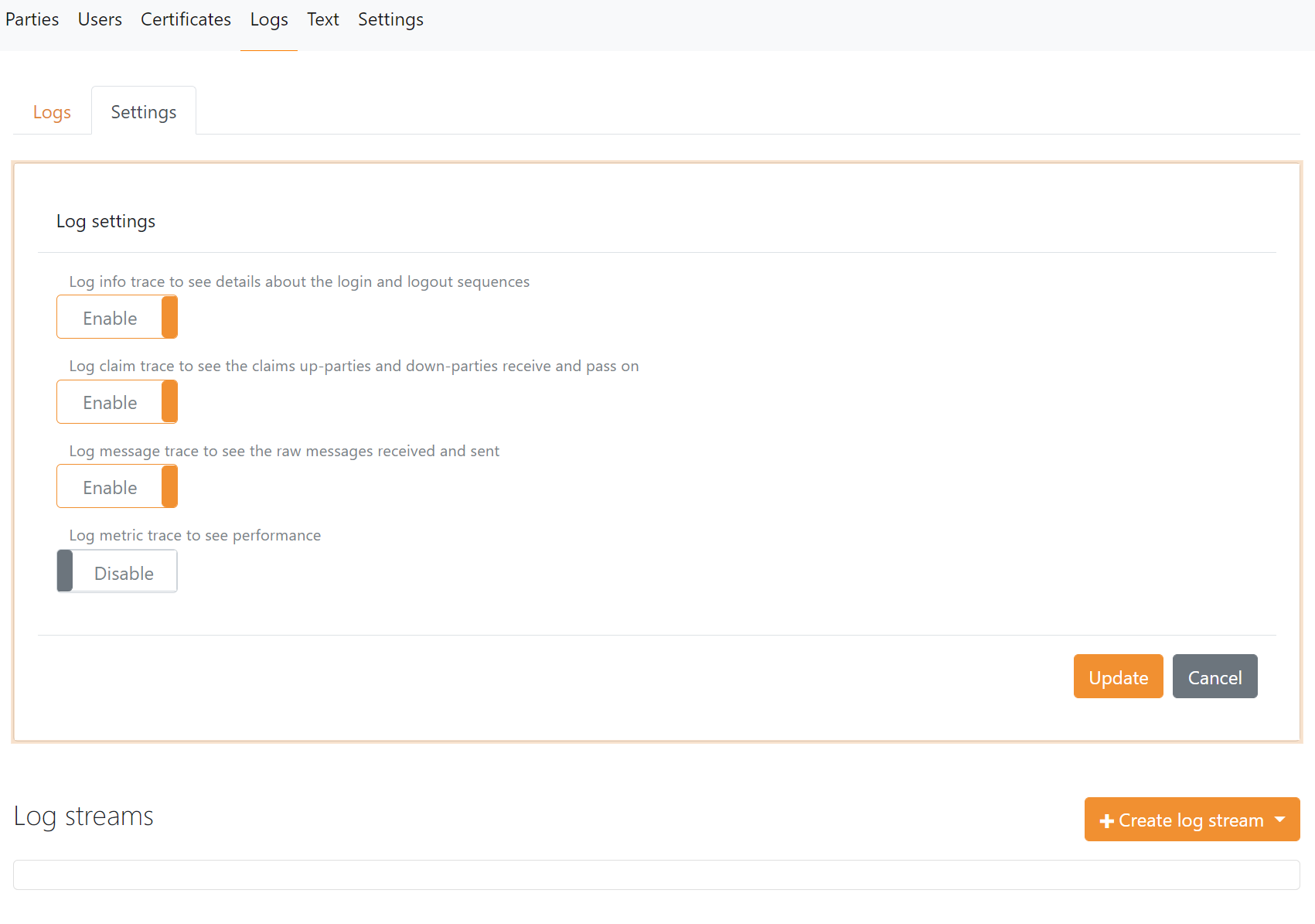

Logging

NemLog-in erfordert, dass Requests und Responses (einschließlich Signaturnachweis) protokolliert und für ein halbes Jahr (180 Tage) gespeichert werden. Es ist auch erforderlich, zu protokollieren, welche Identität sich zu welcher Session an- und abmeldet, zu welchem Zeitpunkt und mit welcher IP Adresse. FoxIDs Standard log protokolliert Fehler und Ereignisse inklusive Zeitpunkt und IP Adresse.

Mit einem Pro oder Enterprise Plan auf FoxIDs.com werden Logdaten 180 Tage gespeichert.

Das Logniveau, das NemLog-in erfordert, wird in den FoxIDs log settings konfiguriert:

- Aktivieren Sie

log info trace - Aktivieren Sie

log claims trace - Aktivieren Sie

log message trace - Klicken Sie update

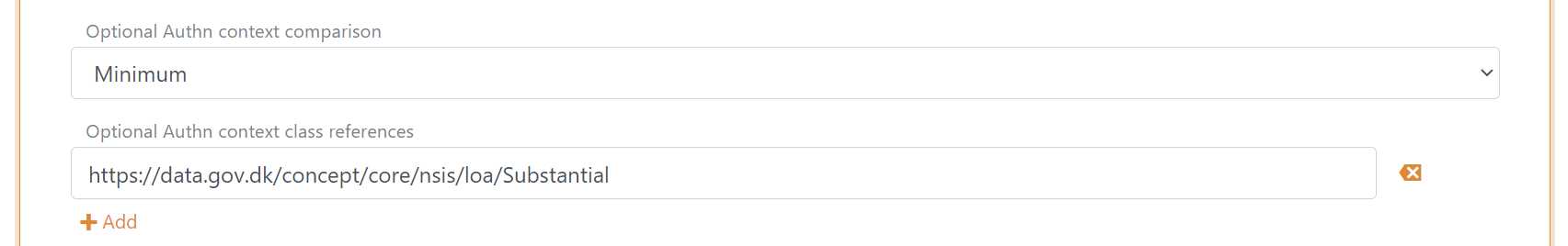

Authentication context anfordern

Sie können eine gewünschte NSIS assurance Stufe als authn context class reference anfordern.

Mögliche NSIS assurance Stufen:

https://data.gov.dk/concept/core/nsis/loa/Lowhttps://data.gov.dk/concept/core/nsis/loa/Substantialhttps://data.gov.dk/concept/core/nsis/loa/High

Sie können ebenso ID type als authn context class reference angeben.

Mögliche ID types:

https://data.gov.dk/eid/Personhttps://data.gov.dk/eid/Professional

Und mögliche credential types:

https://nemlogin.dk/internal/credential/type/nemidkeycardhttps://nemlogin.dk/internal/credential/type/nemidkeyfilehttps://nemlogin.dk/internal/credential/type/mitidhttps://nemlogin.dk/internal/credential/type/localhttps://nemlogin.dk/internal/credential/type/test

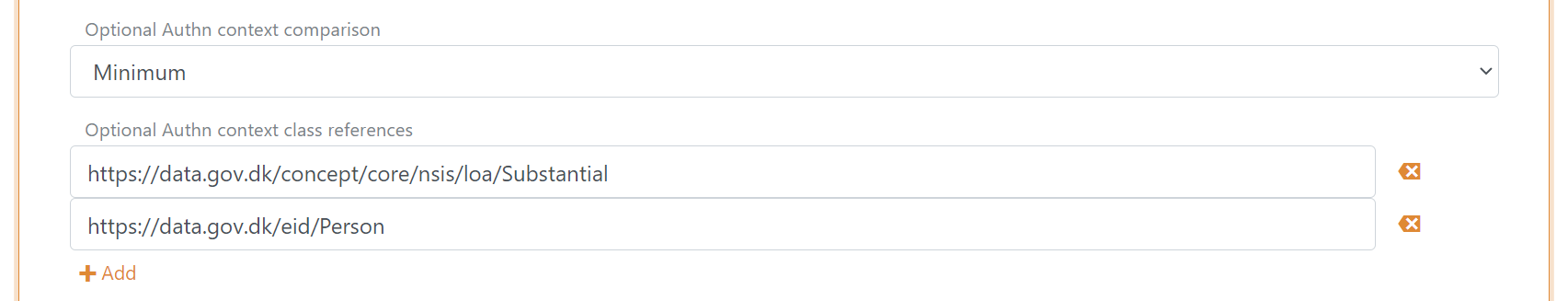

Sie können authn context class references in Profilen der Authentifizierungsmethode konfigurieren, wenn Sie unterschiedliche Sets bereitstellen müssen.

Zum Beispiel für step-up Authentifizierung, erstellen Sie ein Profil mit authn context class reference https://data.gov.dk/concept/core/nsis/loa/Substantial und ein weiteres Profil mit authn context class reference https://data.gov.dk/concept/core/nsis/loa/High.