Koble til NemLog-in med SAML 2.0 (Legacy standardkonfigurasjon)

Dette er legacy guiden for å konfigurere NemLog-in med standard SAML 2.0 innstillinger. For NemLog-in mal UI, se Koble til NemLog-in med SAML 2.0 (Mal).

Du kan koble FoxIDs til NemLog-in (dansk IdP) med en SAML 2.0 autentiseringsmetode og la brukere autentisere med MitID. NemLog-in er koblet som en SAML 2.0 Identity Provider (IdP).

Ved å konfigurere en SAML 2.0 autentiseringsmetode og en OpenID Connect applikasjonsregistrering blir FoxIDs en bro mellom SAML 2.0 og OpenID Connect. FoxIDs håndterer deretter SAML 2.0 forbindelsen som en Relying Party (RP) / Service Provider (SP) og du trenger bare å fokusere på OpenID Connect i applikasjonen din. Om nødvendig kan du tilby flere innloggingsalternativer (autentiseringsmetoder) fra samme OpenID Connect applikasjonsregistrering.

FoxIDs støtter NemLog-in og den SAML 2.0 baserte OIOSAML 3.0.3 inkludert single logout (SLO), logging, issuer naming, krav om OCES3 (RSASSA-PSS) sertifikater og NSIS støtte.

Du kan teste NemLog-in login med online web app sample (sample docs) ved å klikke

Log inog deretterDanish NemLog-in TESTfor testmiljøet ellerDanish NemLog-infor produksjon. Se NemLog-in sample konfigurasjonen i FoxIDs Control: https://control.foxids.com/test-corp Få read tilgang med brukerenreader@foxids.comog passordgEh#V6kSwog velg deretternemloginellernemlogin-testmiljøet. Sample er konfigurert med et separat miljø for NemLog-in SAML 2.0 integrasjonen.

NemLog-in dokumentasjon:

- NemLog-in utviklingsportalen med dokumentasjon

- test, hvor du kan finne NemLog-in IdP metadata for test

- produksjon, hvor du kan finne NemLog-in IdP metadata for produksjon

- OCES3 sertifikater:

- Last ned test OCES3 sertifikatet og passordfilen eller opprett et OCES3 test sertifikat

- Opprett et produksjons OCES3 sertifikat i sertifikat administrasjonen

- Du må være tilkoblet NemLog-in for å opprette IT systemer.

- NemLog-in administrasjonsportalen hvor du konfigurerer IT systemer

- Testmiljø

- Se Testbrukere i integrasjonstestmiljøet for MitID private testbrukere og MitID Business testbrukere

Transformér DK privilege XML claim til en JSON claim.

Vurder et separat miljø

NemLog-in krever at Relying Party (RP) bruker et OCES3 sertifikat og omfattende logging. Vurder derfor å koble NemLog-in i et separat miljø hvor OCES3 sertifikatet og logg nivået kan konfigureres uten å påvirke noe annet.

Du kan koble to miljøer i samme tenant med en Environment Link.

Sertifikat

NemLog-in krever at alle requests (authn og logout) fra Relying Party (RP) signeres. Videre krever NemLog-in at RP signerer med et OCES3 sertifikat. Det er ikke mulig å bruke et sertifikat utstedt av en annen sertifikat myndighet, et selvsignert sertifikat eller et sertifikat utstedt av FoxIDs.

OCES3 test sertifikater brukes i testmiljøet og OCES3 produksjons sertifikater brukes i produksjon. Et OCES3 sertifikat er gyldig i tre år. Deretter må det oppdateres manuelt. Du trenger separate FoxIDs miljøer for å håndtere test og produksjon henholdsvis. Miljøene kan eventuelt kombineres i et app miljø med environment links.

Legg til .P12 OCES3 sertifikatet i FoxIDs Control Client:

- Velg (eller opprett) miljøet som skal brukes for NemLog-in

- Velg fanen Certificates

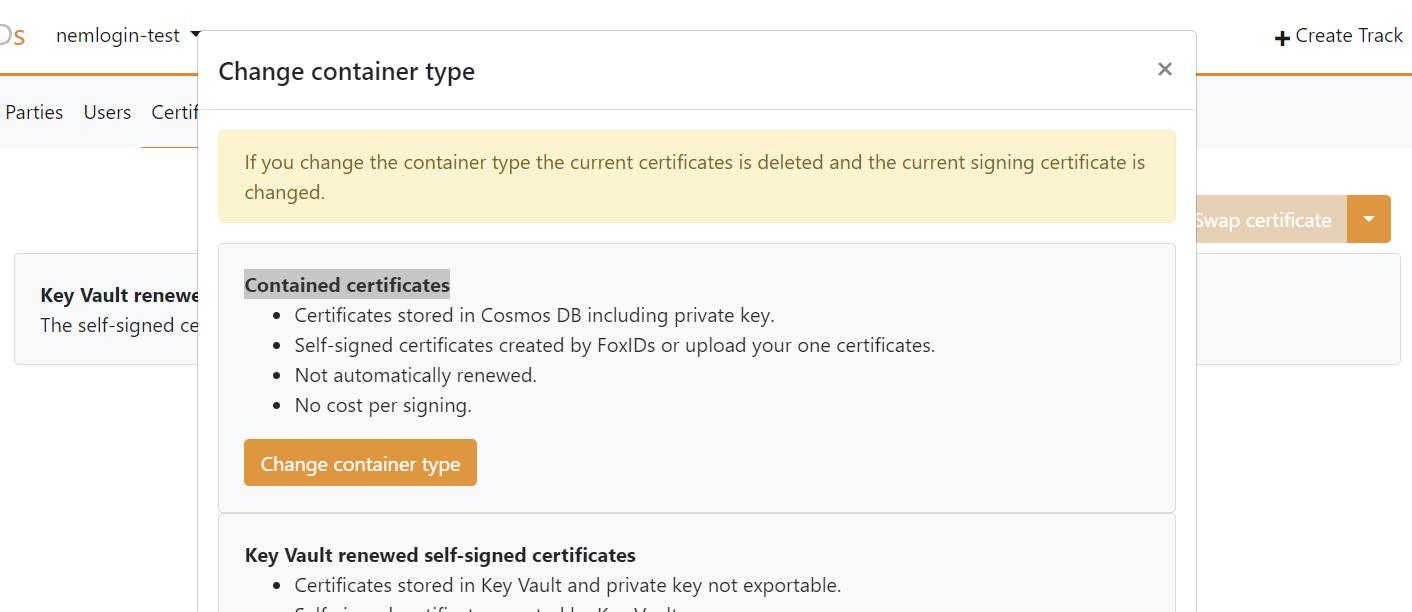

- Klikk pilen ned på Swap certificate knappen og klikk deretter Change container type i seksjonen Contained certificates

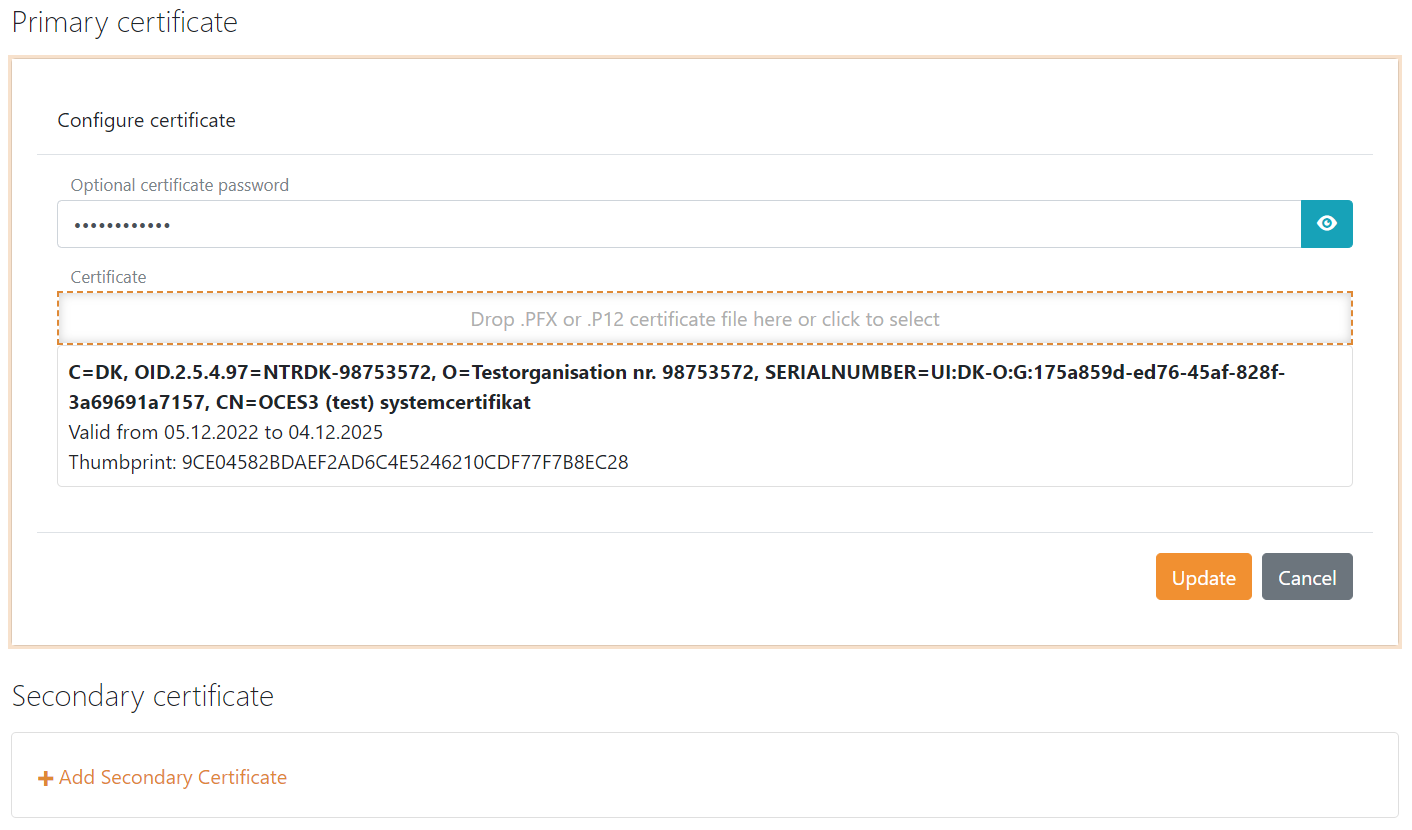

- Klikk primary sertifikatet, skriv inn passordet og last opp

.P12OCES3 sertifikatet

Det er deretter mulig å legge til et sekundært sertifikat og å bytte mellom primary og secondary sertifikater.

Konfigurer NemLog-in 3 som Identity Provider (IdP)

Du må konfigurere OCES3 sertifikatet før du følger denne guiden.

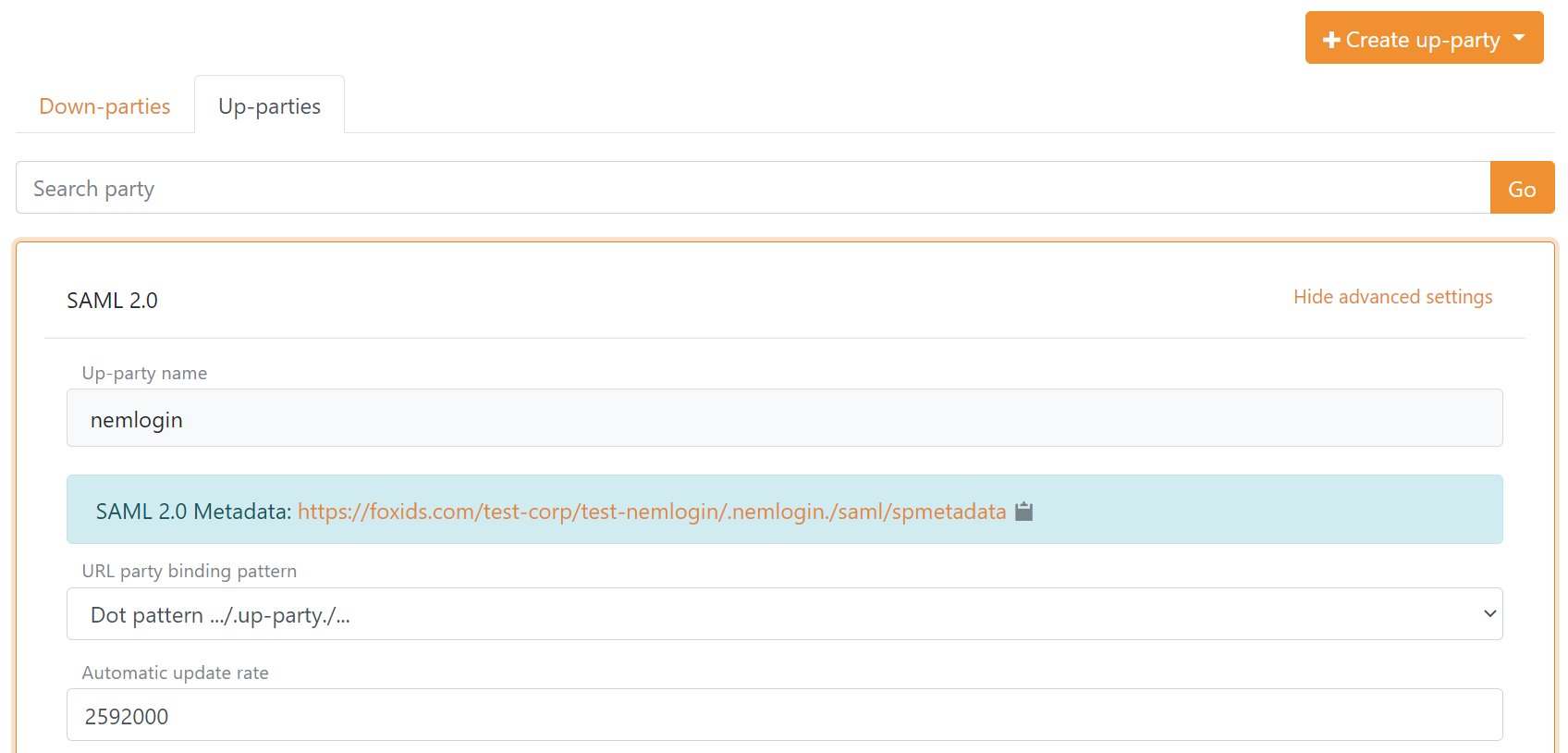

1) - Start med å opprette en SAML 2.0 autentiseringsmetode i FoxIDs Control Client

- Velg Authentication fanen

- Klikk New authentication og deretter SAML 2.0

- Legg til navnet

- Velg Show advanced

- Velg dot URL binding pattern

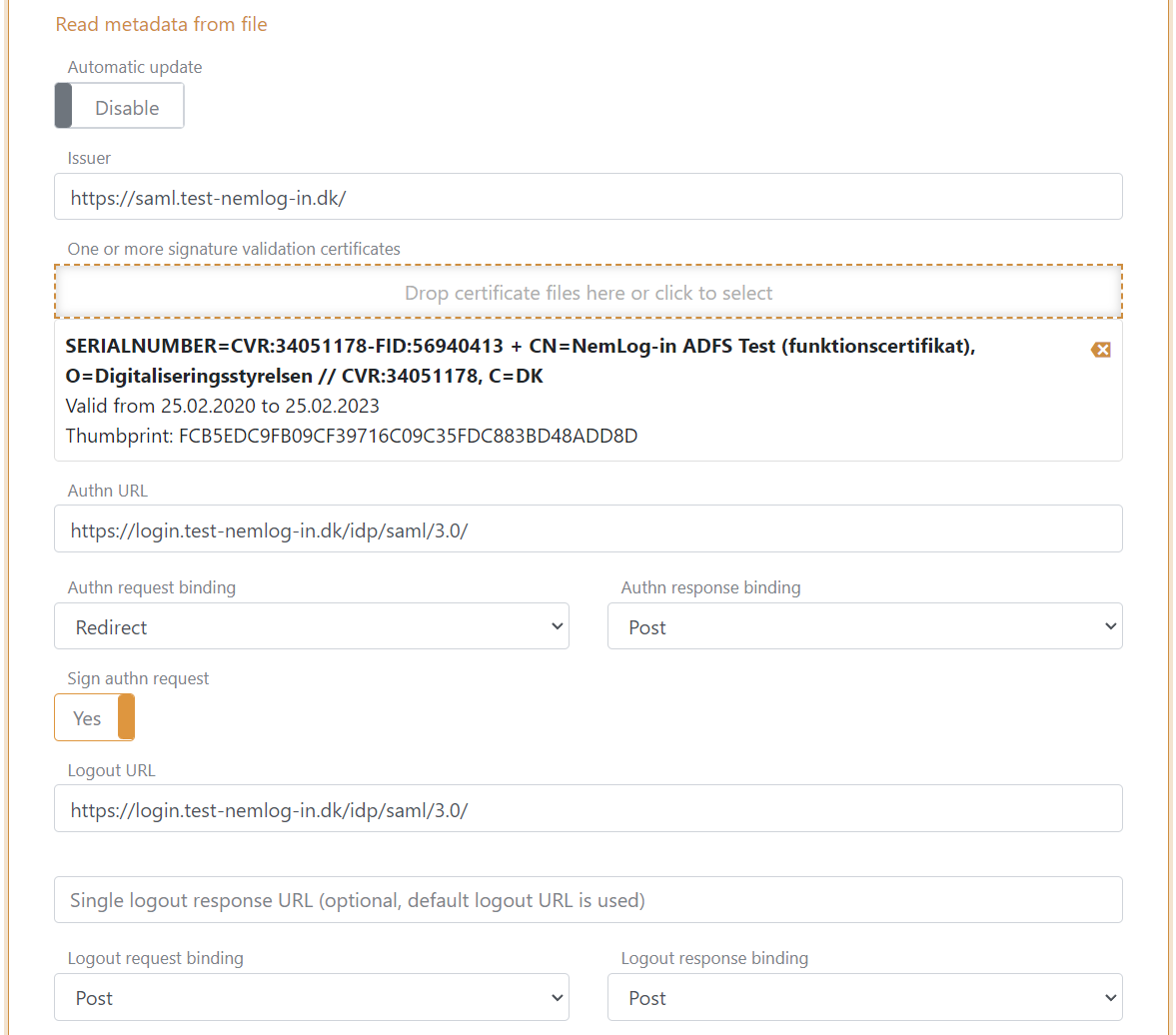

- Deaktiver automatic update

- Klikk Read metadata from file og velg NemLog-in IdP metadata

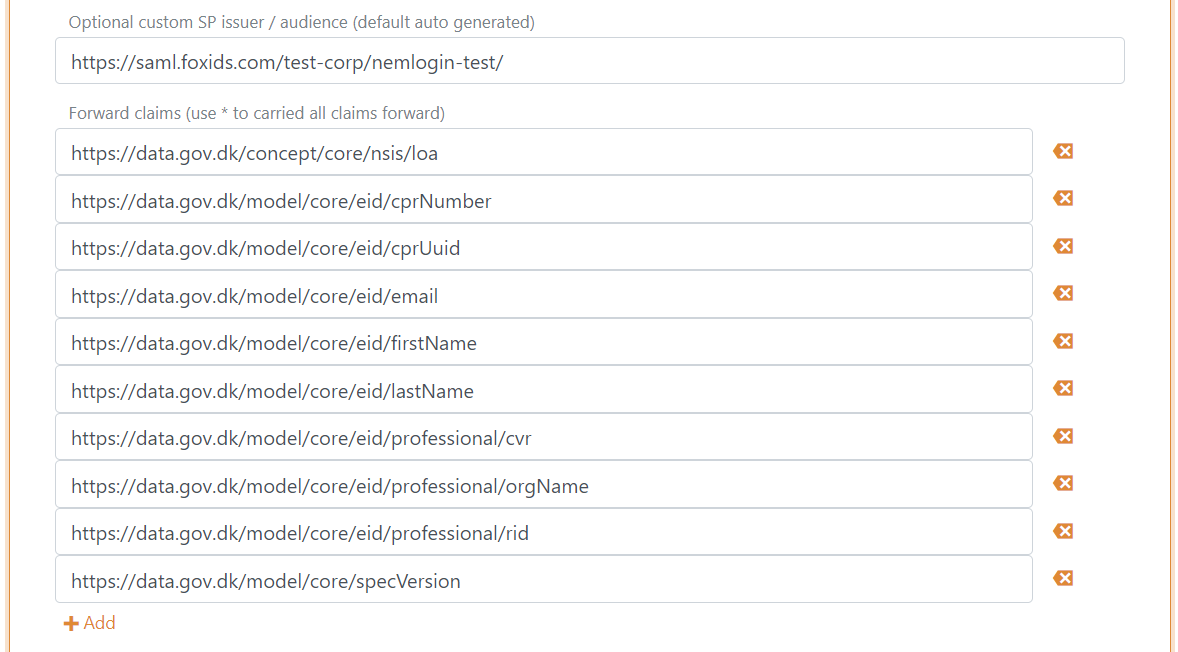

- Konfigurer en custom SP issuer, issuer kan eventuelt starte med

https://saml.- Issuer i dette eksempelet er

https://saml.foxids.com/test-corp/nemlogin-test/

- Issuer i dette eksempelet er

- Fjern eventuelt

*og konfigurer claims, følgende claims brukes oftest:https://data.gov.dk/concept/core/nsis/loahttps://data.gov.dk/model/core/eid/cprNumberhttps://data.gov.dk/model/core/eid/cprUuidhttps://data.gov.dk/model/core/eid/emailhttps://data.gov.dk/model/core/eid/firstNamehttps://data.gov.dk/model/core/eid/lastNamehttps://data.gov.dk/model/core/eid/professional/cvrhttps://data.gov.dk/model/core/eid/professional/orgNamehttps://data.gov.dk/model/core/eid/professional/uuid/persistenthttps://data.gov.dk/model/core/specVersion- eventuelt inkluder privilege claim, se steg 3)

- Sett Login hint i Authn request i Subject NameID til Disabled

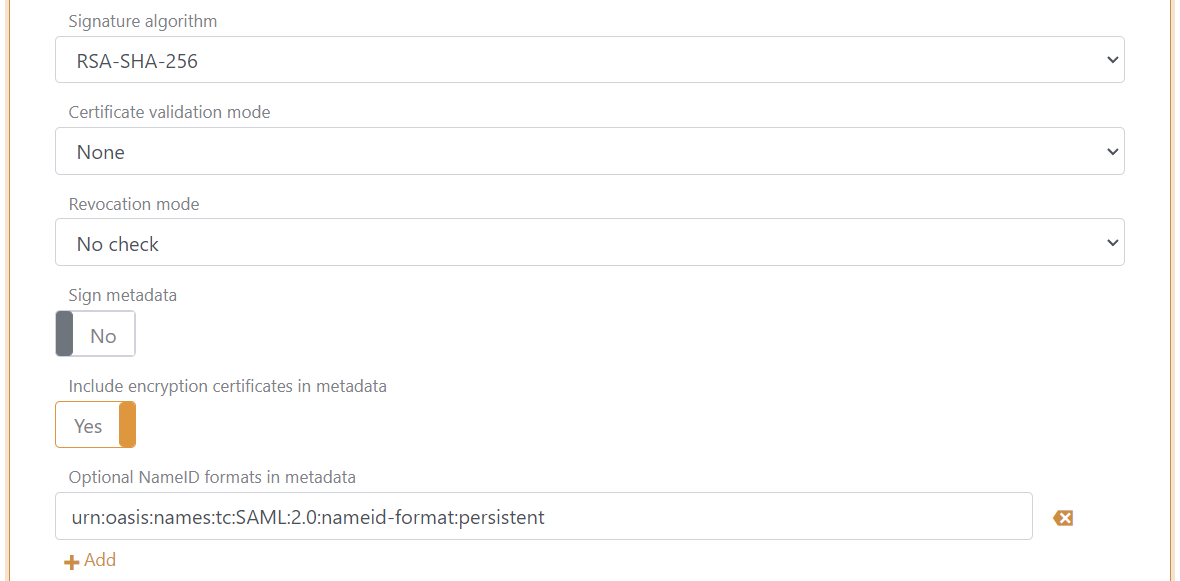

- I produksjon, sett eventuelt Certificate validation mode til

Chain trusthvis OCES3 root sertifikatet er trusted på plattformen din og sett Certificate revocation mode tilOnline - Velg å inkludere encryption sertifikatet i metadata

- Sett NameID format i metadata til

urn:oasis:names:tc:SAML:2.0:nameid-format:persistent

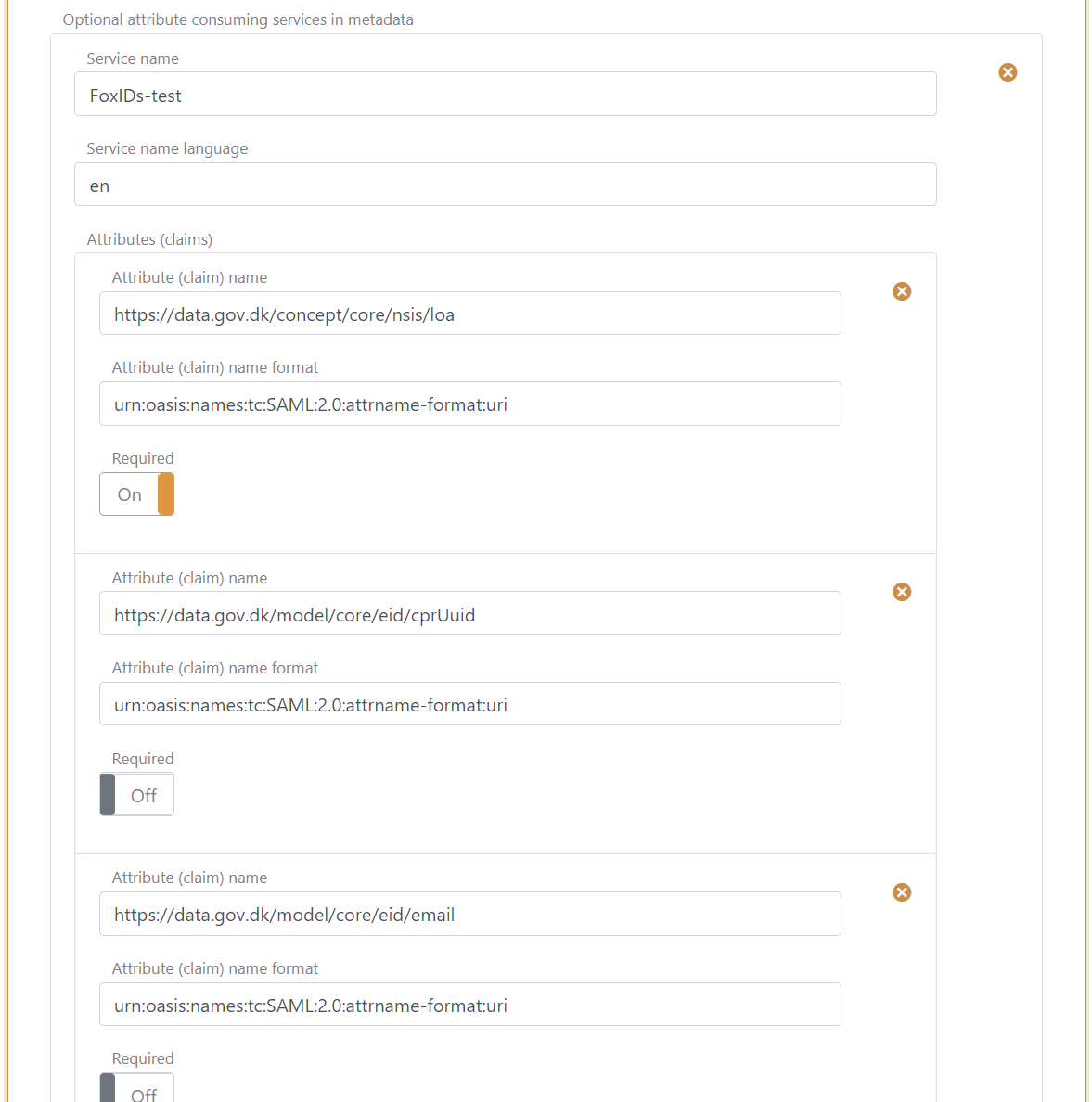

- Legg til en attribute consuming service i metadata og legg til service navnet.

- Legg til alle claims konfigurert i steg 11 som requested attributes med formatet

urn:oasis:names:tc:SAML:2.0:attrname-format:uri. Sett eventuelt hvert attributt som required.

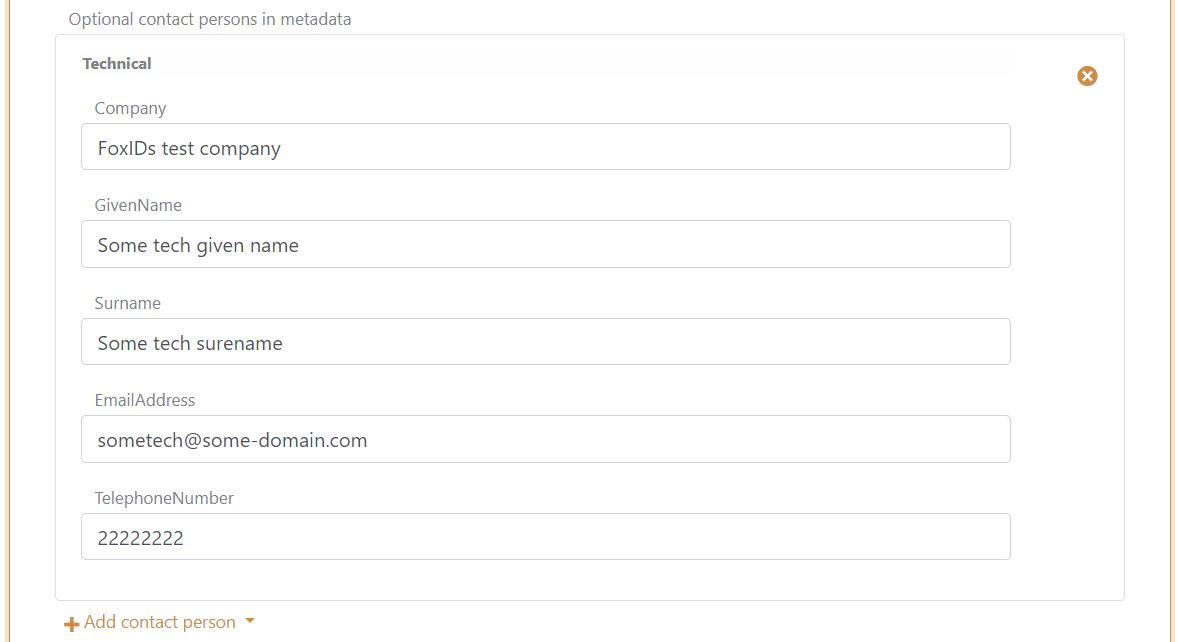

- Legg til minst én

technicalkontaktperson

- Klikk create

- Gå til toppen av SAML 2.0 autentiseringsmetoden

- Last ned SAML 2.0 autentiseringsmetode SP metadata, i dette tilfellet https://foxids.com/test-corp/nemlogin-test/.nemlogin./saml/spmetadata.

- SP metadata filen brukes til å konfigurere NemLog-in IT systemet.

2) - Gå deretter til NemLog-in administrasjonsportalen

Først må du opprette et NemLog-in IT system eller få noen andre til å opprette et NemLog-in IT system og gi deg tilgang.

- Velg IT systemet

- Klikk upload metadata file og last opp SAML 2.0 autentiseringsmetode SP metadata filen

- Gå tilbake til IT systemet

- Klikk knappen Save the technical details

- Klikk Provision to integrationtest og deretter Apply for integration test

For å konfigurere produksjon må du laste opp en testrapport, få den godkjent og deretter gjenta FoxIDs og NemLog-in konfigurasjonen.

3) - Valgfritt - Konfigurer MitID app switch til mobil app i FoxIDs Control Client

Valgfritt, konfigurer MitID app switch hvis du bruker NemLog-in / MitID i en mobil app.

- Du kan finne mer informasjon i NemLog-in Integrasjon med NemLog-in3 kapittel 9.6 og 9.7.

NemLog-in støtter mobil app switch ved å bruke enten Universal Links på iOS eller App Links på Android, basert på en return URL som sendes til NemLog-in i en SAML 2.0 extension som en del av authn (login) request.

Return URL er mobil app URL-en din og brukes til å bytte tilbake til appen din fra MitID appen etter autentisering.

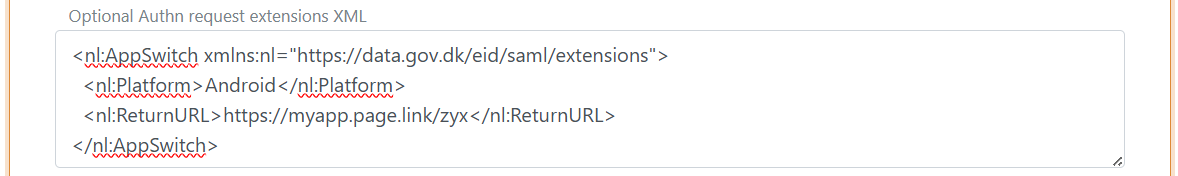

Hvis return URL for Android appen din er https://myapp.page.link/zyx konfigurer SAML 2.0 authn request extension XML som:

<nl:AppSwitch xmlns:nl="https://data.gov.dk/eid/saml/extensions">

<nl:Platform>Android</nl:Platform>

<nl:ReturnURL>https://myapp.page.link/zyx</nl:ReturnURL>

</nl:AppSwitch>

Velg show advanced settings og legg til extension XML i Authn request extensions XML og klikk Update

Du kan konfigurere authn request extensions XML i profiler på autentiseringsmetoden. Og deretter støtte flere mobile plattformer i profiler.

Per nå krever iOS ikke en return URL for å gjøre app switch. Men dette kan endre seg over tid! Derfor trenger du for øyeblikket bare to autentiseringsmetoder; en for nettstedet ditt og iOS app uten en redirect URL og en for Android app med en redirect URL.

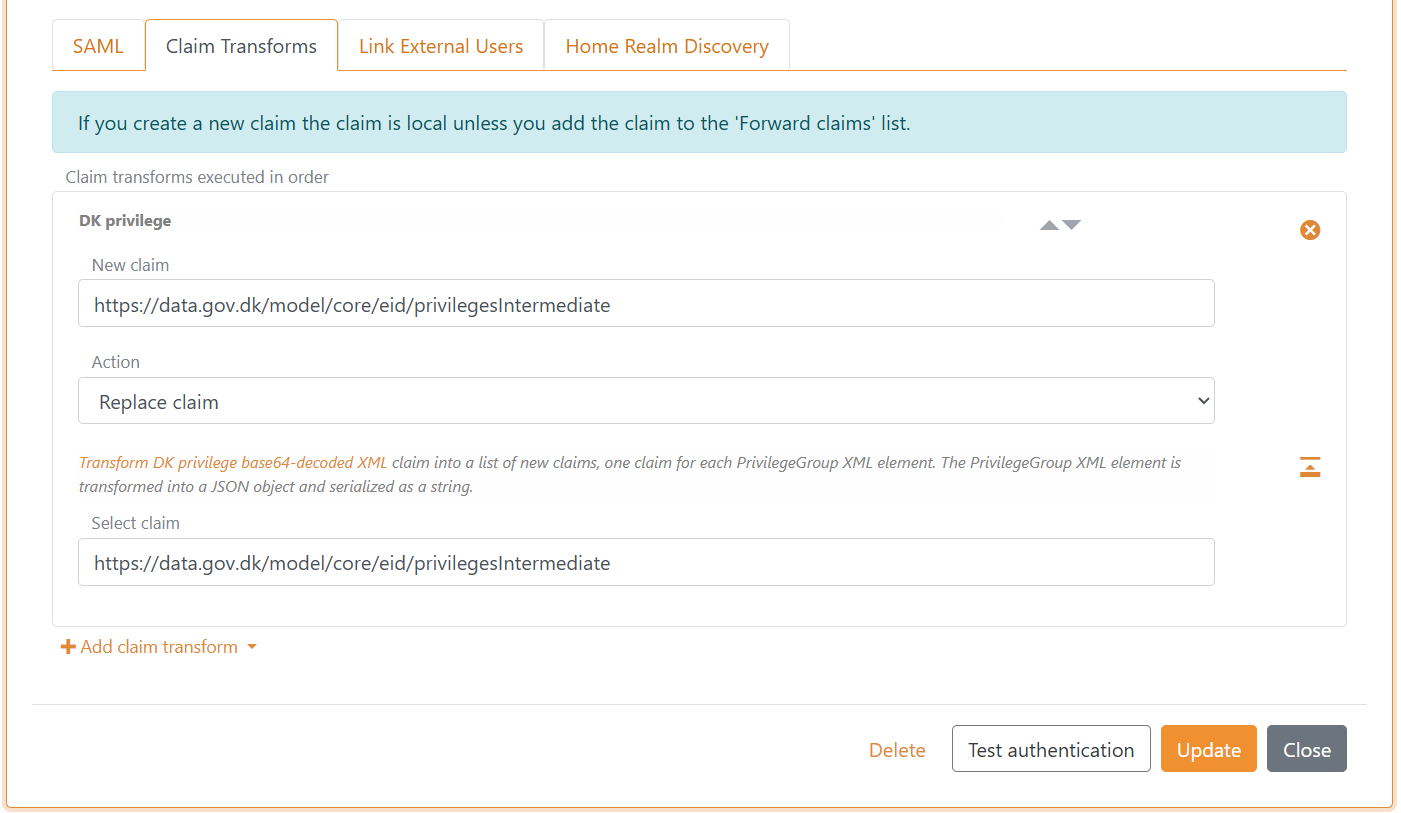

4) - Valgfritt - legg til privilege claim transformasjon i FoxIDs Control Client

Valgfritt, hvis du bruker privilege claim.

FoxIDs kan transformere DK privilege XML claim til en JSON claim. Det anbefales å legge til transformasjonen for å få mindre claims og tokens. I tillegg gjør det tokens lesbare.

- Legg til DK privilege claim transformeren.

- Fjern den opprinnelige privilege claim fra claims pipeline.

FoxIDs konverterer internt SAML 2.0 claims til JWT claims. Mappingen mellom SAML 2.0 og JWT claims opprettes automatisk som standard. Du kan finne og endre mappingen i fanen Settings.

SAML 2.0 autentiseringsmetoden kan nå brukes som en autentiseringsmetode for applikasjonsregistreringer i miljøet.

Testbrukere i integrasjonstestmiljøet

Du kan opprette både MitID private brukere og MitID Business (ansatt) brukere i NemLog-in integrasjonstestmiljøet.

MitID private testbrukere

Det finnes to måter å opprette en MitID privat testbruker på:

- Opprett en bruker som logger inn med brukernavn (User ID) og passord på fanen Test login på NemLog-in siden.

- Opprett en bruker som både kan logge inn med brukernavn (User ID) og passord og simulere MitID appen på fanen MitID.

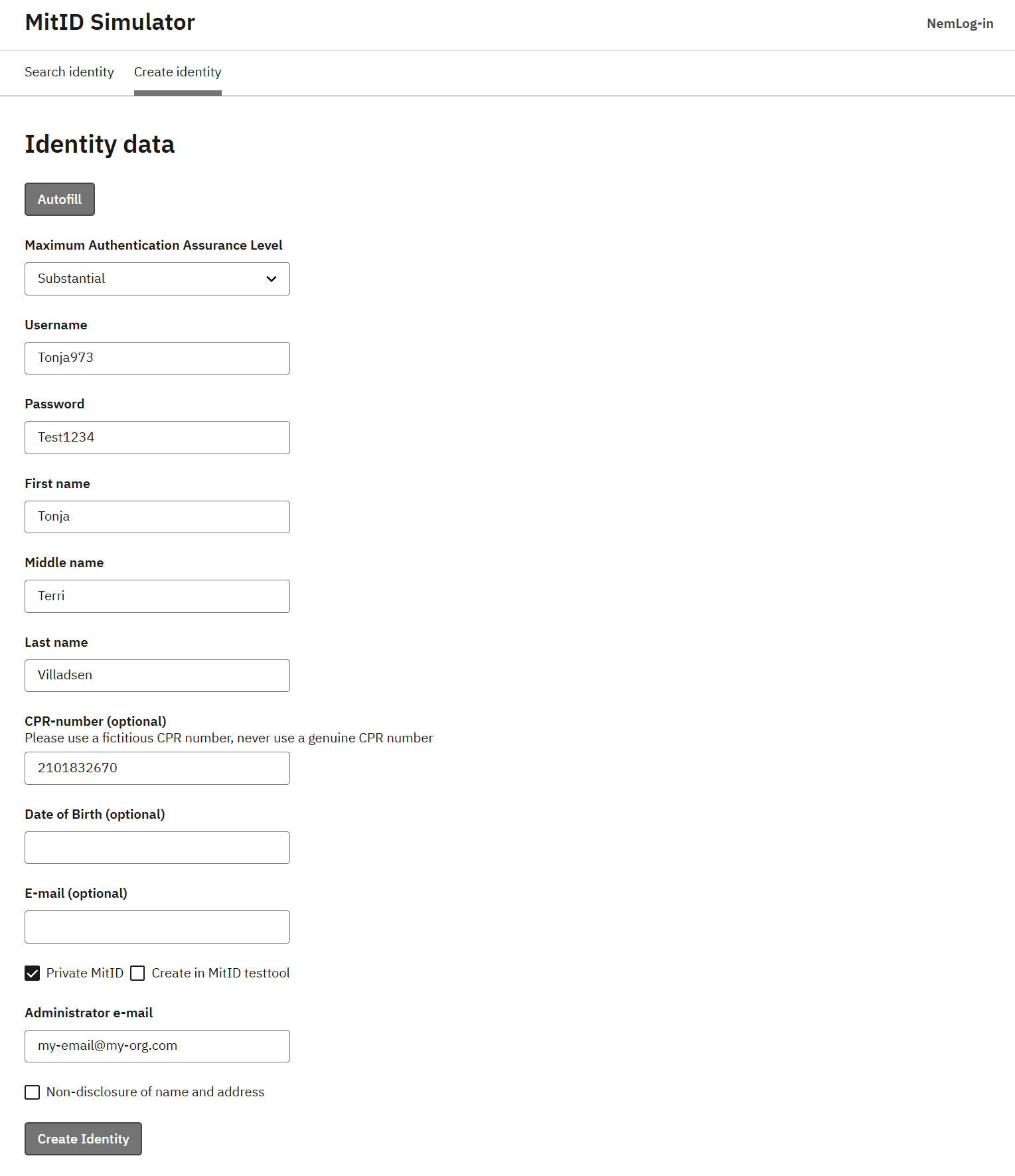

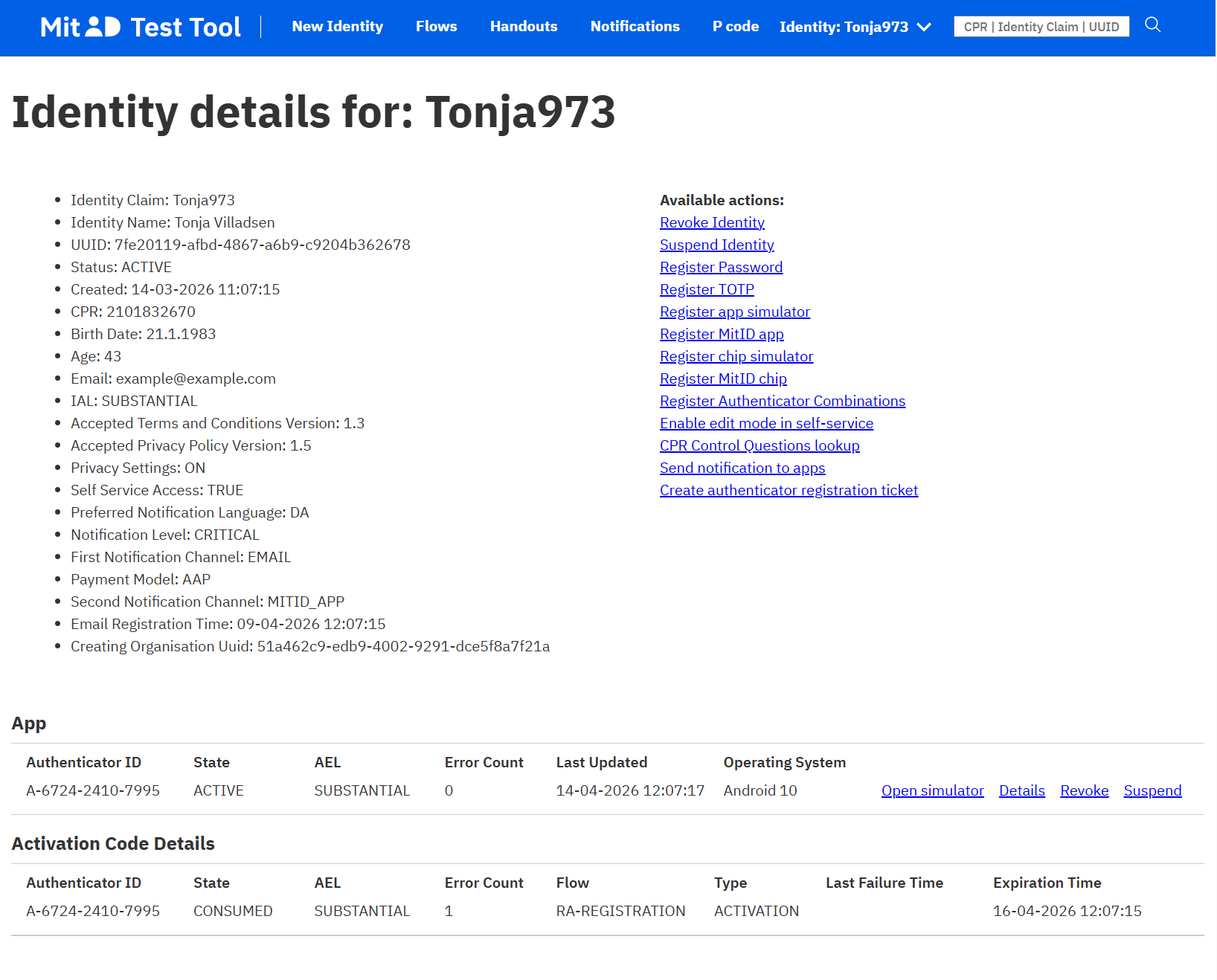

Slik oppretter du en MitID privat testbruker med brukernavn og passord:

- Gå til MitID simulatoren

- Klikk eventuelt Autofill

- Angi et fiktivt CPR nummer. Hvert test CPR nummer kan bare brukes én gang.

- Velg Private MitID

- Angi e-postadressen din som administrator e-post

- Klikk Create Identity

Du mottar en e-post med et access token som du senere kan bruke til å redigere testbrukeren. Deretter kan du logge inn med testbrukeren på NemLog-in testinnloggingssiden.

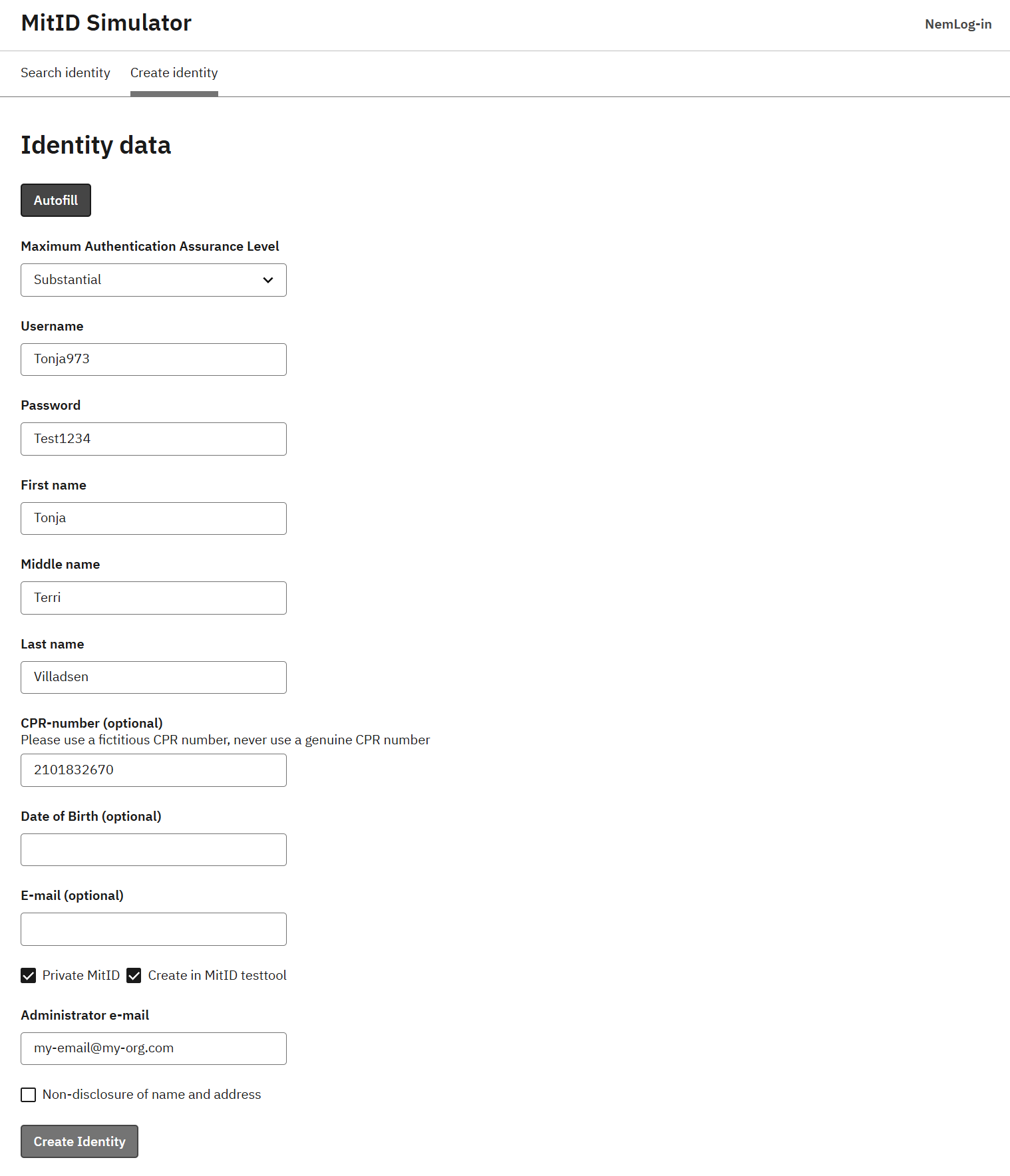

Slik oppretter du en MitID privat testbruker som også fungerer med MitID App simulatoren:

- Gå til MitID simulatoren

- Klikk eventuelt Autofill

- Angi et fiktivt CPR nummer. Hvert test CPR nummer kan bare brukes én gang.

- Velg Private MitID

- Velg Create in MitID testtool

- Angi e-postadressen din som administrator e-post

- Klikk Create Identity

Finn testbrukeren i MitID Test Tool ved hjelp av CPR nummer eller brukernavn. Klikk Open simulator i seksjonen App for å åpne MitID app simulatoren i en nettleser.

MitID Business testbrukere

Du trenger en testorganisasjon i integrasjonstestmiljøet før du kan opprette MitID Business testbrukere. Opprett én testorganisasjon per CVR nummer du vil bruke.

Når du har fullført NemLog-in onboarding, får du en testorganisasjon som du kan administrere i MitID Business integration test, hvor du kan opprette MitID Business testbrukere.

Alternativt, eller i tillegg, kan du opprette en testorganisasjon på siden Create test-user-organisation. Fyll ut disse feltene og klikk Create (Opret):

- Administratorens e-postadresse: brukes hvis du må tilbakestille passordet

- Passord: brukes for å logge inn

- API tilgangsnøkkel: hvis du oppgir en, kan andre ikke endre testorganisasjonen

- Godkjenn kvalifiserte sertifikater: aktiver dette hvis du må teste kvalifiserte sertifikater

- Organisasjonstype: velg

Privat virksomhedfor en privat virksomhet ellerOffentlig virksomhedfor en offentlig organisasjon - Sikkerhetsnivå for identifikasjonsprosessen: angi NSIS sikkerhetsnivået til

Betydelig

Etter at organisasjonen er opprettet, logger du inn på MitID Business integration test og oppretter MitID Business testbrukere.

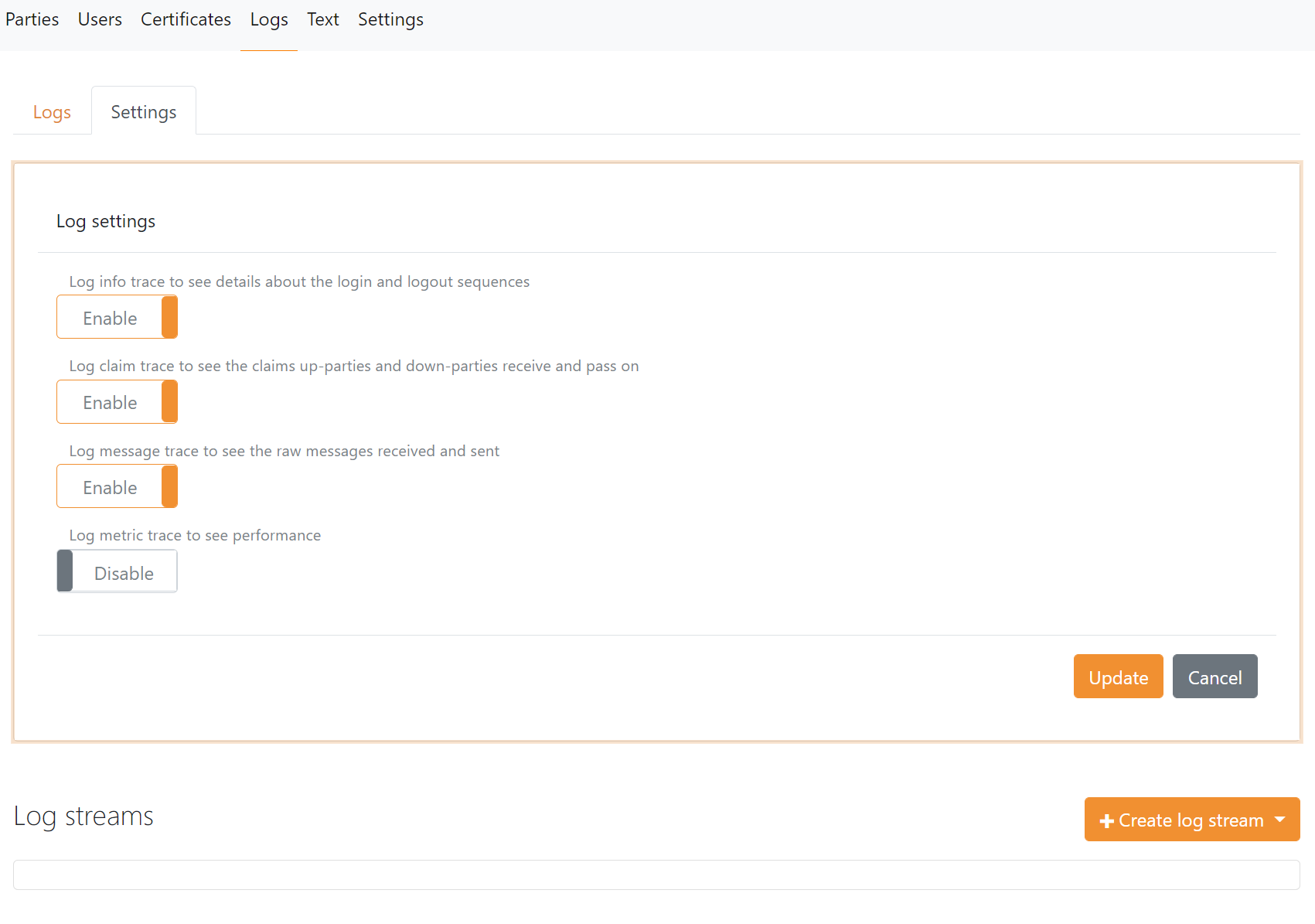

Logging

NemLog-in krever at requests og responses (inkludert signatur bevis) logges og lagres i et halvt år (180 dager). Det er også påkrevd å logge hvilken identitet som har logget inn og ut av hvilken sesjon, på hvilket tidspunkt og IP adressen. FoxIDs standard log registrerer feil og hendelser inkludert tidspunkt og IP adresse.

Med en Pro eller Enterprise plan på FoxIDs.com lagres logg data i 180 dager.

Logg nivået som NemLog-in krever konfigureres i FoxIDs logg innstillinger:

- Aktiver

log info trace - Aktiver

log claims trace - Aktiver

log message trace - Klikk update

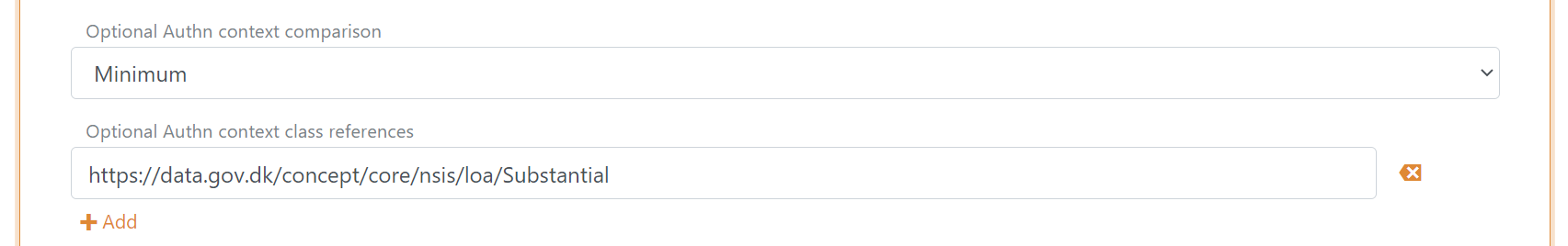

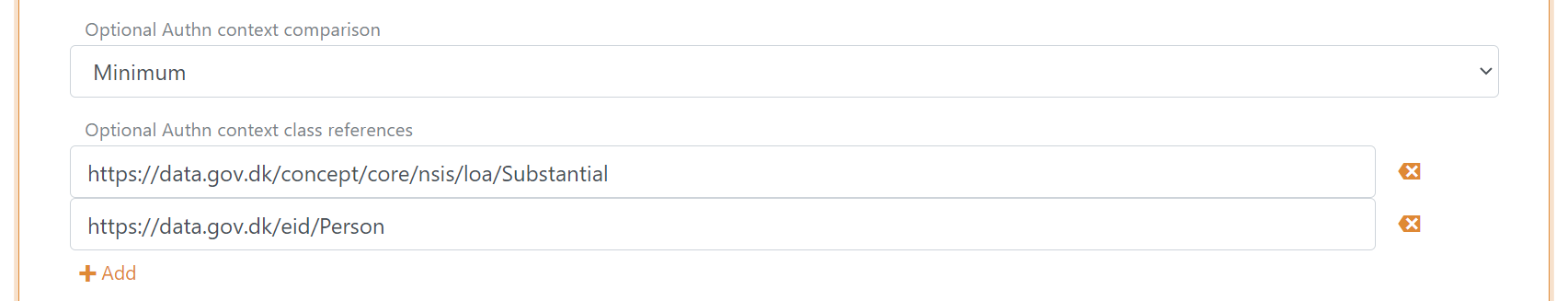

Be om autentiseringskontekst

Du kan be om et ønsket NSIS assurance nivå som en authn context class reference.

Mulige NSIS assurance nivåer:

https://data.gov.dk/concept/core/nsis/loa/Lowhttps://data.gov.dk/concept/core/nsis/loa/Substantialhttps://data.gov.dk/concept/core/nsis/loa/High

Du kan også angi ID type som en authn context class reference.

Mulige ID typer:

https://data.gov.dk/eid/Personhttps://data.gov.dk/eid/Professional

Og mulige credential types:

https://nemlogin.dk/internal/credential/type/nemidkeycardhttps://nemlogin.dk/internal/credential/type/nemidkeyfilehttps://nemlogin.dk/internal/credential/type/mitidhttps://nemlogin.dk/internal/credential/type/localhttps://nemlogin.dk/internal/credential/type/test

Du kan konfigurere authn context class references i profiler på autentiseringsmetoden hvis du trenger å levere ulike sett.

For eksempel for å støtte step-up autentisering, opprett en profil med authn context class reference https://data.gov.dk/concept/core/nsis/loa/Substantial og en annen profil med authn context class reference https://data.gov.dk/concept/core/nsis/loa/High.