Se connecter à NemLog-in avec SAML 2.0 (Configuration standard legacy)

Ceci est le guide legacy pour configurer NemLog-in avec les paramètres standard SAML 2.0. Pour l’interface de modèle NemLog-in, voir Se connecter à NemLog-in avec SAML 2.0 (Modèle).

Vous pouvez connecter FoxIDs à NemLog-in (IdP danois) avec une méthode d’authentification SAML 2.0 et permettre aux utilisateurs de s’authentifier avec MitID. NemLog-in est connecté en tant que fournisseur d’identité SAML 2.0 (IdP).

En configurant une méthode d’authentification SAML 2.0 et une inscription d’application OpenID Connect, FoxIDs devient un bridge entre SAML 2.0 et OpenID Connect. FoxIDs gère ensuite la connexion SAML 2.0 en tant que Relying Party (RP) / Service Provider (SP) et vous n’avez à vous préoccuper que d’OpenID Connect dans votre application. Si nécessaire, vous pouvez proposer plusieurs options de connexion (méthodes d’authentification) à partir de la même inscription d’application OpenID Connect.

FoxIDs prend en charge NemLog-in et le OIOSAML 3.0.3 basé sur SAML 2.0, incluant la déconnexion unique (SLO), la journalisation, la dénomination de l’émetteur, les certificats OCES3 (RSASSA-PSS) requis et le support NSIS.

Vous pouvez tester la connexion NemLog-in avec l’exemple d’application web en ligne (docs de l’exemple) en cliquant sur

Log inpuisDanish NemLog-in TESTpour l’environnement de test ouDanish NemLog-inpour la production. Consultez l’exemple de configuration NemLog-in dans FoxIDs Control : https://control.foxids.com/test-corp Obtenez l’accès en lecture avec l’utilisateurreader@foxids.comet le mot de passegEh#V6kSw, puis sélectionnez l’environnementnemloginounemlogin-test. L’exemple est configuré avec un environnement séparé pour l’intégration NemLog-in SAML 2.0.

Documentation NemLog-in :

- Le portail de développement NemLog-in avec la documentation

- test, où vous pouvez trouver les métadonnées IdP NemLog-in pour le test

- production, où vous pouvez trouver les métadonnées IdP NemLog-in pour la production

- Certificats OCES3 :

- Téléchargez le certificat OCES3 de test et le fichier de mot de passe ou créez un certificat OCES3 de test

- Créer un certificat OCES3 de production dans l’administration des certificats

- Vous devez être connecté à NemLog-in afin de créer des systèmes informatiques.

- Le portail d’administration NemLog-in où vous configurez les systèmes informatiques

- Environnement de test

- Consultez Utilisateurs de test dans l'environnement de test d'intégration pour les utilisateurs de test MitID privés et MitID Business

Transformez la revendication XML de privilège DK en revendication JSON.

Considérez un environnement séparé

NemLog-in exige que le Relying Party (RP) utilise un certificat OCES3 et une journalisation étendue. Par conséquent, envisagez de connecter NemLog-in dans un environnement séparé où le certificat OCES3 et le niveau de journalisation peuvent être configurés sans affecter quoi que ce soit d’autre.

Vous pouvez connecter deux environnements dans le même tenant avec un Environment Link.

Certificat

NemLog-in exige que toutes les requêtes (authn et logout) du Relying Party (RP) soient signées. De plus, NemLog-in exige que le RP signe avec un certificat OCES3. Il n’est pas possible d’utiliser un certificat délivré par une autre autorité de certification, un certificat auto-signé ou un certificat délivré par FoxIDs.

Les certificats OCES3 de test sont utilisés dans l’environnement de test et les certificats OCES3 de production sont utilisés en production. Un certificat OCES3 est valide pendant trois ans. Après cela, il doit être mis à jour manuellement. Vous aurez besoin d’environnements FoxIDs distincts pour gérer respectivement les environnements de test et de production. Les environnements peuvent être combinés dans un environnement d’application avec des environment links.

Ajoutez le certificat OCES3 .P12 dans FoxIDs Control Client:

- Sélectionnez (ou créez) l’environnement à utiliser pour NemLog-in

- Sélectionnez l’onglet Certificates

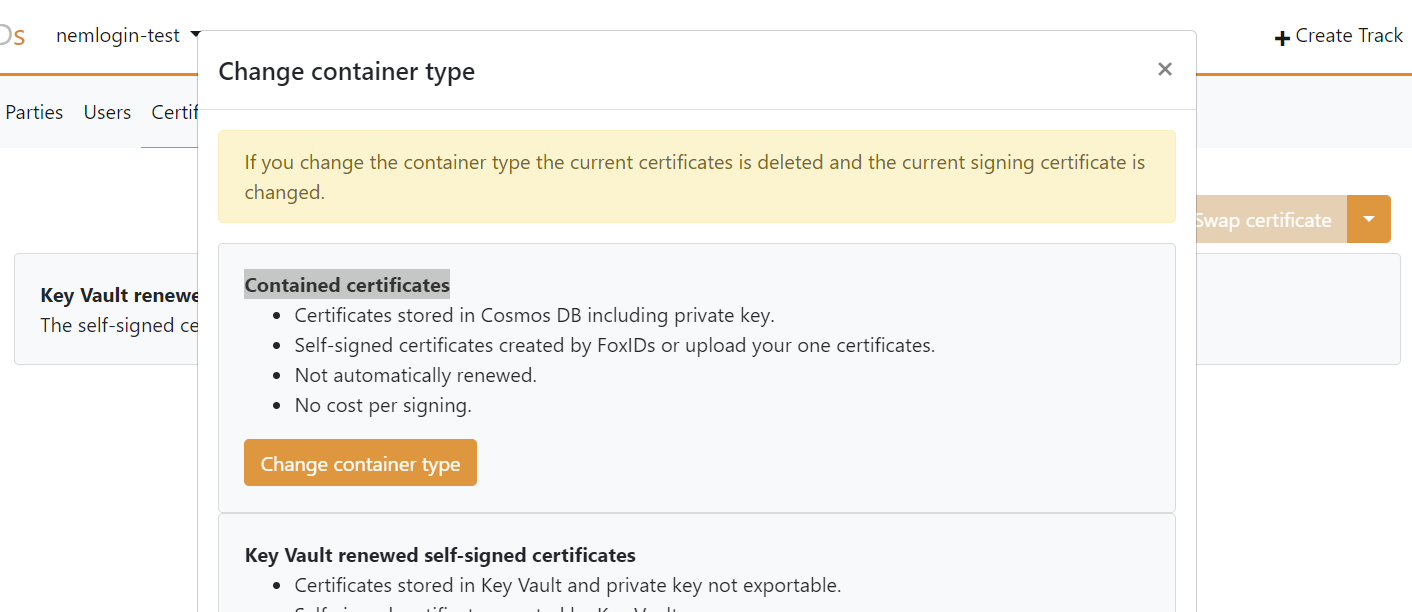

- Cliquez sur la flèche vers le bas sur le bouton Swap certificate puis, dans la section Contained certificates, cliquez sur Change container type

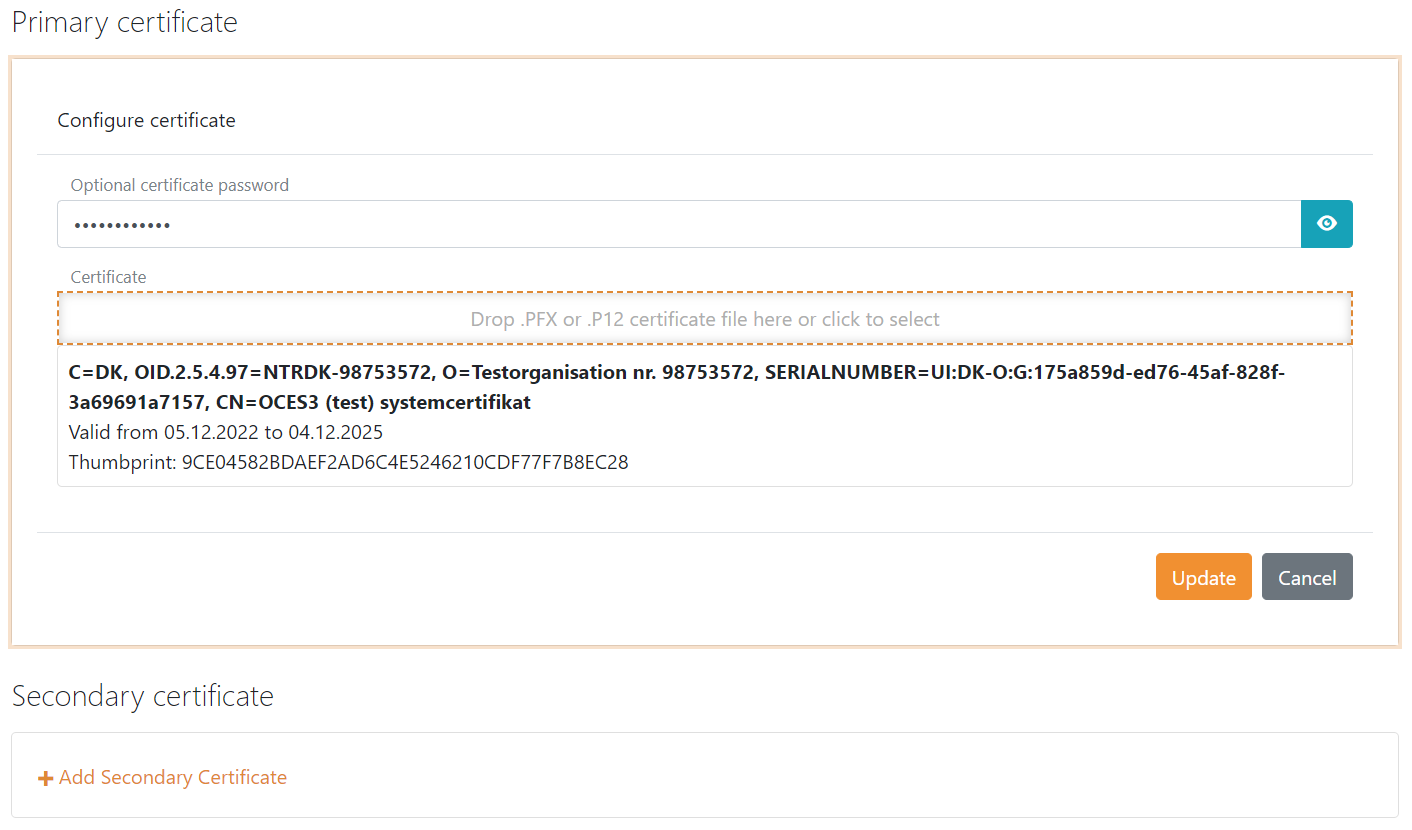

- Cliquez sur le certificat principal, saisissez le mot de passe et téléversez le certificat OCES3

.P12

Il est ensuite possible d’ajouter un certificat secondaire et de basculer entre les certificats principal et secondaire.

Configurer NemLog-in 3 comme fournisseur d’identité (IdP)

Vous devez configurer le certificat OCES3 avant de suivre ce guide.

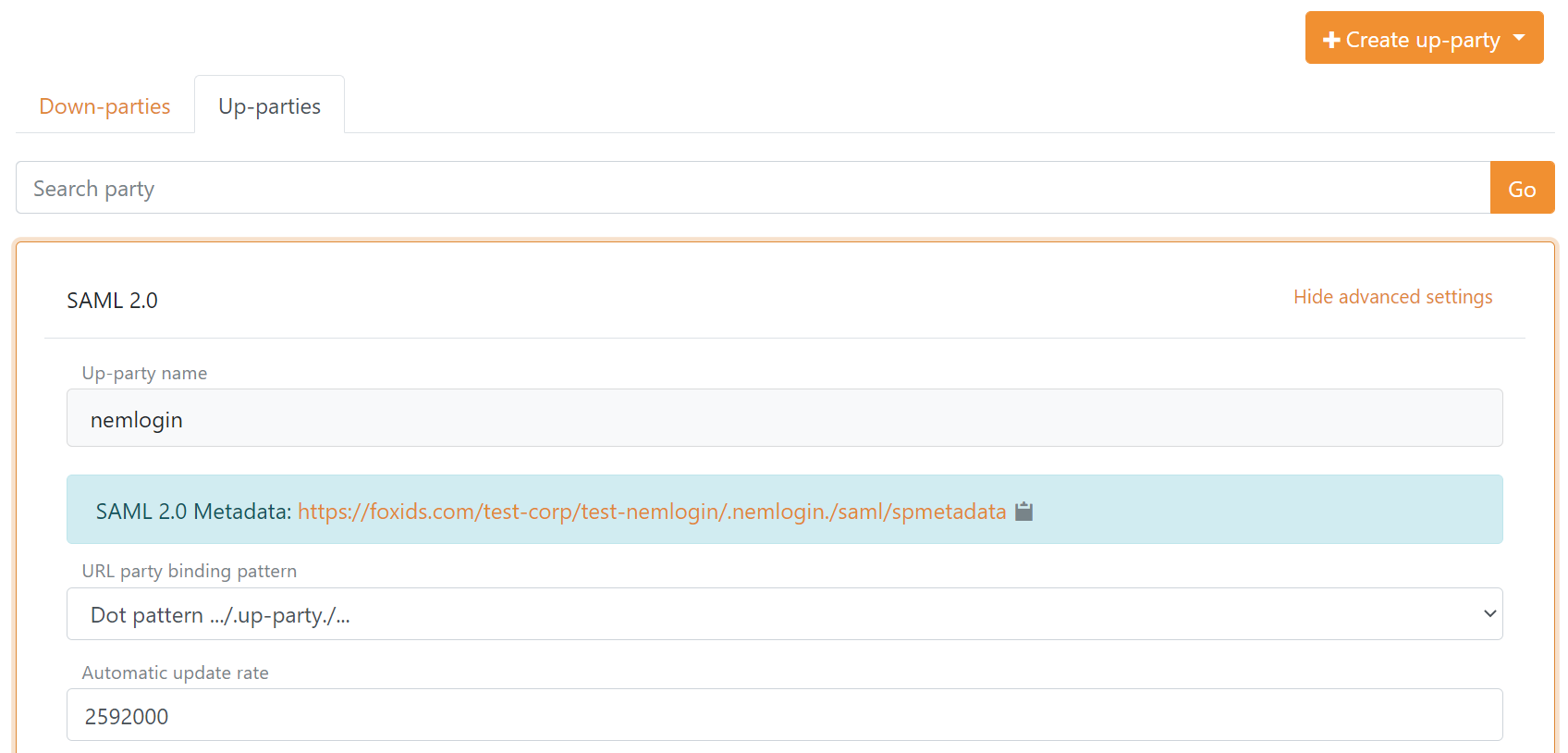

1) - Commencez par créer une méthode d’authentification SAML 2.0 dans FoxIDs Control Client

- Sélectionnez l’onglet Authentication

- Cliquez sur New authentication puis SAML 2.0

- Ajoutez le nom

- Sélectionnez Show advanced

- Sélectionnez le motif de binding dot URL

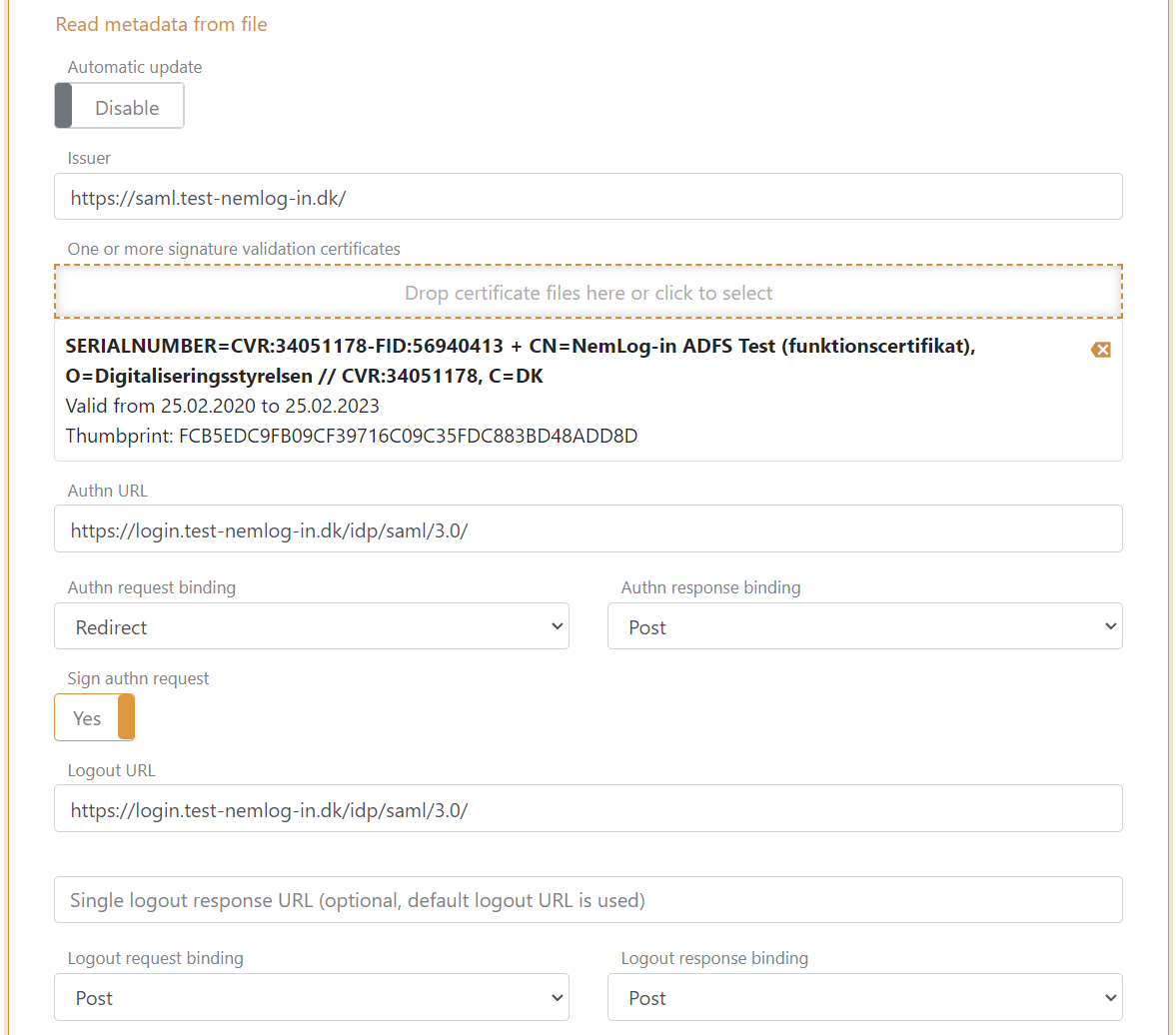

- Désactivez l’actualisation automatique

- Cliquez sur Read metadata from file et sélectionnez les métadonnées IdP NemLog-in

- Configurez un issuer SP personnalisé, l’issuer peut éventuellement commencer par

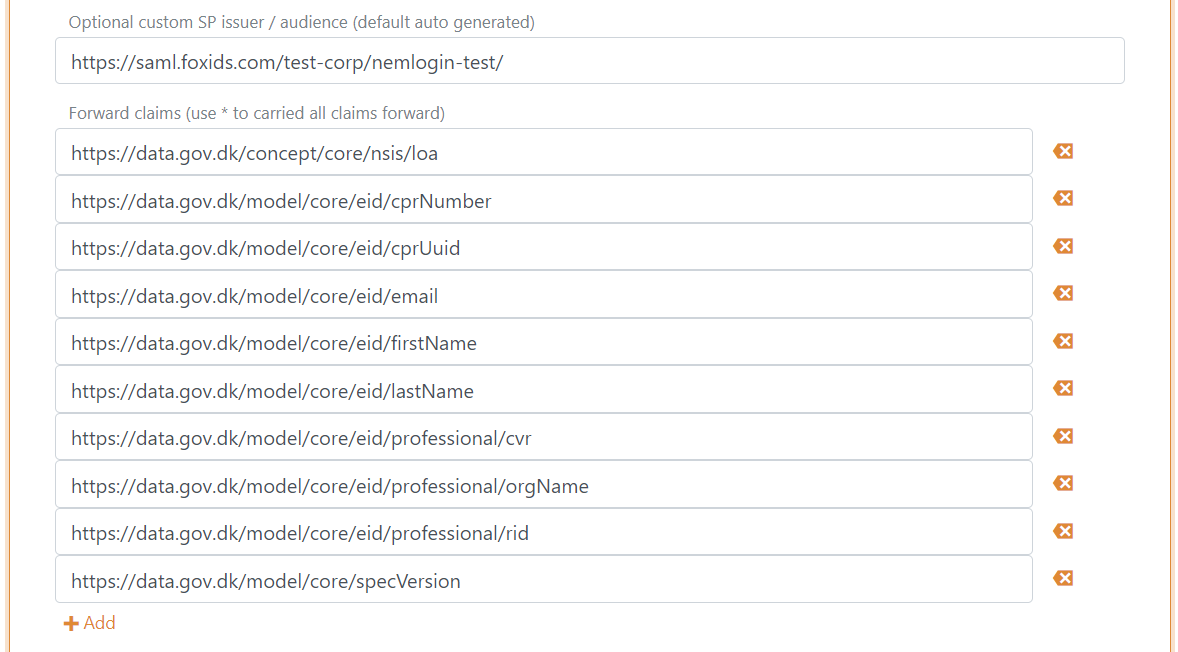

https://saml.- L’issuer dans cet exemple est

https://saml.foxids.com/test-corp/nemlogin-test/

- L’issuer dans cet exemple est

- Optionnellement retirez le

*et configurez les revendications, les revendications suivantes sont le plus souvent utilisées :https://data.gov.dk/concept/core/nsis/loahttps://data.gov.dk/model/core/eid/cprNumberhttps://data.gov.dk/model/core/eid/cprUuidhttps://data.gov.dk/model/core/eid/emailhttps://data.gov.dk/model/core/eid/firstNamehttps://data.gov.dk/model/core/eid/lastNamehttps://data.gov.dk/model/core/eid/professional/cvrhttps://data.gov.dk/model/core/eid/professional/orgNamehttps://data.gov.dk/model/core/eid/professional/uuid/persistenthttps://data.gov.dk/model/core/specVersion- inclure éventuellement la revendication de privilège, voir l’étape 3)

- Définissez Login hint in Authn request dans Subject NameID sur Disabled

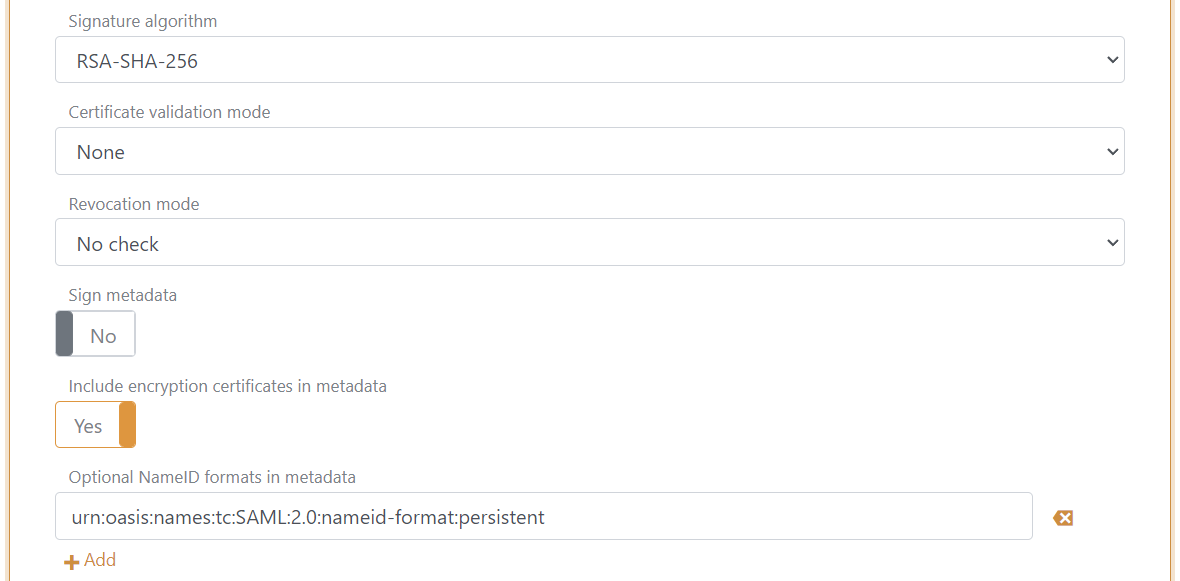

- En production uniquement, définissez éventuellement le mode de validation des certificats sur

Chain trustsi le certificat racine OCES3 est approuvé sur votre plateforme et définissez le mode de révocation des certificats surOnline - Sélectionnez l’inclusion du certificat de chiffrement dans les métadonnées

- Définissez le format NameID dans les métadonnées sur

urn:oasis:names:tc:SAML:2.0:nameid-format:persistent

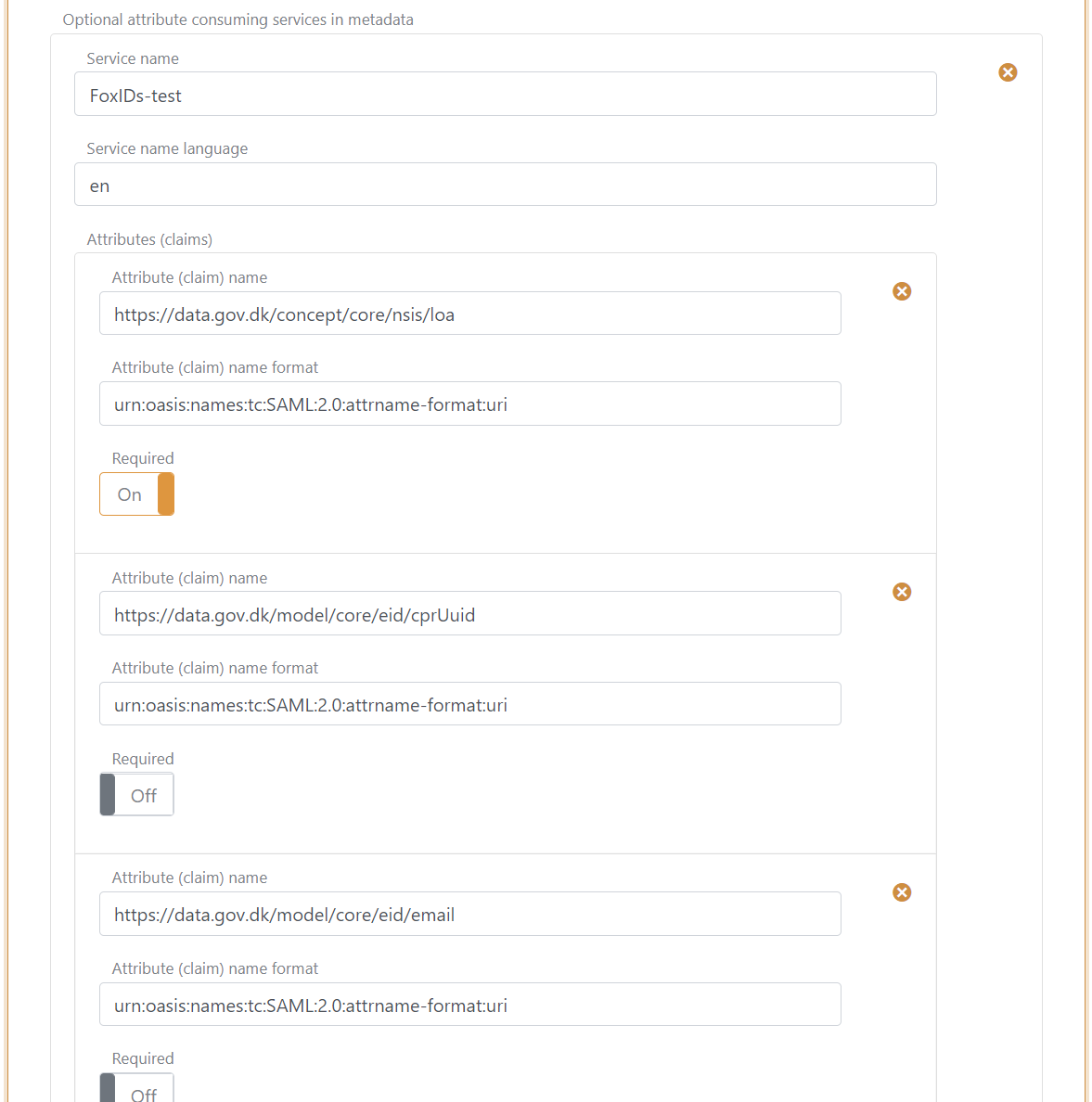

- Ajoutez un service de consommation d’attributs dans les métadonnées et ajoutez le nom du service.

- Ajoutez toutes les revendications configurées à l’étape 11 comme attributs demandés avec le format

urn:oasis:names:tc:SAML:2.0:attrname-format:uri. Optionnellement définissez chaque attribut comme requis.

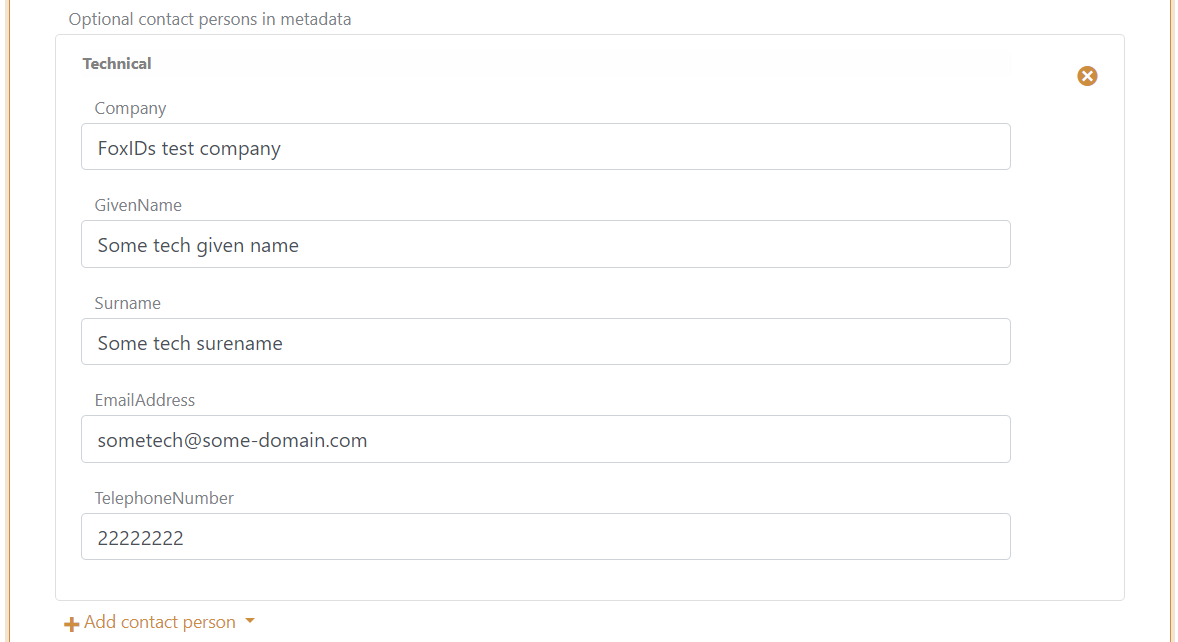

- Ajoutez au moins une personne de contact

technical

- Cliquez sur create

- Allez en haut de la méthode d’authentification SAML 2.0

- Téléchargez les métadonnées SP de la méthode d’authentification SAML 2.0, dans ce cas https://foxids.com/test-corp/nemlogin-test/.nemlogin./saml/spmetadata.

- Le fichier de métadonnées SP est utilisé pour configurer le système informatique NemLog-in.

2) - Allez ensuite sur le portail d’administration NemLog-in

Vous devez d’abord créer un système informatique NemLog-in ou demander à quelqu’un d’autre de créer un système informatique NemLog-in et de vous attribuer l’accès.

- Sélectionnez le système informatique

- Cliquez sur upload metadata file et téléversez le fichier de métadonnées SP de la méthode d’authentification SAML 2.0

- Revenez au système informatique

- Cliquez sur le bouton Save the technical details

- Cliquez sur Provision to integrationtest puis sur Apply for integration test

Pour configurer la production, vous devez téléverser un rapport de test, le faire approuver puis répéter la configuration FoxIDs et NemLog-in.

3) - Optionnel - Configurez l’app-switch MitID vers une application mobile dans FoxIDs Control Client

Optionnellement, configurez l’app-switch MitID si vous utilisez NemLog-in / MitID dans une application mobile.

- Vous pouvez trouver plus d’informations dans NemLog-in Integration with NemLog-in3 chapitres 9.6 et 9.7.

NemLog-in prend en charge l’app-switch mobile en utilisant soit Universal Links sur iOS soit App Links sur Android, sur la base d’une URL de retour transmise à NemLog-in dans une extension SAML 2.0 dans la requête authn (login).

L’URL de retour est l’URL de votre application mobile et sert à revenir à votre application depuis l’application MitID après authentification.

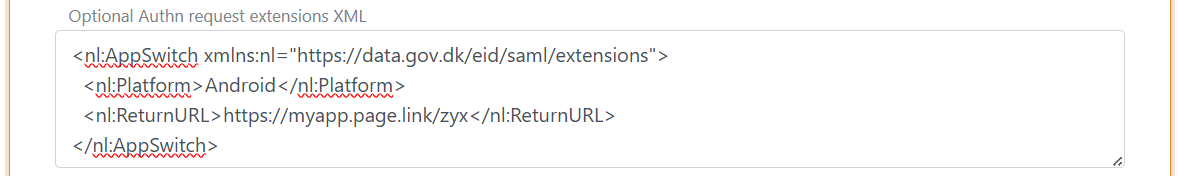

Si l’URL de retour pour votre application Android est https://myapp.page.link/zyx configurez l’extension XML de requête authn SAML 2.0 comme :

<nl:AppSwitch xmlns:nl="https://data.gov.dk/eid/saml/extensions">

<nl:Platform>Android</nl:Platform>

<nl:ReturnURL>https://myapp.page.link/zyx</nl:ReturnURL>

</nl:AppSwitch>

Sélectionnez les paramètres avancés et ajoutez l’extension XML dans Authn request extensions XML puis cliquez sur Update

Vous pouvez configurer des extensions XML de requête authn dans des profils sur la méthode d’authentification. Et ensuite prendre en charge plusieurs plateformes mobiles dans des profils.

À ce jour iOS ne nécessite pas d’URL de retour pour faire l’app-switch. Mais cela peut changer avec le temps ! Par conséquent, vous n’avez actuellement besoin que de deux méthodes d’authentification ; une pour votre site web et l’app iOS sans URL de redirection et une pour votre application Android avec une URL de redirection.

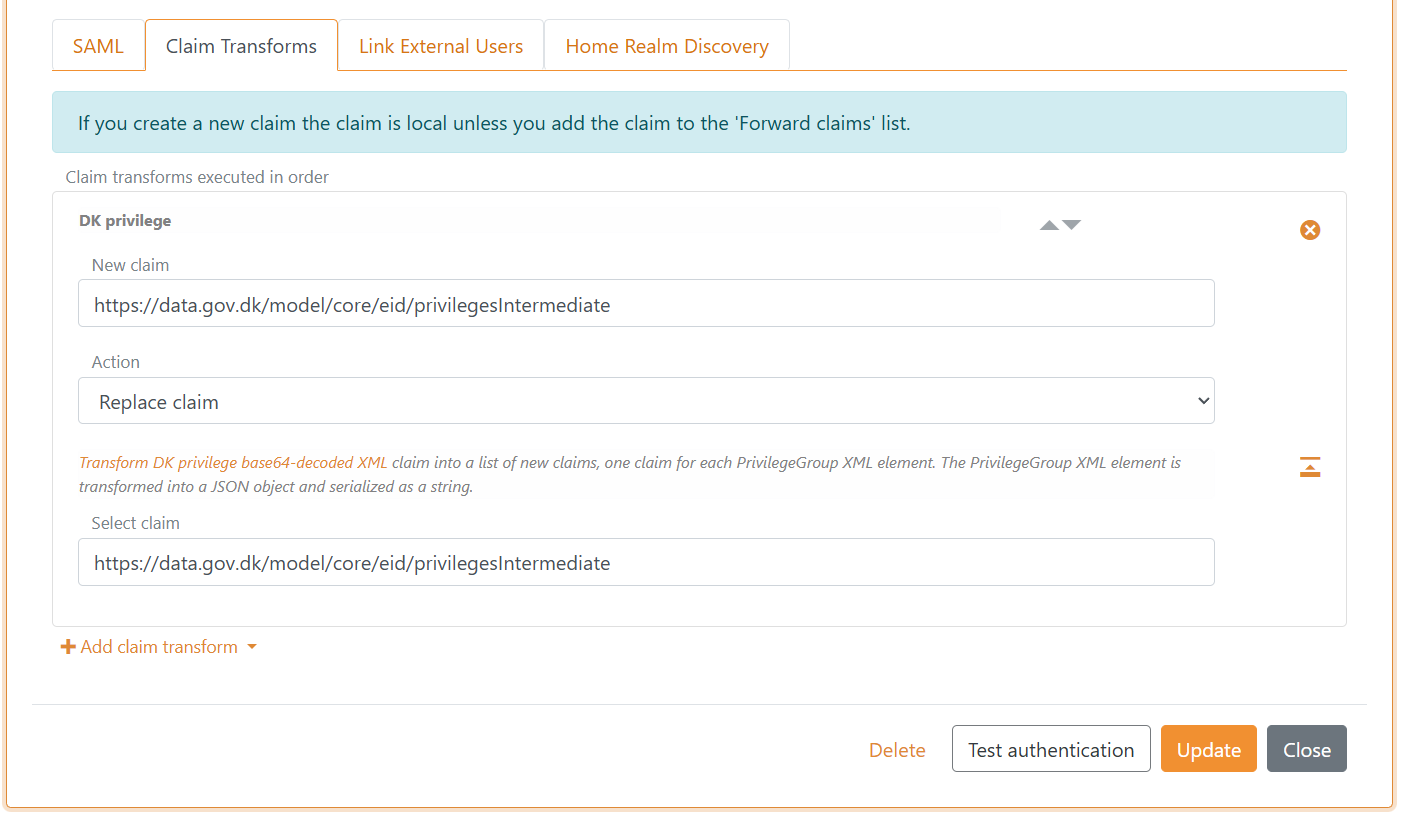

4) - Optionnel - ajouter une transformation de revendication de privilège dans FoxIDs Control Client

Optionnellement, si vous utilisez la revendication de privilège.

FoxIDs peut transformer la revendication XML de privilège DK en revendication JSON. Il est recommandé d’ajouter la transformation afin d’obtenir des revendications et des jetons plus petits. De plus, cela rend les jetons lisibles.

- Ajoutez le transformateur de revendication de privilège DK.

- Supprimez la revendication de privilège d’origine du pipeline de revendications.

FoxIDs convertit en interne les revendications SAML 2.0 en revendications JWT. Le mappage entre les revendications SAML 2.0 et JWT est créé automatiquement par défaut. Vous pouvez trouver et modifier le mappage dans l’onglet Settings.

La méthode d’authentification SAML 2.0 peut maintenant être utilisée comme méthode d’authentification pour les inscriptions d’applications dans l’environnement.

Utilisateurs de test dans l'environnement de test d'intégration

Vous pouvez créer des utilisateurs MitID privés ainsi que des utilisateurs MitID Business (employés) pour l'environnement de test d'intégration NemLog-in.

Utilisateurs de test MitID privés

Il existe deux façons de créer un utilisateur de test MitID privé :

- Créez un utilisateur qui se connecte avec un nom d'utilisateur (User ID) et un mot de passe dans l'onglet Test login de la page NemLog-in.

- Créez un utilisateur qui peut à la fois se connecter avec un nom d'utilisateur (User ID) et un mot de passe et simuler l'application MitID dans l'onglet MitID.

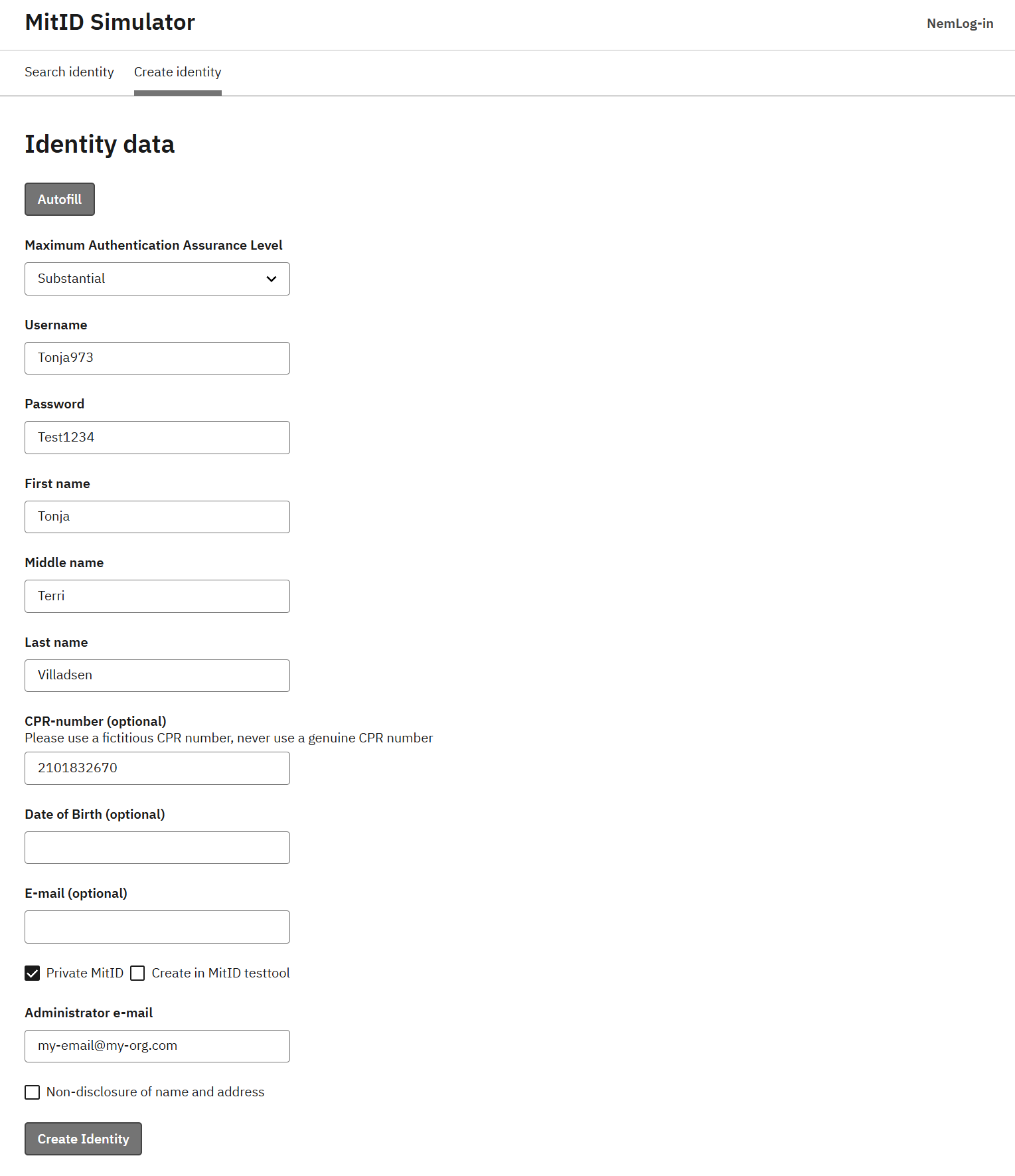

Pour créer un utilisateur de test MitID privé avec un nom d'utilisateur et un mot de passe :

- Accédez au MitID simulator

- Cliquez éventuellement sur Autofill

- Saisissez un numéro CPR fictif. Chaque numéro CPR de test ne peut être utilisé qu'une seule fois.

- Sélectionnez Private MitID

- Saisissez votre adresse e-mail comme e-mail administrateur

- Cliquez sur Create Identity

Vous recevez un e-mail contenant un jeton d'accès que vous pourrez utiliser plus tard pour modifier l'utilisateur de test. Vous pouvez ensuite vous connecter avec cet utilisateur sur la page de test de connexion NemLog-in.

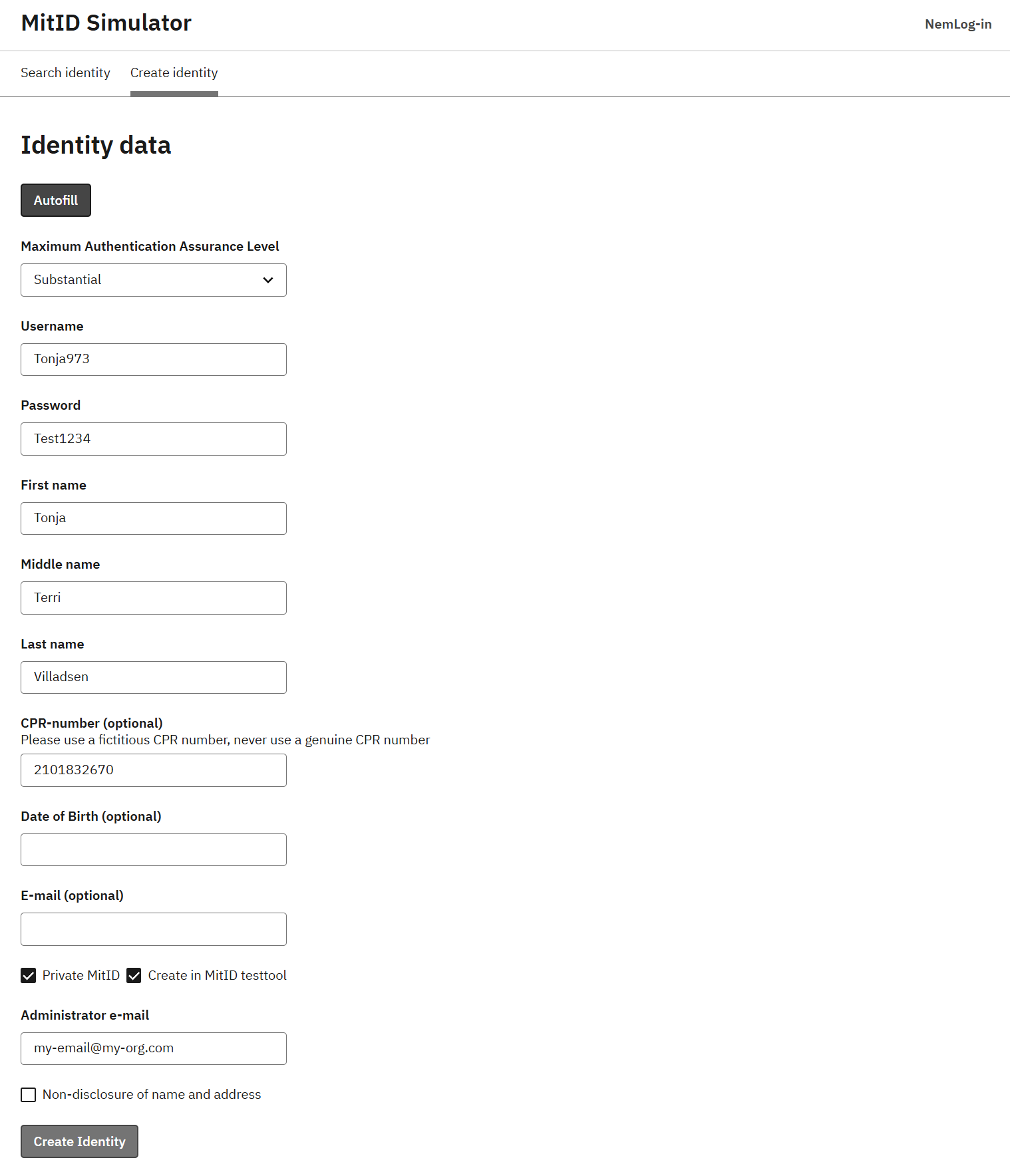

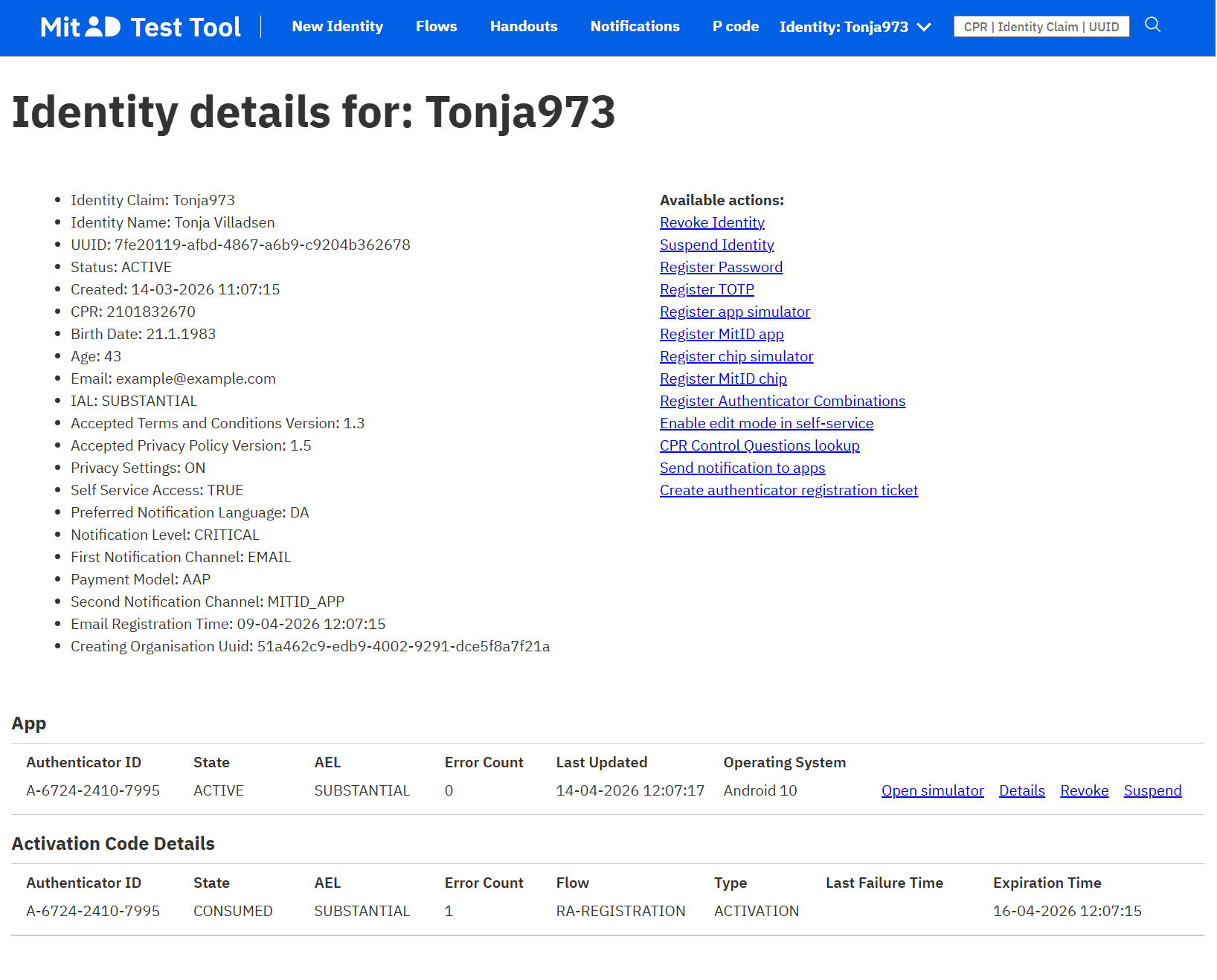

Pour créer un utilisateur de test MitID privé qui fonctionne aussi avec le MitID App simulator :

- Accédez au MitID simulator

- Cliquez éventuellement sur Autofill

- Saisissez un numéro CPR fictif. Chaque numéro CPR de test ne peut être utilisé qu'une seule fois.

- Sélectionnez Private MitID

- Sélectionnez Create in MitID testtool

- Saisissez votre adresse e-mail comme e-mail administrateur

- Cliquez sur Create Identity

Retrouvez l'utilisateur de test dans le MitID Test Tool à l'aide du numéro CPR ou du nom d'utilisateur. Dans la section App, cliquez sur Open simulator pour ouvrir le simulateur d'application MitID dans un navigateur.

Utilisateurs de test MitID Business

Vous avez besoin d'une organisation de test dans l'environnement de test d'intégration avant de pouvoir créer des utilisateurs de test MitID Business. Créez une organisation de test par numéro CVR que vous souhaitez utiliser.

Lorsque vous avez terminé l’onboarding NemLog-in, vous obtenez une organisation de test que vous pouvez gérer dans MitID Business integration test, où vous pouvez créer des utilisateurs de test MitID Business.

Sinon, ou en complément, vous pouvez créer une organisation de test sur la page Create test-user-organisation. Renseignez ces champs et cliquez sur Create (Opret) :

- Adresse e-mail de l'administrateur : utilisée si vous devez réinitialiser le mot de passe

- Mot de passe : utilisé pour vous connecter

- Clé d'accès API : si vous en fournissez une, les autres ne peuvent pas modifier l'organisation de test

- Approuver les certificats qualifiés : activez cette option si vous devez tester des certificats qualifiés

- Type d'organisation : sélectionnez

Privat virksomhedpour une entreprise privée ouOffentlig virksomhedpour une organisation publique - Niveau d'assurance du processus d'identification : définissez le niveau d'assurance NSIS sur

Betydelig

Une fois l'organisation créée, connectez-vous à MitID Business integration test et créez des utilisateurs de test MitID Business.

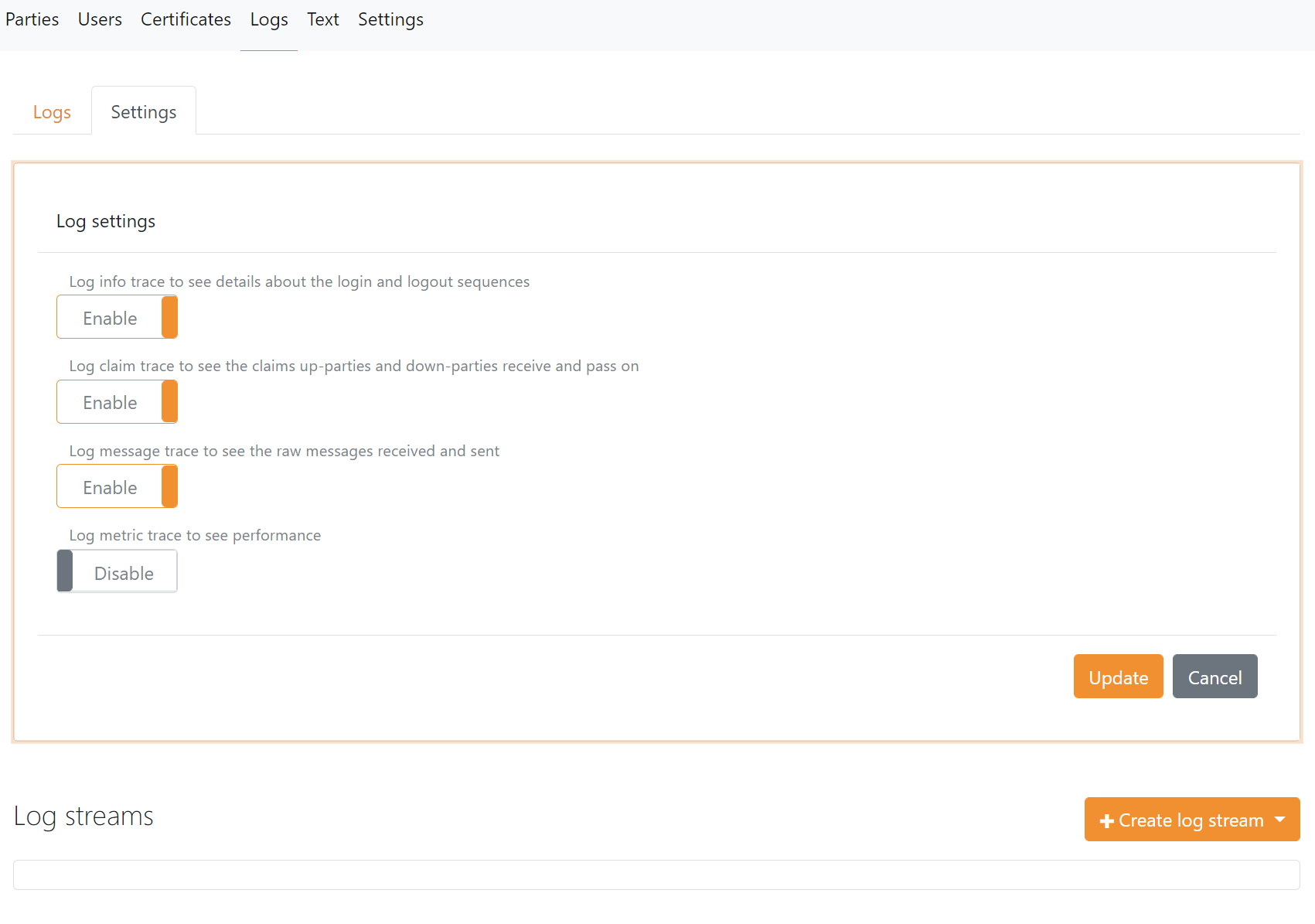

Journalisation

NemLog-in exige que les requêtes et réponses (y compris la preuve de signature) soient journalisées et stockées pendant un demi-an (180 jours). Il est également requis de journaliser quelle identité s’est connectée et déconnectée de quelle session, à quel moment et l’adresse IP. Le journal par défaut FoxIDs enregistre les erreurs et les événements, y compris l’heure et l’adresse IP.

Avec un plan Pro ou Enterprise sur FoxIDs.com les données de journal sont conservées pendant 180 jours.

Le niveau de journalisation requis par NemLog-in est configuré dans les paramètres de journal FoxIDs :

- Activer

log info trace - Activer

log claims trace - Activer

log message trace - Cliquer sur update

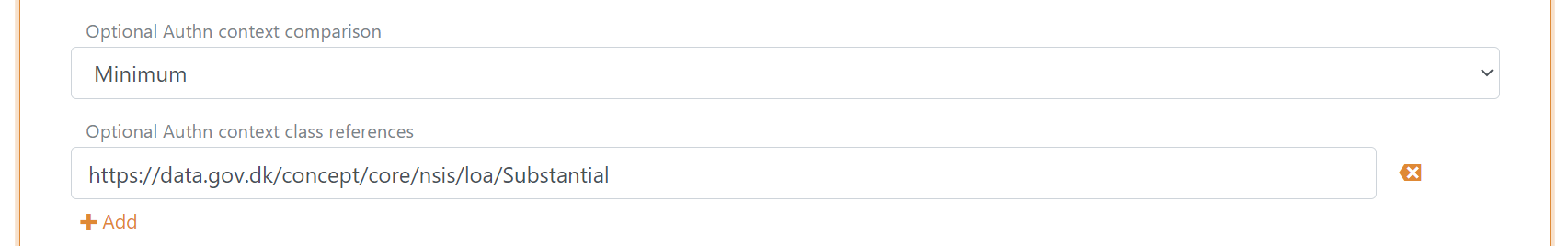

Demander un contexte d’authentification

Vous pouvez demander un niveau d’assurance NSIS souhaité en tant que référence de classe de contexte d’authentification.

Niveaux d’assurance NSIS possibles :

https://data.gov.dk/concept/core/nsis/loa/Lowhttps://data.gov.dk/concept/core/nsis/loa/Substantialhttps://data.gov.dk/concept/core/nsis/loa/High

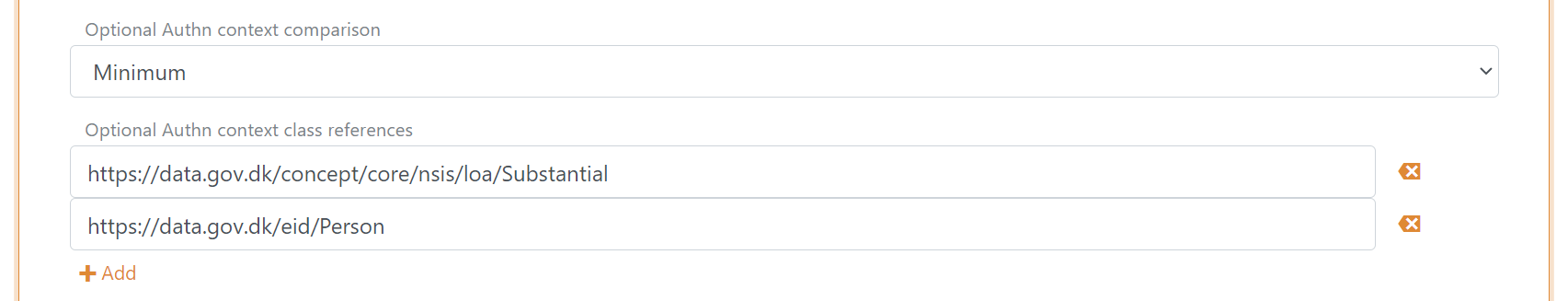

Vous pouvez également spécifier le type d’ID comme référence de classe de contexte d’authentification.

Types d’ID possibles :

https://data.gov.dk/eid/Personhttps://data.gov.dk/eid/Professional

Et types d’identifiants possibles :

https://nemlogin.dk/internal/credential/type/nemidkeycardhttps://nemlogin.dk/internal/credential/type/nemidkeyfilehttps://nemlogin.dk/internal/credential/type/mitidhttps://nemlogin.dk/internal/credential/type/localhttps://nemlogin.dk/internal/credential/type/test

Vous pouvez configurer des références de classe de contexte d’authentification dans des profils sur la méthode d’authentification si vous devez fournir différents ensembles.

Par exemple, pour prendre en charge l’authentification step-up, créez un profil avec la référence de classe de contexte d’authentification https://data.gov.dk/concept/core/nsis/loa/Substantial et un autre profil avec la référence de classe de contexte d’authentification https://data.gov.dk/concept/core/nsis/loa/High.