Połącz z Google Workspace za pomocą SAML 2.0

Połącz FoxIDs jako zewnętrznego dostawcę tożsamości dla Google Workspace przy użyciu SAML 2.0.

Konfigurując metodę uwierzytelniania OpenID Connect i Google Workspace jako aplikację SAML 2.0, FoxIDs staje się mostem między OpenID Connect i SAML 2.0 oraz automatycznie konwertuje claimy JWT (OAuth 2.0) na claimy SAML 2.0.

Skonfiguruj Google Workspace

Ten przewodnik opisuje, jak skonfigurować FoxIDs jako zewnętrznego dostawcę tożsamości dla Google Workspace. Użytkownicy są powiązani po adresie e-mail i muszą już istnieć w Google Workspace.

1 - Zacznij od skonfigurowania certyfikatu w FoxIDs Control Client

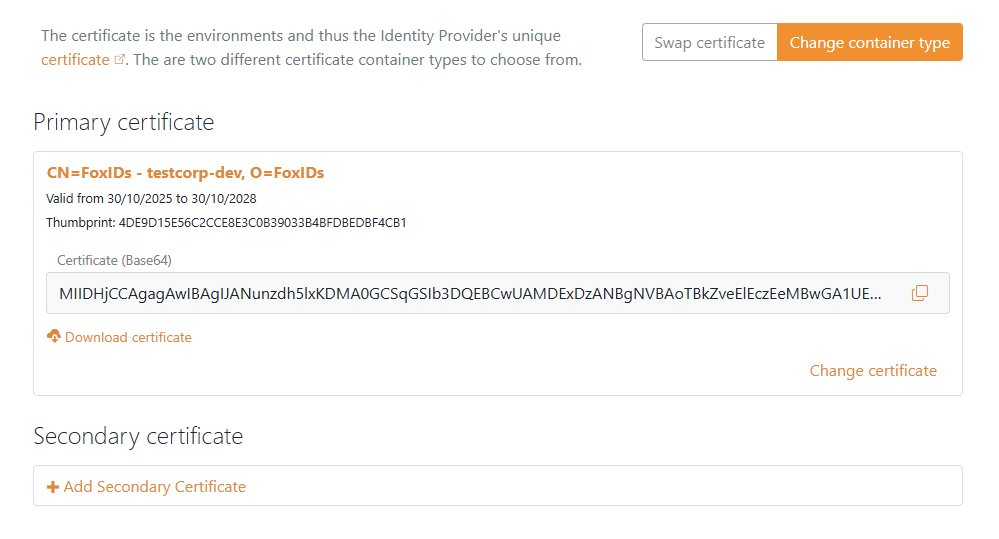

Musisz przesłać metadane SAML 2.0 z FoxIDs do Google Workspace. Dlatego w FoxIDs należy użyć certyfikatu o długim okresie ważności, np. na 3 lata.

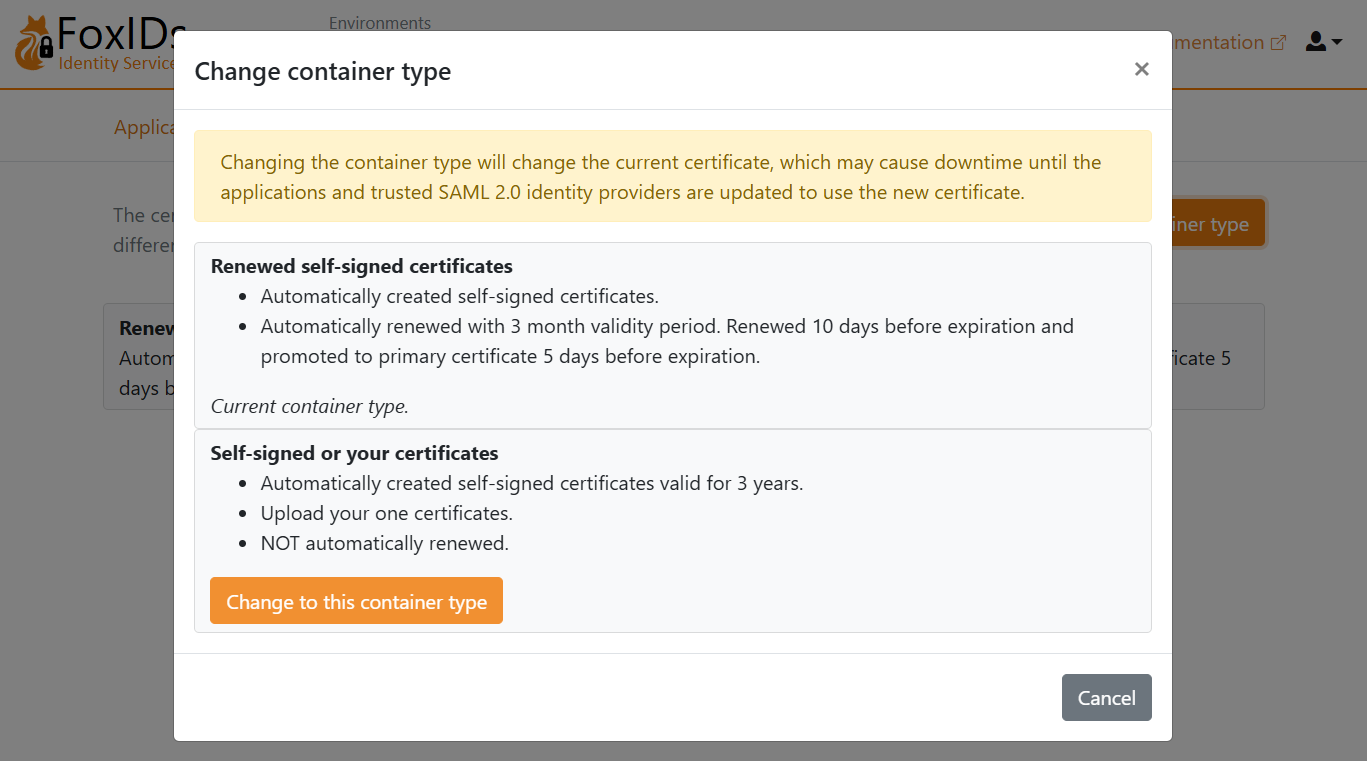

- Wybierz kartę Certificates

- Kliknij Change Container type

- Znajdź Self-signed or your certificate i kliknij Change to this container type

- Certyfikat samopodpisany jest ważny przez 3 lata, a opcjonalnie możesz przesłać własny certyfikat

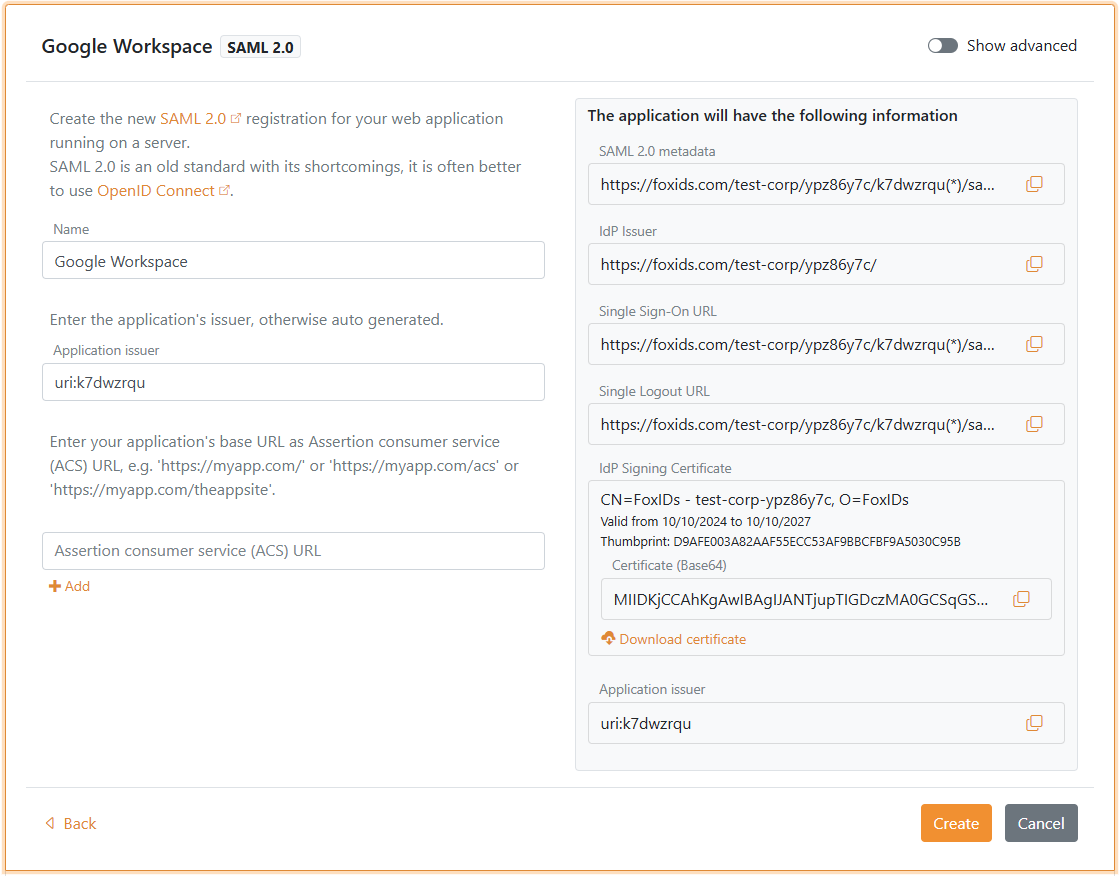

2 - Następnie rozpocznij tworzenie aplikacji SAML 2.0 w FoxIDs Control Client

- Wybierz kartę Applications

- Kliknij New application

- Kliknij Web application (SAML 2.0)

- Wprowadź Name, np.

Google Workspace - W panelu po prawej kliknij Show more w sekcji The application will have the following information

- Zapisz informacje o aplikacji do późniejszego użycia w Google Workspace:

- Skopiuj IdP Issuer

- Skopiuj Single Sign-On URL

- W sekcji IdP Signing Certificate kliknij Download certificate

- Pozostaw otwarty interfejs aplikacji FoxIDs do późniejszego użycia

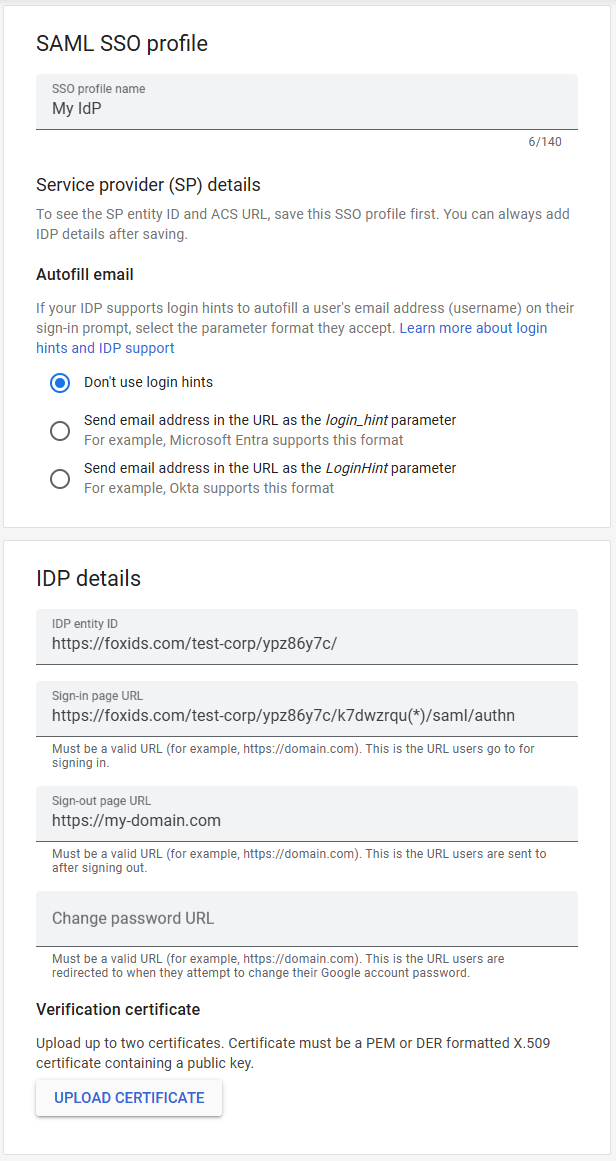

3 - Następnie przejdź do portalu Google Workspace

- Otwórz Admin console i zaloguj się, jeśli zostaniesz poproszony

- Przejdź do Security > Authentication > SSO with third party IdP

- W sekcji Third-party SSO profiles kliknij ADD SAML PROFILE

- Wprowadź SSO profile name

- W sekcji Autofill email wybierz Send email address in the URL as the login_hint parameter

- Znajdź sekcję IDP details

- Ustaw IDP entity ID na wartość IdP Issuer skopiowaną z aplikacji FoxIDs

- Ustaw Sign-in page URL na wartość Single Sign-On URL skopiowaną z aplikacji FoxIDs

- (Opcjonalnie) Ustaw Sign-out page URL na stronę, do której użytkownicy mają trafić po wylogowaniu. Google Workspace nie obsługuje single logout, więc FoxIDs nie jest wywoływany podczas wylogowania.

- Kliknij UPLOAD CERTIFICATE i prześlij IdP Signing Certificate pobrany z FoxIDs

- Kliknij Save

- W sekcji SP details zapisz informacje do późniejszego użycia w FoxIDs:

- Skopiuj EntityID Issuer

- Skopiuj ACS URL

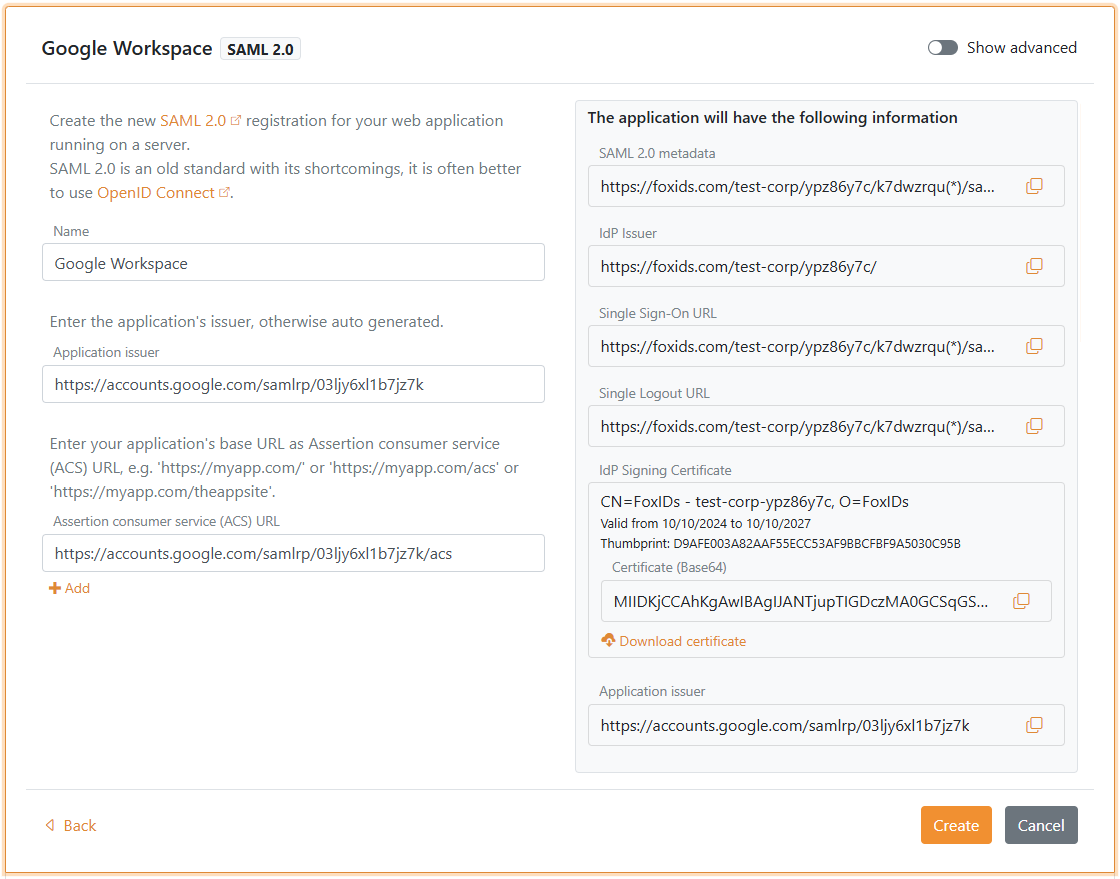

4 - Następnie kontynuuj tworzenie aplikacji SAML 2.0 w FoxIDs Control Client

- Wróć do interfejsu aplikacji FoxIDs, który pozostawiłeś otwarty

- Ustaw Application issuer na skopiowaną wartość EntityID Issuer z Google Workspace

- Ustaw Assertion consumer service (ACS) URL na skopiowaną wartość ACS URL z Google Workspace

- Kliknij Create

- Kliknij Change application, aby otworzyć aplikację w trybie edycji

- Wybierz kartę Claims Transform

- Kliknij Add claim transform, wybierz Map i dodaj claim NameID z adresem e-mail użytkownika zgodnym z adresem e-mail użytkownika Google Workspace.

- Ustaw New claim na

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier– to URI claimu NameID - Ustaw Select claim na

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Kliknij Update

Musisz aktywować single sign-on dla użytkowników w Google Workspace. Więcej informacji znajdziesz w dokumentacji Google Workspace.