Connecter Google Workspace avec SAML 2.0

Connectez FoxIDs comme fournisseur d’identité externe pour Google Workspace avec SAML 2.0.

En configurant une méthode d’authentification OpenID Connect et Google Workspace comme application SAML 2.0, FoxIDs devient un pont entre OpenID Connect et SAML 2.0 et convertit automatiquement les revendications JWT (OAuth 2.0) en revendications SAML 2.0.

Configurer Google Workspace

Ce guide décrit comment configurer FoxIDs comme fournisseur d’identité externe pour Google Workspace. Les utilisateurs sont connectés via leur adresse e-mail et doivent déjà exister dans Google Workspace.

1 - Commencez par configurer un certificat dans FoxIDs Control Client

Vous devez téléverser les métadonnées SAML 2.0 de FoxIDs vers Google Workspace. Il est donc nécessaire d’utiliser un certificat longue durée dans FoxIDs, par exemple valable 3 ans.

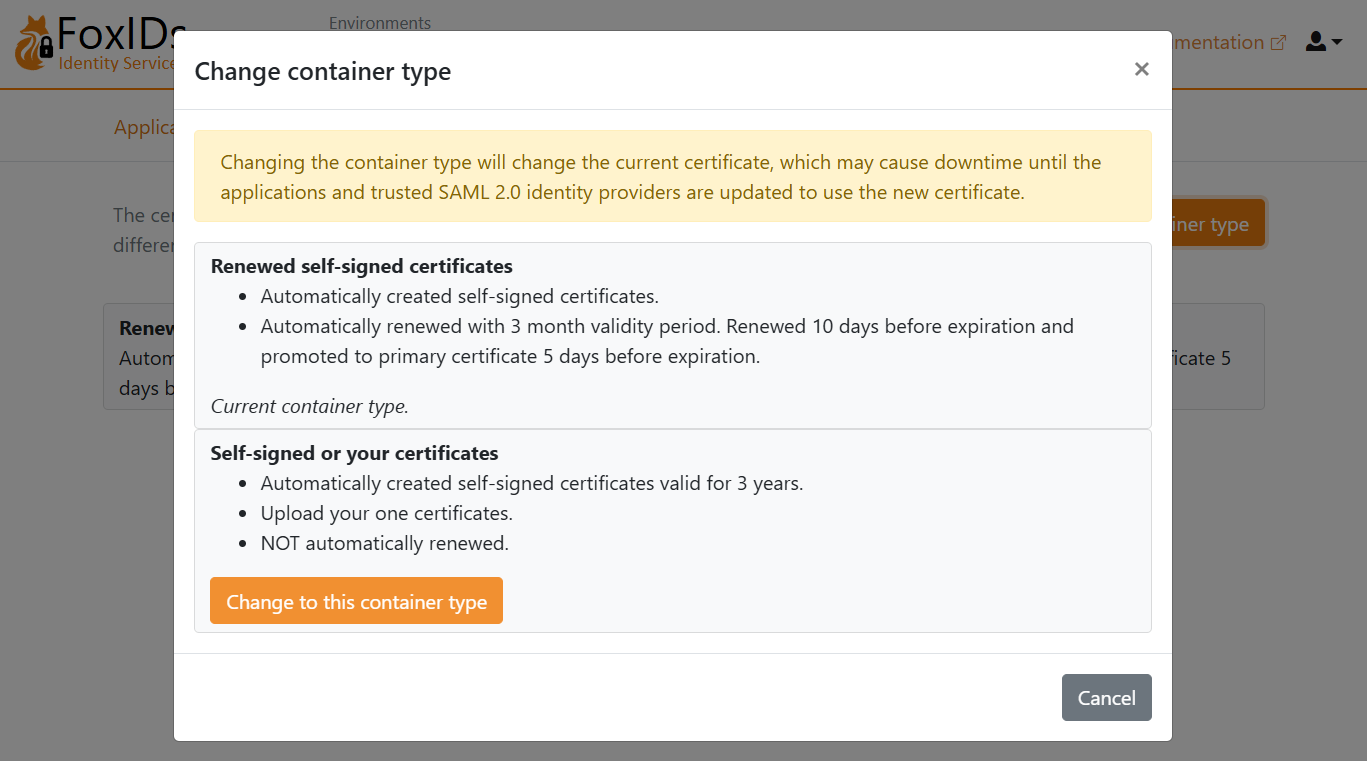

- Sélectionnez l’onglet Certificates

- Cliquez sur Change Container type

- Trouvez Self-signed or your certificate et cliquez sur Change to this container type

- Le certificat auto-signé est valable 3 ans, et vous pouvez éventuellement téléverser votre propre certificat

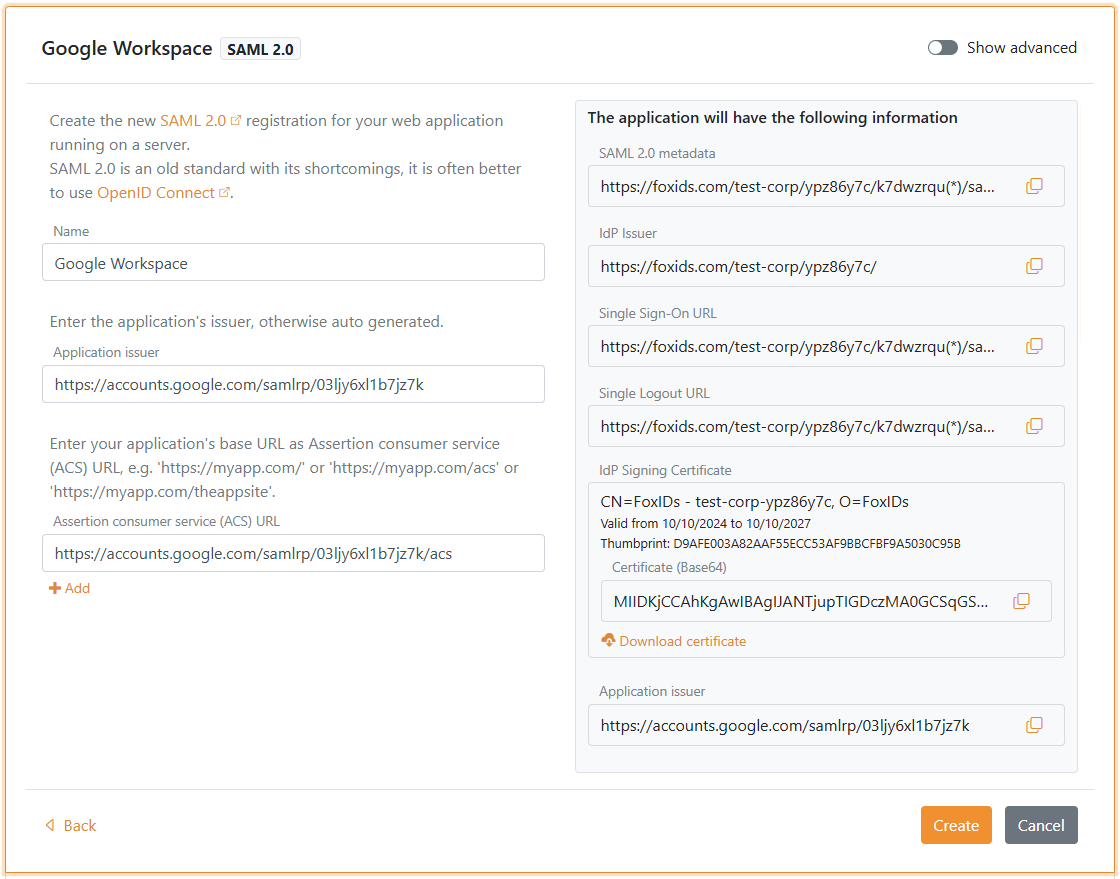

2 - Ensuite, commencez à créer une application SAML 2.0 dans FoxIDs Control Client

- Sélectionnez l’onglet Applications

- Cliquez sur New application

- Cliquez sur Web application (SAML 2.0)

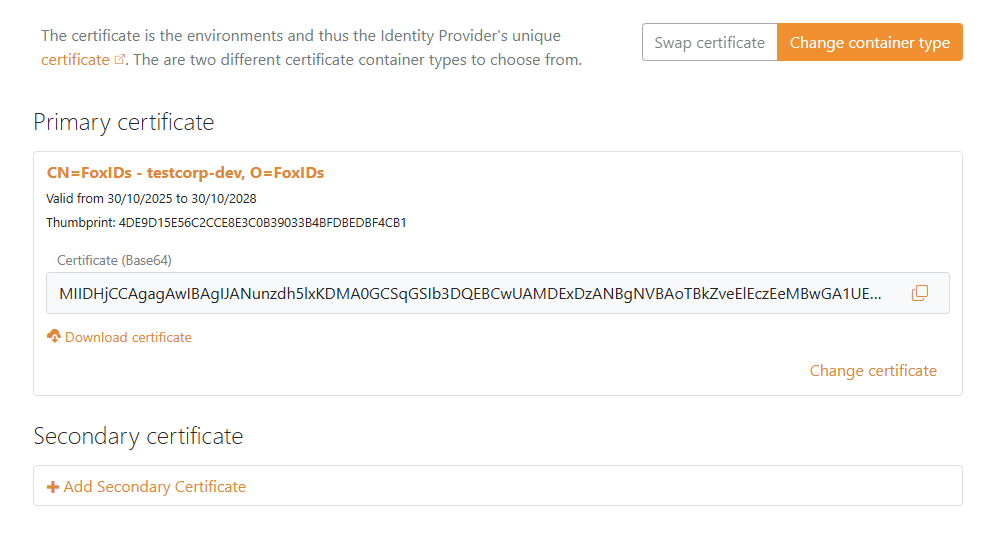

- Saisissez le Name, par ex.

Google Workspace - Dans le panneau de droite, cliquez sur Show more dans la section intitulée The application will have the following information

- Enregistrez les informations d’application pour une utilisation ultérieure dans Google Workspace :

- Copiez l’IdP Issuer

- Copiez l’Single Sign-On URL

- Sous IdP Signing Certificate, cliquez sur Download certificate

- Laissez l’interface de l’application FoxIDs ouverte pour une utilisation ultérieure

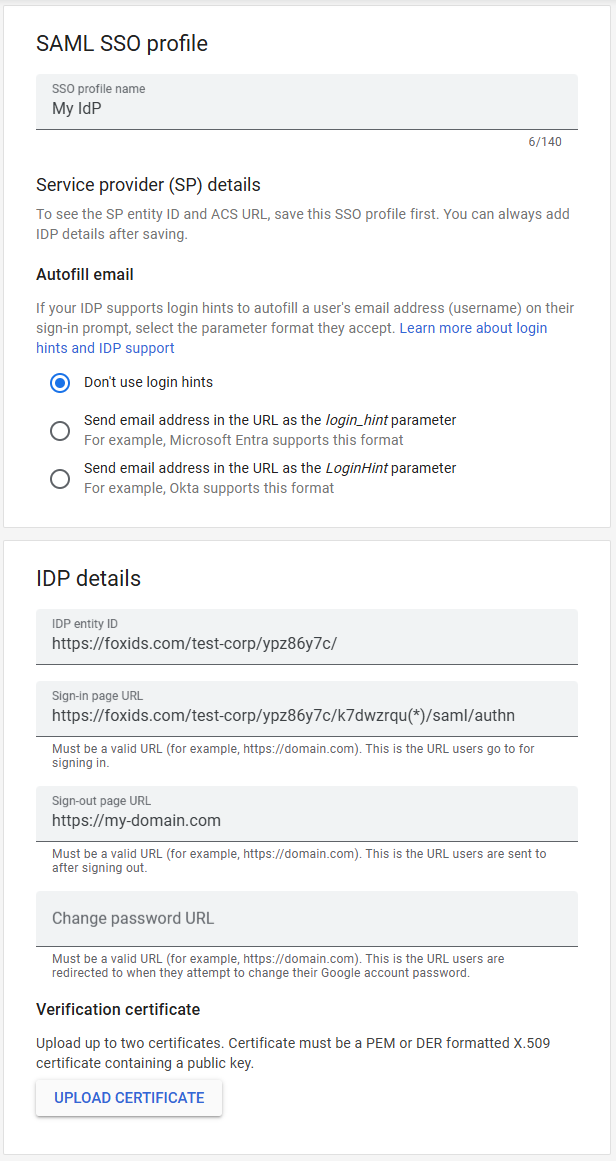

3 - Ensuite, allez dans le portail Google Workspace

- Ouvrez la Admin console et connectez-vous si demandé

- Accédez à Security > Authentication > SSO with third party IdP

- Dans la section Third-party SSO profiles, cliquez sur ADD SAML PROFILE

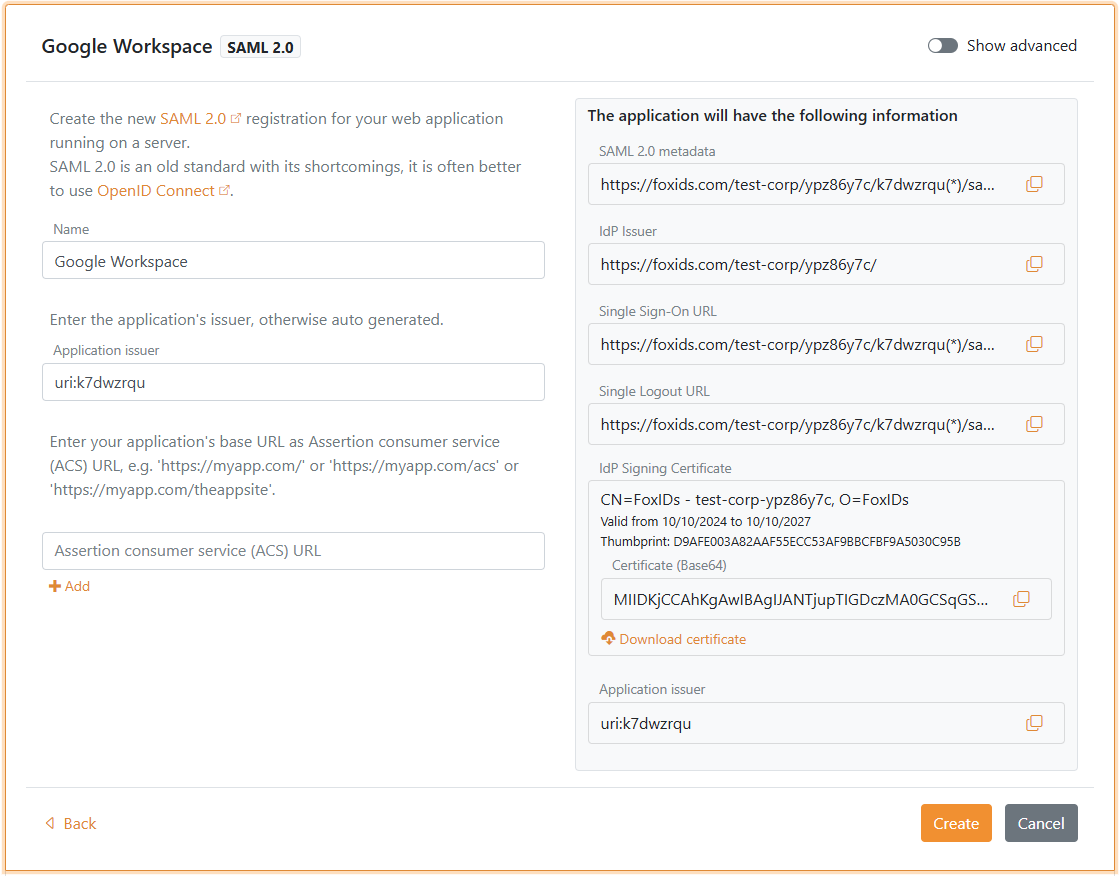

- Saisissez un SSO profile name

- Sous Autofill email, sélectionnez Send email address in the URL as the login_hint parameter

- Trouvez la section IDP details

- Définissez IDP entity ID sur la valeur IdP Issuer de l’application FoxIDs que vous avez copiée

- Définissez Sign-in page URL sur la valeur Single Sign-On URL de l’application FoxIDs que vous avez copiée

- (Optionnel) Définissez Sign-out page URL sur la page où les utilisateurs doivent arriver après la déconnexion. Google Workspace ne prend pas en charge le single logout, donc FoxIDs n’est pas invoqué lors de la déconnexion.

- Cliquez sur UPLOAD CERTIFICATE et téléversez le IdP Signing Certificate téléchargé depuis FoxIDs

- Cliquez sur Save

- Dans la section SP details, conservez les informations pour une utilisation ultérieure dans FoxIDs :

- Copiez EntityID Issuer

- Copiez ACS URL

4 - Ensuite, poursuivez la création de l’application SAML 2.0 dans FoxIDs Control Client

- Revenez à l’interface de l’application FoxIDs que vous avez laissée ouverte

- Définissez Application issuer sur la valeur EntityID Issuer de Google Workspace que vous avez copiée

- Définissez Assertion consumer service (ACS) URL sur la valeur ACS URL de Google Workspace que vous avez copiée

- Cliquez sur Create

- Cliquez sur Change application pour ouvrir l’application en mode édition

- Sélectionnez l’onglet Claims Transform

- Cliquez sur Add claim transform, choisissez Map, et ajoutez une revendication NameID avec l’adresse e-mail de l’utilisateur correspondant à l’e-mail de l’utilisateur Google Workspace.

- Définissez New claim sur

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier- c’est l’URI de la revendication NameID - Définissez Select claim sur

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Cliquez sur Update

Vous devez activer le single sign-on pour les utilisateurs dans Google Workspace. Voir la documentation Google Workspace pour plus d’informations.