Mit Google Workspace über SAML 2.0 verbinden

Verbinden Sie FoxIDs als externen Identity Provider für Google Workspace mit SAML 2.0.

Durch die Konfiguration einer OpenID Connect Authentifizierungsmethode und Google Workspace als SAML 2.0 Anwendung wird FoxIDs zu einer Brücke zwischen OpenID Connect und SAML 2.0 und konvertiert JWT (OAuth 2.0) Claims automatisch in SAML 2.0 Claims.

Google Workspace konfigurieren

Diese Anleitung beschreibt, wie FoxIDs als externer Identity Provider für Google Workspace eingerichtet wird. Benutzer werden über ihre E Mail Adresse verbunden und müssen bereits in Google Workspace existieren.

1 - Beginnen Sie mit der Konfiguration eines Zertifikats in FoxIDs Control Client

Sie müssen die SAML 2.0 Metadaten von FoxIDs in Google Workspace hochladen. Dafür ist ein langlebiges Zertifikat in FoxIDs erforderlich, z. B. 3 Jahre gültig.

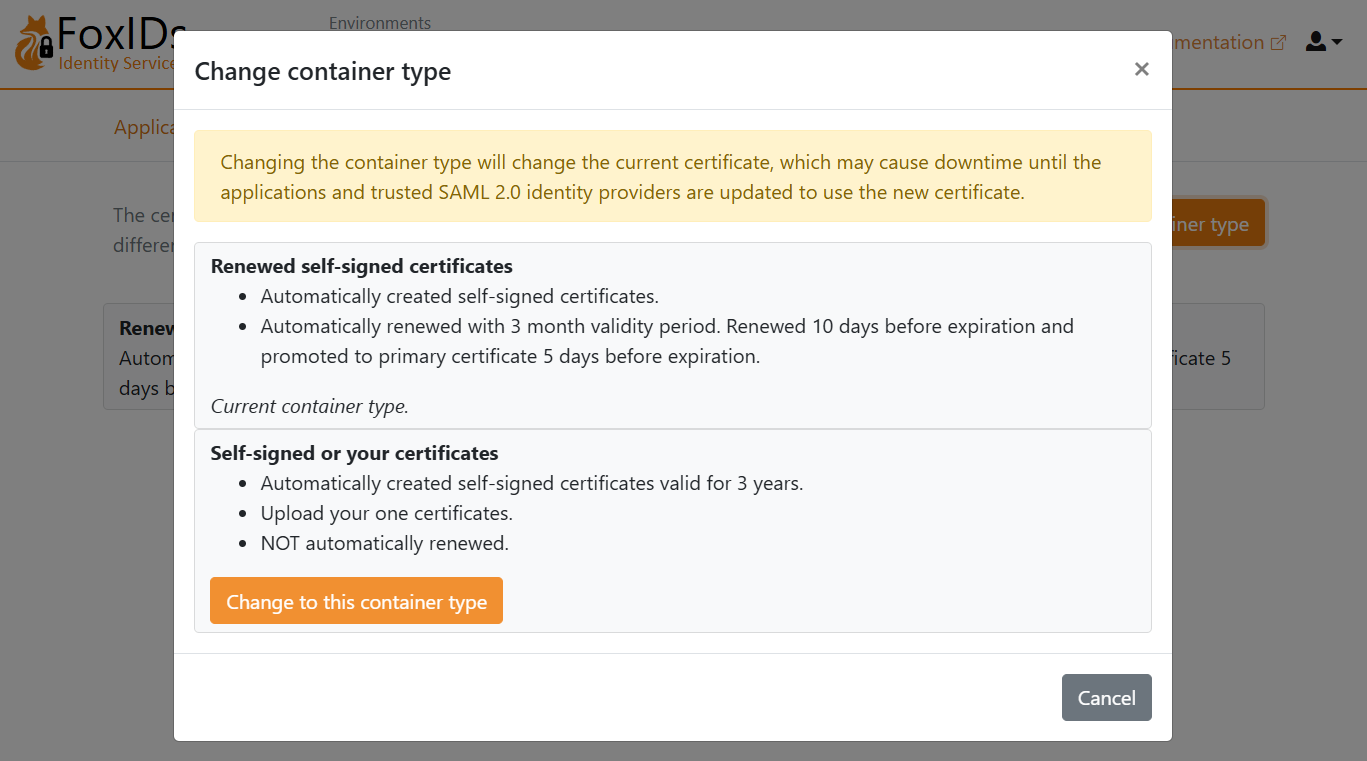

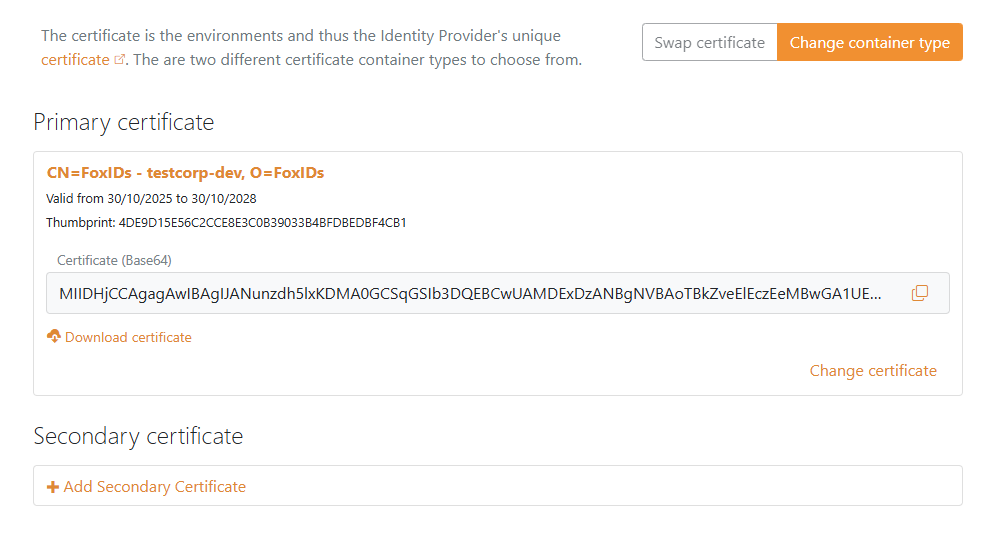

- Wählen Sie die Registerkarte Certificates

- Klicken Sie Change Container type

- Suchen Sie Self-signed or your certificate und klicken Sie Change to this container type

- Das selbstsignierte Zertifikat ist 3 Jahre gültig, und Sie können optional ein eigenes Zertifikat hochladen

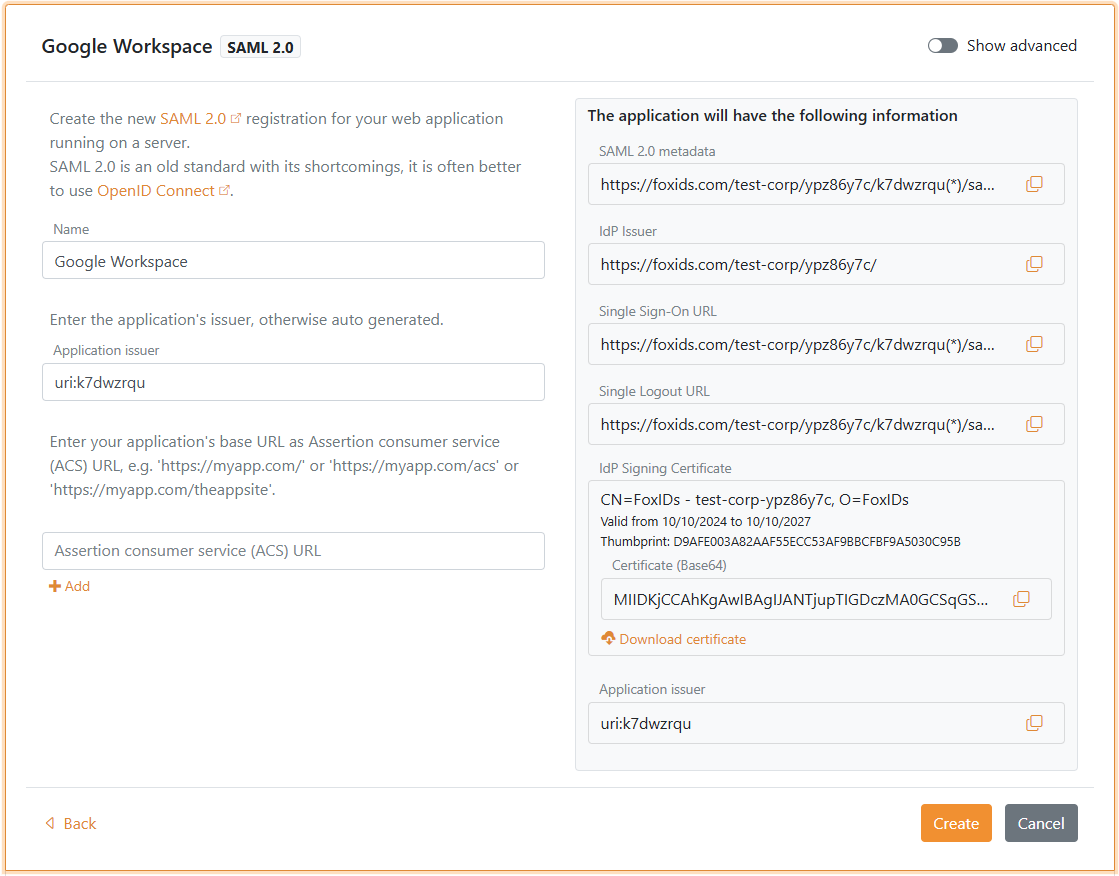

2 - Beginnen Sie anschließend mit dem Erstellen einer SAML 2.0 Anwendung in FoxIDs Control Client

- Wählen Sie die Registerkarte Applications

- Klicken Sie New application

- Klicken Sie Web application (SAML 2.0)

- Geben Sie den Name ein, z. B.

Google Workspace - Klicken Sie im rechten Bereich im Abschnitt The application will have the following information auf Show more

- Speichern Sie die Anwendungsinformationen für die spätere Verwendung in Google Workspace:

- Kopieren Sie IdP Issuer

- Kopieren Sie Single Sign-On URL

- Unter IdP Signing Certificate klicken Sie Download certificate

- Lassen Sie die FoxIDs Anwendungsoberfläche für die spätere Verwendung geöffnet

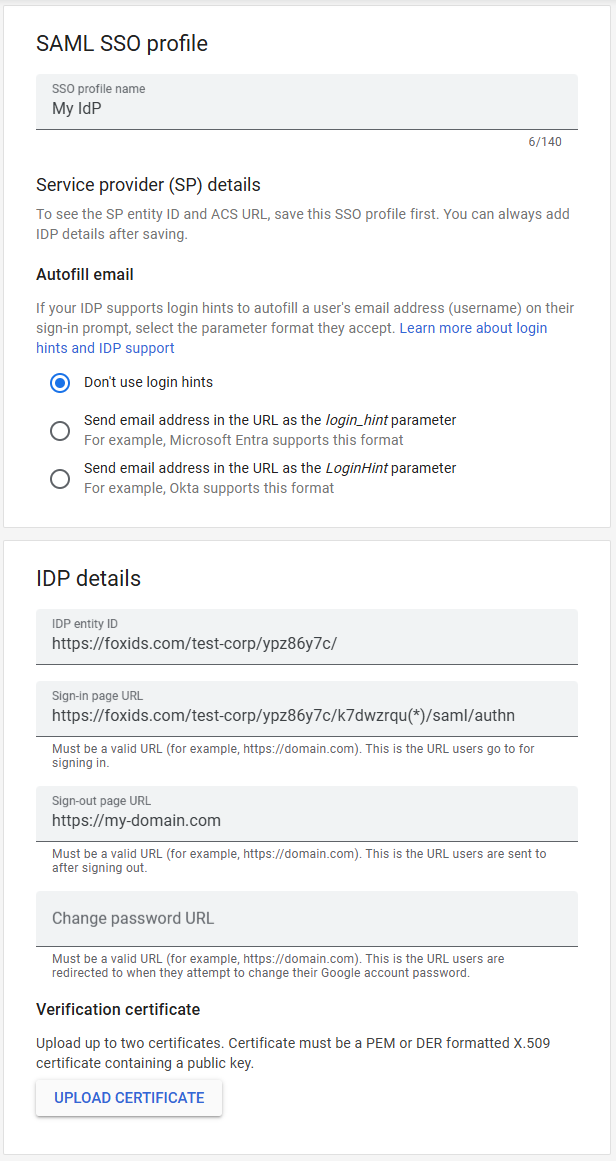

3 - Gehen Sie anschließend zum Google Workspace Portal

- Öffnen Sie die Admin console und melden Sie sich an, falls erforderlich

- Navigieren Sie zu Security > Authentication > SSO with third party IdP

- Im Abschnitt Third-party SSO profiles klicken Sie ADD SAML PROFILE

- Geben Sie einen SSO profile name ein

- Unter Autofill email wählen Sie Send email address in the URL as the login_hint parameter

- Suchen Sie den Abschnitt IDP details

- Setzen Sie IDP entity ID auf den IdP Issuer Wert der FoxIDs Anwendung, den Sie kopiert haben

- Setzen Sie Sign-in page URL auf den Single Sign-On URL Wert der FoxIDs Anwendung, den Sie kopiert haben

- (Optional) Setzen Sie Sign-out page URL auf die Seite, auf der Benutzer nach dem Abmelden landen sollen. Google Workspace unterstützt kein single logout, daher wird FoxIDs beim Abmelden nicht aufgerufen.

- Klicken Sie UPLOAD CERTIFICATE und laden Sie das IdP Signing Certificate hoch, das Sie von FoxIDs heruntergeladen haben

- Klicken Sie Save

- Im Abschnitt SP details speichern Sie die Informationen für die spätere Verwendung in FoxIDs:

- Kopieren Sie EntityID Issuer

- Kopieren Sie ACS URL

4 - Fahren Sie anschließend mit dem Erstellen der SAML 2.0 Anwendung in FoxIDs Control Client fort

- Gehen Sie zurück zur FoxIDs Anwendungsoberfläche, die Sie geöffnet gelassen haben

- Setzen Sie Application issuer auf den EntityID Issuer von Google Workspace, den Sie kopiert haben

- Setzen Sie Assertion consumer service (ACS) URL auf die ACS URL von Google Workspace, die Sie kopiert haben

- Klicken Sie Create

- Klicken Sie Change application, um die Anwendung im Bearbeitungsmodus zu öffnen

- Wählen Sie die Registerkarte Claims Transform

- Klicken Sie Add claim transform, wählen Sie Map, und fügen Sie einen NameID Claim mit der E Mail Adresse des Benutzers hinzu, die der E Mail Adresse des Google Workspace Benutzers entspricht.

- Setzen Sie New claim auf

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier- das ist die NameID Claim URI - Setzen Sie Select claim auf

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Klicken Sie Update

Sie müssen Single sign-on für Benutzer in Google Workspace aktivieren. Siehe Google Workspace Dokumentation für weitere Informationen.