Koble til Google Workspace med SAML 2.0

Koble FoxIDs som en ekstern identitetsleverandør for Google Workspace med SAML 2.0.

Ved å konfigurere en OpenID Connect autentiseringsmetode og Google Workspace som en SAML 2.0 applikasjon blir FoxIDs en bro mellom OpenID Connect og SAML 2.0 og konverterer automatisk JWT (OAuth 2.0) krav til SAML 2.0 krav.

Konfigurer Google Workspace

Denne veiledningen beskriver hvordan du setter opp FoxIDs som en ekstern identitetsleverandør for Google Workspace. Brukere kobles med e-postadressen sin og må allerede finnes i Google Workspace.

1 - Start med å konfigurere et sertifikat i FoxIDs Control Client

Du må laste opp SAML 2.0 metadata fra FoxIDs til Google Workspace. Derfor er det nødvendig å bruke et langvarig sertifikat i FoxIDs, f.eks. gyldig i 3 år.

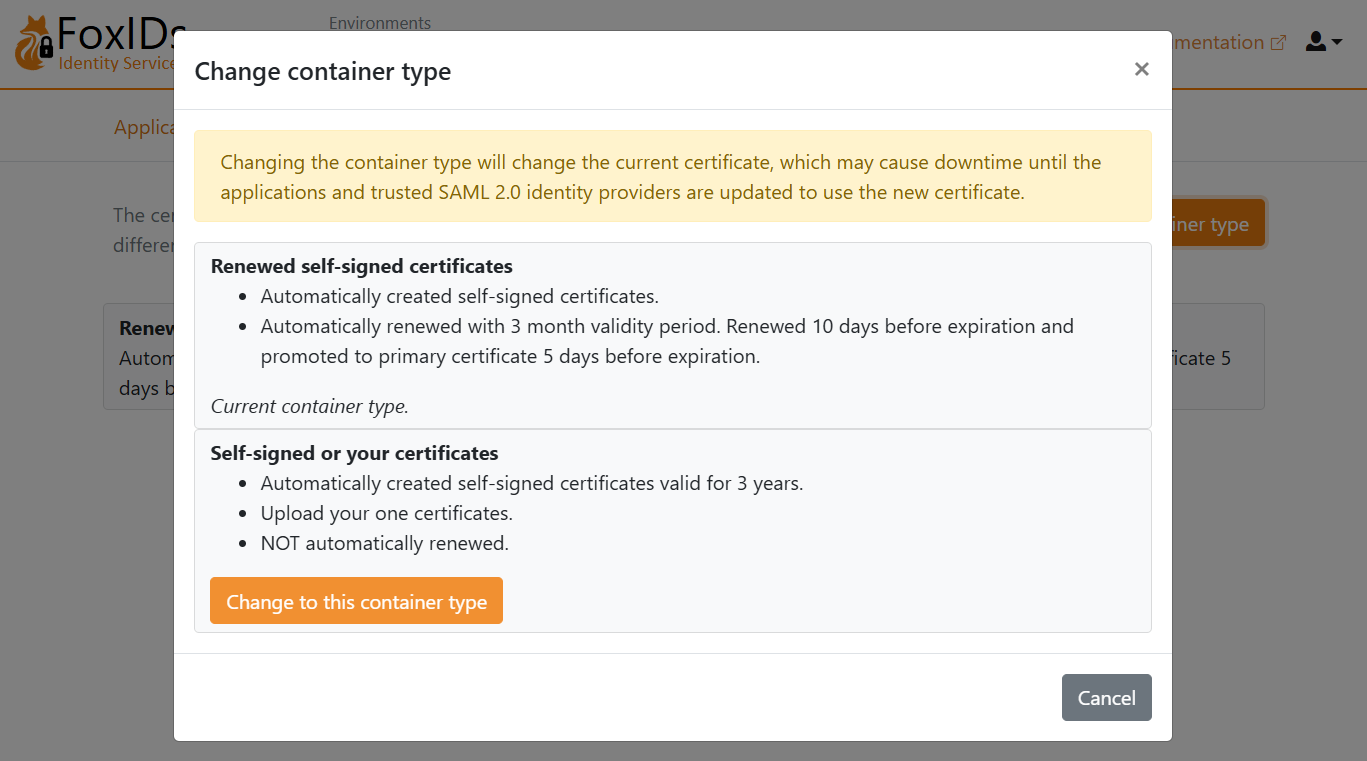

- Velg fanen Certificates

- Klikk Change Container type

- Finn Self-signed or your certificate og klikk Change to this container type

- Det selvsignerte sertifikatet er gyldig i 3 år, og du kan valgfritt laste opp ditt eget sertifikat

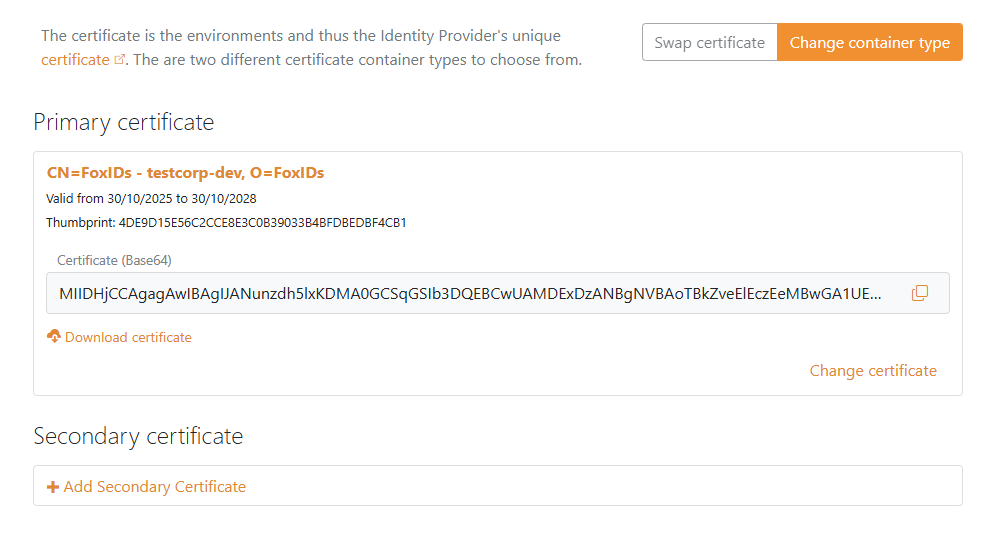

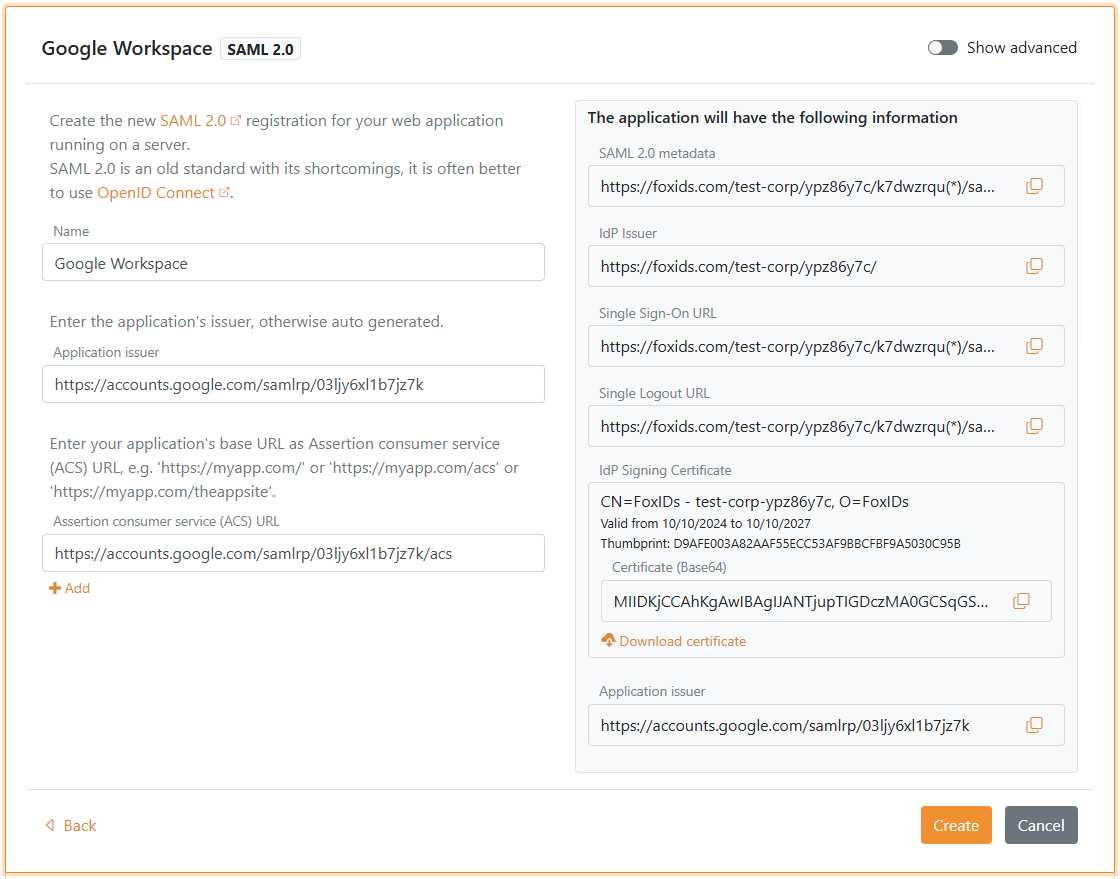

2 - Start deretter å opprette en SAML 2.0 applikasjon i FoxIDs Control Client

- Velg fanen Applications

- Klikk New application

- Klikk Web application (SAML 2.0)

- Angi Name, f.eks.

Google Workspace - I panelet til høyre, klikk Show more i seksjonen The application will have the following information

- Lagre applikasjonsinformasjonen til senere bruk i Google Workspace:

- Kopier IdP Issuer

- Kopier Single Sign-On URL

- Under IdP Signing Certificate, klikk Download certificate

- Hold FoxIDs applikasjonsgrensesnittet åpent for senere bruk

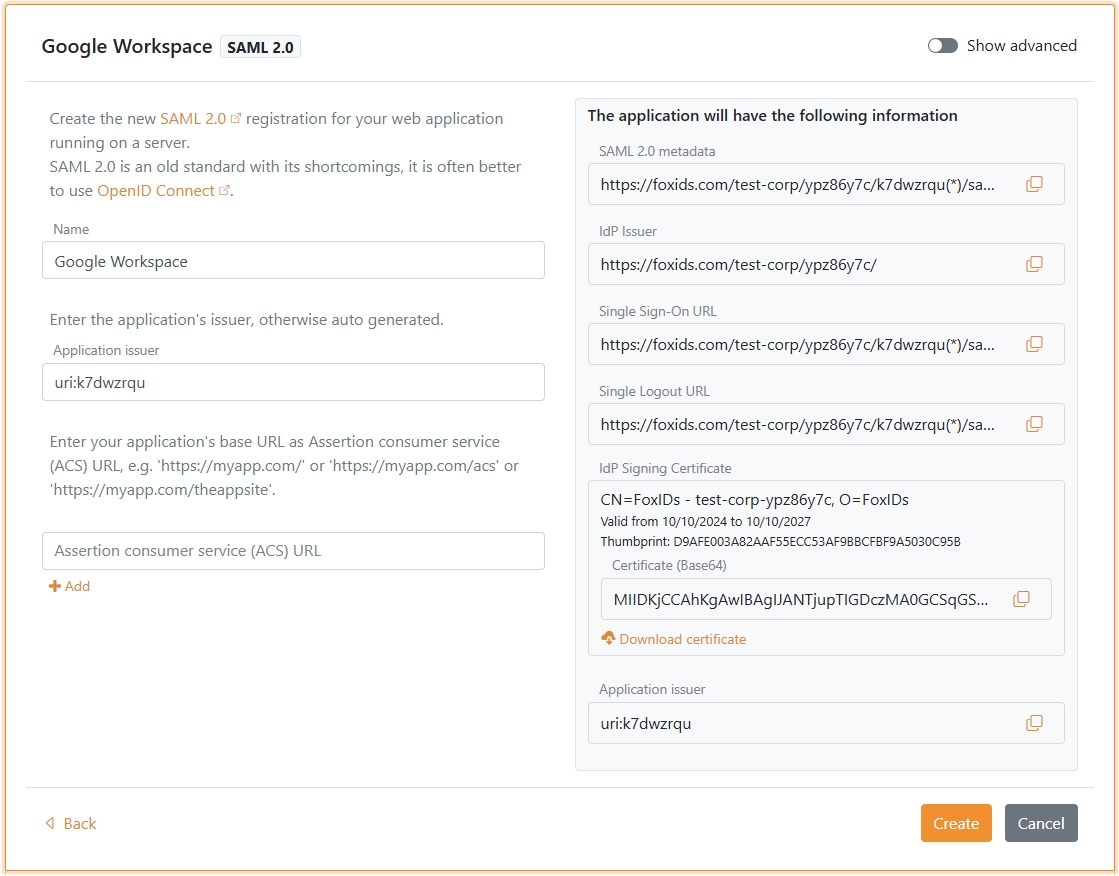

3 - Gå deretter til Google Workspace portalen

- Åpne Admin console og logg inn om du blir bedt om det

- Naviger til Security > Authentication > SSO with third party IdP

- I seksjonen Third-party SSO profiles, klikk ADD SAML PROFILE

- Angi et SSO profile name

- Under Autofill email, velg Send email address in the URL as the login_hint parameter

- Finn seksjonen IDP details

- Sett IDP entity ID til FoxIDs applikasjonens IdP Issuer verdi du kopierte

- Sett Sign-in page URL til FoxIDs applikasjonens Single Sign-On URL verdi du kopierte

- (Valgfritt) Sett Sign-out page URL til siden brukerne skal lande på etter utlogging. Google Workspace støtter ikke single logout, så FoxIDs blir ikke brukt ved utlogging.

- Klikk UPLOAD CERTIFICATE og last opp IdP Signing Certificate som du lastet ned fra FoxIDs

- Klikk Save

- I seksjonen SP details, lagre informasjonen til senere bruk i FoxIDs:

- Kopier EntityID Issuer

- Kopier ACS URL

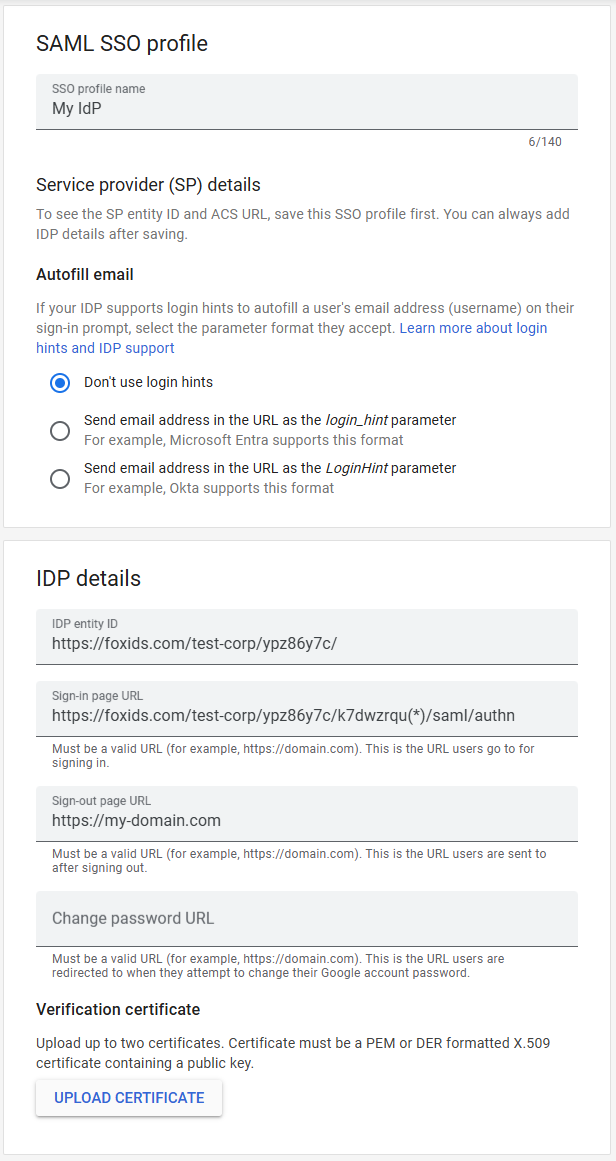

4 - Fortsett deretter å opprette SAML 2.0 applikasjonen i FoxIDs Control Client

- Gå tilbake til FoxIDs applikasjonsgrensesnittet du holdt åpent

- Sett Application issuer til Google Workspace EntityID Issuer du kopierte

- Sett Assertion consumer service (ACS) URL til Google Workspace ACS URL du kopierte

- Klikk Create

- Klikk Change application for å åpne applikasjonen i redigeringsmodus

- Velg fanen Claims Transform

- Klikk Add claim transform, velg Map, og legg til et NameID krav med brukerens e-postadresse som samsvarer med Google Workspace brukerens e-postadresse.

- Sett New claim til

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier- som er NameID krav URI - Sett Select claim til

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Klikk Update

Du må aktivere single sign-on for brukere i Google Workspace. Se Google Workspace dokumentasjon for mer informasjon.