Forbind Microsoft Entra ID med SAML 2.0

Forbind FoxIDs som en ekstern identity provider for Microsoft Entra ID med SAML 2.0.

Ved at konfigurere en OpenID Connect autentifikationsmetode og Microsoft Entra ID som en SAML 2.0 applikation bliver FoxIDs en bridge mellem OpenID Connect og SAML 2.0 og konverterer automatisk JWT (OAuth 2.0) claims til SAML 2.0 claims.

Konfigurer Microsoft Entra ID

Denne guide beskriver hvordan du opsætter FoxIDs som en ekstern identity provider for Microsoft Entra ID. Brugere forbindes til Microsoft Entra ID brugere med deres Immutable ID.

1 - Start med at konfigurere et certifikat i FoxIDs Control Client

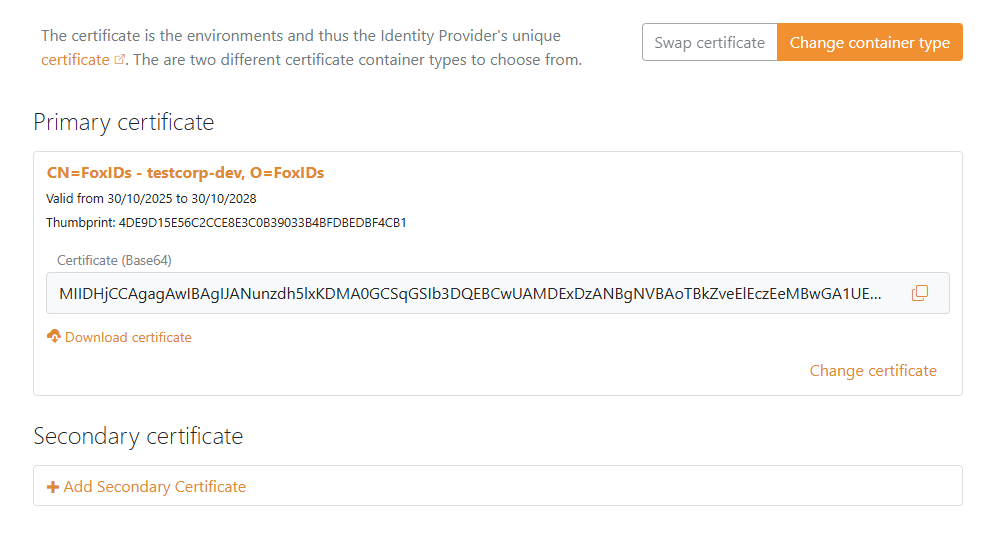

Du skal uploade SAML 2.0 signing certifikatet brugt i FoxIDs til Microsoft Entra ID. Derfor er det nødvendigt at bruge et langsigtet certifikat i FoxIDs, fx gyldigt i 3 år.

- Vælg fanen Certificates

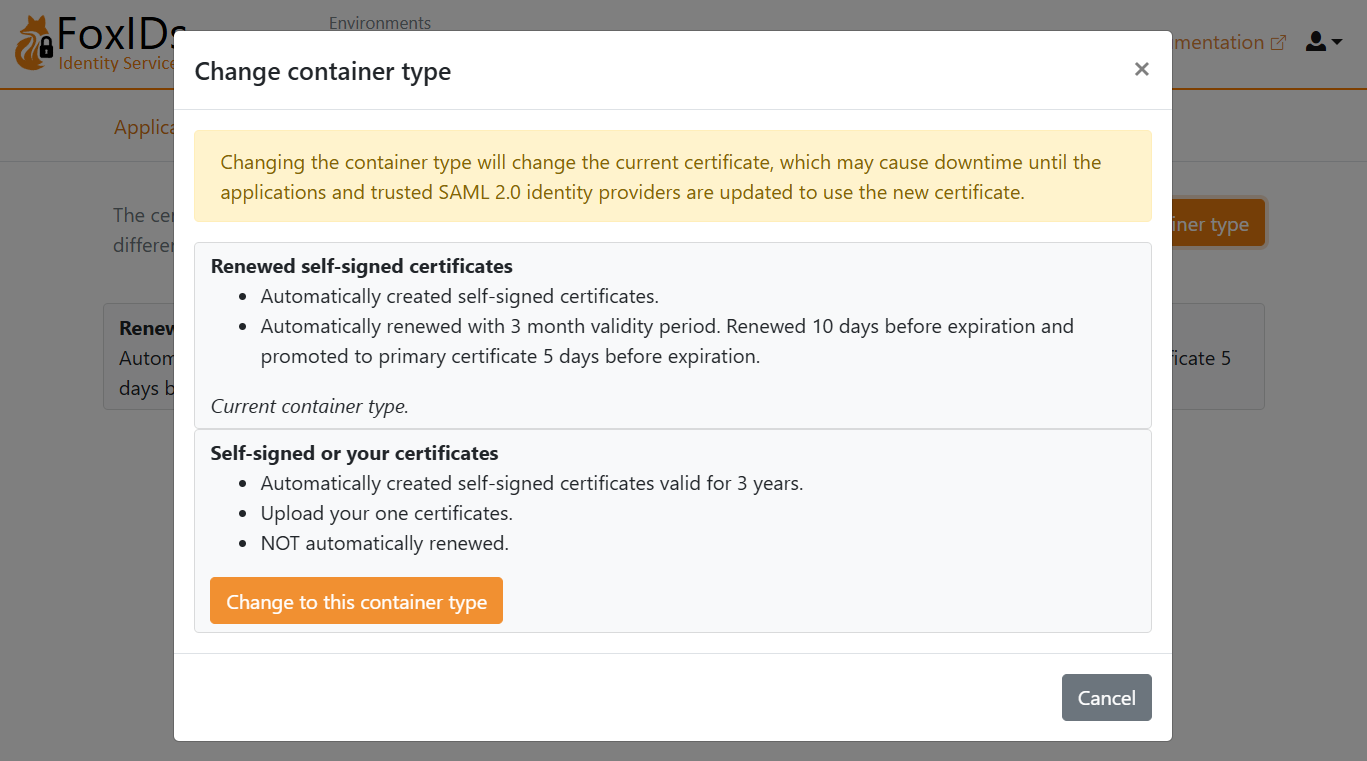

- Klik Change Container type

- Find Self-signed or your certificate og klik Change to this container type

- Det self-signed certifikat er gyldigt i 3 år, og du kan valgfrit uploade dit eget certifikat

2 - Opret derefter en SAML 2.0 applikation i FoxIDs Control Client

- Vælg fanen Applications

- Klik New application

- Klik Web application (SAML 2.0)

- Tilføj Name fx

Microsoft Entra ID - Sæt Application issuer til

urn:federation:MicrosoftOnline - Sæt Assertion consumer service (ACS) URL til

https://login.microsoftonline.com/login.srf

- Klik Create

- Klik Change application for at åbne applikationen i redigeringstilstand

- Klik Show advanced

- Sæt Authn request binding til Post

- Sæt NameID format til

urn:oasis:names:tc:SAML:2.0:nameid-format:persistent - Sæt Optional logged out URL og Optional single logout URL til

https://login.microsoftonline.com/login.srf

- Sæt Authn response sign type til

Sign assertion

- Gå til toppen af applikationen, find sektionen Application information og klik Show more

- Kopiér IdP Issuer

- Kopiér Single Sign-On URL

- Kopiér Single Logout URL

- Kopiér IdP Signing Certificate i Base64 format

- Vælg fanen Claims Transform

- Klik Add claim transform og klik Map for at tilføje en NameID claim med brugerens Immutable ID der matcher Microsoft Entra ID brugerens Immutable ID.

- Sæt New claim til

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier- som er NameID claim URI - Sæt Select claim til

http://schemas.foxids.com/ws/identity/claims/immutableid - Klik Update

Du skal sætte brugerens Immutable ID som en claim i FoxIDs. For at sætte Immutable ID på en intern bruger, vælg fanen Users og derefter Internal Users, find brugeren og tilføj en claim med claim typen

immutable_idog værdien af Immutable ID i Microsoft Entra ID - den skal være base64 kodet. Claim typenimmutable_ider mapppet til SAML 2.0 claim URIhttp://schemas.foxids.com/ws/identity/claims/immutableidi FoxIDs.

3 - Konfigurer derefter domæneføderation i Microsoft Entra ID med PowerShell

Det er ikke muligt at konfigurere en ekstern SAML 2.0 identity provider i Microsoft Entra ID Portalen. Du skal bruge PowerShell.

- Åbn PowerShell som administrator

- Installér Microsoft Graph PowerShell modulet hvis det ikke allerede er installeret:

Install-Module -Name Microsoft.Graphog vælgA- Valgfrit, installer for nuværende bruger:

Install-Module Microsoft.Graph -Scope CurrentUser -Force - Eller opdatér modulet:

Update-Module -Name Microsoft.Graphog vælgA

- Valgfrit, installer for nuværende bruger:

- Forbind til Microsoft Graph:

Connect-MgGraph -Scopes "Domain.ReadWrite.All,Directory.AccessAsUser.All" - Sæt konfigurationsvariablerne:

$domainName = "your-domain.com" # Domænenavnet der skal konfigureres føderation for $idpIssuer = "copied IdP Issuer from FoxIDs" $ssoUrl = "copied Single Sign-On URL from FoxIDs" $sloUrl = "copied Single Logout URL from FoxIDs" $signingCertBase64 = @" -----BEGIN CERTIFICATE----- copied IdP Signing Certificate from FoxIDs -----END CERTIFICATE----- "@ - Konfigurer domæneføderationen:

FederatedIdpMfaBehavior kan sættes til:New-MgDomainFederationConfiguration -DomainId $domainName ` -IssuerUri $idpIssuer ` -PassiveSignInUri $ssoUrl ` -SignOutUri $sloUrl ` -SigningCertificate $signingCertBase64 ` -PreferredAuthenticationProtocol "saml" ` -FederatedIdpMfaBehavior "acceptIfMfaDoneByFederatedIdp"acceptIfMfaDoneByFederatedIdp- Entra accepterer MFA fra FoxIDs; hvis FoxIDs ikke udførte MFA, vil Entra gøre det.enforceMfaByFederatedIdp- Hvis en policy kræver MFA, sender Entra brugeren tilbage til FoxIDs for at gennemføre MFA.rejectMfaByFederatedIdp- Entra udfører altid selv MFA; MFA hos FoxIDs ignoreres.

- Validér konfigurationen:

Get-MgDomainFederationConfiguration -DomainId $domainName # or Get-MgDomain -DomainId $domainName | fl Id, AuthenticationType

4a - Konfigurer derefter brugerens Immutable ID i Microsoft Entra ID med PowerShell

- Åbn PowerShell som administrator

- Installér Microsoft Graph PowerShell modulet hvis det ikke allerede er installeret:

Install-Module -Name Microsoft.Graphog vælgA- Valgfrit, installer for nuværende bruger:

Install-Module Microsoft.Graph -Scope CurrentUser -Force - Eller opdatér modulet:

Update-Module -Name Microsoft.Graphog vælgA

- Valgfrit, installer for nuværende bruger:

- Forbind til Microsoft Graph:

Connect-MgGraph -Scopes "Domain.ReadWrite.All" - Sæt konfigurationsvariablerne:

$userId = "user-id@my-domain.com" # Brugerens User Principal Name (UPN) eller Object ID $immutableId = "immutable-id" # Brugerens Immutable ID - base64 kodet. - Konfigurer brugerens Immutable ID:

Set-MgUser -UserId $userId -OnPremisesImmutableId $immutableId - Validér konfigurationen:

Get-MgUser -UserId $userId | fl Id, OnPremisesImmutableId

Hvis brugeren allerede har en Immutable ID, skal du flytte brugeren væk fra det fødererede domæne, sætte Immutable ID og derefter flytte brugeren tilbage til det fødererede domæne.

- Flyt brugeren til et ikke-fødereret domæne:

$userId = "user-id@my-domain.com" $userIdTemp = "user-id@yourtenant.onmicrosoft.com" Update-MgUser -UserId $userId -UserPrincipalName $userIdTemp - Sæt brugerens nye Immutable ID:

$immutableId = "immutable-id" # Brugerens Immutable ID - base64 kodet. Set-MgUser -UserId $userIdTemp -OnPremisesImmutableId $immutableId - Flyt brugeren tilbage til det fødererede domæne:

Update-MgUser -UserId $userIdTemp -UserPrincipalName $userId

4b - Eller konfigurer brugerens Immutable ID i Microsoft Entra ID med Graph API

- Hent et access token til Microsoft Graph API med de krævede scopes.

- Lav et

PATCHrequest til/users/{id | userPrincipalName}endpointet med følgende JSON body:

Erstat{ "onPremisesImmutableId": "immutable-id" }immutable-idmed den ønskede Immutable ID værdi der matcher NameID claim som sendes fra FoxIDs. - Validér konfigurationen ved at lave et

GETrequest til/users/{id | userPrincipalName}endpointet og kontrollereonPremisesImmutableIdproperty i svaret.

Hvis brugeren allerede har en Immutable ID, skal du flytte brugeren væk fra det fødererede domæne, sætte Immutable ID og derefter flytte brugeren tilbage til det fødererede domæne.

- Lav et

PATCHrequest til/users/{id | userPrincipalName}endpointet for at ændreuserPrincipalNametil et ikke-fødereret domæne. - Lav et

PATCHrequest for at sætte den nye Immutable ID. - Lav et

PATCHrequest for at ændreuserPrincipalNametilbage til det fødererede domæne. - Validér konfigurationen ved at lave et

GETrequest til/users/{id | userPrincipalName}endpointet og kontrollereonPremisesImmutableIdproperty i svaret.