Conectar Microsoft Entra ID con SAML 2.0

Conecta FoxIDs como proveedor de identidad externo para Microsoft Entra ID con SAML 2.0.

Al configurar un método de autenticación OpenID Connect y Microsoft Entra ID como una aplicación SAML 2.0, FoxIDs se convierte en un puente entre OpenID Connect y SAML 2.0 y convierte automáticamente las reclamaciones JWT (OAuth 2.0) en reclamaciones SAML 2.0.

Configurar Microsoft Entra ID

Esta guía describe cómo configurar FoxIDs como proveedor de identidad externo para Microsoft Entra ID. Los usuarios se conectan a usuarios de Microsoft Entra ID con su Immutable ID.

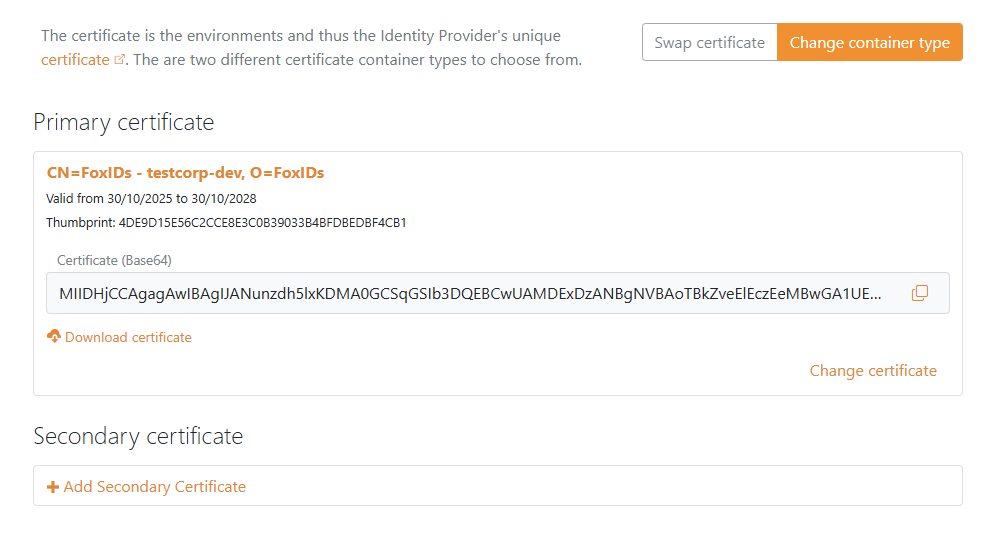

1 - Comienza configurando un certificado en FoxIDs Control Client

Debes subir el certificado de firma SAML 2.0 usado en FoxIDs a Microsoft Entra ID. Por lo tanto, es necesario usar un certificado de larga duración en FoxIDs, por ejemplo válido durante 3 años.

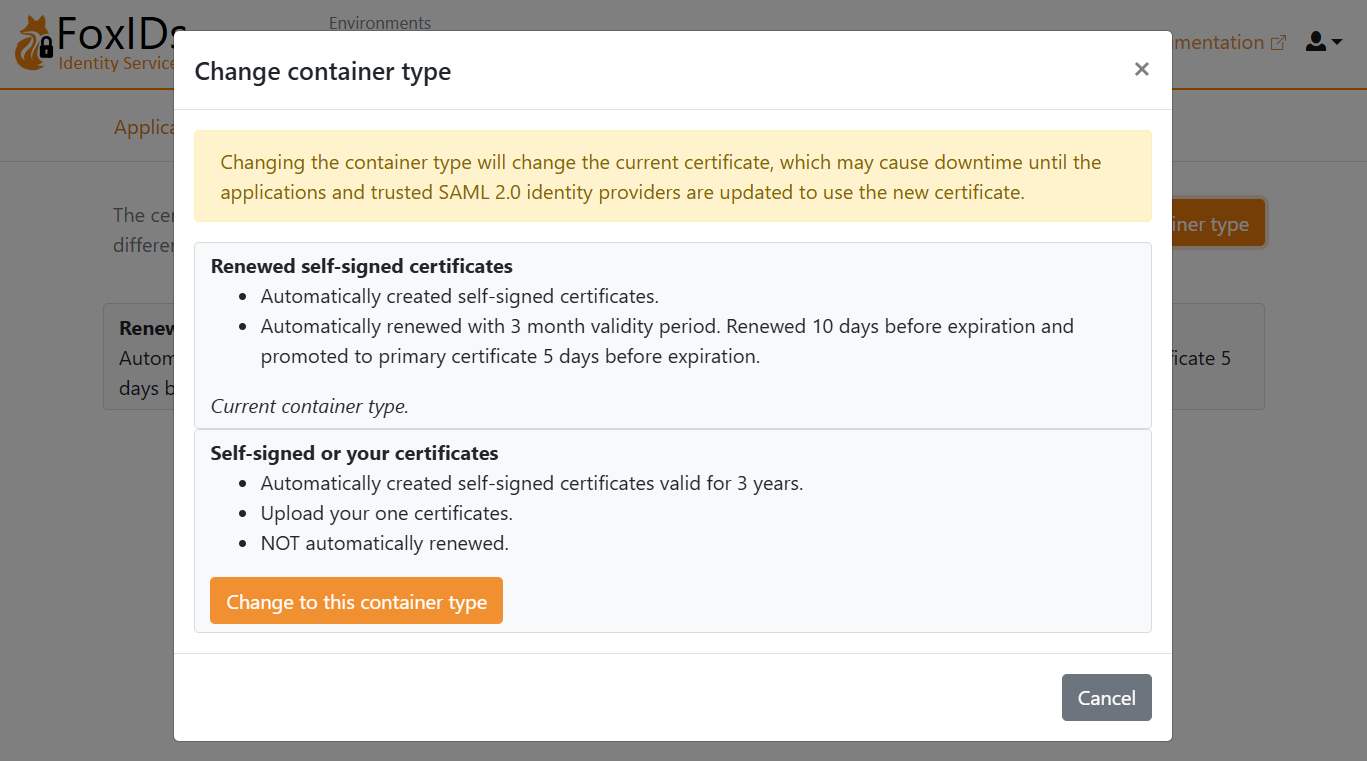

- Selecciona la pestaña Certificates

- Haz clic en Change Container type

- Busca Self-signed or your certificate y haz clic en Change to this container type

- El certificado autofirmado es válido por 3 años, y opcionalmente puedes subir tu propio certificado

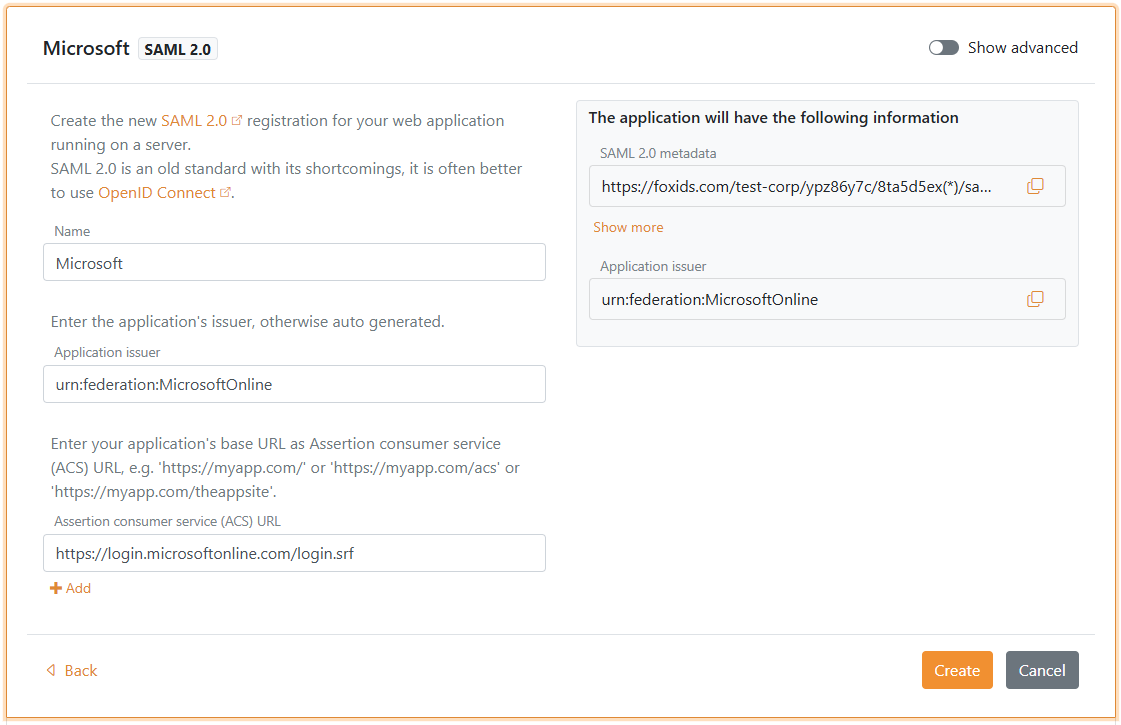

2 - Luego crea una aplicación SAML 2.0 en FoxIDs Control Client

- Selecciona la pestaña Applications

- Haz clic en New application

- Haz clic en Web application (SAML 2.0)

- Añade el Name, por ejemplo

Microsoft Entra ID - Establece el Application issuer en

urn:federation:MicrosoftOnline - Establece la Assertion consumer service (ACS) URL en

https://login.microsoftonline.com/login.srf

- Haz clic en Create

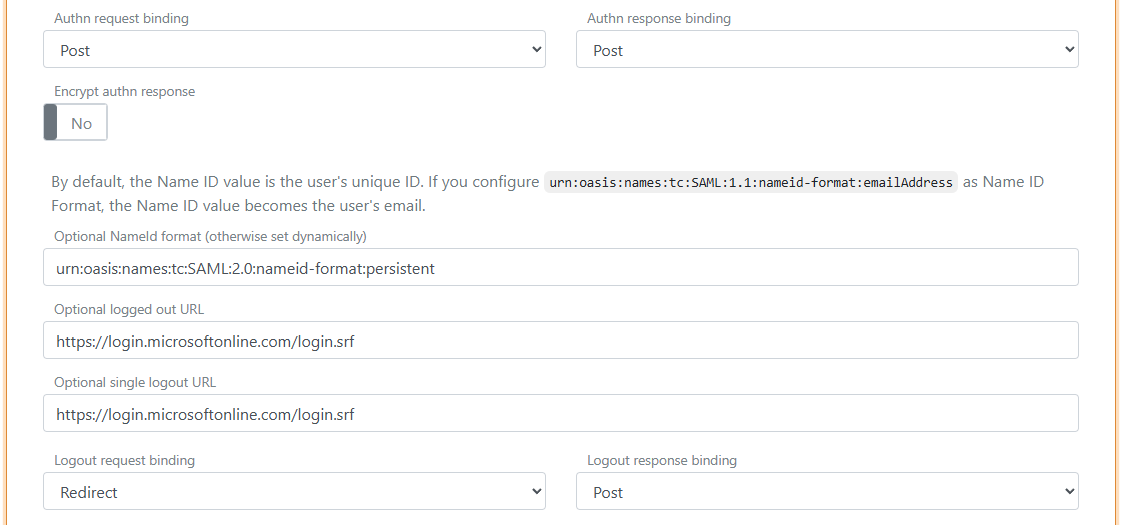

- Haz clic en Change application para abrir la aplicación en modo edición

- Haz clic en Show advanced

- Establece Authn request binding en Post

- Establece el NameID format en

urn:oasis:names:tc:SAML:2.0:nameid-format:persistent - Establece Optional logged out URL y Optional single logout URL en

https://login.microsoftonline.com/login.srf

- Establece Authn response sign type en

Sign assertion

- Ve a la parte superior de la aplicación, encuentra la sección Application information y haz clic en Show more

- Copia el IdP Issuer

- Copia la Single Sign-On URL

- Copia la Single Logout URL

- Copia el IdP Signing Certificate en formato Base64

- Selecciona la pestaña Claims Transform

- Haz clic en Add claim transform y en Map para añadir una reclamación NameID con el Immutable ID del usuario que coincida con el Immutable ID del usuario de Microsoft Entra ID.

- Establece New claim en

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier- que es el URI de la reclamación NameID - Establece Select claim en

http://schemas.foxids.com/ws/identity/claims/immutableid - Haz clic en Update

Necesitas establecer el Immutable ID del usuario como una reclamación en FoxIDs. Para establecer el Immutable ID en un usuario interno, selecciona la pestaña Users y luego la pestaña Internal Users, busca al usuario y añade una reclamación con el tipo

immutable_idy el valor del Immutable ID en Microsoft Entra ID - debe estar codificado en base64. El tipo de reclamaciónimmutable_idse asigna al URI de reclamación SAML 2.0http://schemas.foxids.com/ws/identity/claims/immutableiden FoxIDs.

3 - Luego configura la federación de dominio en Microsoft Entra ID con PowerShell

No es posible configurar un proveedor de identidad SAML 2.0 externo en el portal de Microsoft Entra ID. Debes usar PowerShell.

- Abre PowerShell como administrador

- Instala el módulo de PowerShell Microsoft Graph si aún no está instalado:

Install-Module -Name Microsoft.Graphy seleccionaA- Opcionalmente, instala para el usuario actual:

Install-Module Microsoft.Graph -Scope CurrentUser -Force - O actualiza el módulo:

Update-Module -Name Microsoft.Graphy seleccionaA

- Opcionalmente, instala para el usuario actual:

- Conéctate a Microsoft Graph:

Connect-MgGraph -Scopes "Domain.ReadWrite.All,Directory.AccessAsUser.All" - Configura las variables:

$domainName = "your-domain.com" # The domain name to configure federation for $idpIssuer = "copied IdP Issuer from FoxIDs" $ssoUrl = "copied Single Sign-On URL from FoxIDs" $sloUrl = "copied Single Logout URL from FoxIDs" $signingCertBase64 = @" -----BEGIN CERTIFICATE----- copied IdP Signing Certificate from FoxIDs -----END CERTIFICATE----- "@ - Configura la federación del dominio:

FederatedIdpMfaBehavior puede configurarse como:New-MgDomainFederationConfiguration -DomainId $domainName ` -IssuerUri $idpIssuer ` -PassiveSignInUri $ssoUrl ` -SignOutUri $sloUrl ` -SigningCertificate $signingCertBase64 ` -PreferredAuthenticationProtocol "saml" ` -FederatedIdpMfaBehavior "acceptIfMfaDoneByFederatedIdp"acceptIfMfaDoneByFederatedIdp- Entra acepta MFA de FoxIDs; si FoxIDs no hizo MFA, Entra la realizará.enforceMfaByFederatedIdp- Si una política requiere MFA, Entra enviará al usuario de vuelta a FoxIDs para completar MFA.rejectMfaByFederatedIdp- Entra siempre realiza MFA por su cuenta; la MFA de FoxIDs se ignora.

- Valida la configuración:

Get-MgDomainFederationConfiguration -DomainId $domainName # or Get-MgDomain -DomainId $domainName | fl Id, AuthenticationType

4a - Luego configura el Immutable ID del usuario en Microsoft Entra ID con PowerShell

- Abre PowerShell como administrador

- Instala el módulo de PowerShell Microsoft Graph si aún no está instalado:

Install-Module -Name Microsoft.Graphy seleccionaA- Opcionalmente, instala para el usuario actual:

Install-Module Microsoft.Graph -Scope CurrentUser -Force - O actualiza el módulo:

Update-Module -Name Microsoft.Graphy seleccionaA

- Opcionalmente, instala para el usuario actual:

- Conéctate a Microsoft Graph:

Connect-MgGraph -Scopes "Domain.ReadWrite.All" - Configura las variables:

$userId = "user-id@my-domain.com" # The user's User Principal Name (UPN) or the Object ID $immutableId = "immutable-id" # The user's Immutable ID - base64 encoded. - Configura el Immutable ID del usuario:

Set-MgUser -UserId $userId -OnPremisesImmutableId $immutableId - Valida la configuración:

Get-MgUser -UserId $userId | fl Id, OnPremisesImmutableId

Si el usuario ya tiene un Immutable ID establecido, debes mover al usuario fuera del dominio federado, establecer el Immutable ID y luego volver a moverlo al dominio federado.

- Mueve al usuario a un dominio no federado:

$userId = "user-id@my-domain.com" $userIdTemp = "user-id@yourtenant.onmicrosoft.com" Update-MgUser -UserId $userId -UserPrincipalName $userIdTemp - Establece el nuevo Immutable ID del usuario:

$immutableId = "immutable-id" # The user's Immutable ID - base64 encoded. Set-MgUser -UserId $userIdTemp -OnPremisesImmutableId $immutableId - Vuelve a mover al usuario al dominio federado:

Update-MgUser -UserId $userIdTemp -UserPrincipalName $userId

4b - O alternativamente configura el Immutable ID del usuario en Microsoft Entra ID con Graph API

- Obtén un token de acceso para Microsoft Graph API con los scopes requeridos.

- Realiza una solicitud

PATCHal endpoint/users/{id | userPrincipalName}con el siguiente cuerpo JSON:

Reemplaza{ "onPremisesImmutableId": "immutable-id" }immutable-idcon el valor de Immutable ID deseado que coincida con la reclamación NameID enviada desde FoxIDs. - Valida la configuración realizando una solicitud

GETal endpoint/users/{id | userPrincipalName}y comprobando la propiedadonPremisesImmutableIden la respuesta.

Si el usuario ya tiene un Immutable ID establecido, debes mover al usuario fuera del dominio federado, establecer el Immutable ID y luego volver a moverlo al dominio federado.

- Realiza una solicitud

PATCHal endpoint/users/{id | userPrincipalName}para cambiar eluserPrincipalNamea un dominio no federado. - Realiza una solicitud

PATCHpara establecer el nuevo Immutable ID. - Realiza una solicitud

PATCHpara cambiar eluserPrincipalNamede nuevo al dominio federado. - Valida la configuración realizando una solicitud

GETal endpoint/users/{id | userPrincipalName}y comprobando la propiedadonPremisesImmutableIden la respuesta.