Połącz z Microsoft Entra ID za pomocą SAML 2.0

Połącz FoxIDs jako zewnętrznego dostawcę tożsamości dla Microsoft Entra ID przy użyciu SAML 2.0.

Konfigurując metodę uwierzytelniania OpenID Connect i Microsoft Entra ID jako aplikację SAML 2.0, FoxIDs staje się mostem między OpenID Connect i SAML 2.0 oraz automatycznie konwertuje claimy JWT (OAuth 2.0) na claimy SAML 2.0.

Skonfiguruj Microsoft Entra ID

Ten przewodnik opisuje, jak skonfigurować FoxIDs jako zewnętrznego dostawcę tożsamości dla Microsoft Entra ID. Użytkownicy są powiązani z użytkownikami Microsoft Entra ID poprzez ich Immutable ID.

1 - Zacznij od skonfigurowania certyfikatu w FoxIDs Control Client

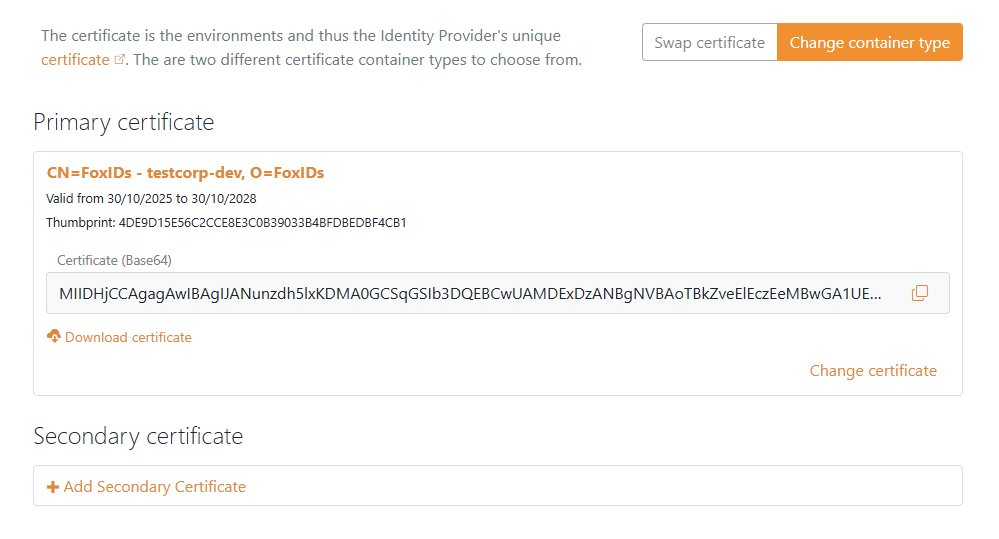

Musisz przesłać certyfikat podpisywania SAML 2.0 używany w FoxIDs do Microsoft Entra ID. Dlatego w FoxIDs należy użyć certyfikatu o długim okresie ważności, np. na 3 lata.

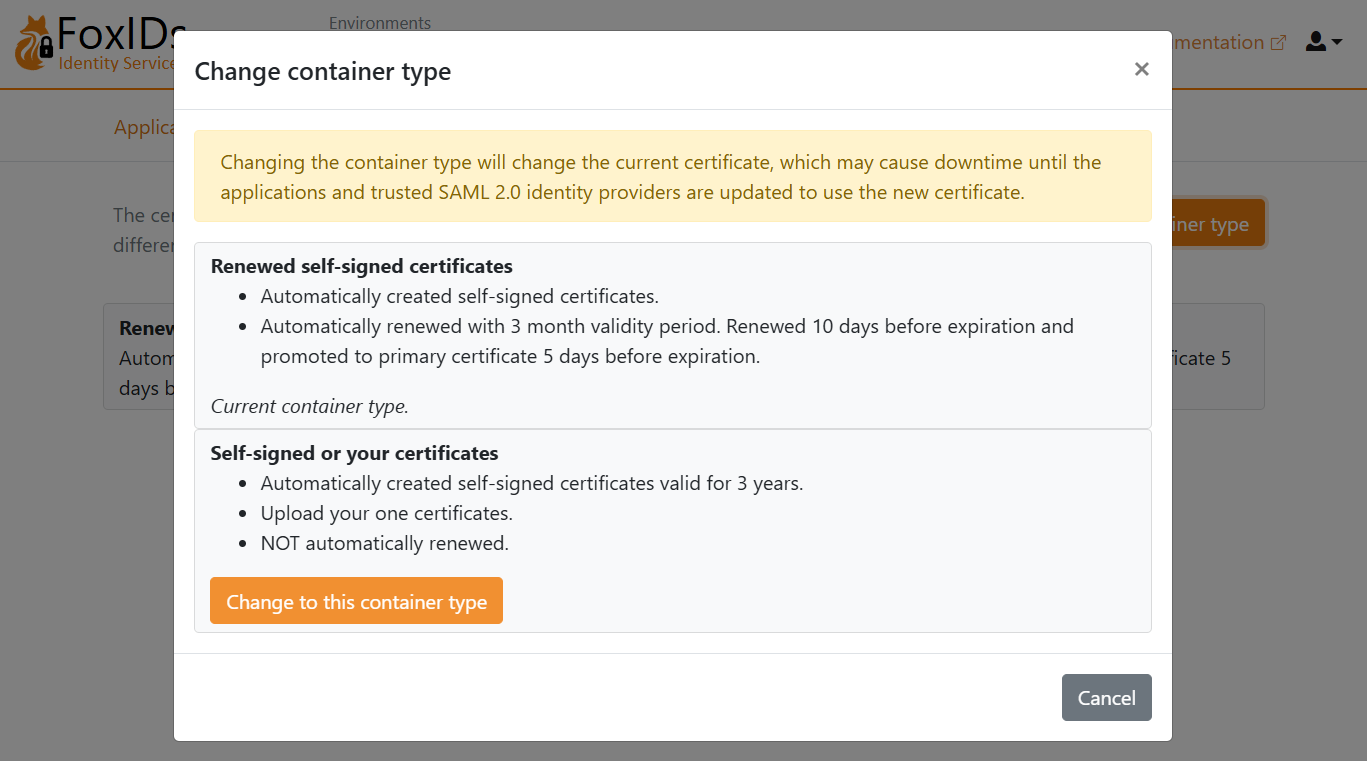

- Wybierz kartę Certificates

- Kliknij Change Container type

- Znajdź Self-signed or your certificate i kliknij Change to this container type

- Certyfikat samopodpisany jest ważny przez 3 lata, a opcjonalnie możesz przesłać własny certyfikat

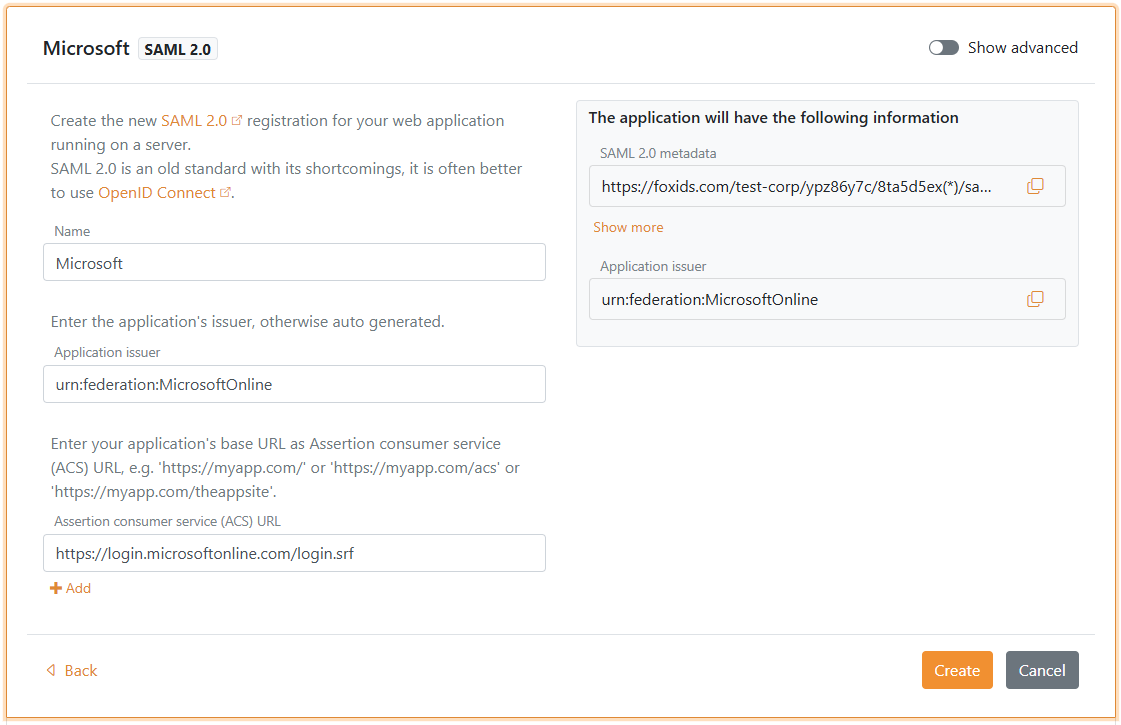

2 - Następnie utwórz aplikację SAML 2.0 w FoxIDs Control Client

- Wybierz kartę Applications

- Kliknij New application

- Kliknij Web application (SAML 2.0)

- Dodaj Name, np.

Microsoft Entra ID - Ustaw Application issuer na

urn:federation:MicrosoftOnline - Ustaw Assertion consumer service (ACS) URL na

https://login.microsoftonline.com/login.srf

- Kliknij Create

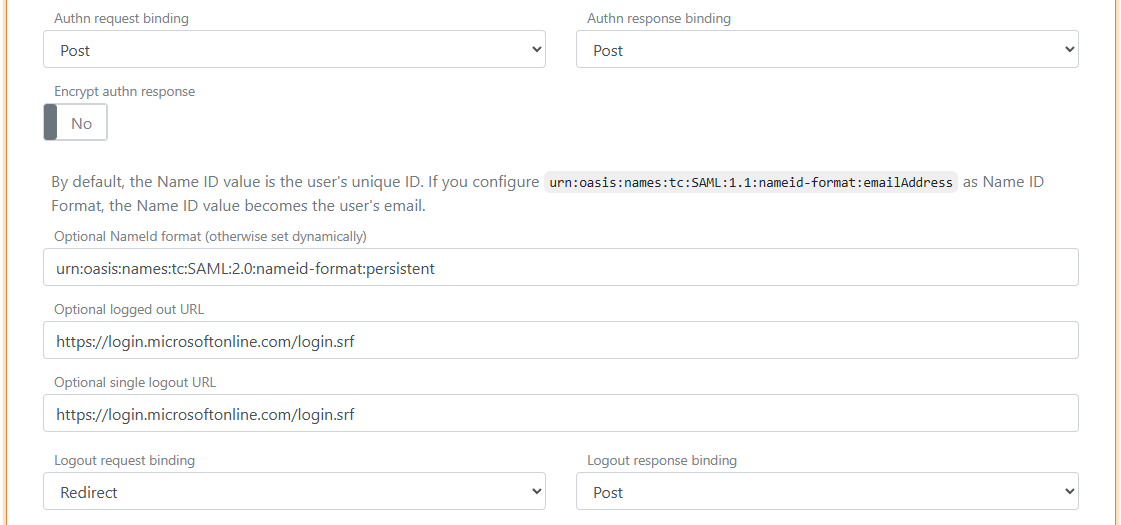

- Kliknij Change application, aby otworzyć aplikację w trybie edycji

- Kliknij Show advanced

- Ustaw Authn request binding na Post

- Ustaw NameID format na

urn:oasis:names:tc:SAML:2.0:nameid-format:persistent - Ustaw Optional logged out URL oraz Optional single logout URL na

https://login.microsoftonline.com/login.srf

- Ustaw Authn response sign type na

Sign assertion

- Przejdź na górę aplikacji, znajdź sekcję Application information i kliknij Show more

- Skopiuj IdP Issuer

- Skopiuj Single Sign-On URL

- Skopiuj Single Logout URL

- Skopiuj IdP Signing Certificate w formacie Base64

- Wybierz kartę Claims Transform

- Kliknij Add claim transform i kliknij Map, aby dodać claim NameID z Immutable ID użytkownika, zgodnym z Immutable ID użytkownika Microsoft Entra ID.

- Ustaw New claim na

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier– to URI claimu NameID - Ustaw Select claim na

http://schemas.foxids.com/ws/identity/claims/immutableid - Kliknij Update

Musisz ustawić Immutable ID użytkownika jako claim w FoxIDs. Aby ustawić Immutable ID dla użytkownika wewnętrznego, wybierz kartę Users, następnie kartę Internal Users, znajdź użytkownika i dodaj claim o typie

immutable_idoraz wartości Immutable ID z Microsoft Entra ID – powinno być zakodowane w base64. Typ claimuimmutable_idjest mapowany w FoxIDs na URI claimu SAML 2.0http://schemas.foxids.com/ws/identity/claims/immutableid.

3 - Następnie skonfiguruj federację domeny w Microsoft Entra ID przy użyciu PowerShell

Nie można skonfigurować zewnętrznego dostawcy tożsamości SAML 2.0 w portalu Microsoft Entra ID. Musisz użyć PowerShell.

- Uruchom PowerShell jako administrator

- Zainstaluj moduł PowerShell Microsoft Graph, jeśli nie jest jeszcze zainstalowany:

Install-Module -Name Microsoft.Graphi wybierzA- Opcjonalnie zainstaluj dla bieżącego użytkownika:

Install-Module Microsoft.Graph -Scope CurrentUser -Force - Albo zaktualizuj moduł:

Update-Module -Name Microsoft.Graphi wybierzA

- Opcjonalnie zainstaluj dla bieżącego użytkownika:

- Połącz się z Microsoft Graph:

Connect-MgGraph -Scopes "Domain.ReadWrite.All,Directory.AccessAsUser.All" - Ustaw zmienne konfiguracyjne:

$domainName = "your-domain.com" # Nazwa domeny do konfiguracji federacji $idpIssuer = "copied IdP Issuer from FoxIDs" $ssoUrl = "copied Single Sign-On URL from FoxIDs" $sloUrl = "copied Single Logout URL from FoxIDs" $signingCertBase64 = @" -----BEGIN CERTIFICATE----- copied IdP Signing Certificate from FoxIDs -----END CERTIFICATE----- "@ - Skonfiguruj federację domeny:

FederatedIdpMfaBehavior można ustawić na:New-MgDomainFederationConfiguration -DomainId $domainName ` -IssuerUri $idpIssuer ` -PassiveSignInUri $ssoUrl ` -SignOutUri $sloUrl ` -SigningCertificate $signingCertBase64 ` -PreferredAuthenticationProtocol "saml" ` -FederatedIdpMfaBehavior "acceptIfMfaDoneByFederatedIdp"acceptIfMfaDoneByFederatedIdp– Entra akceptuje MFA z FoxIDs; jeśli FoxIDs nie wykonało MFA, Entra wykona MFA.enforceMfaByFederatedIdp– jeśli polityka wymaga MFA, Entra odeśle użytkownika do FoxIDs w celu wykonania MFA.rejectMfaByFederatedIdp– Entra zawsze wykonuje MFA samodzielnie; MFA w FoxIDs jest ignorowane.

- Zweryfikuj konfigurację:

Get-MgDomainFederationConfiguration -DomainId $domainName # or Get-MgDomain -DomainId $domainName | fl Id, AuthenticationType

4a - Następnie skonfiguruj Immutable ID użytkownika w Microsoft Entra ID przy użyciu PowerShell

- Uruchom PowerShell jako administrator

- Zainstaluj moduł PowerShell Microsoft Graph, jeśli nie jest jeszcze zainstalowany:

Install-Module -Name Microsoft.Graphi wybierzA- Opcjonalnie zainstaluj dla bieżącego użytkownika:

Install-Module Microsoft.Graph -Scope CurrentUser -Force - Albo zaktualizuj moduł:

Update-Module -Name Microsoft.Graphi wybierzA

- Opcjonalnie zainstaluj dla bieżącego użytkownika:

- Połącz się z Microsoft Graph:

Connect-MgGraph -Scopes "Domain.ReadWrite.All" - Ustaw zmienne konfiguracyjne:

$userId = "user-id@my-domain.com" # UPN użytkownika lub Object ID $immutableId = "immutable-id" # Immutable ID użytkownika – zakodowany w base64. - Skonfiguruj Immutable ID użytkownika:

Set-MgUser -UserId $userId -OnPremisesImmutableId $immutableId - Zweryfikuj konfigurację:

Get-MgUser -UserId $userId | fl Id, OnPremisesImmutableId

Jeśli użytkownik ma już ustawiony Immutable ID, musisz przenieść użytkownika poza domenę federowaną, ustawić Immutable ID, a następnie przenieść go z powrotem do domeny federowanej.

- Przenieś użytkownika do domeny niefederowanej:

$userId = "user-id@my-domain.com" $userIdTemp = "user-id@yourtenant.onmicrosoft.com" Update-MgUser -UserId $userId -UserPrincipalName $userIdTemp - Ustaw nowe Immutable ID użytkownika:

$immutableId = "immutable-id" # Immutable ID użytkownika – zakodowany w base64. Set-MgUser -UserId $userIdTemp -OnPremisesImmutableId $immutableId - Przenieś użytkownika z powrotem do domeny federowanej:

Update-MgUser -UserId $userIdTemp -UserPrincipalName $userId

4b - Alternatywnie skonfiguruj Immutable ID użytkownika w Microsoft Entra ID przez Graph API

- Uzyskaj token dostępu dla Microsoft Graph API z wymaganymi zakresami.

- Wykonaj żądanie

PATCHdo endpointu/users/{id | userPrincipalName}z następującym JSON-em:

Zastąp{ "onPremisesImmutableId": "immutable-id" }immutable-iddocelową wartością Immutable ID zgodną z claimem NameID wysyłanym z FoxIDs. - Zweryfikuj konfigurację, wykonując żądanie

GETdo endpointu/users/{id | userPrincipalName}i sprawdzając właściwośćonPremisesImmutableIdw odpowiedzi.

Jeśli użytkownik ma już ustawiony Immutable ID, musisz przenieść użytkownika poza domenę federowaną, ustawić Immutable ID, a następnie przenieść go z powrotem do domeny federowanej.

- Wykonaj żądanie

PATCHdo endpointu/users/{id | userPrincipalName}w celu zmianyuserPrincipalNamena domenę niefederowaną. - Wykonaj żądanie

PATCH, aby ustawić nowe Immutable ID. - Wykonaj żądanie

PATCH, aby przywrócićuserPrincipalNamedo domeny federowanej. - Zweryfikuj konfigurację, wykonując żądanie

GETdo endpointu/users/{id | userPrincipalName}i sprawdzając właściwośćonPremisesImmutableIdw odpowiedzi.