Koble til Microsoft Entra ID med SAML 2.0

Koble FoxIDs som en ekstern identitetsleverandør for Microsoft Entra ID med SAML 2.0.

Ved å konfigurere en OpenID Connect autentiseringsmetode og Microsoft Entra ID som en SAML 2.0 applikasjon blir FoxIDs en bro mellom OpenID Connect og SAML 2.0 og konverterer automatisk JWT (OAuth 2.0) krav til SAML 2.0 krav.

Konfigurer Microsoft Entra ID

Denne veiledningen beskriver hvordan du setter opp FoxIDs som en ekstern identitetsleverandør for Microsoft Entra ID. Brukere kobles til Microsoft Entra ID brukere med Immutable ID.

1 - Start med å konfigurere et sertifikat i FoxIDs Control Client

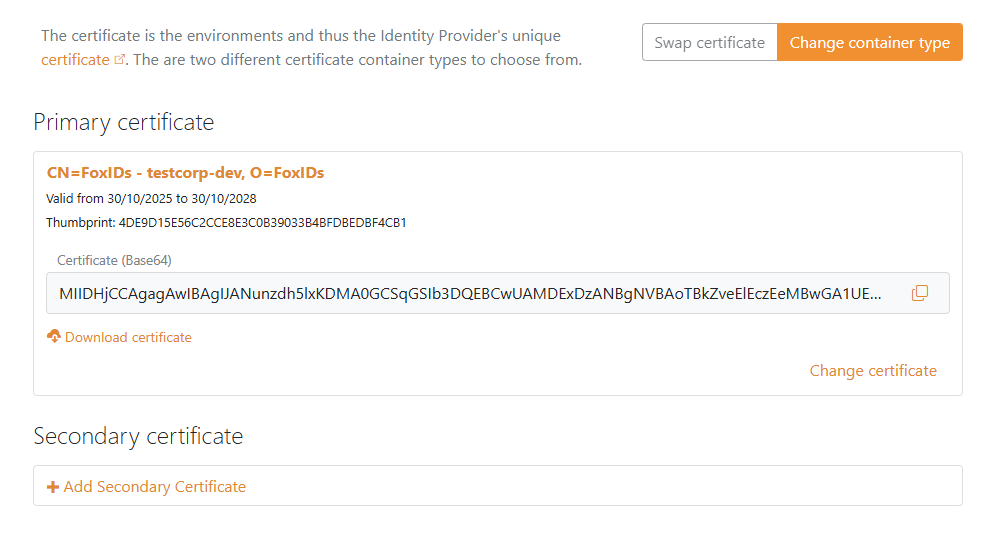

Du må laste opp SAML 2.0 signeringssertifikatet som brukes i FoxIDs til Microsoft Entra ID. Derfor er det nødvendig å bruke et langvarig sertifikat i FoxIDs, f.eks. gyldig i 3 år.

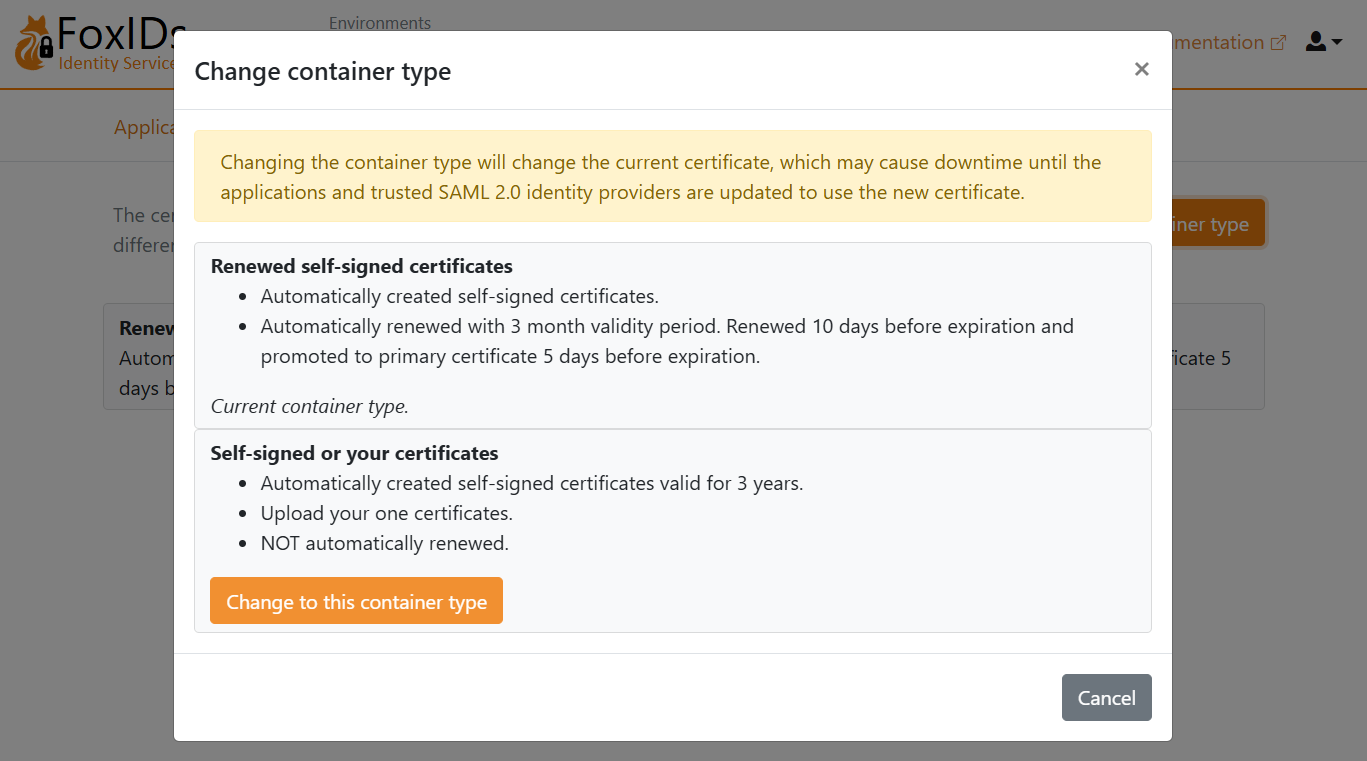

- Velg fanen Certificates

- Klikk Change Container type

- Finn Self-signed or your certificate og klikk Change to this container type

- Det selvsignerte sertifikatet er gyldig i 3 år, og du kan valgfritt laste opp ditt eget sertifikat

2 - Opprett deretter en SAML 2.0 applikasjon i FoxIDs Control Client

- Velg fanen Applications

- Klikk New application

- Klikk Web application (SAML 2.0)

- Legg til Name f.eks.

Microsoft Entra ID - Sett Application issuer til

urn:federation:MicrosoftOnline - Sett Assertion consumer service (ACS) URL til

https://login.microsoftonline.com/login.srf

- Klikk Create

- Klikk Change application for å åpne applikasjonen i redigeringsmodus

- Klikk Show advanced

- Sett Authn request binding til Post

- Sett NameID format til

urn:oasis:names:tc:SAML:2.0:nameid-format:persistent - Sett Optional logged out URL og Optional single logout URL til

https://login.microsoftonline.com/login.srf

- Sett Authn response sign type til

Sign assertion

- Gå til toppen av applikasjonen, finn seksjonen Application information og klikk Show more

- Kopier IdP Issuer

- Kopier Single Sign-On URL

- Kopier Single Logout URL

- Kopier IdP Signing Certificate i Base64 format

- Velg fanen Claims Transform

- Klikk Add claim transform og klikk Map for å legge til et NameID krav med brukerens Immutable ID som samsvarer med Microsoft Entra ID brukerens Immutable ID.

- Sett New claim til

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier- som er NameID krav URI - Sett Select claim til

http://schemas.foxids.com/ws/identity/claims/immutableid - Klikk Update

Du må sette brukerens Immutable ID som et krav i FoxIDs. For å sette Immutable ID på en intern bruker, velg fanen Users og deretter fanen Internal Users, finn brukeren og legg til et krav med kravtypen

immutable_idog verdien av Immutable ID i Microsoft Entra ID - den skal være base64 kodet. Kravtypenimmutable_ider tilordnet SAML 2.0 krav URIhttp://schemas.foxids.com/ws/identity/claims/immutableidi FoxIDs.

3 - Konfigurer deretter domeneføderasjon i Microsoft Entra ID med PowerShell

Det er ikke mulig å konfigurere en ekstern SAML 2.0 identitetsleverandør i Microsoft Entra ID Portalen. Du må bruke PowerShell.

- Åpne PowerShell som administrator

- Installer Microsoft Graph PowerShell modulen hvis den ikke er installert:

Install-Module -Name Microsoft.Graphog velgA- Valgfritt, installer for gjeldende bruker:

Install-Module Microsoft.Graph -Scope CurrentUser -Force - Eller oppdater modulen:

Update-Module -Name Microsoft.Graphog velgA

- Valgfritt, installer for gjeldende bruker:

- Koble til Microsoft Graph:

Connect-MgGraph -Scopes "Domain.ReadWrite.All,Directory.AccessAsUser.All" - Sett opp konfigurasjonsvariablene:

$domainName = "your-domain.com" # Domenenavnet som skal konfigureres for federasjon $idpIssuer = "copied IdP Issuer from FoxIDs" $ssoUrl = "copied Single Sign-On URL from FoxIDs" $sloUrl = "copied Single Logout URL from FoxIDs" $signingCertBase64 = @" -----BEGIN CERTIFICATE----- copied IdP Signing Certificate from FoxIDs -----END CERTIFICATE----- "@ - Konfigurer domeneføderasjon:

FederatedIdpMfaBehavior kan settes til:New-MgDomainFederationConfiguration -DomainId $domainName ` -IssuerUri $idpIssuer ` -PassiveSignInUri $ssoUrl ` -SignOutUri $sloUrl ` -SigningCertificate $signingCertBase64 ` -PreferredAuthenticationProtocol "saml" ` -FederatedIdpMfaBehavior "acceptIfMfaDoneByFederatedIdp"acceptIfMfaDoneByFederatedIdp- Entra aksepterer MFA fra FoxIDs; hvis FoxIDs ikke gjorde MFA, vil Entra gjøre det.enforceMfaByFederatedIdp- Hvis en policy krever MFA, vil Entra sende brukeren tilbake til FoxIDs for å fullføre MFA.rejectMfaByFederatedIdp- Entra gjør alltid MFA selv; MFA i FoxIDs ignoreres.

- Valider konfigurasjonen:

Get-MgDomainFederationConfiguration -DomainId $domainName # or Get-MgDomain -DomainId $domainName | fl Id, AuthenticationType

4a - Konfigurer deretter brukerens Immutable ID i Microsoft Entra ID med PowerShell

- Åpne PowerShell som administrator

- Installer Microsoft Graph PowerShell modulen hvis den ikke er installert:

Install-Module -Name Microsoft.Graphog velgA- Valgfritt, installer for gjeldende bruker:

Install-Module Microsoft.Graph -Scope CurrentUser -Force - Eller oppdater modulen:

Update-Module -Name Microsoft.Graphog velgA

- Valgfritt, installer for gjeldende bruker:

- Koble til Microsoft Graph:

Connect-MgGraph -Scopes "Domain.ReadWrite.All" - Sett opp konfigurasjonsvariablene:

$userId = "user-id@my-domain.com" # Brukerens User Principal Name (UPN) eller Object ID $immutableId = "immutable-id" # Brukerens Immutable ID - base64 kodet. - Konfigurer brukerens Immutable ID:

Set-MgUser -UserId $userId -OnPremisesImmutableId $immutableId - Valider konfigurasjonen:

Get-MgUser -UserId $userId | fl Id, OnPremisesImmutableId

Hvis brukeren allerede har en Immutable ID satt, må du flytte brukeren bort fra det fødererte domenet, sette Immutable ID, og deretter flytte brukeren tilbake til det fødererte domenet.

- Flytt brukeren til et ikke-føderert domene:

$userId = "user-id@my-domain.com" $userIdTemp = "user-id@yourtenant.onmicrosoft.com" Update-MgUser -UserId $userId -UserPrincipalName $userIdTemp - Sett brukerens nye Immutable ID:

$immutableId = "immutable-id" # Brukerens Immutable ID - base64 kodet. Set-MgUser -UserId $userIdTemp -OnPremisesImmutableId $immutableId - Flytt brukeren tilbake til det fødererte domenet:

Update-MgUser -UserId $userIdTemp -UserPrincipalName $userId

4b - Eller alternativt konfigurer brukerens Immutable ID i Microsoft Entra ID med Graph API

- Hent et access token for Microsoft Graph API med nødvendige scopes.

- Gjør en

PATCHforespørsel til/users/{id | userPrincipalName}endepunktet med følgende JSON body:

Erstatt{ "onPremisesImmutableId": "immutable-id" }immutable-idmed ønsket Immutable ID verdi som samsvarer med NameID kravet sendt fra FoxIDs. - Valider konfigurasjonen ved å gjøre en

GETforespørsel til/users/{id | userPrincipalName}endepunktet og sjekkeonPremisesImmutableIdegenskapen i responsen.

Hvis brukeren allerede har en Immutable ID satt, må du flytte brukeren bort fra det fødererte domenet, sette Immutable ID, og deretter flytte brukeren tilbake til det fødererte domenet.

- Gjør en

PATCHforespørsel til/users/{id | userPrincipalName}endepunktet for å endreuserPrincipalNametil et ikke-føderert domene. - Gjør en

PATCHforespørsel for å sette ny Immutable ID. - Gjør en

PATCHforespørsel for å endreuserPrincipalNametilbake til det fødererte domenet. - Valider konfigurasjonen ved å gjøre en

GETforespørsel til/users/{id | userPrincipalName}endepunktet og sjekkeonPremisesImmutableIdegenskapen i responsen.