Interne brugere

Interne brugere kan autentificere i én eller flere login autentificeringsmetoder i et miljø. Det gør det muligt at tilpasse loginoplevelsen til forskellige applikationskrav.

Upload dine brugere fra en CSV-fil, med eller uden adgangskode.

For et overblik over brugerbegreber som interne brugere, eksterne brugere og eksterne brugerlagre, se brugeroversigten.

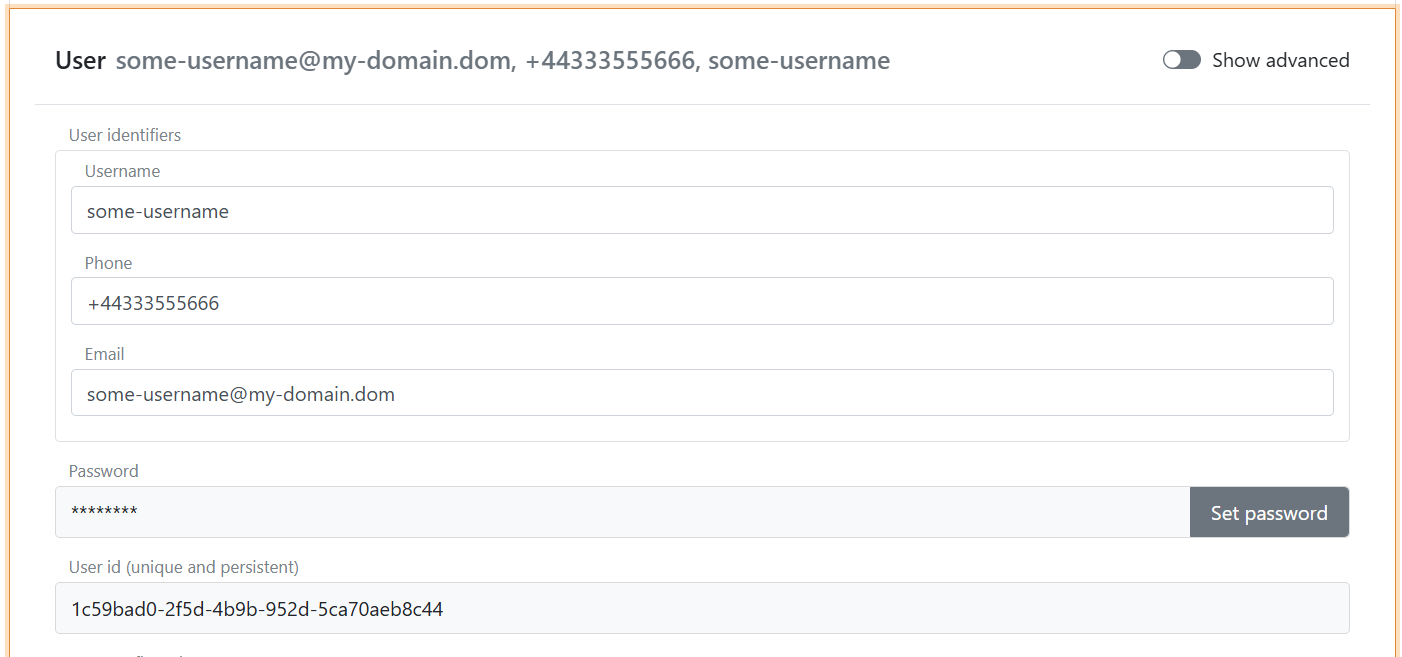

Brugeridentifikatorer

Interne brugere understøtter tre brugeridentifikatorer: e-mail, telefonnummer og brugernavn. Disse identifikatorer udgør legitimationsoplysningen, altså brugernavnsdelen, når en bruger logger ind med brugernavn og adgangskode.

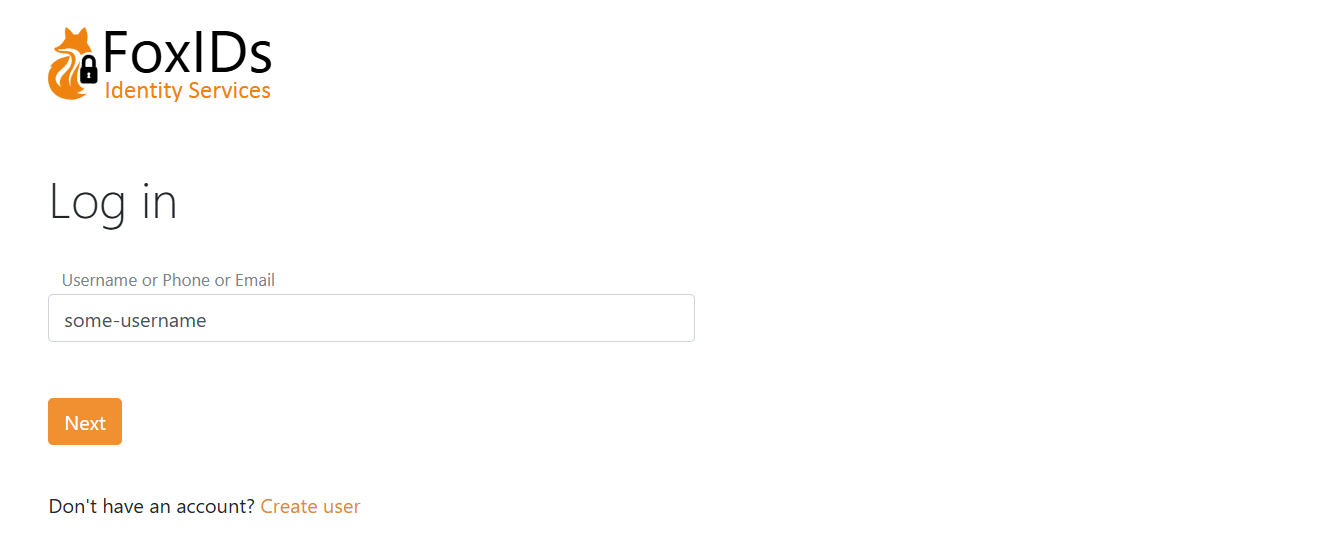

Du kan aktivere én, to eller alle tre identifikatorer i login autentificeringsmetoden. Hvis mere end én identifikator er aktiveret, kan brugeren logge ind med enhver aktiveret identifikator.

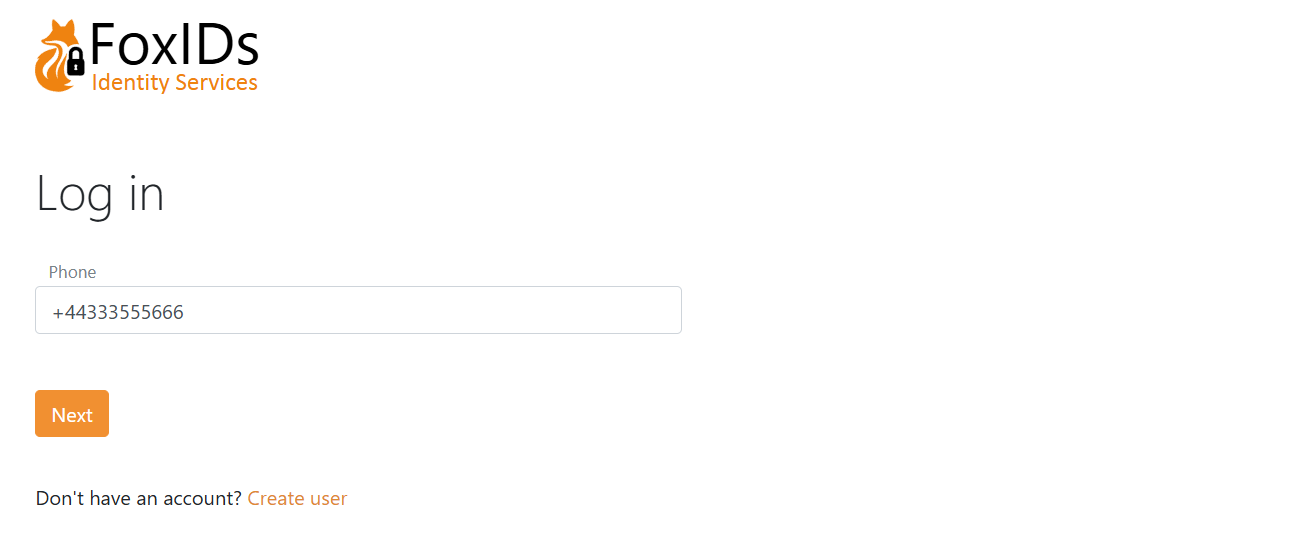

Kun telefonnummer som brugeridentifikator.

E-mail, telefonnummer og brugernavn som brugeridentifikatorer.

Adgangskodekontrol

Interne brugere kan autentificere med en adgangskode. Adgangskoden valideres mod den indbyggede adgangskodepolitik (standard eller policygruppe) og eventuelt et eksternt adgangskode-API.

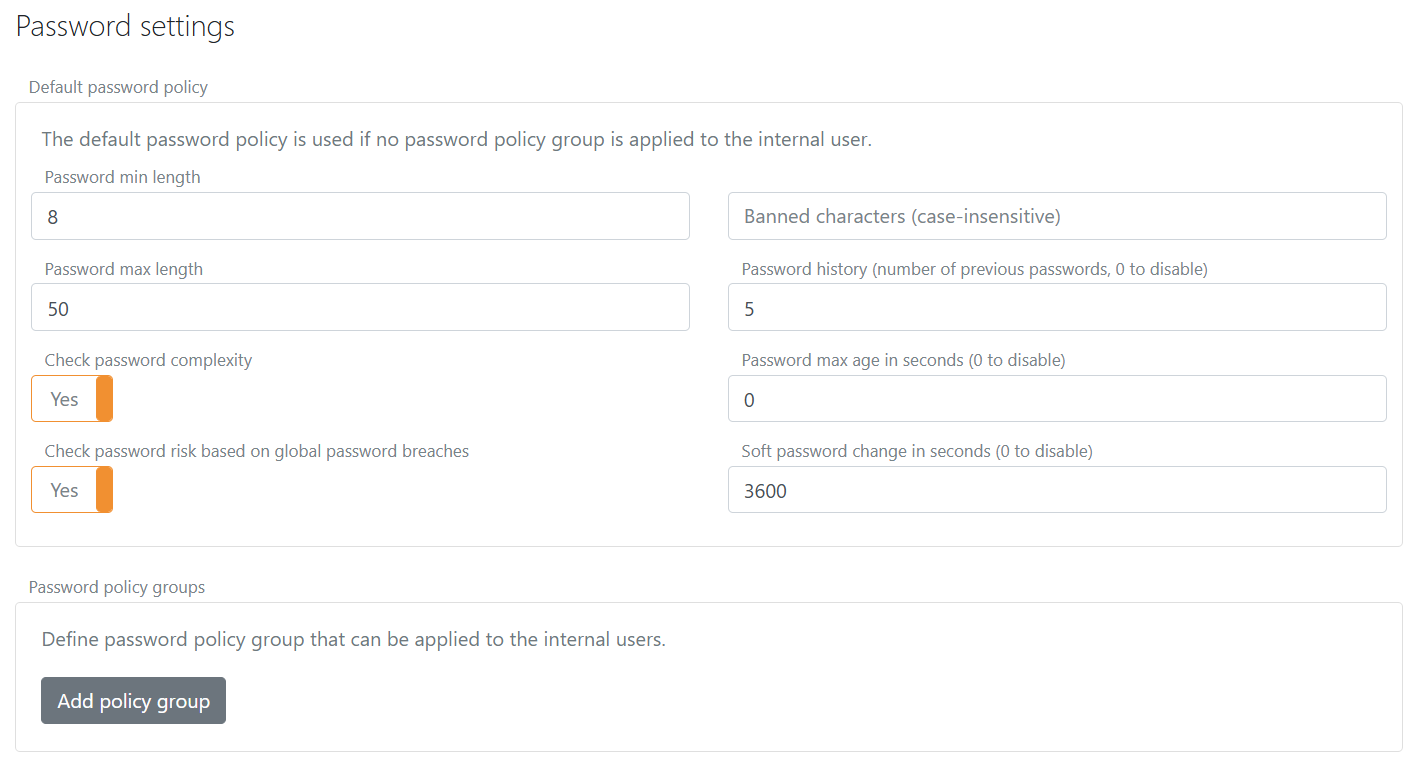

Indbygget adgangskodepolitik og udløb

Standardadgangskodepolitikken konfigureres i miljøindstillingerne i FoxIDs Control Client og gælder, når ingen adgangskodepolitikgruppe er tildelt brugeren.

- Vælg fanen Settings.

- Vælg fanen Environment.

- Find sektionen Password settings.

- Konfigurer boksen Default password policy:

- Password min length og Password max length definerer det tilladte interval.

- Check password complexity håndhæver variation i tegnklasser og sikrer, at adgangskoden ikke indeholder dele af URL'en eller brugeridentifikatorer som e-mail, telefon eller brugernavn.

- Check password risk based on global password breaches afviser adgangskoder, der findes i risikolister. For self-hosted installationer, se risk passwords.

- Banned characters (case-insensitive) blokerer specifikke tegn.

- Password history (number of previous passwords, 0 to disable) forhindrer genbrug af nyere adgangskoder.

- Password max age in seconds (0 to disable) tvinger et skift, når en adgangskode bliver for gammel.

- Soft password change in seconds (0 to disable) giver en grace-periode. Under login bliver en ikke-kompatibel eller udløbet adgangskode mødt med krav om ændring, men brugeren kan stadig logge ind, indtil grace-perioden udløber.

- Klik Update.

Adgangskodepolitikgrupper

Du kan definere op til 10 adgangskodepolitikgrupper pr. miljø. En gruppe tilsidesætter standardadgangskodepolitikken for de brugere, der er tildelt gruppen.

- Vælg fanen Settings.

- Vælg fanen Environment.

- Find sektionen Password settings.

- Konfigurer boksen Password policy groups.

- Klik Add policy group og angiv politikværdierne, som er de samme felter som i standardpolitikken, plus et navn og eventuelt et visningsnavn.

- Klik Update.

Anvend en gruppe på en bruger i Internal Users → rediger brugeren → Advanced → Password policy, eller angiv navnet på adgangskodepolitikken ved provisionering via Control API. Hvis ingen gruppe er valgt, bruges miljøets standardpolitik.

Eksternt adgangskode-API

Du kan valgfrit konfigurere et eksternt adgangskode-API til at validere adgangskoder og/eller give besked om ændringer af adgangskoder.

Hvis den indbyggede adgangskodepolitik afviser adgangskoden, bliver det eksterne adgangskode-API ikke kaldt. Notifikationsmetoden på det eksterne adgangskode-API kaldes kun, hvis adgangskoden består alle konfigurerede politikchecks.

Adgangskode eller engangskode (passwordless)

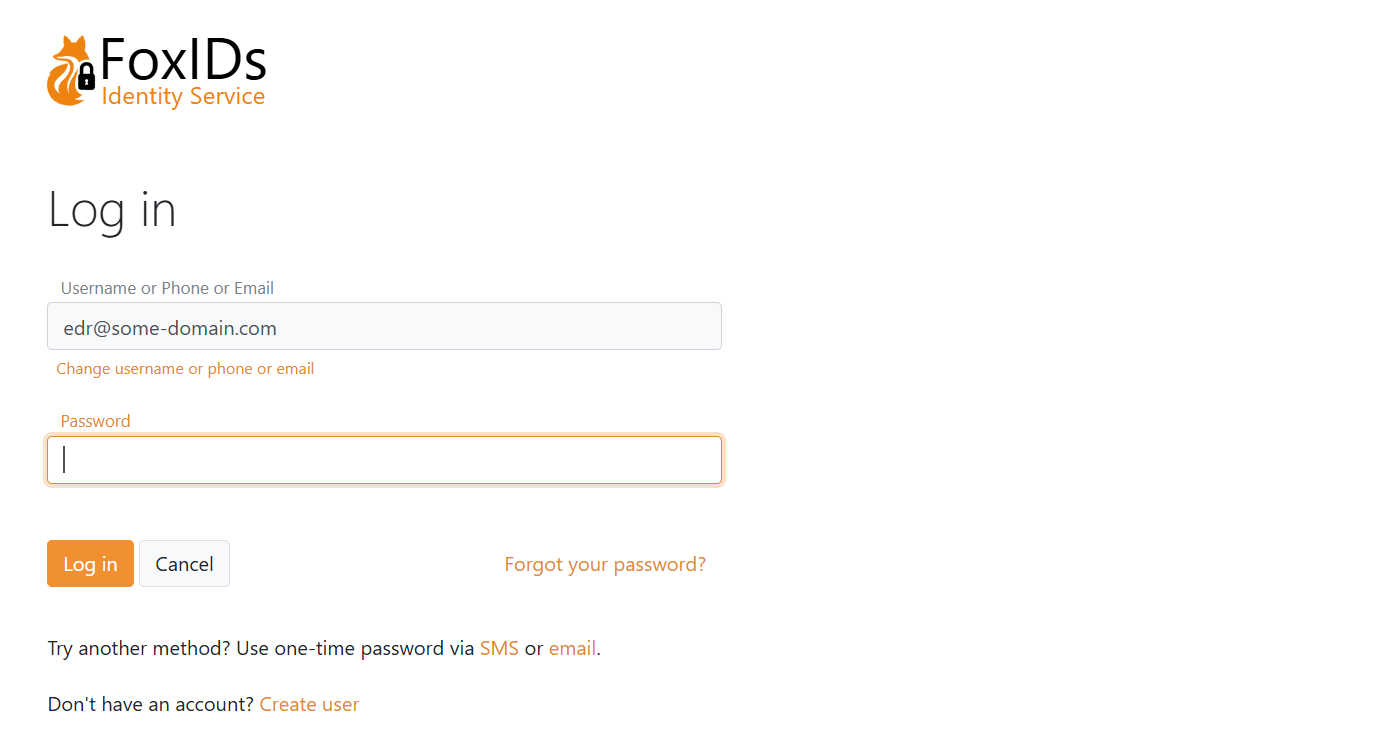

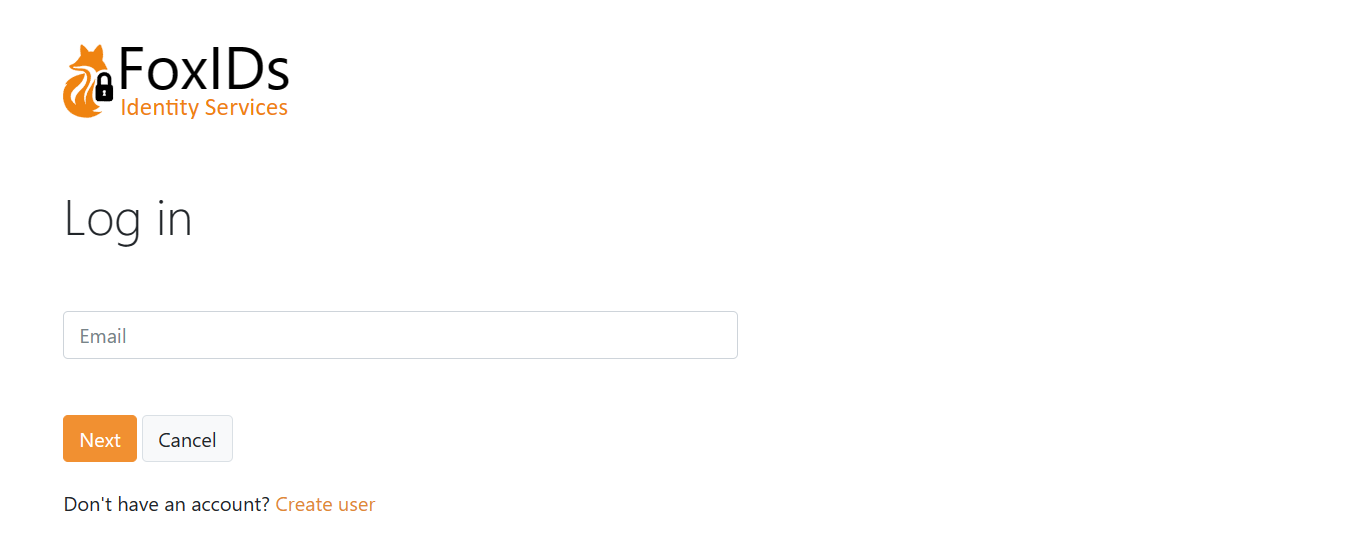

Login autentificeringsmetoden er som standard konfigureret til brugeridentifikator plus adgangskode.

Du kan også aktivere engangskode (OTP) via e-mail og/eller SMS til passwordless login, og du kan oprette flere login autentificeringsmetoder med forskellige kombinationer.

Hvis både adgangskode og OTP er aktiveret, vises alle aktiverede metoder. UI'et kan også tillade self-service oprettelse af konto.

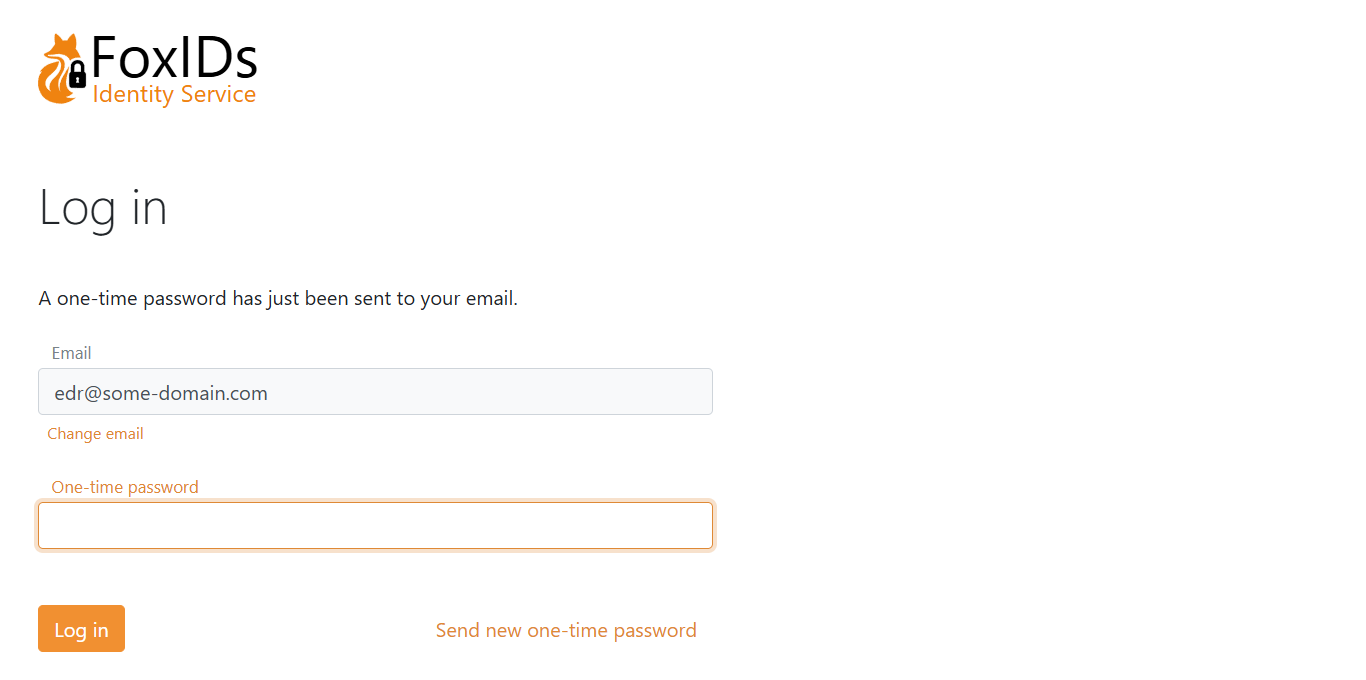

Hvis kun OTP via e-mail er aktiveret:

Opret bruger

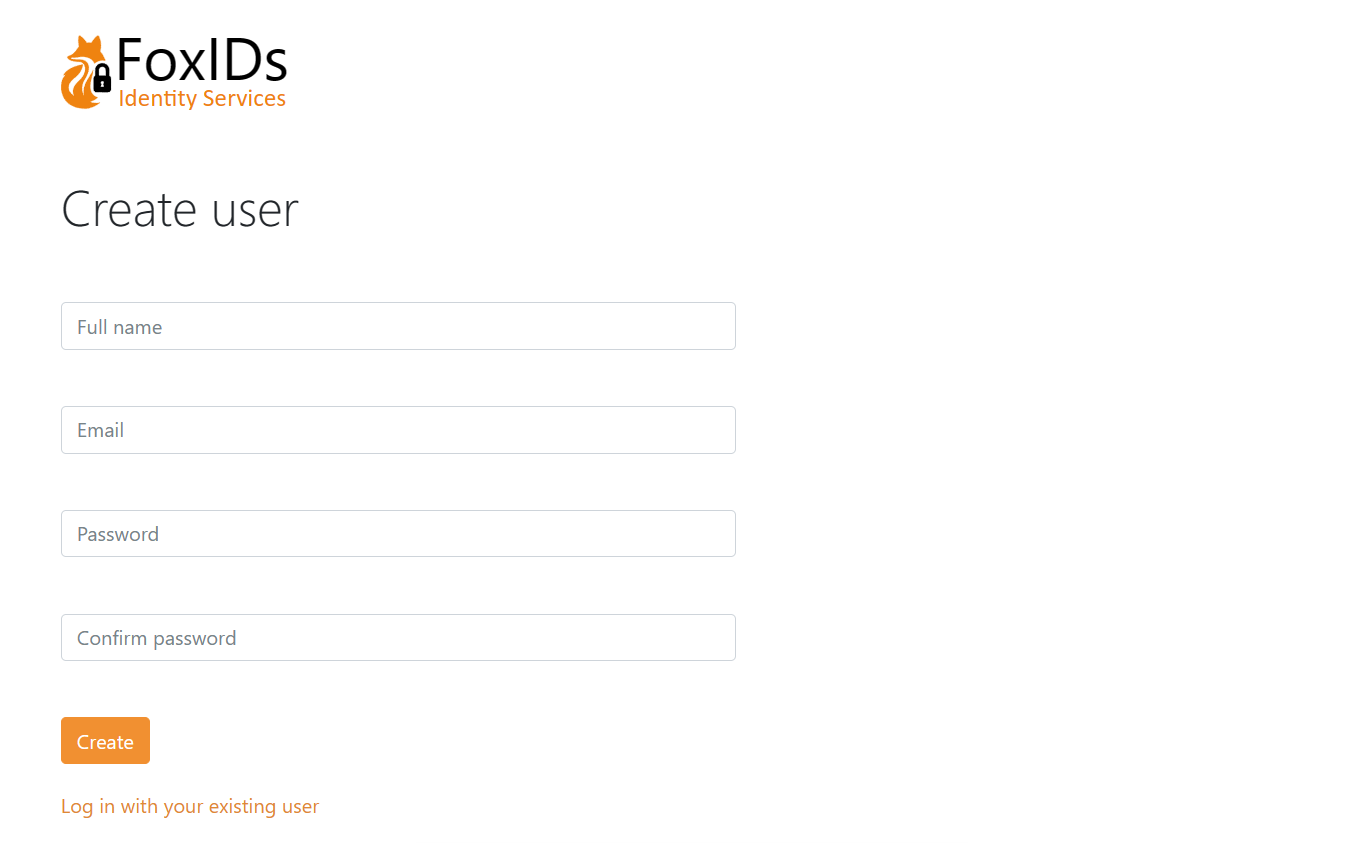

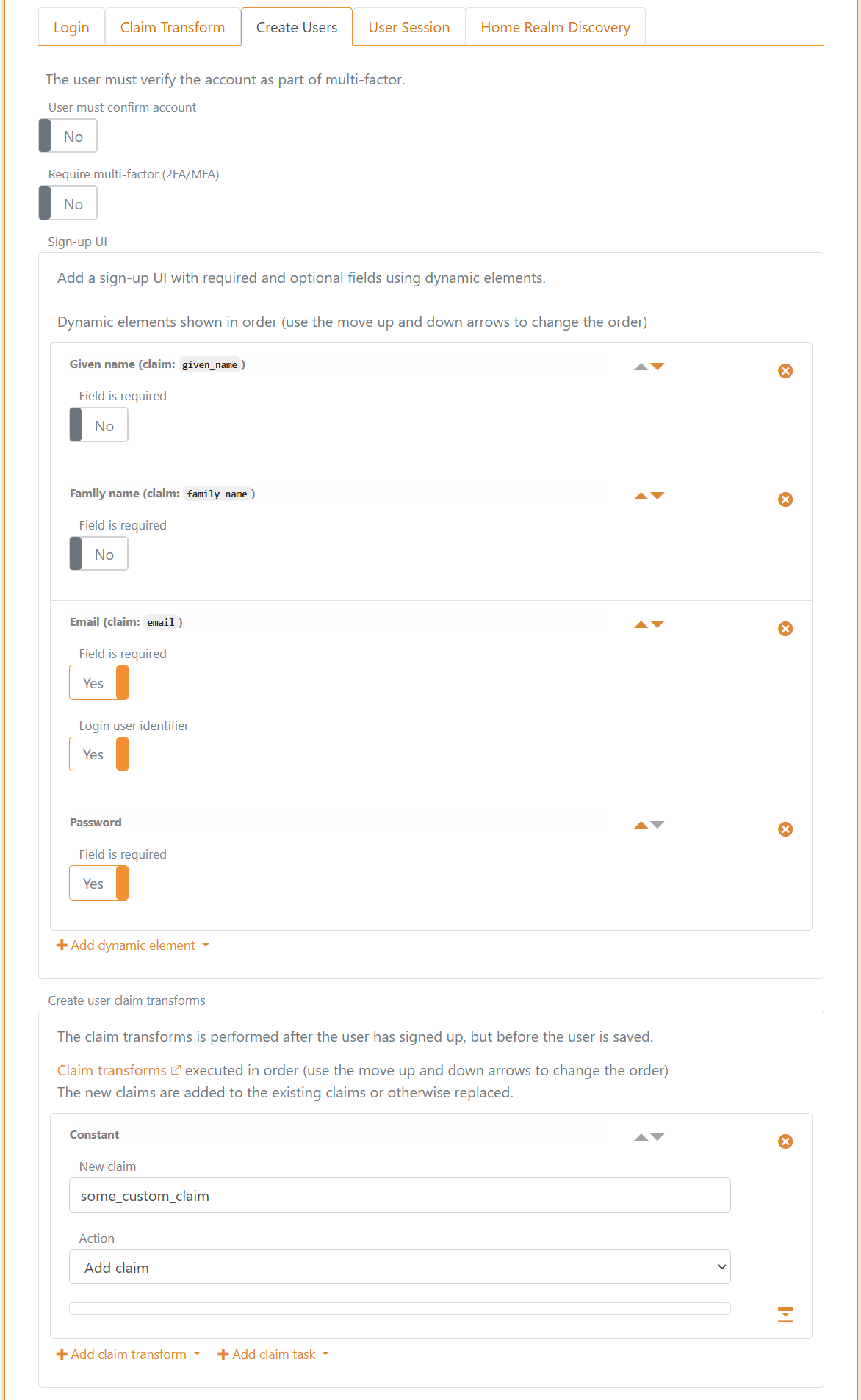

Afhængigt af konfigurationen på den valgte login metode kan brugere oprette en konto online.

Brugeren vælger at oprette en ny konto på login-siden.

Dette eksempel viser formularen til oprettelse af bruger.

Siden består af dynamiske elementer, som kan tilpasses pr. login metode. I dette eksempel indeholder formularen felterne Given name, Family name, Email og Password. Feltet Email er den brugeridentifikator, der bruges ved login.

Dette er konfigurationen i login metoden. Derudover tilføjes claimen some_custom_claim til hver bruger som en konstant via en claim transform.

Provisionering

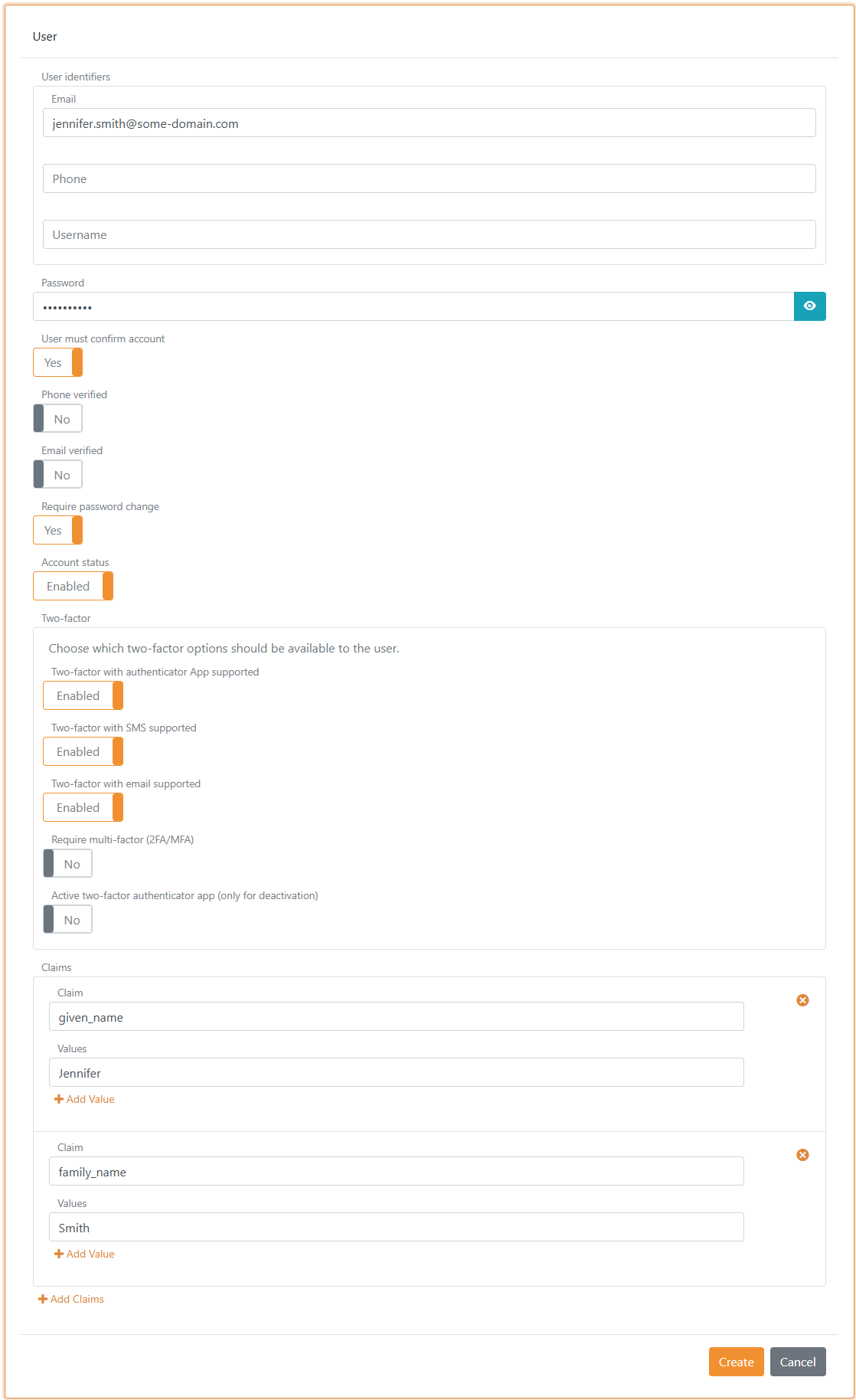

Interne brugere kan oprettes, opdateres og slettes i Control Client eller provisioneres via Control API. Du kan også uploade mange brugere fra en CSV-fil.

Multi-faktor autentificering (MFA)

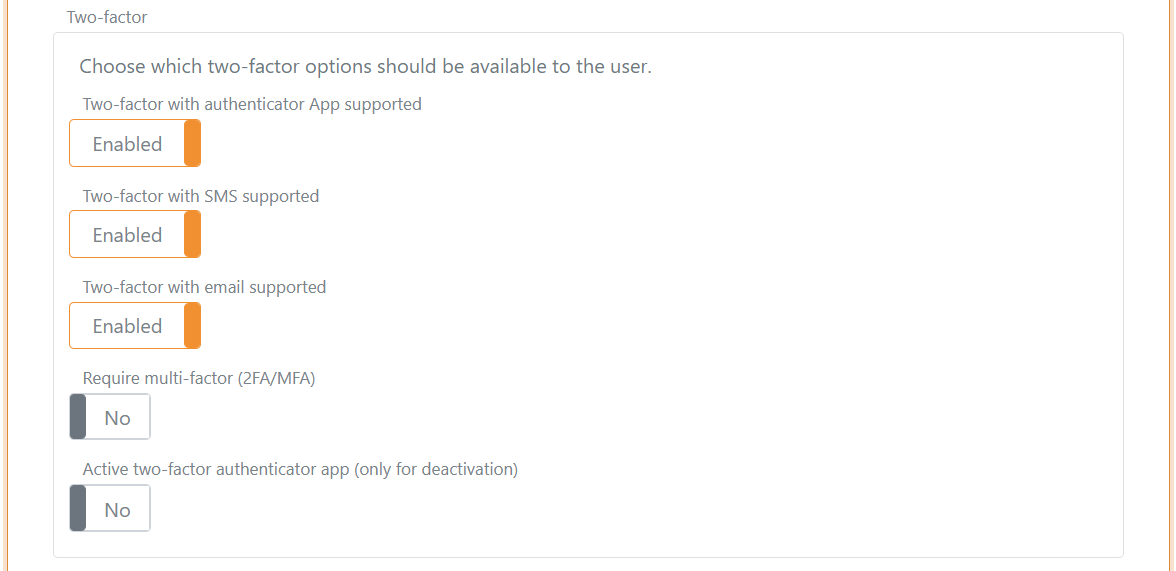

To-faktor og multi-faktor autentificering kan kræves pr. bruger. Brugeren skal derefter gennemføre en ekstra faktor og kan registrere en authenticator app, hvis den ikke allerede er registreret.

Tilgængelige faktorer bestemmes af login autentificeringsmetoden samt brugerens data og indstillinger. Se to-faktor og multi-faktor autentificering.

Du kan se, om en authenticator app er registreret, og en administrator kan deaktivere den.

Adgangskodehash

Der lagres kun et hash af adgangskoden.

Hash-understøttelsen kan udvikles over tid. Hashmetadata, altså algoritme og parametre, lagres sammen med hvert hash, så gamle hashværdier stadig kan valideres, mens nye hashværdier bruger nyere algoritmer eller parametre.

Aktuelt understøttet hashalgoritme P2HS512:10:

- HMAC (

RFC 2104) med SHA-512 (FIPS 180-4) - 10 iterationer lagret i hashmetadata, ganget med 10.000 PBKDF2-runder for i alt 100.000 iterationer

- Saltlængde: 64 byte

- Afledt nøglelængde: 80 byte

- Hash og salt lagres som Base64 URL-kodede strenge, altså Base64 uden padding

Standardbiblioteker i .NET bruges til at beregne hashen.