Interna användare

Interna användare kan autentisera i en eller flera login autentiseringsmetoder i en miljö. Det gör det möjligt att anpassa inloggningsupplevelsen för olika applikationskrav.

Ladda upp dina användare från en CSV-fil, med eller utan lösenord.

För en översikt över användarbegrepp som interna användare, externa användare och externa användarlager, se användaröversikten.

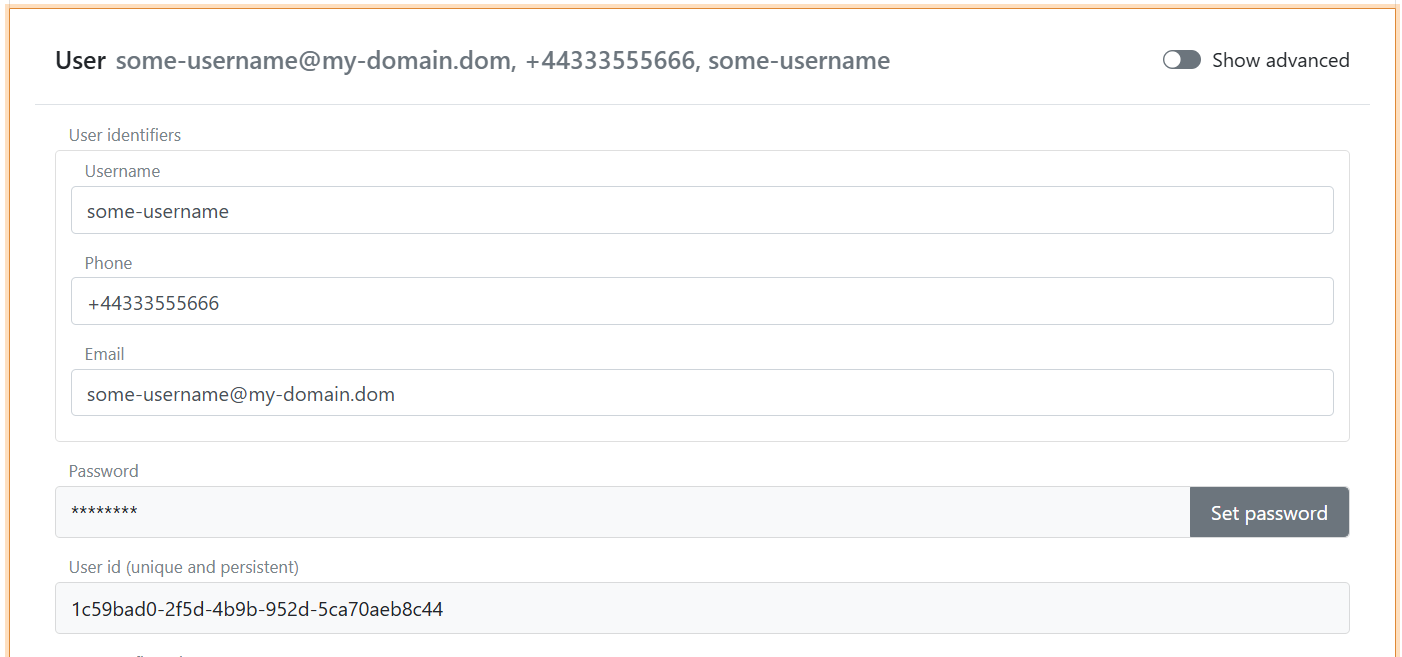

Användaridentifierare

Interna användare stöder tre användaridentifierare: e-post, telefonnummer och användarnamn. Dessa identifierare utgör legitimationen, alltså användarnamnsdelen, när en användare loggar in med användarnamn och lösenord.

Du kan aktivera en, två eller alla tre identifierarna i inloggningsautentiseringsmetoden. Om mer än en identifierare är aktiverad kan användaren logga in med vilken aktiverad identifierare som helst.

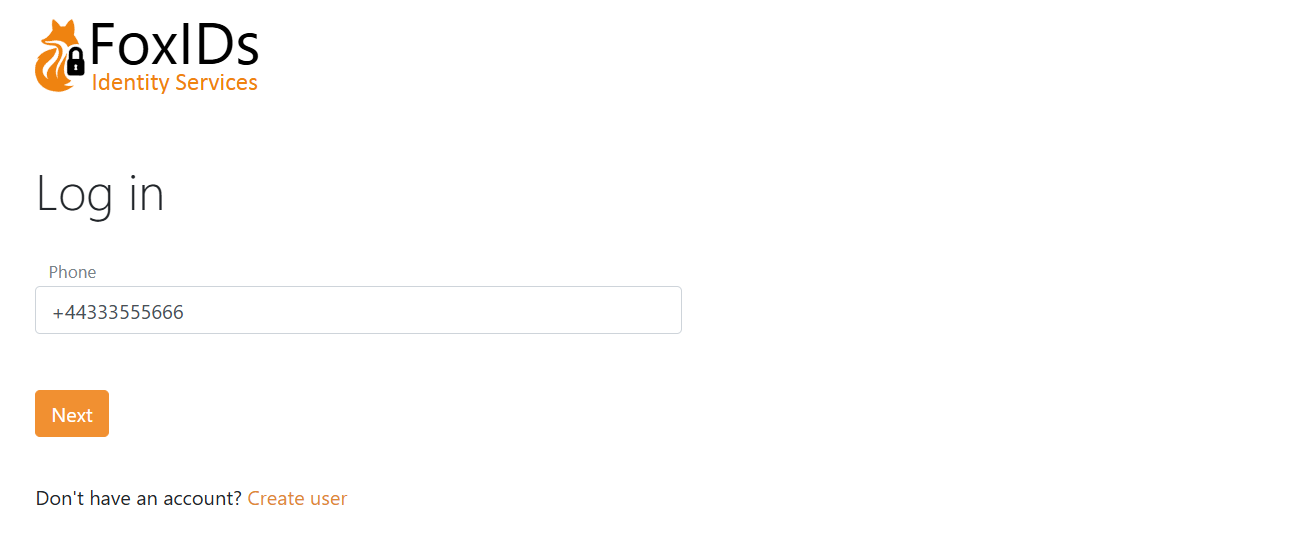

Endast telefonnummer som användaridentifierare.

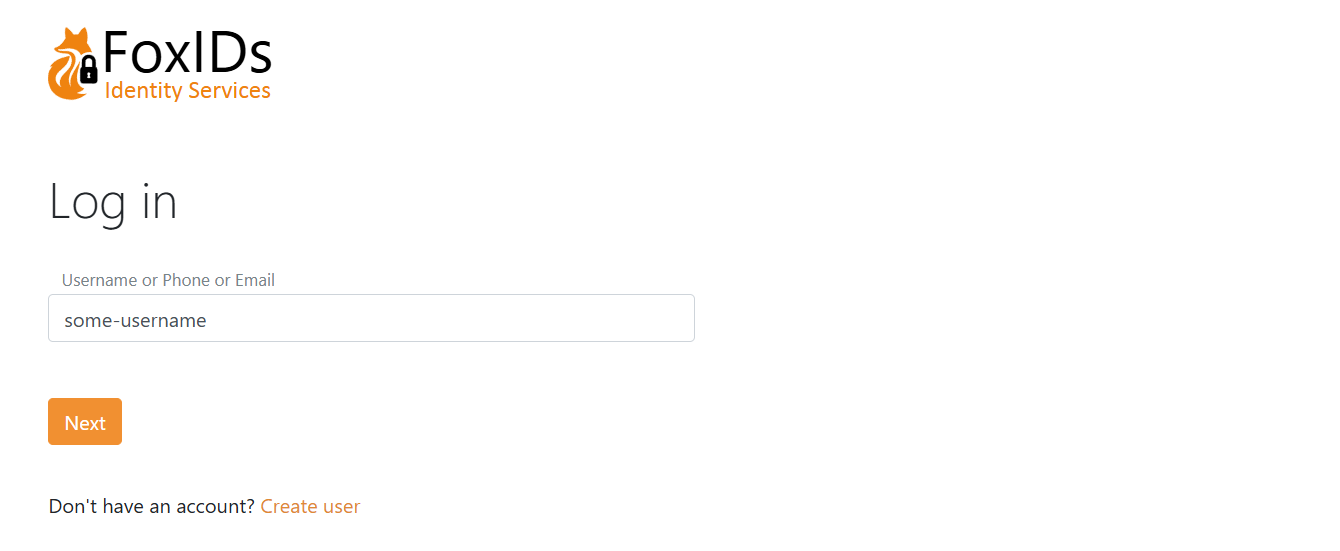

E-post, telefonnummer och användarnamn som användaridentifierare.

Lösenordskontroll

Interna användare kan autentisera med ett lösenord. Lösenordet valideras mot den inbyggda lösenordspolicyn (standard eller policygrupp) och eventuellt ett externt lösenords-API.

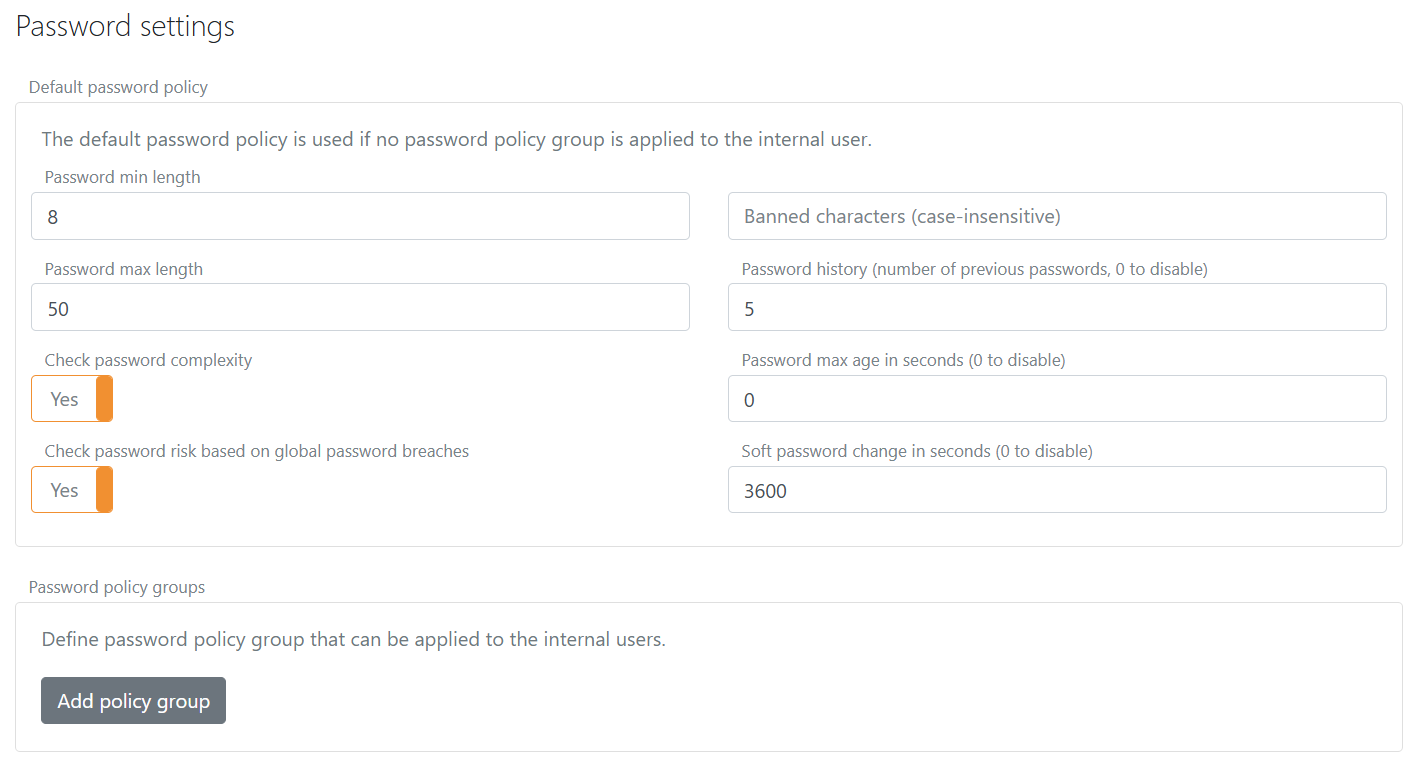

Inbyggd lösenordspolicy och åldrande

Standardlösenordspolicyn konfigureras i miljöinställningarna i FoxIDs Control Client och gäller när ingen lösenordspolicygrupp har tilldelats användaren.

- Välj fliken Settings.

- Välj fliken Environment.

- Leta upp avsnittet Password settings.

- Konfigurera rutan Default password policy:

- Password min length och Password max length definierar det tillåtna intervallet.

- Check password complexity kräver variation i teckenklasser och säkerställer att lösenordet inte innehåller delar av URL:en eller användaridentifierare som e-post, telefon eller användarnamn.

- Check password risk based on global password breaches avvisar lösenord som finns i risklistor. För self-hosted installationer, se risk passwords.

- Banned characters (case-insensitive) blockerar specifika tecken.

- Password history (number of previous passwords, 0 to disable) förhindrar återanvändning av nyligen använda lösenord.

- Password max age in seconds (0 to disable) tvingar ett byte när ett lösenord blir för gammalt.

- Soft password change in seconds (0 to disable) ger en övergångsperiod. Under inloggning uppmanas användaren att byta ett ogiltigt eller utgånget lösenord, men användaren kan fortfarande logga in tills perioden löper ut.

- Klicka på Update.

Lösenordspolicygrupper

Du kan definiera upp till 10 lösenordspolicygrupper per miljö. En grupp åsidosätter standardlösenordspolicyn för de användare som tilldelas gruppen.

- Välj fliken Settings.

- Välj fliken Environment.

- Leta upp avsnittet Password settings.

- Konfigurera rutan Password policy groups.

- Klicka på Add policy group och ange policyvärdena, som är samma fält som i standardpolicyn, plus ett namn och eventuellt ett visningsnamn.

- Klicka på Update.

Tillämpa en grupp på en användare i Internal Users → redigera användaren → Advanced → Password policy, eller ange namnet på lösenordspolicyn vid provisionering via Control API. Om ingen grupp väljs används miljöns standardpolicy.

Externt lösenords-API

Du kan valfritt konfigurera ett externt lösenords-API för att validera lösenord och/eller meddela lösenordsändringar.

Om den inbyggda lösenordspolicyn avvisar lösenordet anropas inte det externa lösenords-API:t. Notifieringsmetoden i det externa lösenords-API:t anropas bara om lösenordet passerar alla konfigurerade policykontroller.

Lösenord eller engångskod (lösenordsfritt)

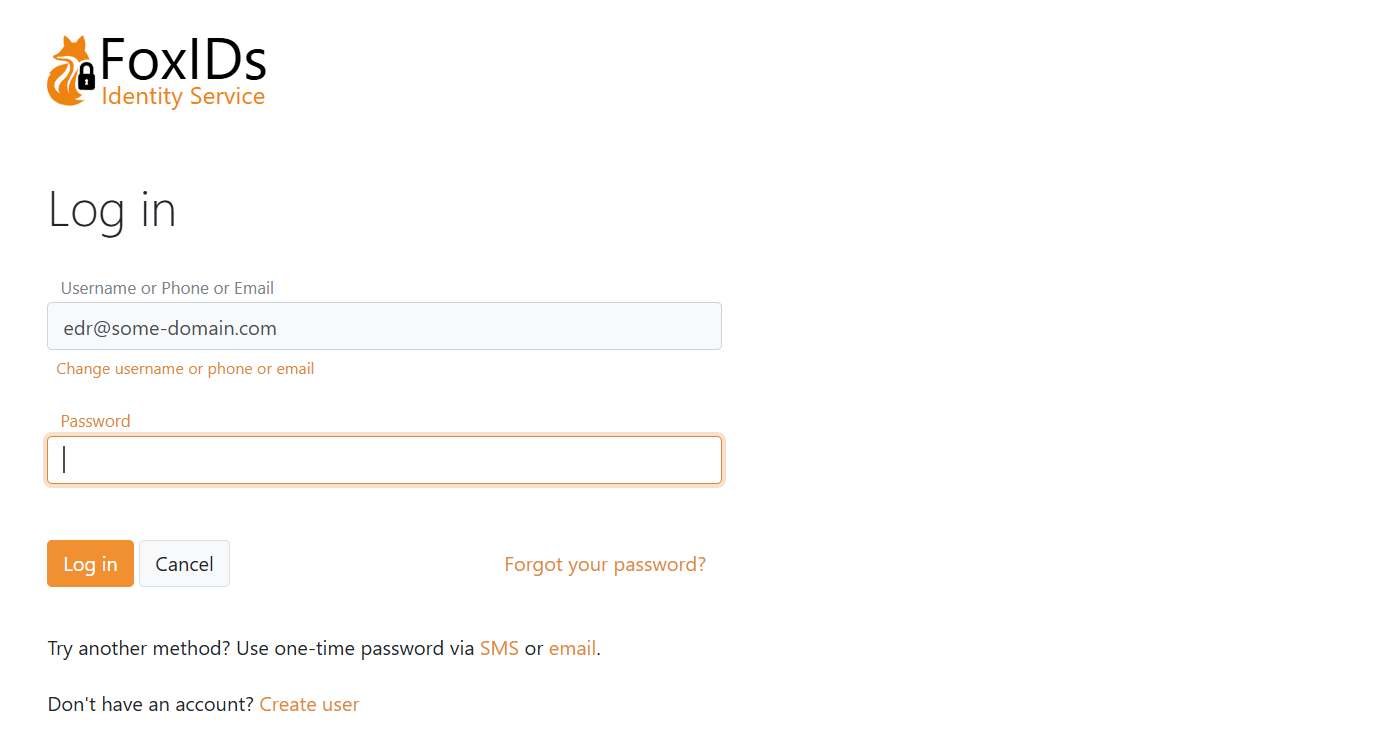

Login autentiseringsmetoden är som standard konfigurerad för användaridentifierare plus lösenord.

Du kan också aktivera engångskod (OTP) via e-post och/eller SMS för lösenordsfri inloggning, och du kan skapa flera login autentiseringsmetoder med olika kombinationer.

Om både lösenord och OTP är aktiverade visas alla aktiverade metoder. Gränssnittet kan också tillåta självbetjäning för att skapa konto.

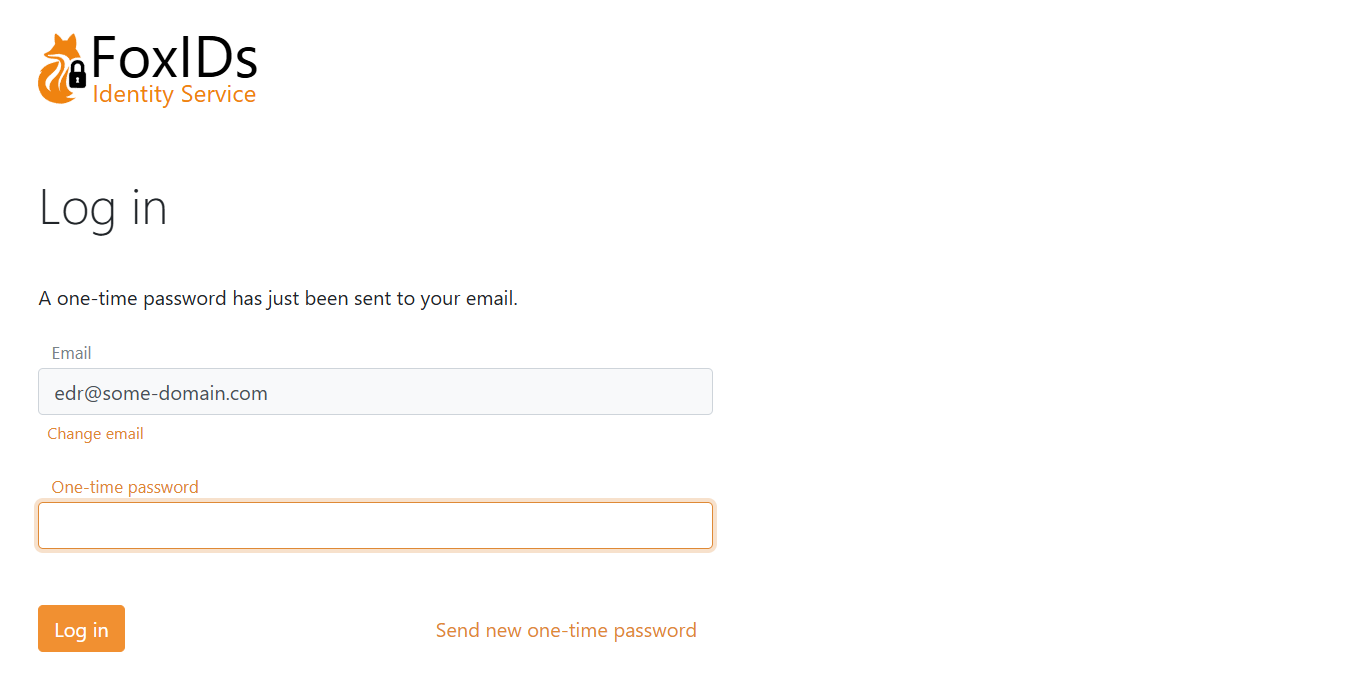

Om bara OTP via e-post är aktiverad:

Skapa användare

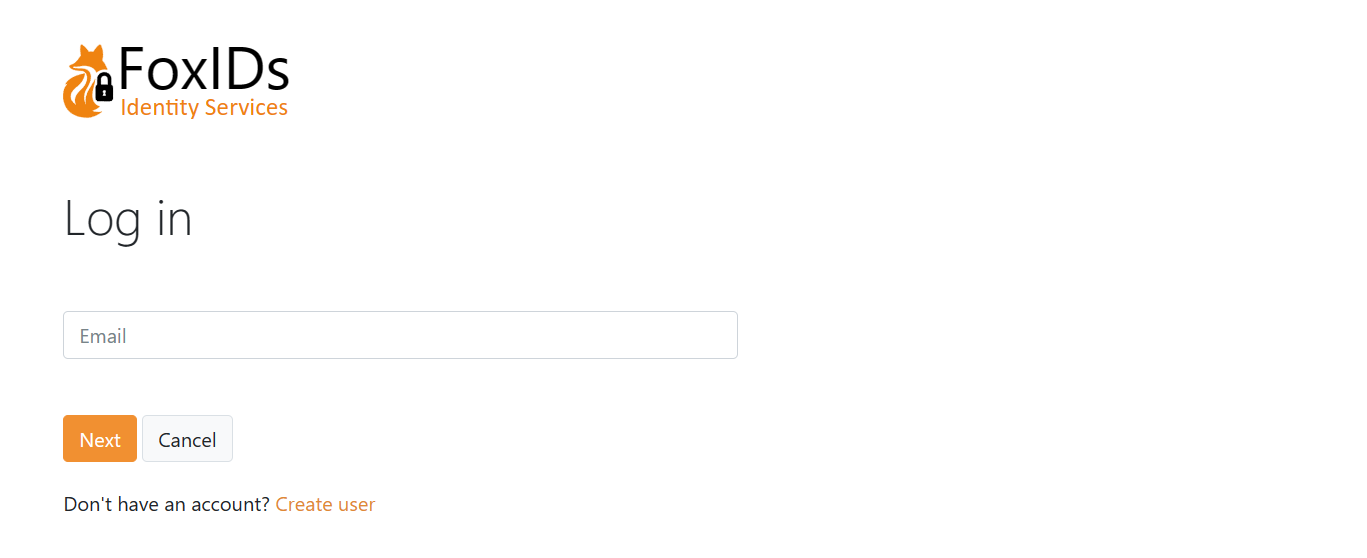

Beroende på konfigurationen för den valda login metoden kan användare skapa ett konto online.

Användaren väljer att skapa ett nytt konto på inloggningssidan.

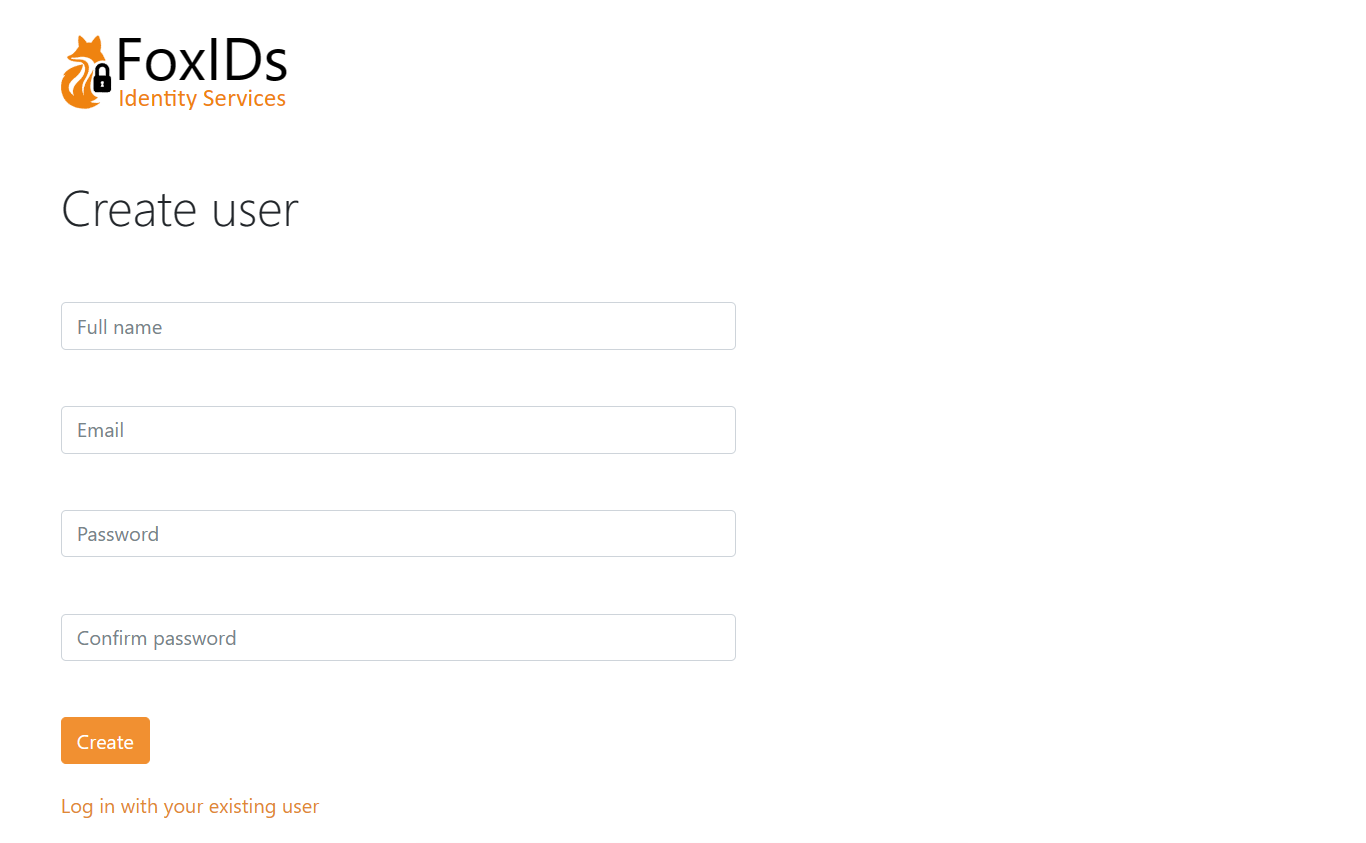

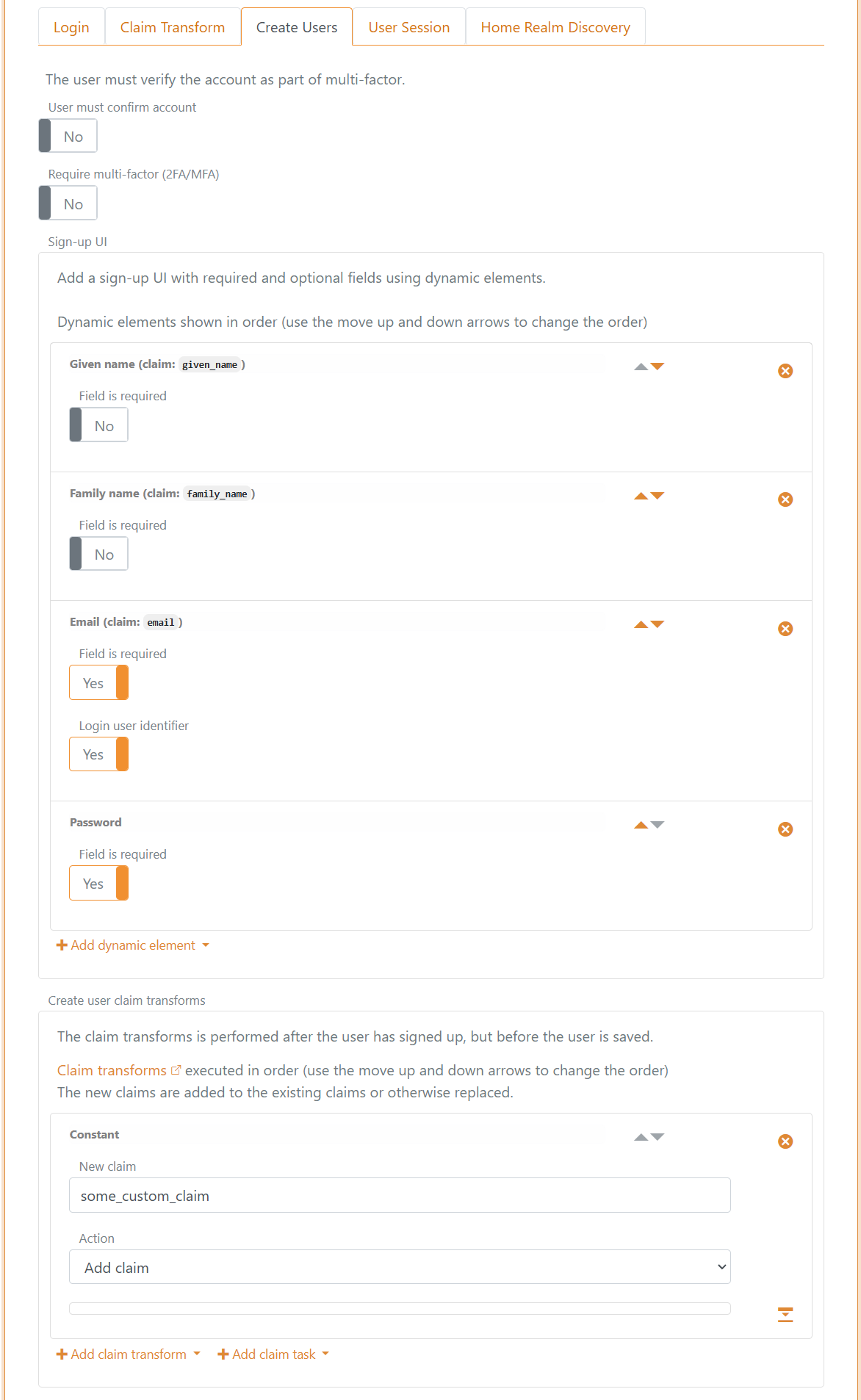

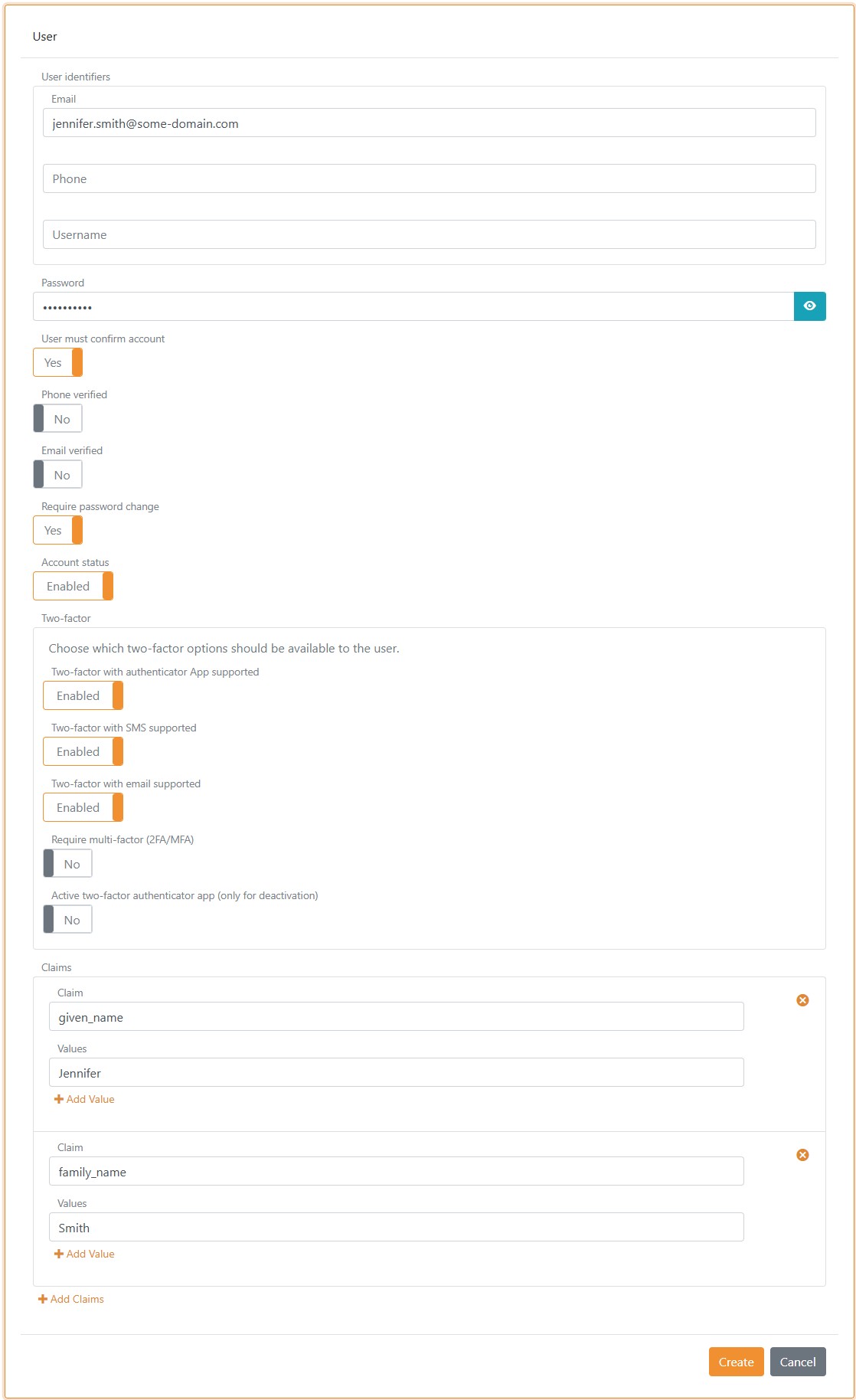

Det här exemplet visar formuläret för att skapa användare.

Sidan består av dynamiska element som kan anpassas per login metod. I det här exemplet innehåller formuläret fälten Given name, Family name, Email och Password. Fältet Email är den användaridentifierare som används vid inloggning.

Det här är konfigurationen i login metoden. Dessutom läggs claimen some_custom_claim till för varje användare som en konstant via en claim transform.

Provisionering

Interna användare kan skapas, uppdateras och tas bort i Control Client eller provisioneras via Control API. Du kan också ladda upp många användare från en CSV-fil.

Multifaktorautentisering (MFA)

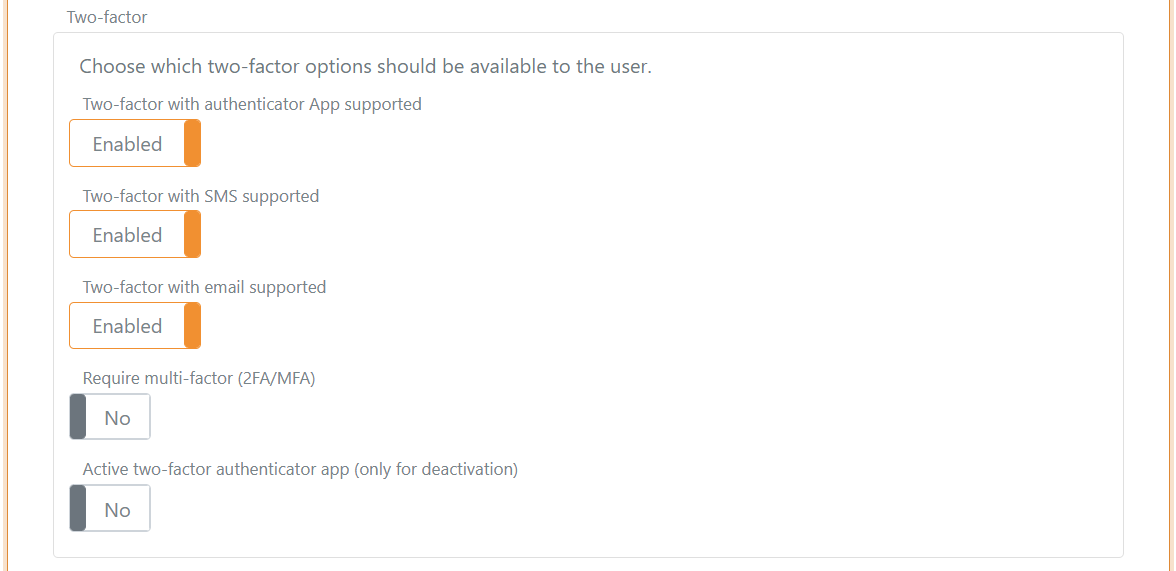

Tvåfaktors- och multifaktorautentisering kan krävas per användare. Användaren måste då genomföra en extra faktor och kan registrera en authenticator app om den inte redan är registrerad.

Tillgängliga faktorer bestäms av login autentiseringsmetoden samt användarens data och inställningar. Se tvåfaktors- och multifaktorautentisering.

Du kan se om en authenticator app är registrerad, och en administratör kan avaktivera den.

Lösenordshash

Endast ett hashvärde av lösenordet lagras.

Hashsystemet stöder utveckling över tid. Hashmetadata, alltså algoritm och parametrar, lagras tillsammans med varje hash så att gamla hashvärden fortfarande kan valideras medan nya hashvärden använder nyare algoritmer eller parametrar.

Hashalgoritm som för närvarande stöds P2HS512:10:

- HMAC (

RFC 2104) med SHA-512 (FIPS 180-4) - 10 iterationer lagrade i hashmetadata, multiplicerat med 10 000 PBKDF2-rundor för totalt 100 000 iterationer

- Saltlängd: 64 byte

- Härledd nyckellängd: 80 byte

- Hash och salt lagras som Base64 URL-kodade strängar, alltså Base64 utan padding

Standardbibliotek i .NET används för att beräkna hashvärdet.