Verbind Amazon IAM Identity Center met SAML 2.0

Verbind FoxIDs als een externe identity provider voor Amazon IAM Identity Center met SAML 2.0.

Door een OpenID Connect authenticatiemethode en Amazon IAM Identity Center als een SAML 2.0 applicatie te configureren wordt FoxIDs een bridge tussen OpenID Connect en SAML 2.0 en zet automatisch JWT (OAuth 2.0) claims om naar SAML 2.0 claims.

Amazon IAM Identity Center configureren

Deze gids beschrijft hoe je FoxIDs instelt als externe identity provider voor Amazon IAM Identity Center. Gebruikers worden gekoppeld op hun e-mailadres en moeten al bestaan in Amazon IAM Identity Center.

1 - Begin met het configureren van een certificaat in FoxIDs Control Client

Je moet de SAML 2.0 metadata van FoxIDs uploaden naar Amazon IAM Identity Center. Daarom is het nodig om een langdurig certificaat in FoxIDs te gebruiken, bijv. geldig voor 3 jaar.

- Selecteer het tabblad Certificates

- Klik Change Container type

- Zoek Self-signed or your certificate en klik Change to this container type

- Het self-signed certificaat is 3 jaar geldig, en je kunt optioneel je eigen certificaat uploaden

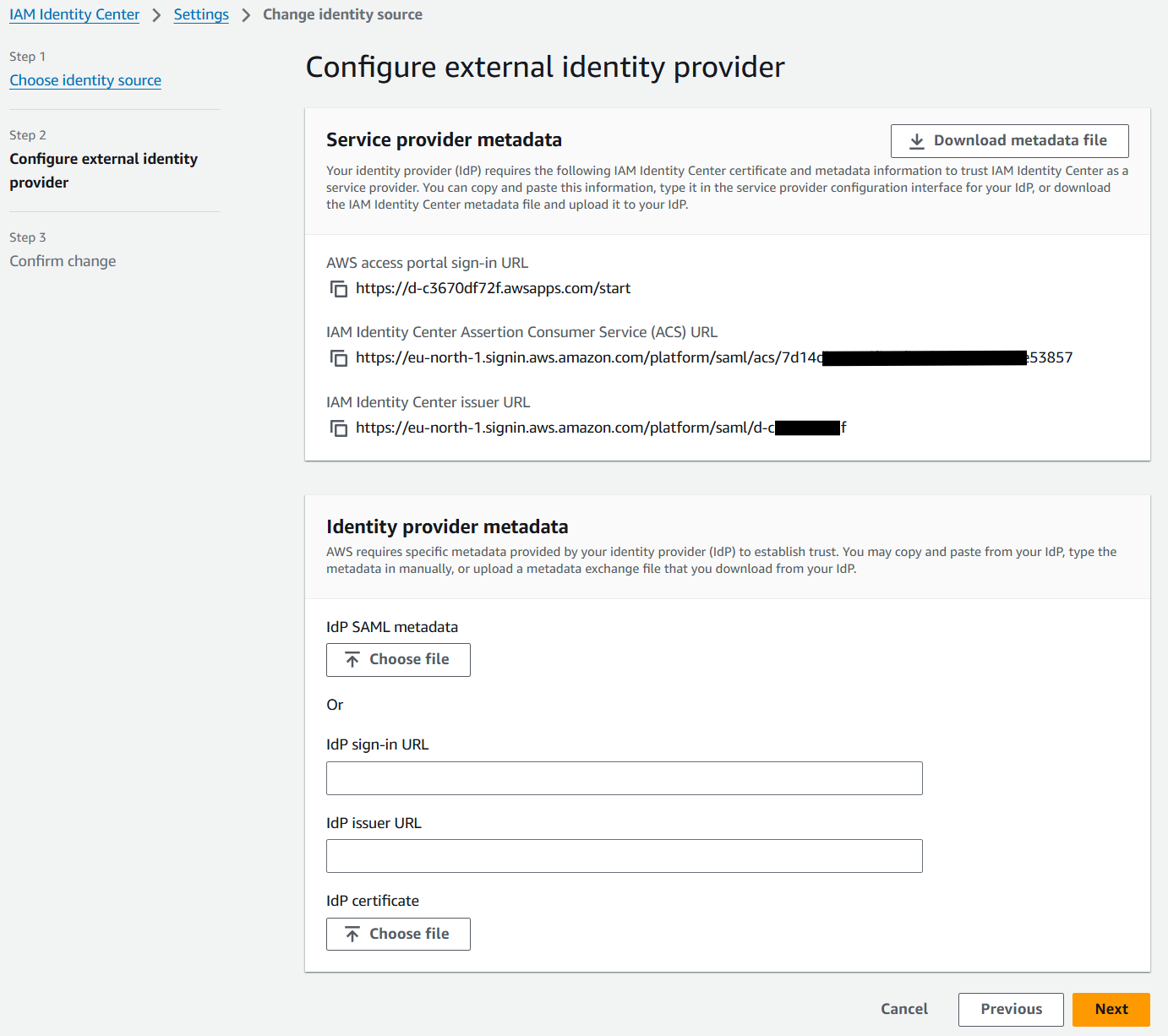

2 - Ga daarna naar de Amazon IAM Identity Center pagina in de AWS portal

- Navigeer naar Amazon IAM Identity Center

- Klik Settings

- Klik Choose identity source (onder de sectie Identity source in het Actions menu)

- Selecteer External identity provider

- Klik Next

- Kopieer de IAM Identity Center Assertion Consumer Service (ACS) URL en bewaar deze voor later

- Kopieer de IAM Identity Center issuer URL en bewaar deze voor later

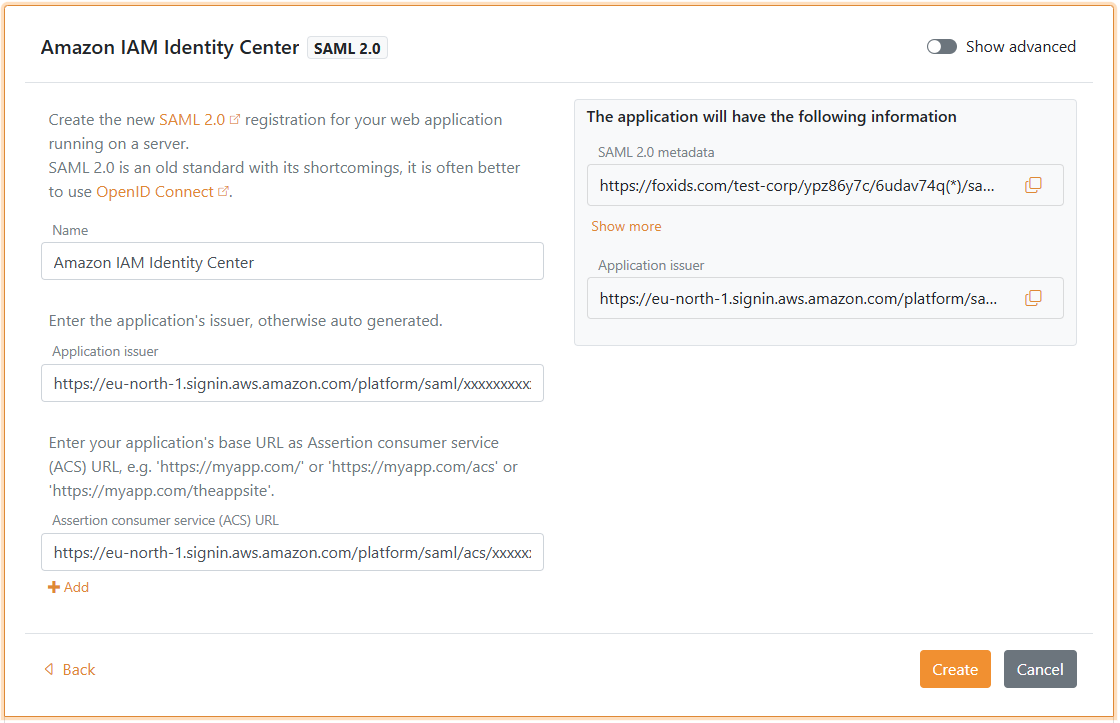

3 - Maak daarna een SAML 2.0 applicatie in FoxIDs Control Client

- Selecteer het tabblad Applications

- Klik New application

- Klik Web application (SAML 2.0)

- Voeg de Name toe, bijv.

Amazon IAM Identity Center - Zet Application issuer op de IAM Identity Center issuer URL die je kopieerde

- Zet Assertion consumer service (ACS) URL op de IAM Identity Center Assertion Consumer Service (ACS) URL die je kopieerde

- Klik Create

- Klik Change application om de applicatie in bewerkmodus te openen

- Klik Show advanced

- Zet Authn request binding op Post

- Zet NameID format op

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

- Onderaan de applicatie, zet NameID format in metadata op

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress - Klik Update

- Ga bovenaan de applicatie naar de SAML 2.0 Metadata URL link, open deze in een browser en sla de pagina op als XML bestand

4 - Ga terug naar Amazon IAM Identity Center in de AWS portal

- Zoek IdP SAML metadata en klik Choose file

- Selecteer het metadata bestand van FoxIDs

- Klik Next

- Voer

ACCEPTin - Klik Change identity source

- In de sectie Identity source, selecteer de AWS access portal URL link om de sign-in flow te testen (mogelijk moet je eerst een gebruiker in FoxIDs aanmaken)

Amazon IAM Identity Center ondersteunt geen single sign-out.