Mit Amazon IAM Identity Center über SAML 2.0 verbinden

Verbinden Sie FoxIDs als externen Identity Provider für Amazon IAM Identity Center mit SAML 2.0.

Durch die Konfiguration einer OpenID Connect Authentifizierungsmethode und Amazon IAM Identity Center als SAML 2.0 Anwendung wird FoxIDs zu einer Brücke zwischen OpenID Connect und SAML 2.0 und konvertiert JWT (OAuth 2.0) Claims automatisch in SAML 2.0 Claims.

Amazon IAM Identity Center konfigurieren

Diese Anleitung beschreibt, wie FoxIDs als externer Identity Provider für Amazon IAM Identity Center eingerichtet wird. Benutzer werden über ihre E Mail Adresse verbunden und müssen bereits in Amazon IAM Identity Center existieren.

1 - Beginnen Sie mit der Konfiguration eines Zertifikats in FoxIDs Control Client

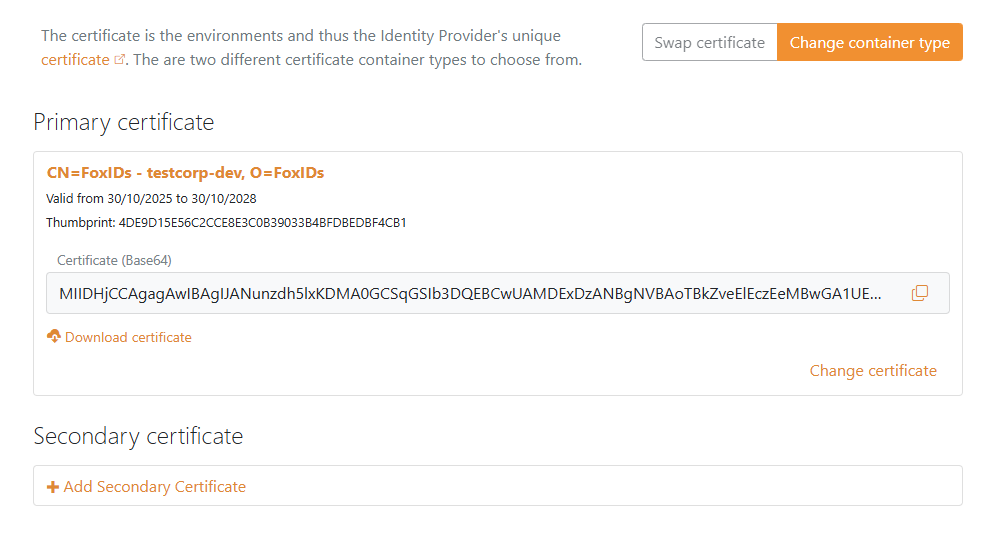

Sie müssen die SAML 2.0 Metadaten von FoxIDs in Amazon IAM Identity Center hochladen. Dafür ist ein langlebiges Zertifikat in FoxIDs erforderlich, z. B. 3 Jahre gültig.

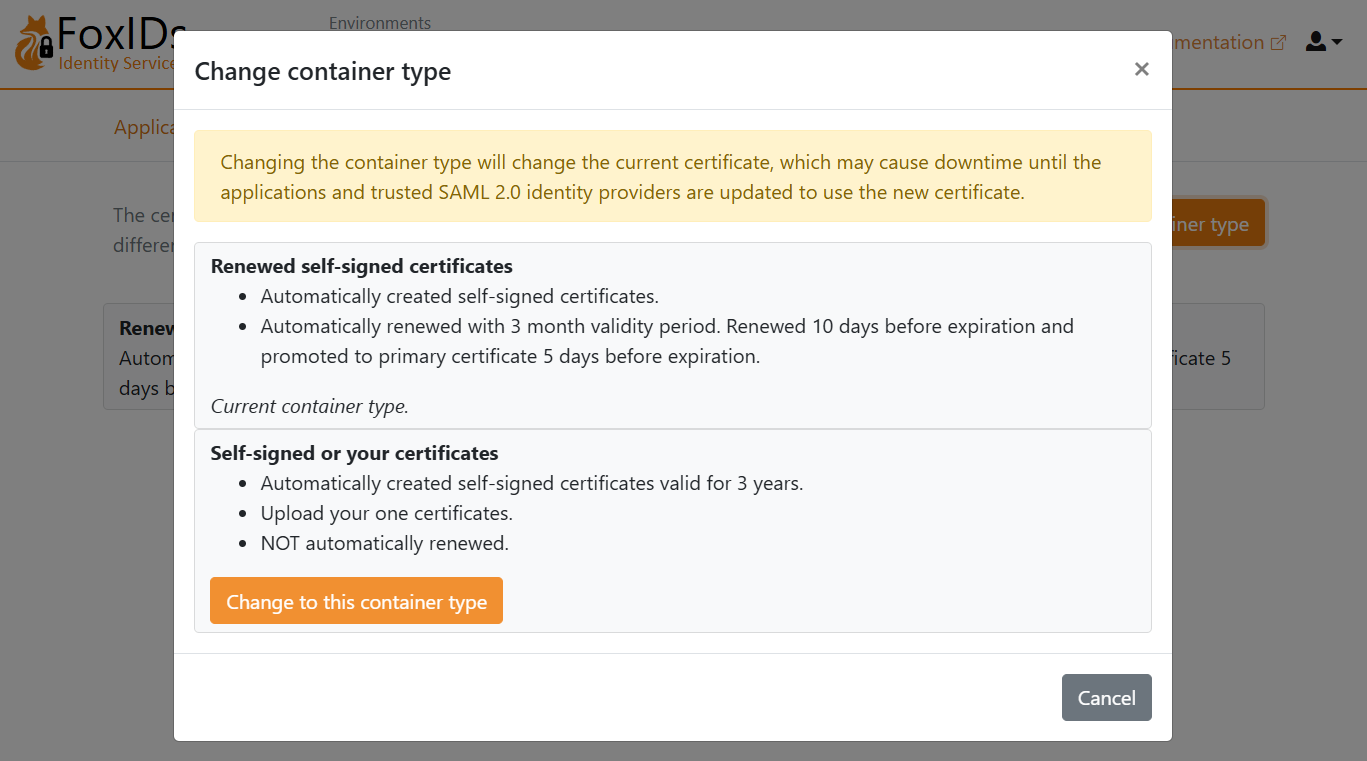

- Wählen Sie die Registerkarte Certificates

- Klicken Sie Change Container type

- Suchen Sie Self-signed or your certificate und klicken Sie Change to this container type

- Das selbstsignierte Zertifikat ist 3 Jahre gültig, und Sie können optional ein eigenes Zertifikat hochladen

2 - Gehen Sie anschließend zur Amazon IAM Identity Center Seite im AWS Portal

- Navigieren Sie zu Amazon IAM Identity Center

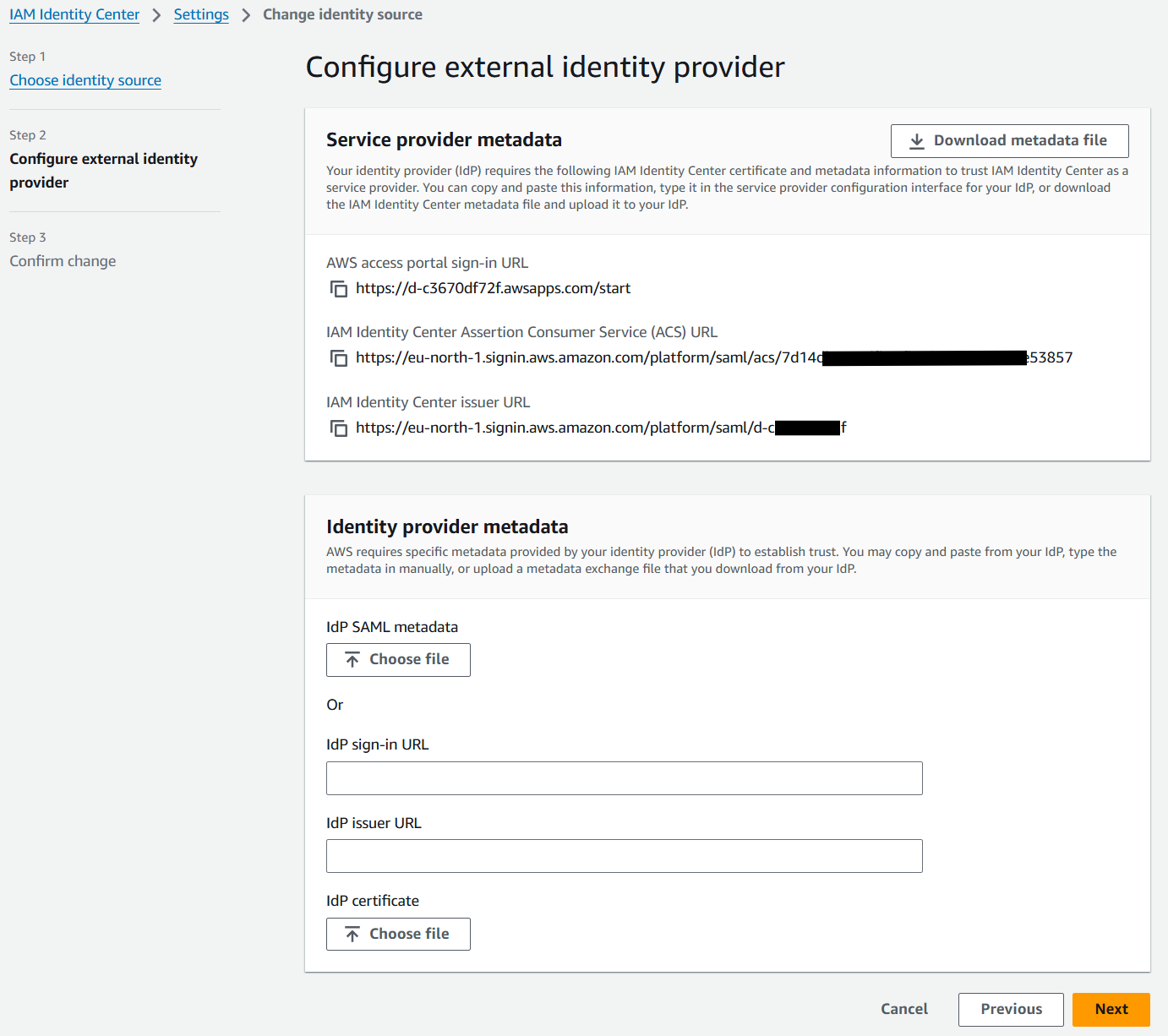

- Klicken Sie Settings

- Klicken Sie Choose identity source (unter dem Abschnitt Identity source im Menü Actions)

- Wählen Sie External identity provider

- Klicken Sie Next

- Kopieren Sie die IAM Identity Center Assertion Consumer Service (ACS) URL und speichern Sie sie für später

- Kopieren Sie die IAM Identity Center issuer URL und speichern Sie sie für später

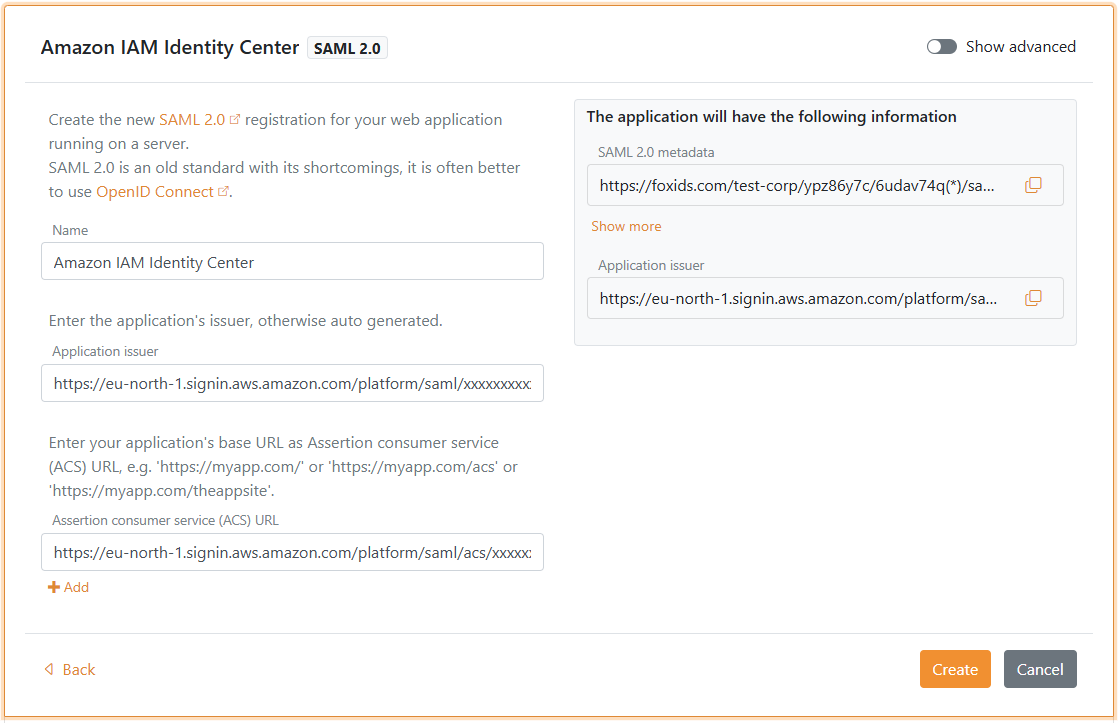

3 - Erstellen Sie anschließend eine SAML 2.0 Anwendung in FoxIDs Control Client

- Wählen Sie die Registerkarte Applications

- Klicken Sie New application

- Klicken Sie Web application (SAML 2.0)

- Fügen Sie den Name hinzu, z. B.

Amazon IAM Identity Center - Setzen Sie den Application issuer auf die IAM Identity Center issuer URL, die Sie kopiert haben

- Setzen Sie die Assertion consumer service (ACS) URL auf die IAM Identity Center Assertion Consumer Service (ACS) URL, die Sie kopiert haben

- Klicken Sie Create

- Klicken Sie Change application, um die Anwendung im Bearbeitungsmodus zu öffnen

- Klicken Sie Show advanced

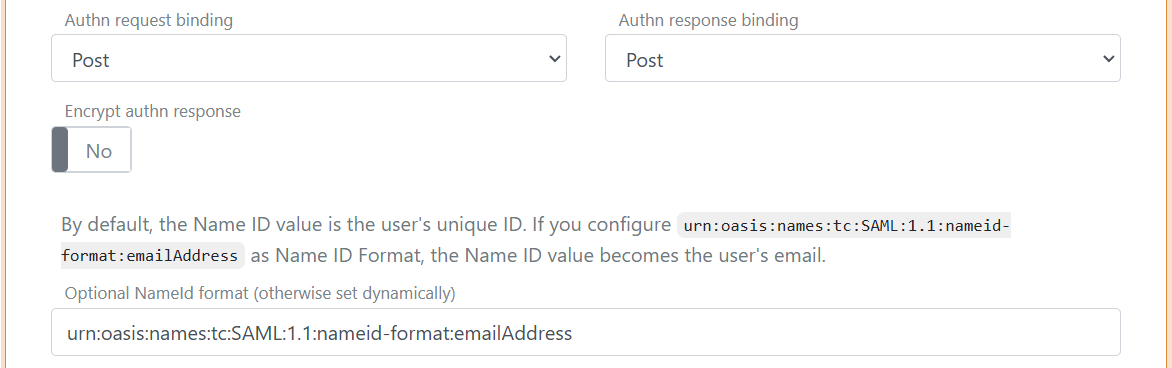

- Setzen Sie Authn request binding auf Post

- Setzen Sie NameID format auf

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

- Unten in der Anwendung setzen Sie NameID format in metadata auf

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress - Klicken Sie Update

- Gehen Sie zum Anfang der Anwendung, finden Sie den Link SAML 2.0 Metadata URL, öffnen Sie ihn im Browser und speichern Sie die Seite als XML Datei

4 - Gehen Sie zurück zum Amazon IAM Identity Center im AWS Portal

- Finden Sie IdP SAML metadata und klicken Sie Choose file

- Wählen Sie die Metadaten Datei von FoxIDs

- Klicken Sie Next

- Geben Sie

ACCEPTein - Klicken Sie Change identity source

- Im Abschnitt Identity source wählen Sie den AWS access portal URL Link, um den Anmeldefluss zu testen (möglicherweise müssen Sie zuerst einen Benutzer in FoxIDs anlegen)

Amazon IAM Identity Center unterstützt kein single sign-out.