Connecter Amazon IAM Identity Center avec SAML 2.0

Connectez FoxIDs comme fournisseur d’identité externe pour Amazon IAM Identity Center avec SAML 2.0.

En configurant une méthode d’authentification OpenID Connect et Amazon IAM Identity Center comme application SAML 2.0, FoxIDs devient un pont entre OpenID Connect et SAML 2.0 et convertit automatiquement les revendications JWT (OAuth 2.0) en revendications SAML 2.0.

Configurer Amazon IAM Identity Center

Ce guide décrit comment configurer FoxIDs comme fournisseur d’identité externe pour Amazon IAM Identity Center. Les utilisateurs sont connectés via leur adresse e-mail et doivent déjà exister dans Amazon IAM Identity Center.

1 - Commencez par configurer un certificat dans FoxIDs Control Client

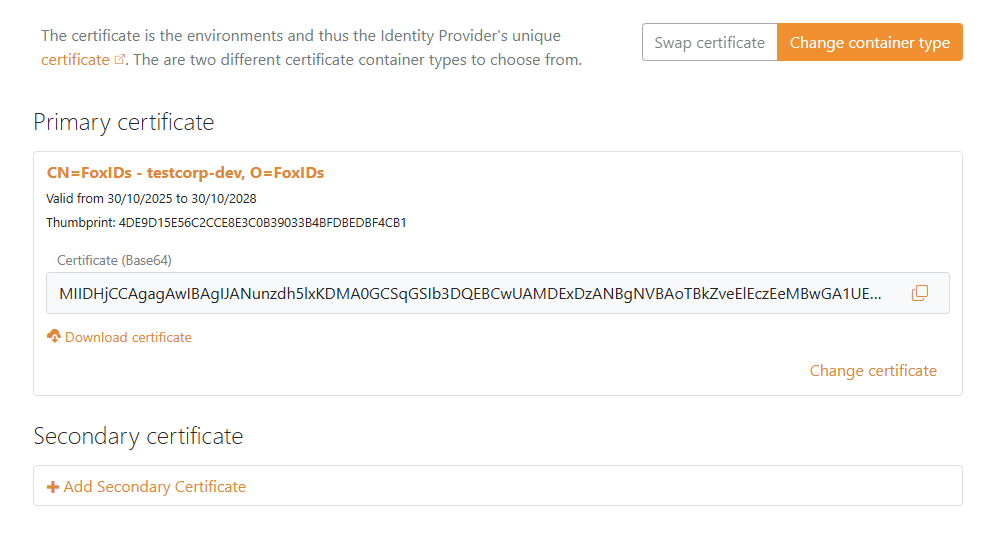

Vous devez téléverser les métadonnées SAML 2.0 de FoxIDs vers Amazon IAM Identity Center. Il est donc nécessaire d’utiliser un certificat longue durée dans FoxIDs, par exemple valable 3 ans.

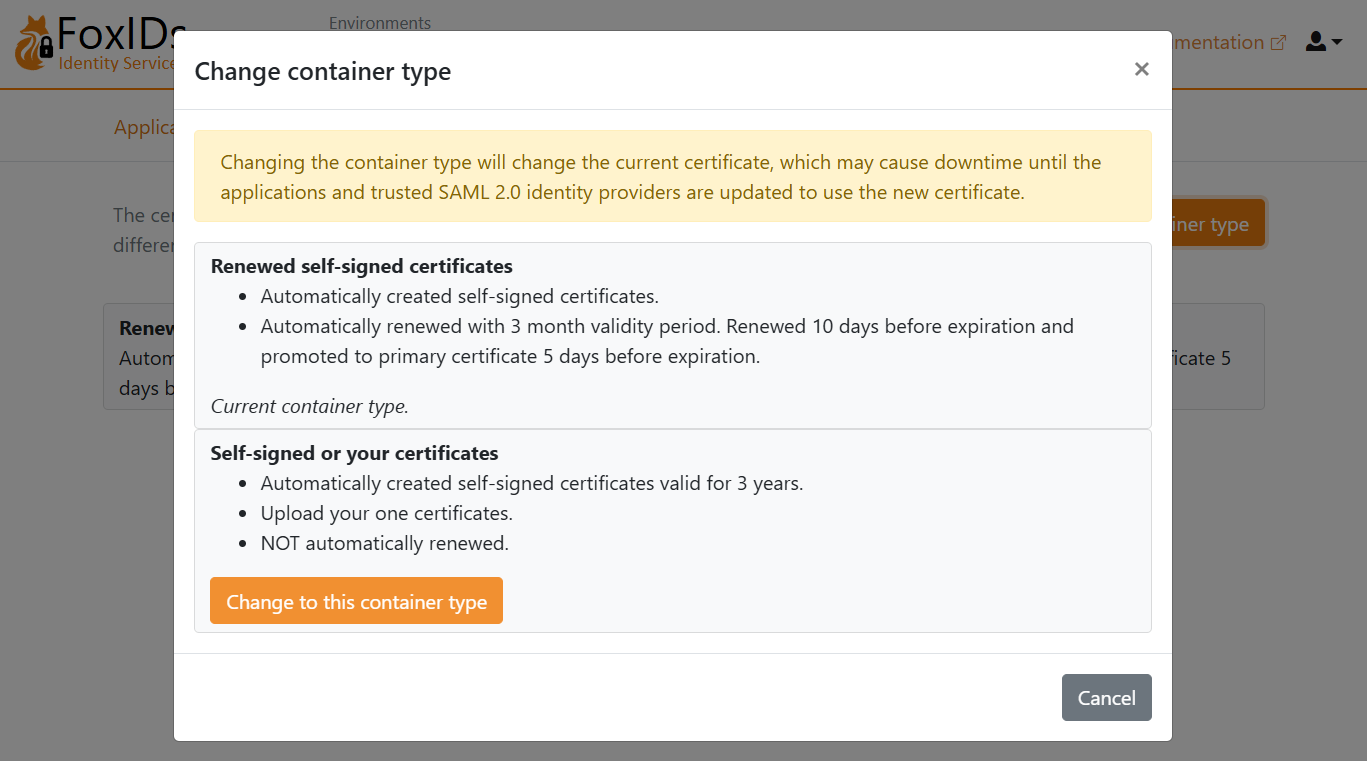

- Sélectionnez l’onglet Certificates

- Cliquez sur Change Container type

- Trouvez Self-signed or your certificate et cliquez sur Change to this container type

- Le certificat auto-signé est valable 3 ans, et vous pouvez éventuellement téléverser votre propre certificat

2 - Ensuite, rendez-vous sur la page Amazon IAM Identity Center dans le portail AWS

- Accédez à Amazon IAM Identity Center

- Cliquez sur Settings

- Cliquez sur Choose identity source (dans la section Identity source du menu Actions)

- Sélectionnez External identity provider

- Cliquez sur Next

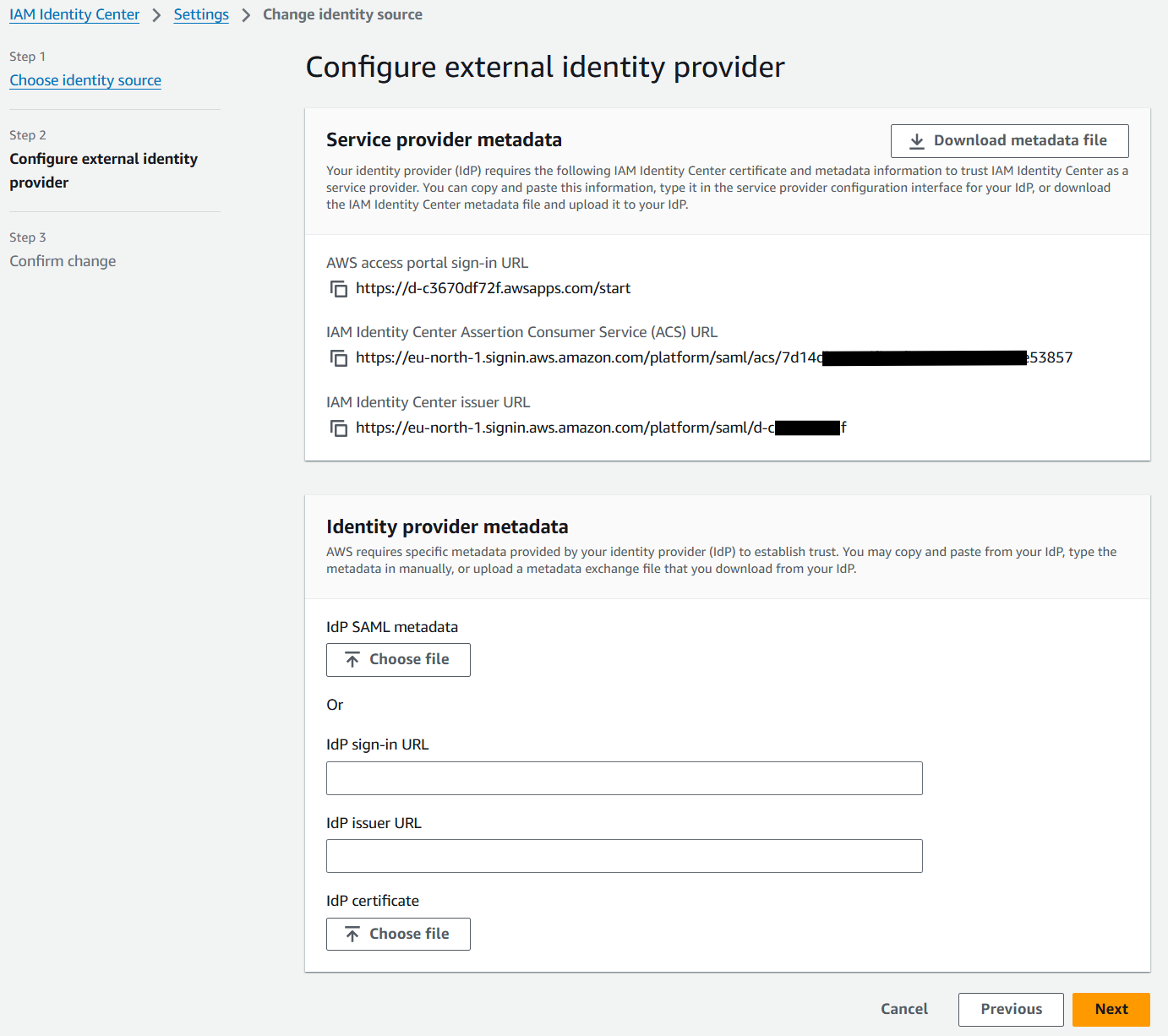

- Copiez l’IAM Identity Center Assertion Consumer Service (ACS) URL et conservez-la pour plus tard

- Copiez l’IAM Identity Center issuer URL et conservez-la pour plus tard

3 - Ensuite, créez une application SAML 2.0 dans FoxIDs Control Client

- Sélectionnez l’onglet Applications

- Cliquez sur New application

- Cliquez sur Web application (SAML 2.0)

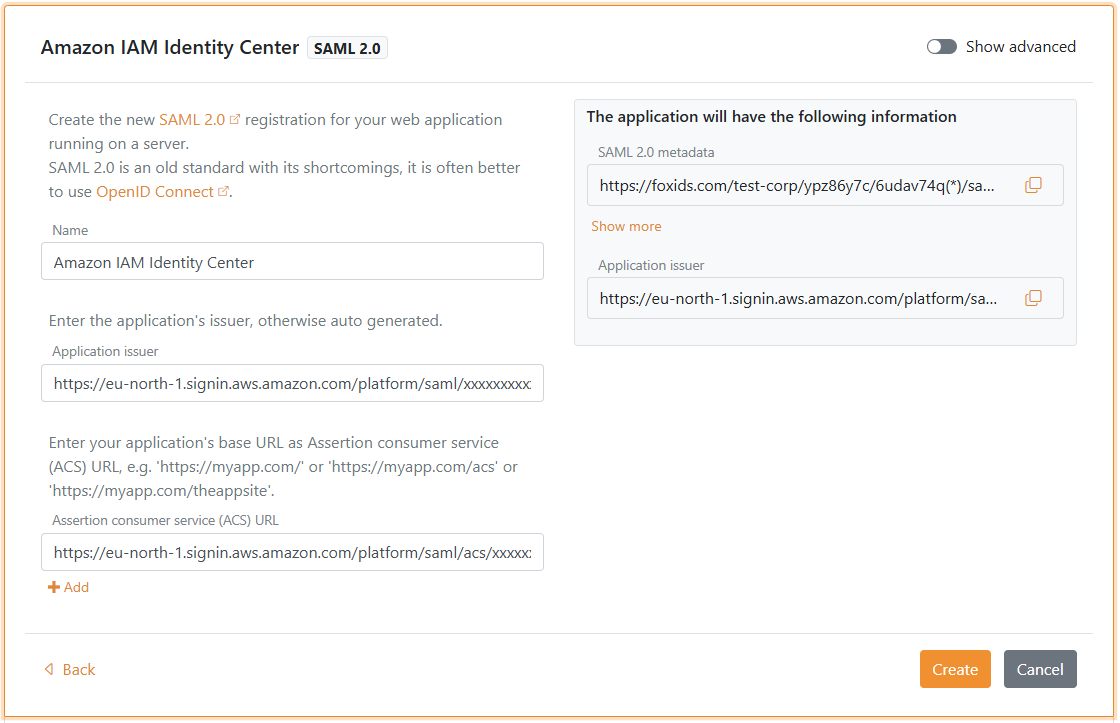

- Ajoutez le Name, par ex.

Amazon IAM Identity Center - Définissez l’Application issuer sur l’IAM Identity Center issuer URL que vous avez copiée

- Définissez l’Assertion consumer service (ACS) URL sur l’IAM Identity Center Assertion Consumer Service (ACS) URL que vous avez copiée

- Cliquez sur Create

- Cliquez sur Change application pour ouvrir l’application en mode édition

- Cliquez sur Show advanced

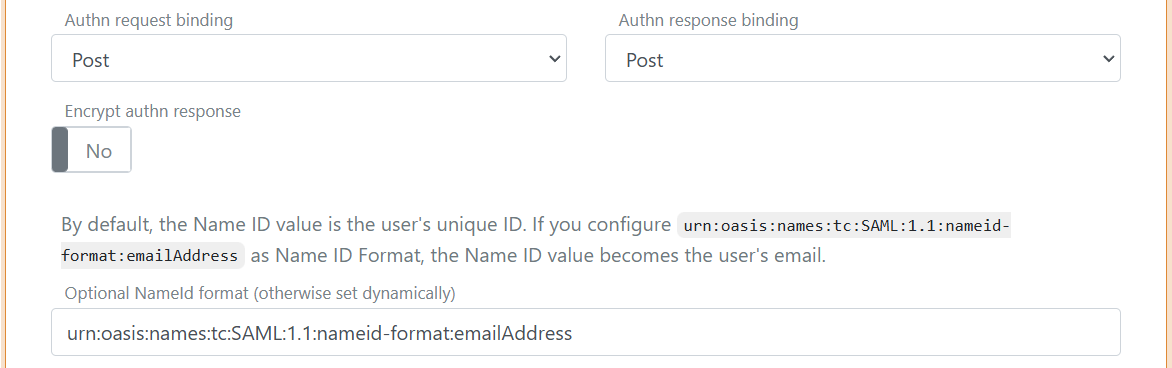

- Définissez Authn request binding sur Post

- Définissez le NameID format sur

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

- En bas de l’application, définissez NameID format in metadata sur

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress - Cliquez sur Update

- Remontez en haut de l’application, trouvez le lien SAML 2.0 Metadata URL, ouvrez-le dans un navigateur et enregistrez la page en fichier XML

4 - Revenez à Amazon IAM Identity Center dans le portail AWS

- Trouvez IdP SAML metadata et cliquez sur Choose file

- Sélectionnez le fichier de métadonnées de FoxIDs

- Cliquez sur Next

- Entrez

ACCEPT - Cliquez sur Change identity source

- Dans la section Identity source, sélectionnez le lien AWS access portal URL pour tester le flux de connexion (vous devrez peut-être d’abord créer un utilisateur dans FoxIDs)

Amazon IAM Identity Center ne prend pas en charge le single sign-out.