Conectar Amazon IAM Identity Center con SAML 2.0

Conecta FoxIDs como proveedor de identidad externo para Amazon IAM Identity Center con SAML 2.0.

Al configurar un método de autenticación OpenID Connect y Amazon IAM Identity Center como una aplicación SAML 2.0, FoxIDs se convierte en un puente entre OpenID Connect y SAML 2.0 y convierte automáticamente las reclamaciones JWT (OAuth 2.0) en reclamaciones SAML 2.0.

Configurar Amazon IAM Identity Center

Esta guía describe cómo configurar FoxIDs como proveedor de identidad externo para Amazon IAM Identity Center. Los usuarios se conectan con su dirección de correo electrónico y deben existir previamente en Amazon IAM Identity Center.

1 - Comienza configurando un certificado en FoxIDs Control Client

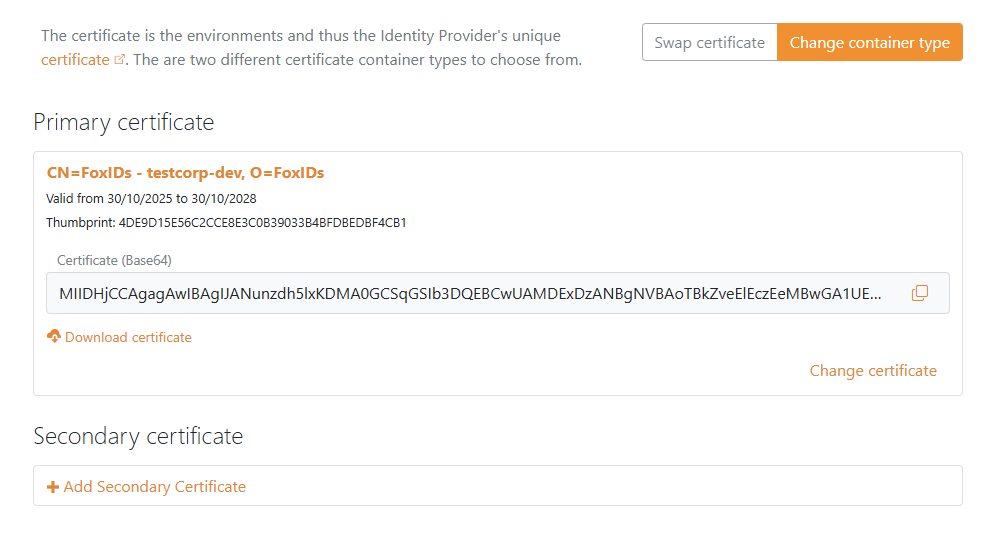

Debes subir los metadatos SAML 2.0 de FoxIDs a Amazon IAM Identity Center. Por lo tanto, es necesario usar un certificado de larga duración en FoxIDs, por ejemplo válido durante 3 años.

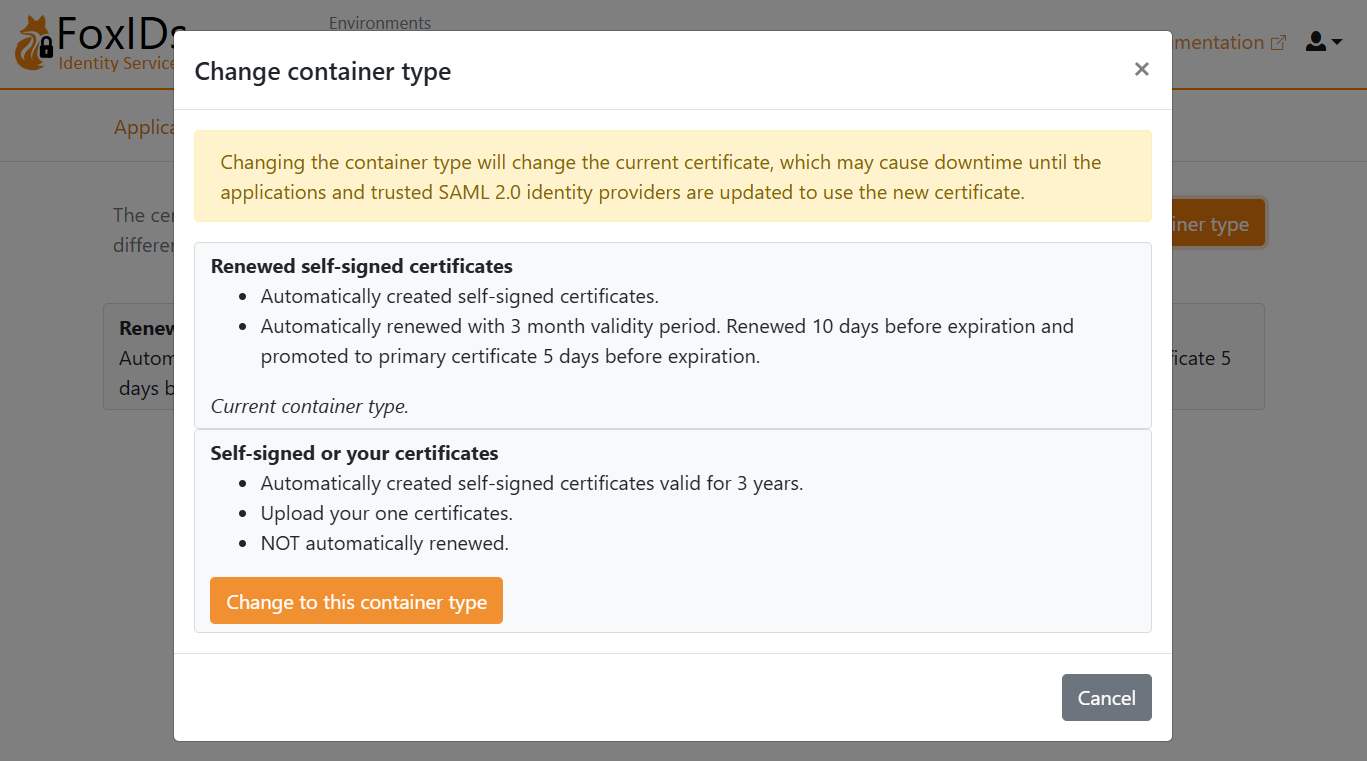

- Selecciona la pestaña Certificates

- Haz clic en Change Container type

- Busca Self-signed or your certificate y haz clic en Change to this container type

- El certificado autofirmado es válido por 3 años, y opcionalmente puedes subir tu propio certificado

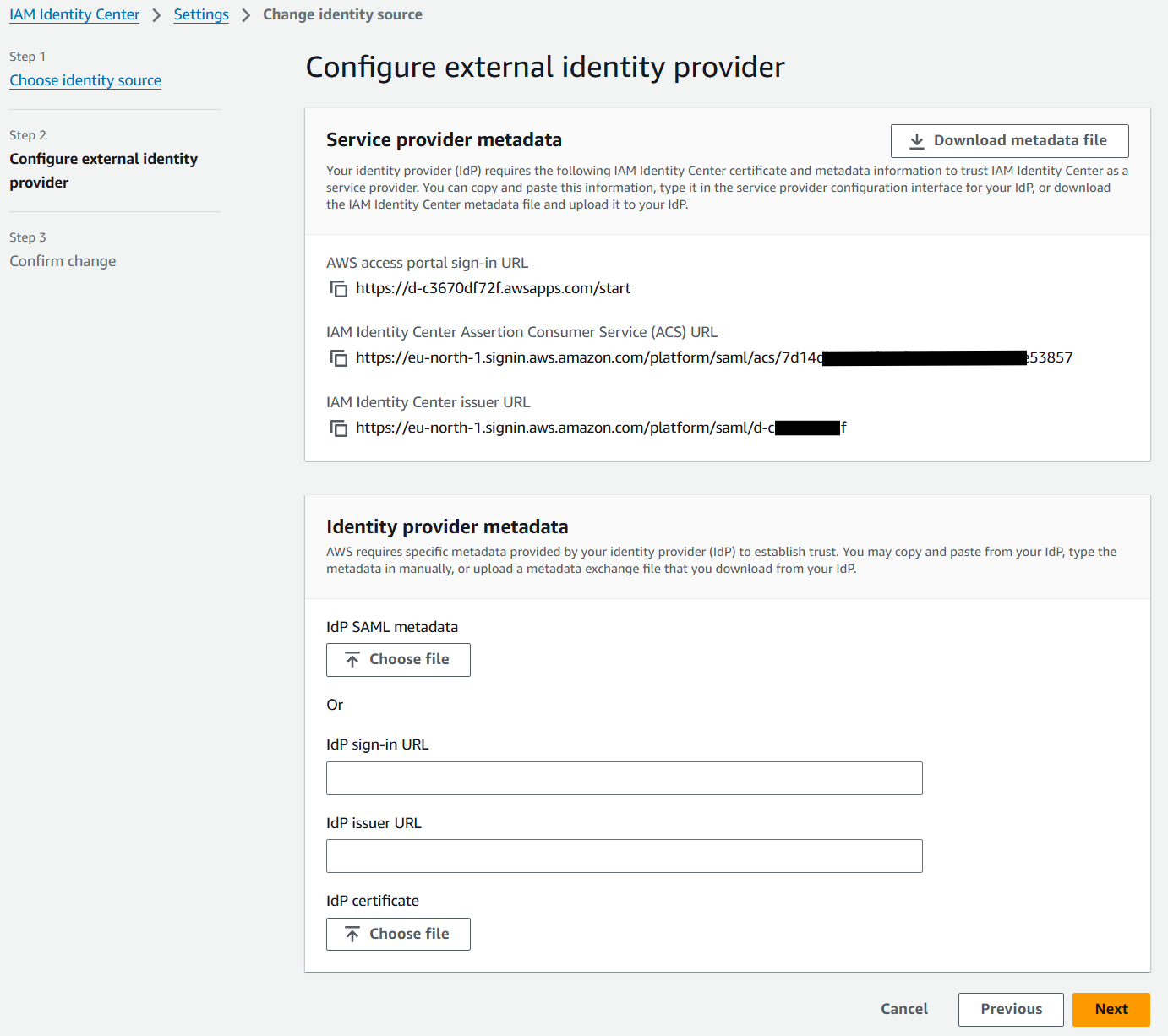

2 - Luego ve a la página de Amazon IAM Identity Center en el portal de AWS

- Navega a Amazon IAM Identity Center

- Haz clic en Settings

- Haz clic en Choose identity source (en la sección Identity source del menú Actions)

- Selecciona External identity provider

- Haz clic en Next

- Copia la IAM Identity Center Assertion Consumer Service (ACS) URL y guárdala para más adelante

- Copia la IAM Identity Center issuer URL y guárdala para más adelante

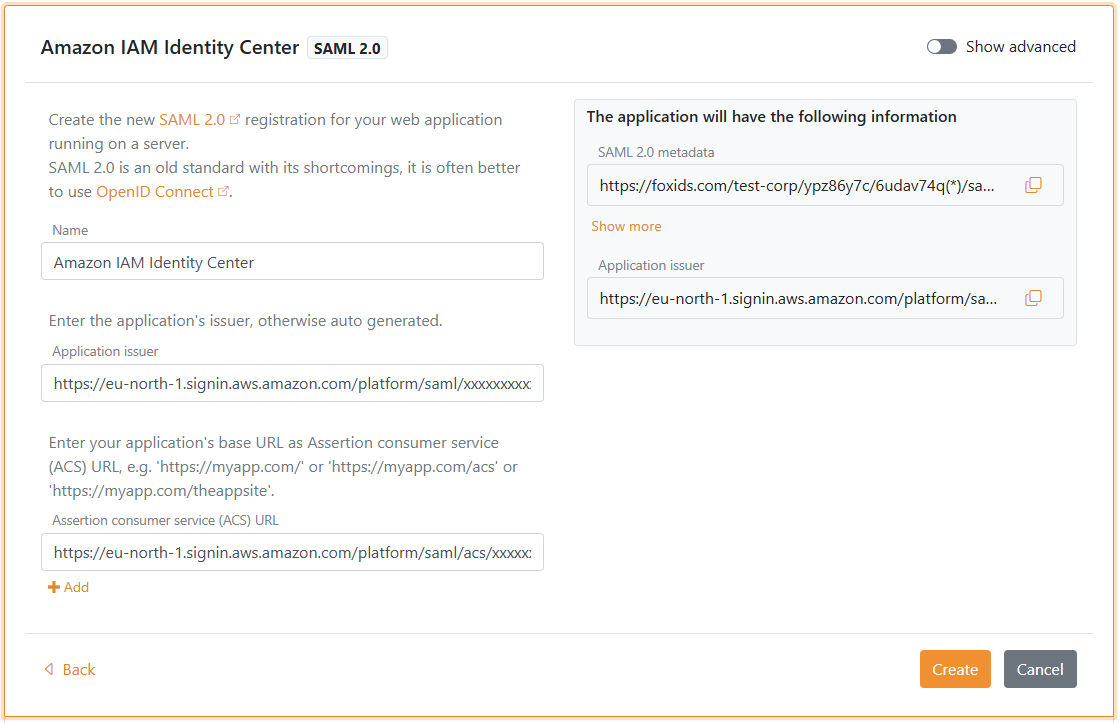

3 - Luego crea una aplicación SAML 2.0 en FoxIDs Control Client

- Selecciona la pestaña Applications

- Haz clic en New application

- Haz clic en Web application (SAML 2.0)

- Añade el Name, por ejemplo

Amazon IAM Identity Center - Establece el Application issuer en la IAM Identity Center issuer URL que copiaste

- Establece la Assertion consumer service (ACS) URL en la IAM Identity Center Assertion Consumer Service (ACS) URL que copiaste

- Haz clic en Create

- Haz clic en Change application para abrir la aplicación en modo edición

- Haz clic en Show advanced

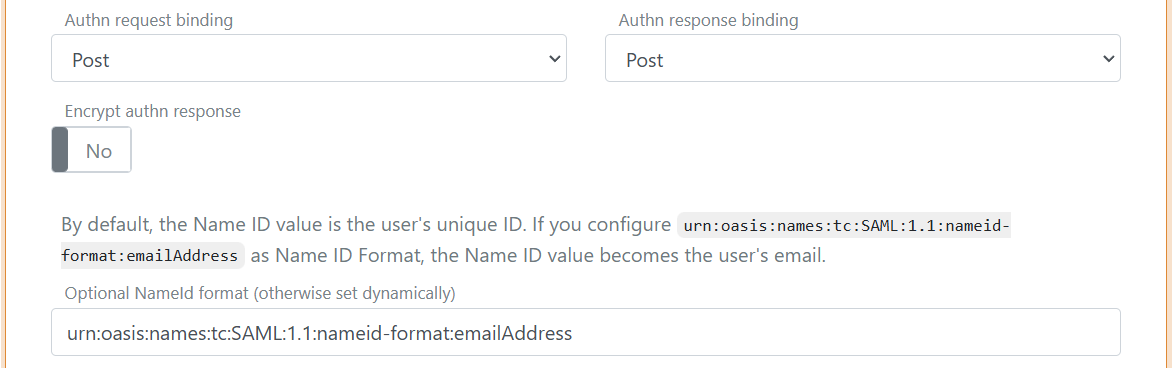

- Establece Authn request binding en Post

- Establece el NameID format en

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

- En la parte inferior de la aplicación, establece NameID format in metadata en

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress - Haz clic en Update

- Ve a la parte superior de la aplicación, encuentra el enlace SAML 2.0 Metadata URL, ábrelo en un navegador y guarda la página como archivo XML

4 - Vuelve a Amazon IAM Identity Center en el portal de AWS

- Busca IdP SAML metadata y haz clic en Choose file

- Selecciona el archivo de metadatos de FoxIDs

- Haz clic en Next

- Introduce

ACCEPT - Haz clic en Change identity source

- En la sección Identity source, selecciona el enlace AWS access portal URL para probar el flujo de inicio de sesión (puede que necesites crear un usuario en FoxIDs primero)

Amazon IAM Identity Center no admite single sign-out.