Interne gebruikers

Interne gebruikers kunnen zich authenticeren via een of meer login authenticatiemethoden in een omgeving. Daardoor kunt u de aanmeldervaring aanpassen voor verschillende applicatieeisen.

Upload uw gebruikers vanuit een CSV-bestand, met of zonder wachtwoord.

Zie het gebruikersoverzicht voor een overzicht van gebruikersconcepten zoals interne gebruikers, externe gebruikers en externe gebruikersopslag.

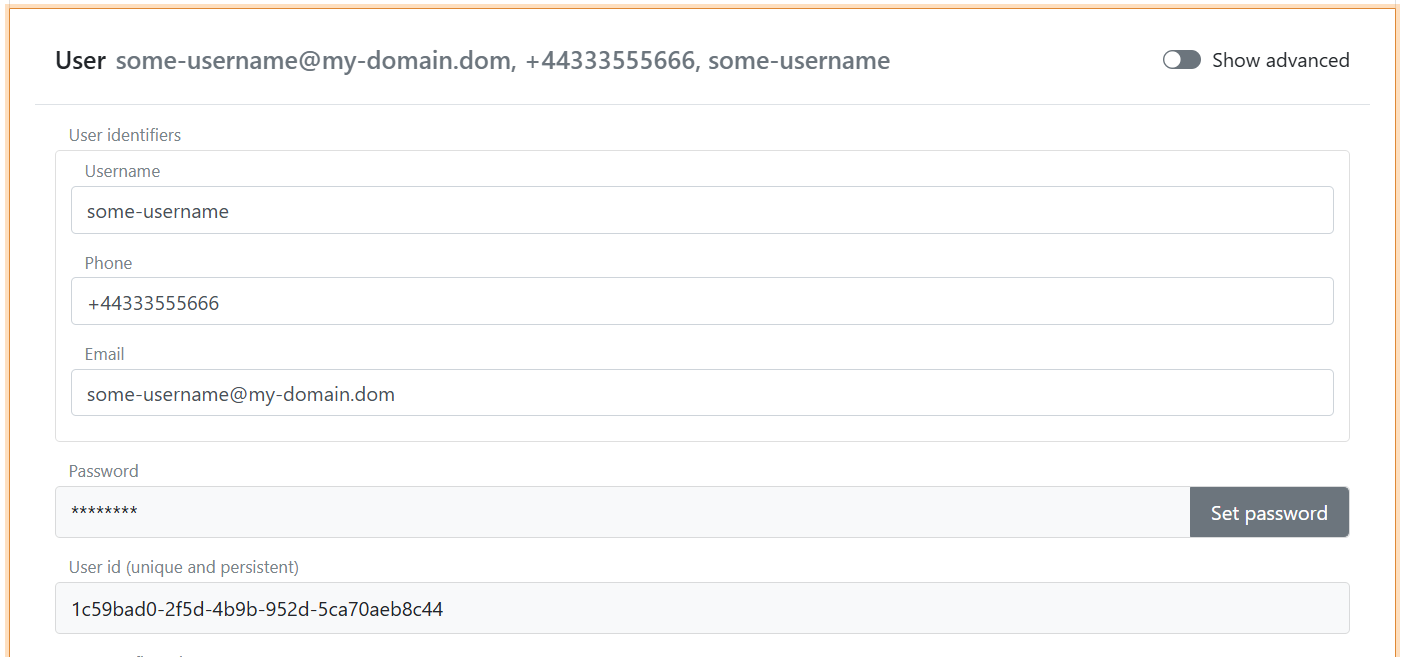

Gebruikersidentificatoren

Interne gebruikers ondersteunen drie gebruikersidentificatoren: e-mail, telefoonnummer en gebruikersnaam. Deze identificatoren vormen de aanmeldingsreferentie, dus het gebruikersnaamgedeelte, wanneer een gebruiker zich aanmeldt met gebruikersnaam en wachtwoord.

U kunt één, twee of alle drie de identificatoren inschakelen in de login-authenticatiemethode. Als meer dan één identificator is ingeschakeld, kan de gebruiker zich aanmelden met elke ingeschakelde identificator.

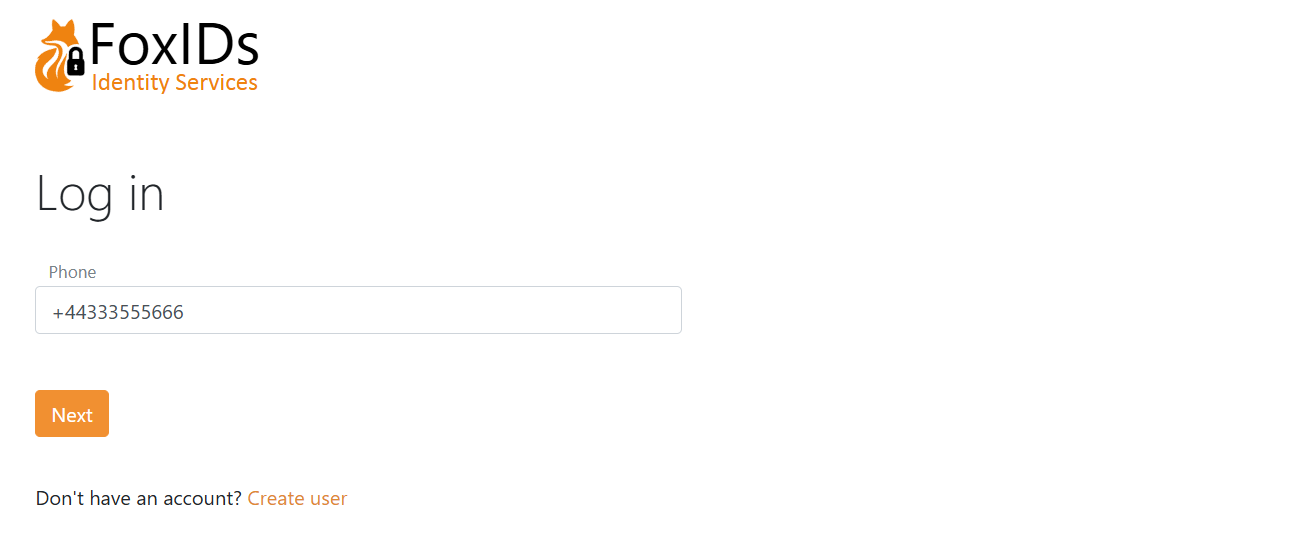

Alleen telefoonnummer als gebruikersidentificator.

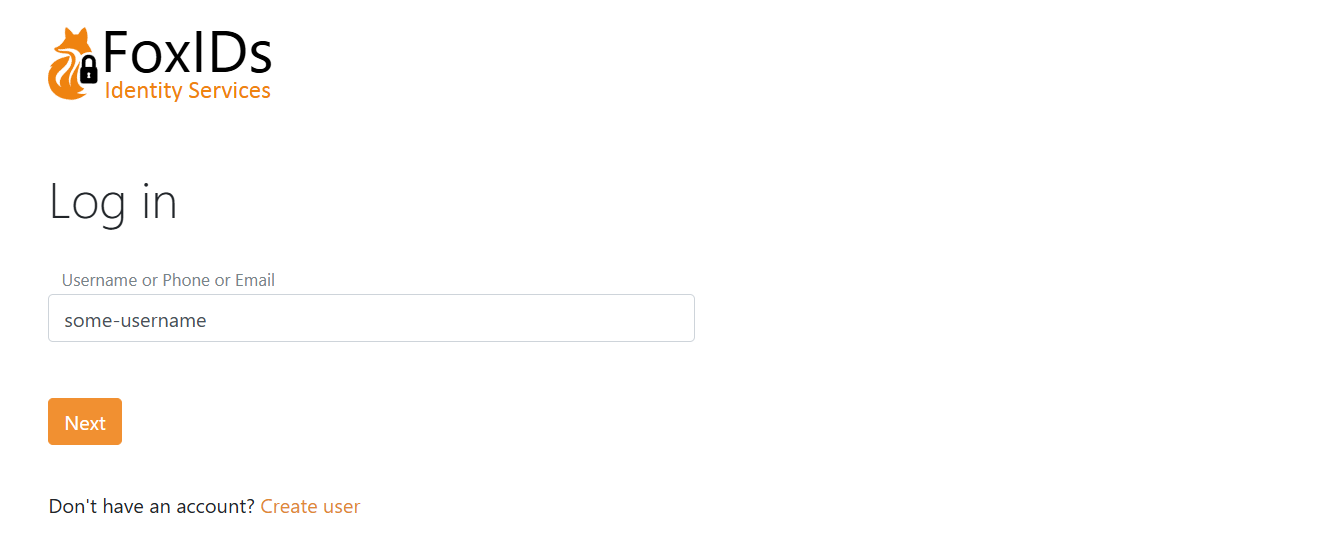

E-mail, telefoonnummer en gebruikersnaam als gebruikersidentificatoren.

Wachtwoordcontrole

Interne gebruikers kunnen zich authenticeren met een wachtwoord. Het wachtwoord wordt gevalideerd tegen het ingebouwde wachtwoordbeleid (standaard of beleidsgroep) en optioneel een externe wachtwoord-API.

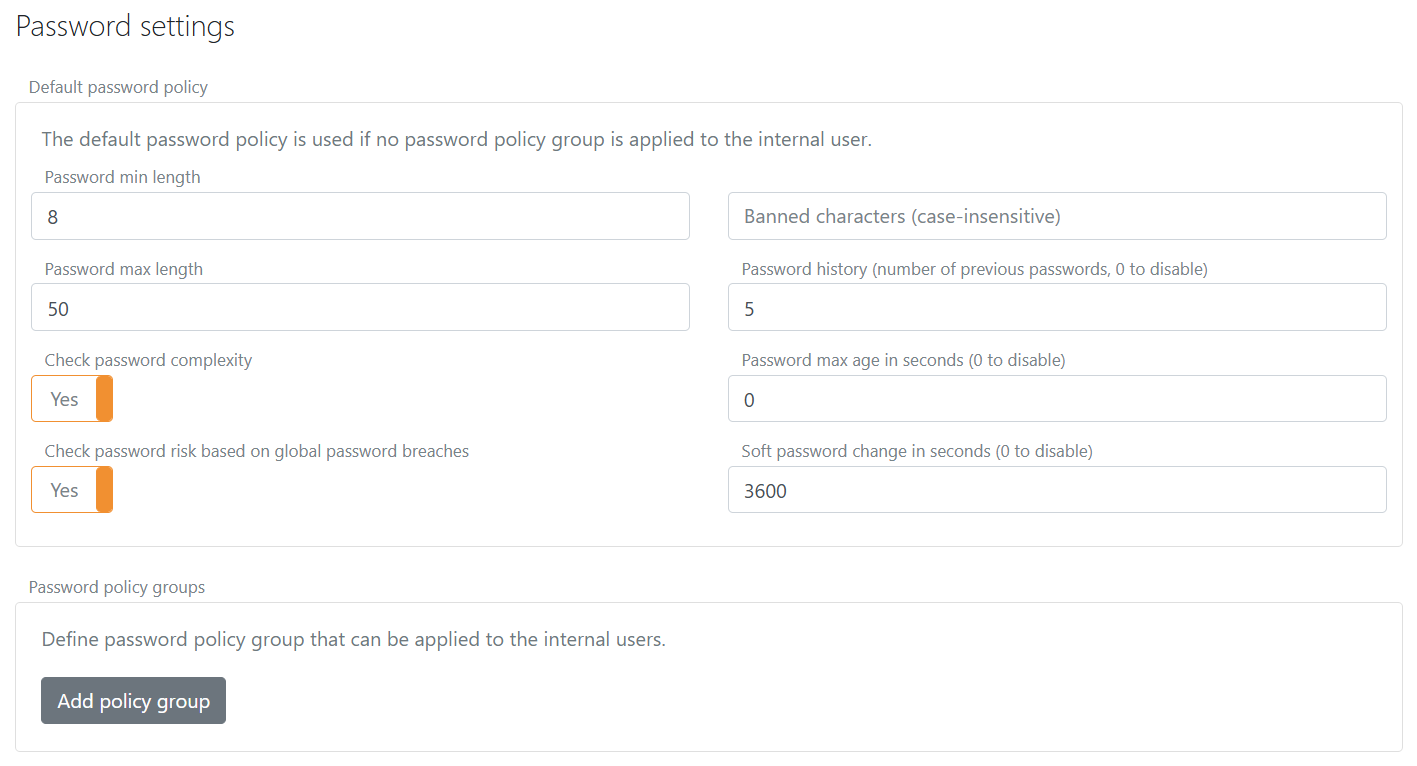

Ingebouwd wachtwoordbeleid en veroudering

Het standaardwachtwoordbeleid wordt geconfigureerd in de omgevingsinstellingen in de FoxIDs Control Client en is van toepassing wanneer geen wachtwoordbeleidsgroep aan de gebruiker is toegewezen.

- Selecteer het tabblad Settings.

- Selecteer het tabblad Environment.

- Zoek de sectie Password settings.

- Configureer het vak Default password policy:

- Password min length en Password max length definiëren het toegestane bereik.

- Check password complexity dwingt variatie in tekenklassen af en zorgt ervoor dat het wachtwoord geen delen van de URL of gebruikersidentificatoren zoals e-mail, telefoon of gebruikersnaam bevat.

- Check password risk based on global password breaches wijst wachtwoorden af die in risicolijsten voorkomen. Voor self-hosted installaties, zie risk passwords.

- Banned characters (case-insensitive) blokkeert specifieke tekens.

- Password history (number of previous passwords, 0 to disable) voorkomt hergebruik van recente wachtwoorden.

- Password max age in seconds (0 to disable) dwingt een wijziging af wanneer een wachtwoord te oud wordt.

- Soft password change in seconds (0 to disable) geeft een overgangsperiode. Tijdens het aanmelden wordt de gebruiker gevraagd een niet-conform of verlopen wachtwoord te wijzigen, maar kan de gebruiker zich blijven aanmelden totdat de periode verloopt.

- Klik op Update.

Wachtwoordbeleidsgroepen

U kunt per omgeving maximaal 10 wachtwoordbeleidsgroepen definiëren. Een groep overschrijft het standaardwachtwoordbeleid voor de gebruikers aan wie deze groep is toegewezen.

- Selecteer het tabblad Settings.

- Selecteer het tabblad Environment.

- Zoek de sectie Password settings.

- Configureer het vak Password policy groups.

- Klik op Add policy group en stel de beleidswaarden in, dezelfde velden als in het standaardbeleid, plus een naam en optioneel een weergavenaam.

- Klik op Update.

Pas een groep toe op een gebruiker via Internal Users → bewerk de gebruiker → Advanced → Password policy, of stel de naam van het wachtwoordbeleid in bij provisioning via de Control API. Als geen groep is geselecteerd, wordt het standaardbeleid van de omgeving gebruikt.

Externe wachtwoord-API

U kunt optioneel een externe wachtwoord-API configureren om wachtwoorden te valideren en/of wachtwoordwijzigingen te melden.

Als het ingebouwde wachtwoordbeleid het wachtwoord afwijst, wordt de externe wachtwoord-API niet aangeroepen. De notificatiemethode van de externe wachtwoord-API wordt alleen aangeroepen als het wachtwoord alle geconfigureerde beleidscontroles doorstaat.

Wachtwoord of eenmalige code (wachtwoordloos)

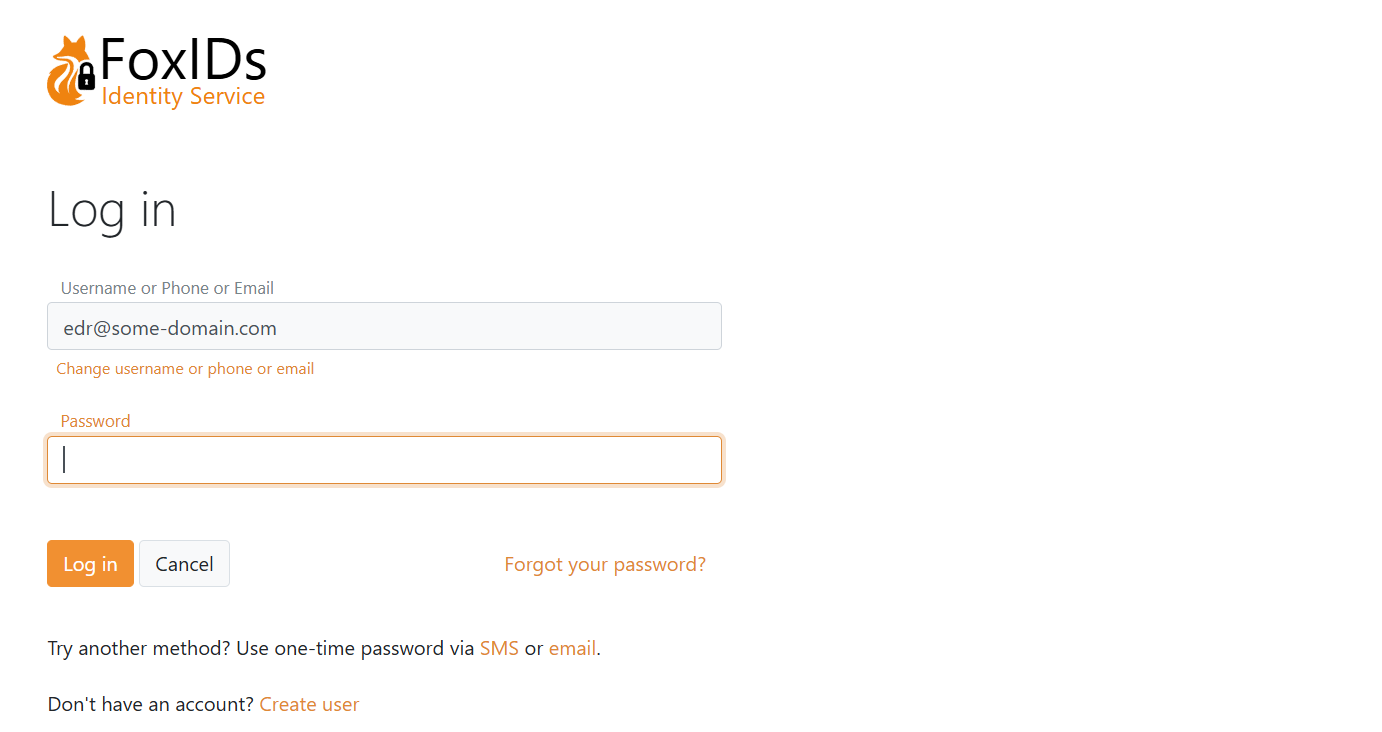

De login authenticatiemethode is standaard geconfigureerd voor gebruikersidentificator plus wachtwoord.

U kunt ook eenmalige code (OTP) via e-mail en/of SMS inschakelen voor wachtwoordloos aanmelden, en u kunt meerdere login authenticatiemethoden met verschillende combinaties maken.

Als zowel wachtwoord als OTP zijn ingeschakeld, worden alle ingeschakelde methoden aangeboden. De interface kan ook self-service accountaanmaak toestaan.

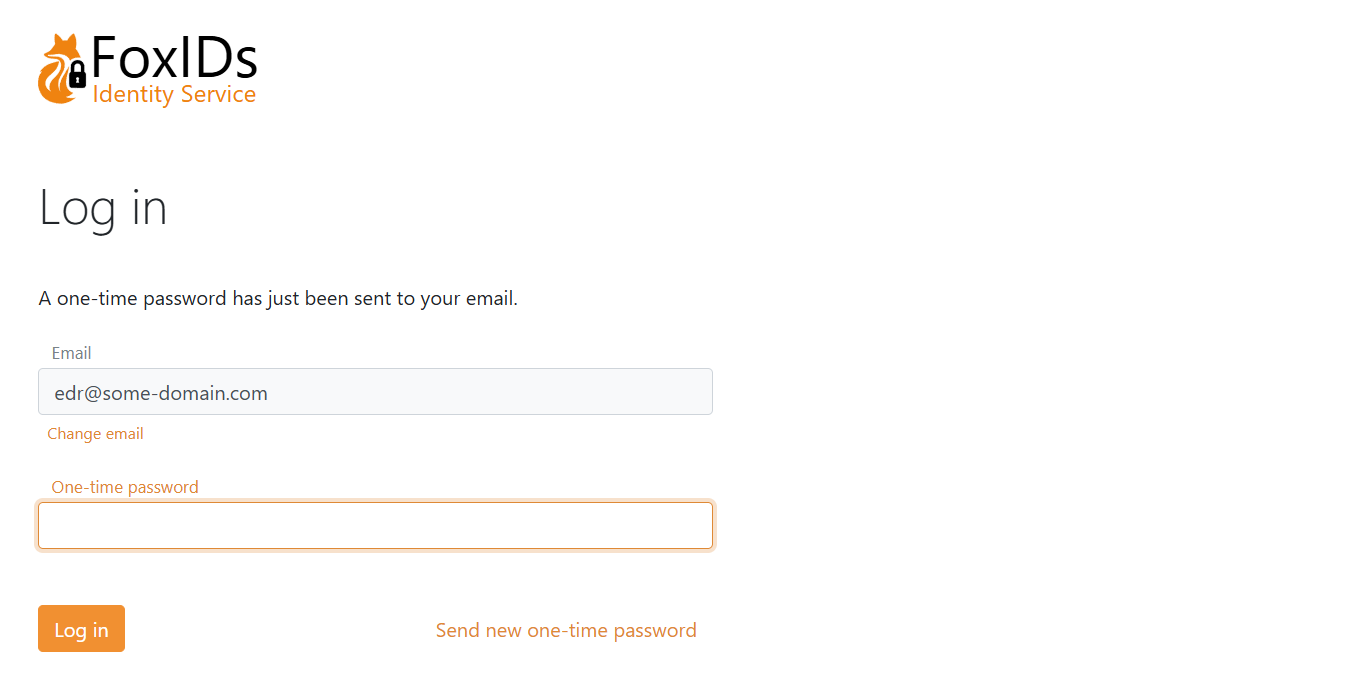

Als alleen OTP via e-mail is ingeschakeld:

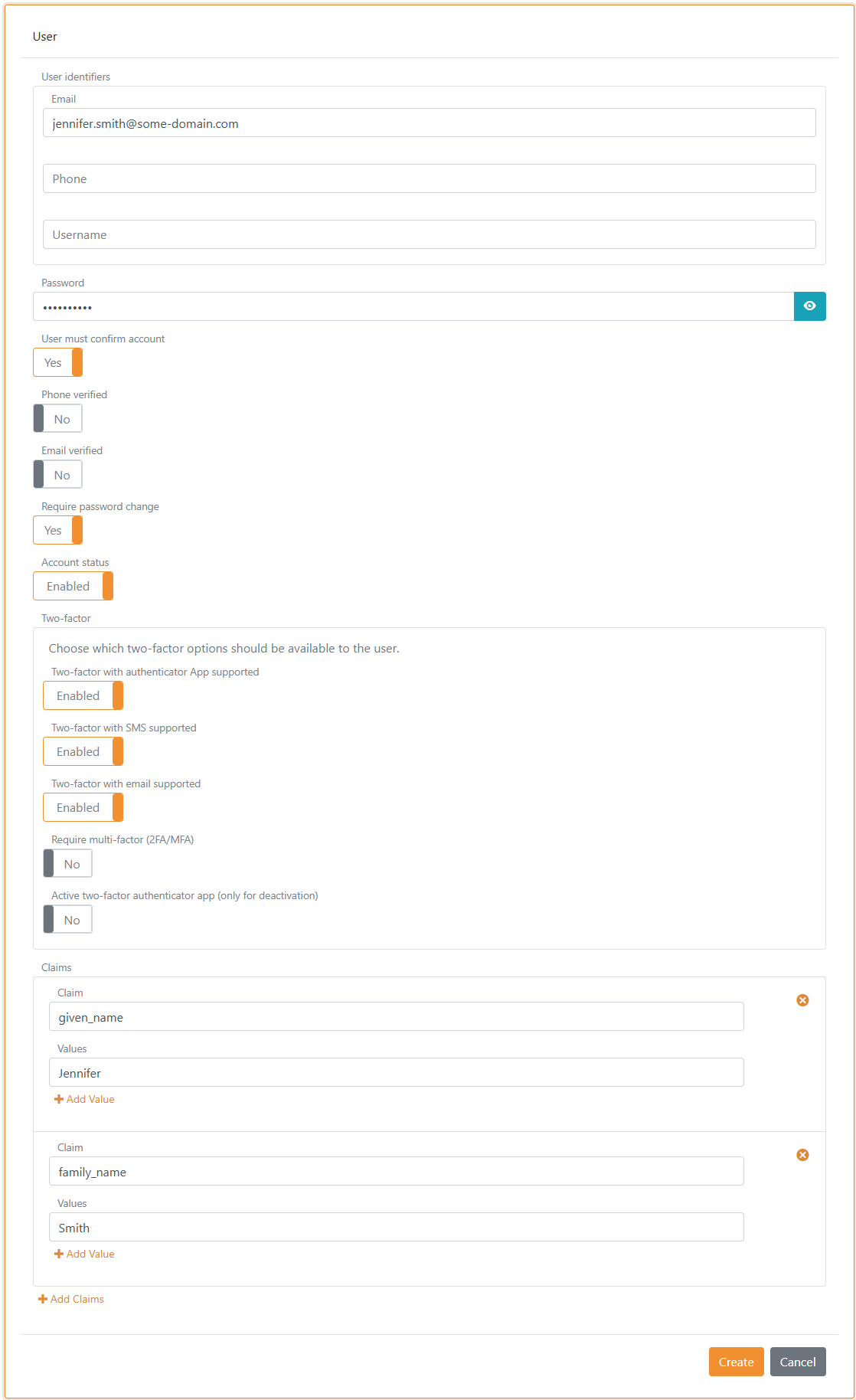

Gebruiker maken

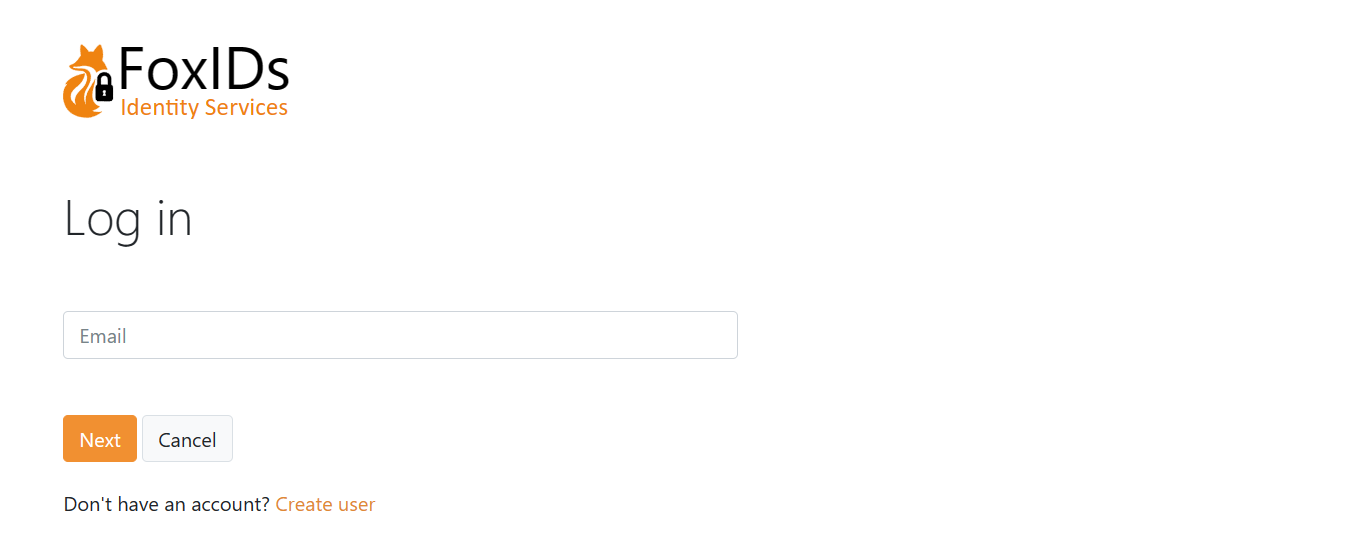

Afhankelijk van de configuratie van de geselecteerde login methode kunnen gebruikers online een account maken.

De gebruiker kiest op de aanmeldpagina om een nieuw account te maken.

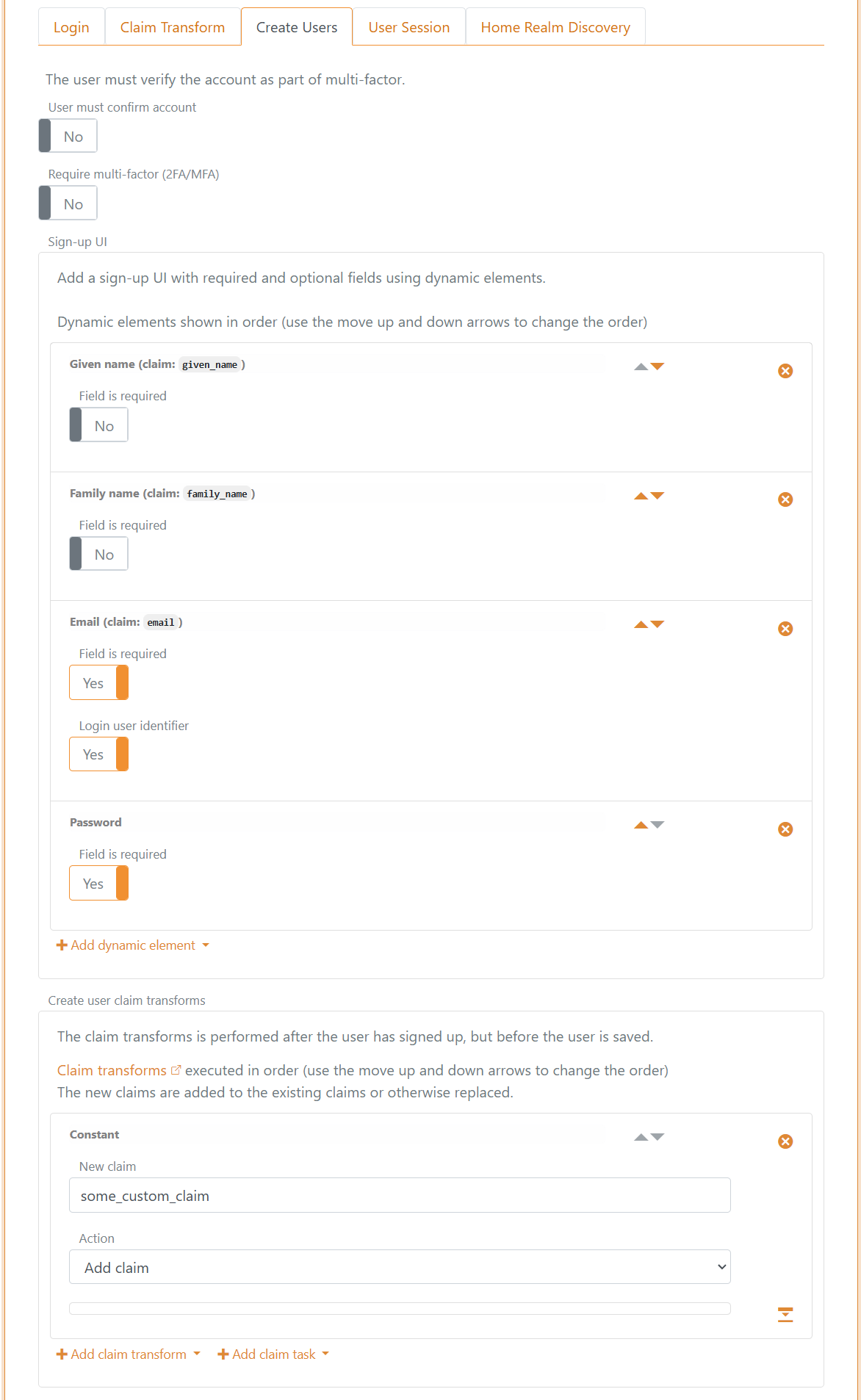

Dit voorbeeld toont het formulier voor het maken van een gebruiker.

De pagina bestaat uit dynamische elementen die per login methode kunnen worden aangepast. In dit voorbeeld bevat het formulier de velden Given name, Family name, Email en Password. Het veld Email is de gebruikersidentificator die wordt gebruikt voor aanmelden.

Dit is de configuratie in de login methode. Daarnaast wordt de claim some_custom_claim aan elke gebruiker toegevoegd als constante via een claim transform.

Provisioning

Interne gebruikers kunnen worden gemaakt, bijgewerkt en verwijderd in de Control Client of geprovisioneerd via de Control API. U kunt ook veel gebruikers uploaden vanuit een CSV-bestand.

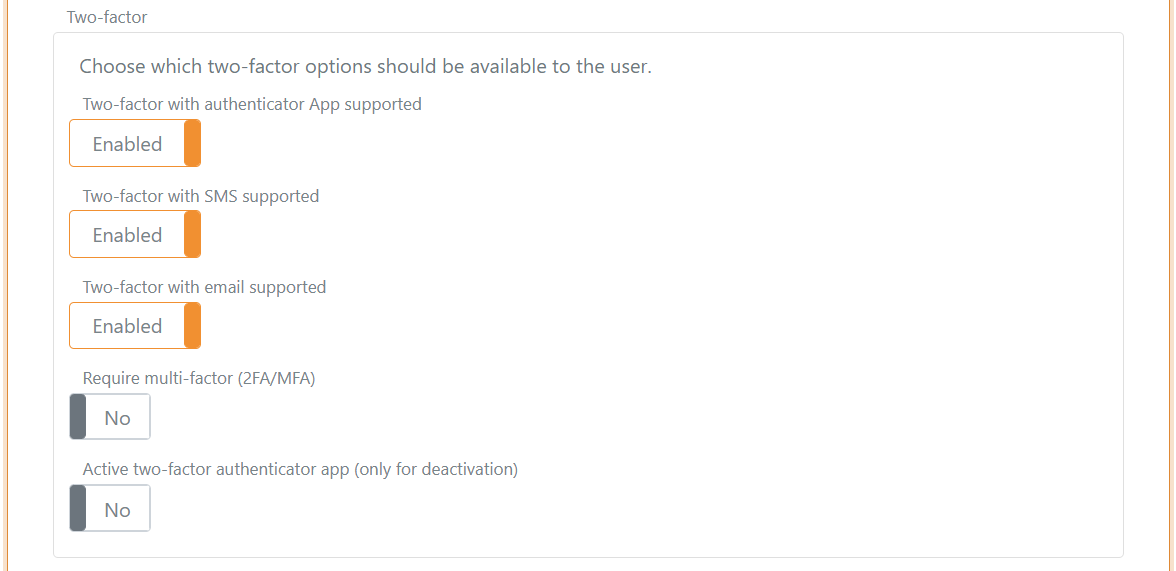

Multi-factor authenticatie (MFA)

Twee-factor en multi-factor authenticatie kan per gebruiker vereist zijn. De gebruiker moet dan een extra factor voltooien en kan een authenticator app registreren als die nog niet is geregistreerd.

Beschikbare factoren worden bepaald door de login authenticatiemethode en de gegevens en instellingen van de gebruiker. Zie twee-factor en multi-factor authenticatie.

U kunt zien of een authenticator app is geregistreerd en een beheerder kan die deactiveren.

Wachtwoordhash

Alleen een hash van het wachtwoord wordt opgeslagen.

Het hashingsubsysteem ondersteunt doorontwikkeling. Hashmetadata, dus algoritme en parameters, worden samen met elke hash opgeslagen zodat oude hashes nog steeds kunnen worden gevalideerd, terwijl nieuwe hashes nieuwere algoritmen of parameters gebruiken.

Momenteel ondersteund hash-algoritme P2HS512:10:

- HMAC (

RFC 2104) met SHA-512 (FIPS 180-4) - 10 iteraties opgeslagen in de hashmetadata, vermenigvuldigd met 10.000 PBKDF2-rondes voor in totaal 100.000 iteraties

- Saltlengte: 64 bytes

- Afgeleide sleutellengte: 80 bytes

- Hash en salt worden opgeslagen als Base64 URL-gecodeerde tekenreeksen, dus Base64 zonder padding

Standaardbibliotheken in .NET worden gebruikt om de hash te berekenen.