Interne Benutzer

Interne Benutzer können sich in einer Umgebung über eine oder mehrere Login Authentifizierungsmethoden anmelden. Dadurch kann die Anmeldeerfahrung für unterschiedliche Anwendungsanforderungen angepasst werden.

Laden Sie Ihre Benutzer hoch, mit oder ohne Kennwort.

Einen Überblick über Benutzerkonzepte wie interne Benutzer, externe Benutzer und externe Benutzerspeicher finden Sie in der Benutzerübersicht.

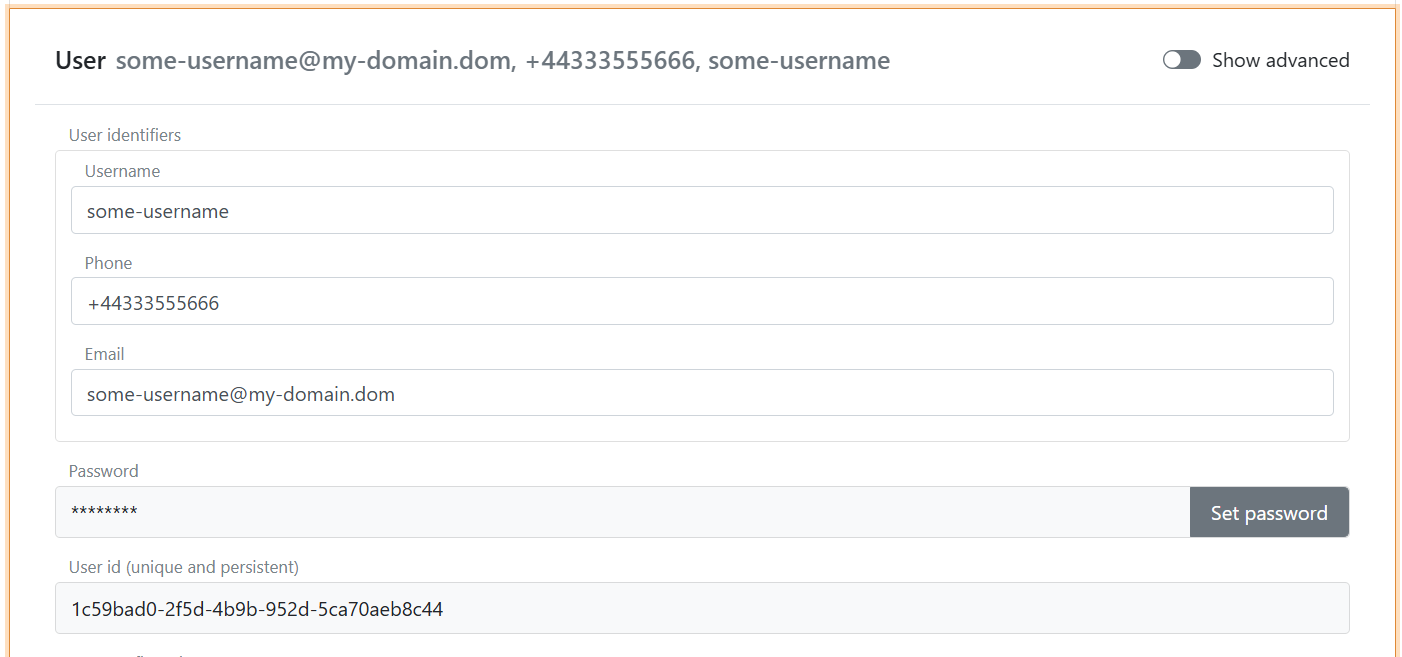

Benutzerkennungen

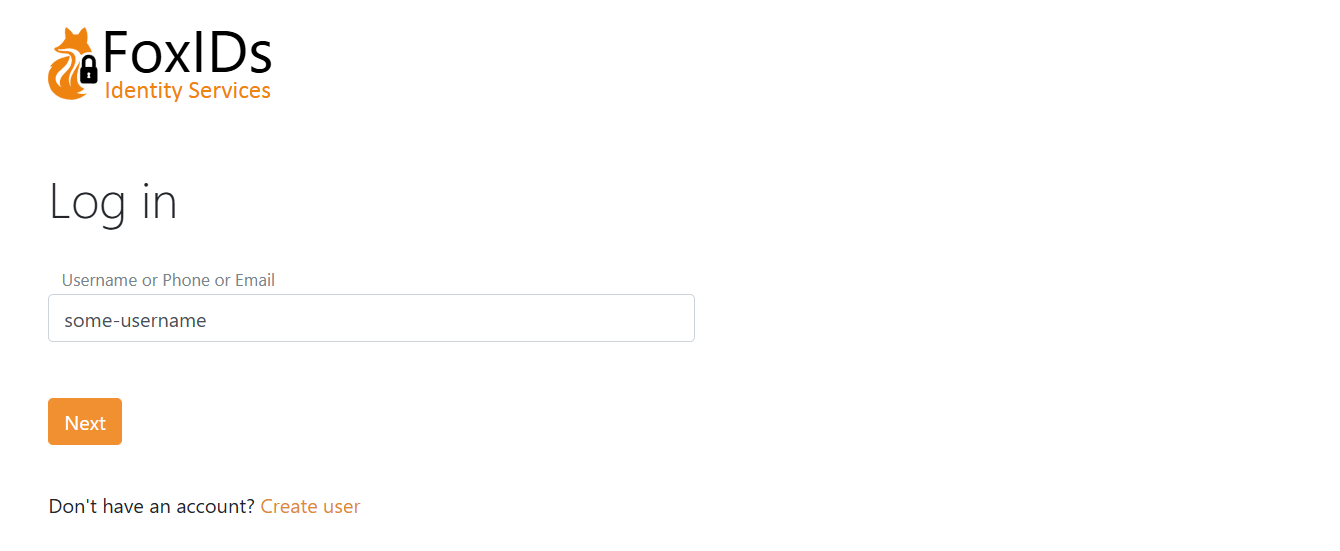

Interne Benutzer unterstützen drei Benutzerkennungen: E-Mail, Telefonnummer und Benutzername. Diese Kennungen bilden die Anmeldeinformation, also den Benutzernamensanteil, wenn sich ein Benutzer mit Benutzername und Kennwort anmeldet.

Sie können eine, zwei oder alle drei Kennungen in der Login-Authentifizierungsmethode aktivieren. Wenn mehr als eine Kennung aktiviert ist, kann sich der Benutzer mit jeder aktivierten Kennung anmelden.

Nur Telefonnummer als Benutzerkennung.

E-Mail, Telefonnummer und Benutzername als Benutzerkennungen.

Kennwortprüfung

Interne Benutzer können sich mit einem Kennwort authentifizieren. Das Kennwort wird anhand der integrierten Kennwortrichtlinie (Standard oder Richtliniengruppe) und optional einer externen Kennwort-API validiert.

Integrierte Kennwortrichtlinie und Ablauf

Die Standardkennwortrichtlinie wird in den Umgebungseinstellungen im FoxIDs Control Client konfiguriert und gilt, wenn dem Benutzer keine Kennwortrichtliniengruppe zugewiesen ist.

- Wählen Sie die Registerkarte Settings.

- Wählen Sie die Registerkarte Environment.

- Suchen Sie den Abschnitt Password settings.

- Konfigurieren Sie das Feld Default password policy:

- Password min length und Password max length definieren den zulässigen Bereich.

- Check password complexity erzwingt Vielfalt bei Zeichenklassen und stellt sicher, dass das Kennwort keine Teile der URL oder Benutzerkennungen wie E-Mail, Telefon oder Benutzername enthält.

- Check password risk based on global password breaches lehnt Kennwörter ab, die auf Risikolisten gefunden wurden. Für self-hosted Installationen siehe risk passwords.

- Banned characters (case-insensitive) blockiert bestimmte Zeichen.

- Password history (number of previous passwords, 0 to disable) verhindert die Wiederverwendung aktueller Kennwörter.

- Password max age in seconds (0 to disable) erzwingt eine Änderung, wenn ein Kennwort zu alt wird.

- Soft password change in seconds (0 to disable) erlaubt eine Übergangsfrist. Während der Anmeldung wird der Benutzer zum Ändern eines nicht konformen oder abgelaufenen Kennworts aufgefordert, kann sich aber bis zum Ablauf der Frist weiterhin anmelden.

- Klicken Sie auf Update.

Kennwortrichtliniengruppen

Sie können pro Umgebung bis zu 10 Kennwortrichtliniengruppen definieren. Eine Gruppe überschreibt die Standardkennwortrichtlinie für die ihr zugewiesenen Benutzer.

- Wählen Sie die Registerkarte Settings.

- Wählen Sie die Registerkarte Environment.

- Suchen Sie den Abschnitt Password settings.

- Konfigurieren Sie das Feld Password policy groups.

- Klicken Sie auf Add policy group und legen Sie die Richtlinienwerte fest, also dieselben Felder wie in der Standardrichtlinie, plus Name und optional Anzeigename.

- Klicken Sie auf Update.

Wenden Sie eine Gruppe auf einen Benutzer unter Internal Users → Benutzer bearbeiten → Advanced → Password policy an, oder setzen Sie den Namen der Kennwortrichtlinie bei der Provisionierung über die Control API. Wenn keine Gruppe ausgewählt ist, wird die Standardrichtlinie der Umgebung verwendet.

Externe Kennwort-API

Sie können optional eine externe Kennwort-API konfigurieren, um Kennwörter zu validieren und/oder Kennwortänderungen zu melden.

Wenn die integrierte Kennwortrichtlinie das Kennwort ablehnt, wird die externe Kennwort-API nicht aufgerufen. Die Benachrichtigungsmethode der externen Kennwort-API wird nur aufgerufen, wenn das Kennwort alle konfigurierten Richtlinienprüfungen besteht.

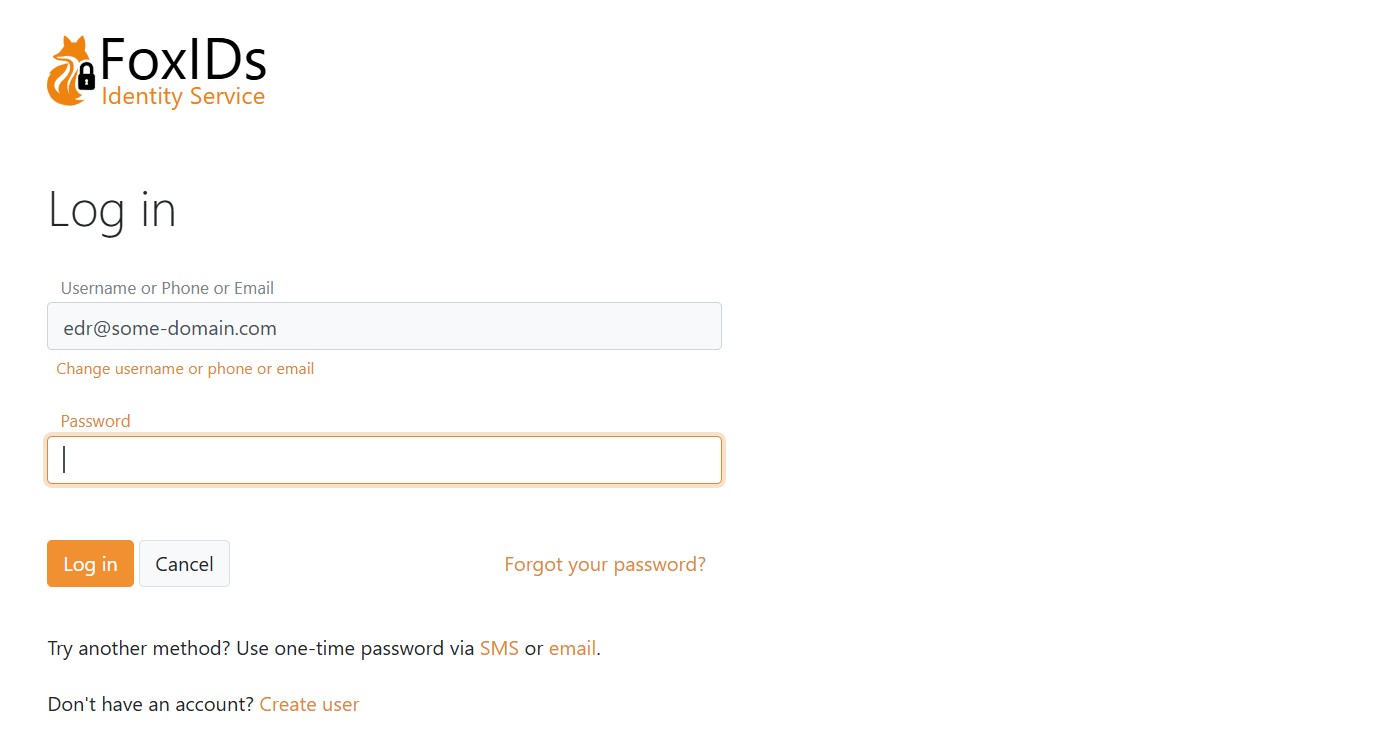

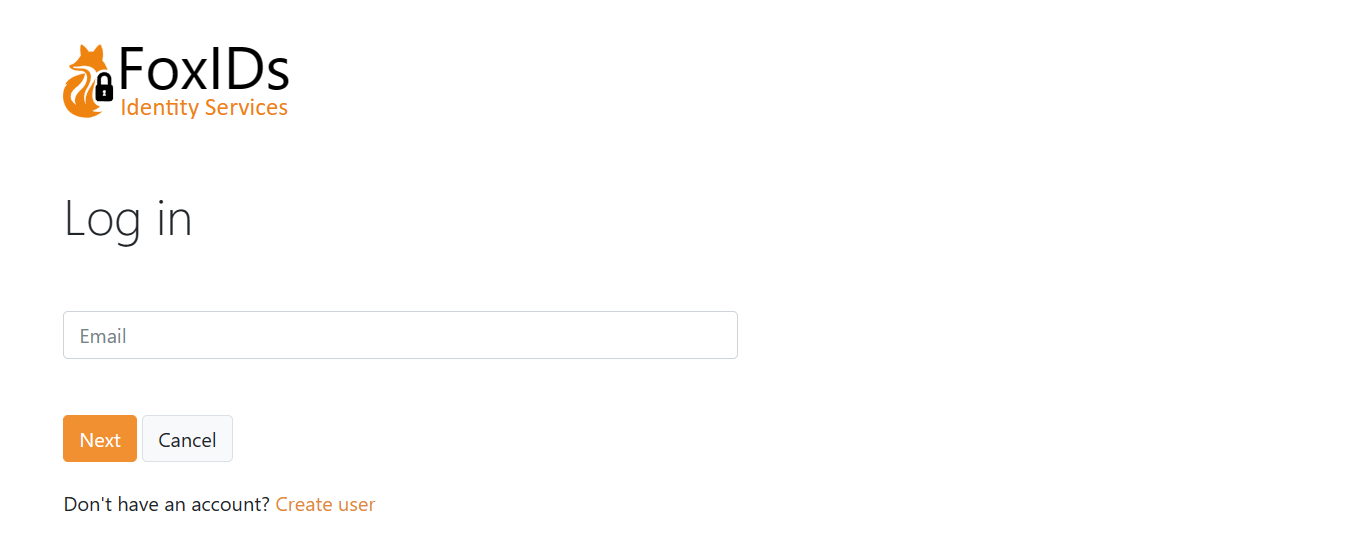

Kennwort oder Einmalcode (kennwortlos)

Die Login Authentifizierungsmethode ist standardmäßig für Benutzerkennung plus Kennwort konfiguriert.

Sie können auch Einmalcodes (OTP) per E-Mail und/oder SMS für eine kennwortlose Anmeldung aktivieren und mehrere Login Authentifizierungsmethoden mit verschiedenen Kombinationen erstellen.

Wenn sowohl Kennwort als auch OTP aktiviert sind, werden alle aktivierten Methoden angeboten. Die Benutzeroberfläche kann außerdem die Selbstregistrierung erlauben.

Wenn nur OTP per E-Mail aktiviert ist:

Benutzer erstellen

Abhängig von der Konfiguration der ausgewählten Login Methode können Benutzer online ein Konto erstellen.

Der Benutzer wählt auf der Anmeldeseite die Erstellung eines neuen Kontos.

Dieses Beispiel zeigt das Formular zum Erstellen eines Benutzers.

Die Seite besteht aus dynamischen Elementen, die pro Login Methode angepasst werden können. In diesem Beispiel enthält das Formular die Felder Given name, Family name, Email und Password. Das Feld Email ist die Benutzerkennung, die für die Anmeldung verwendet wird.

Dies ist die Konfiguration in der Login Methode. Zusätzlich wird der Claim some_custom_claim jedem Benutzer als Konstante über einen Claim Transform hinzugefügt.

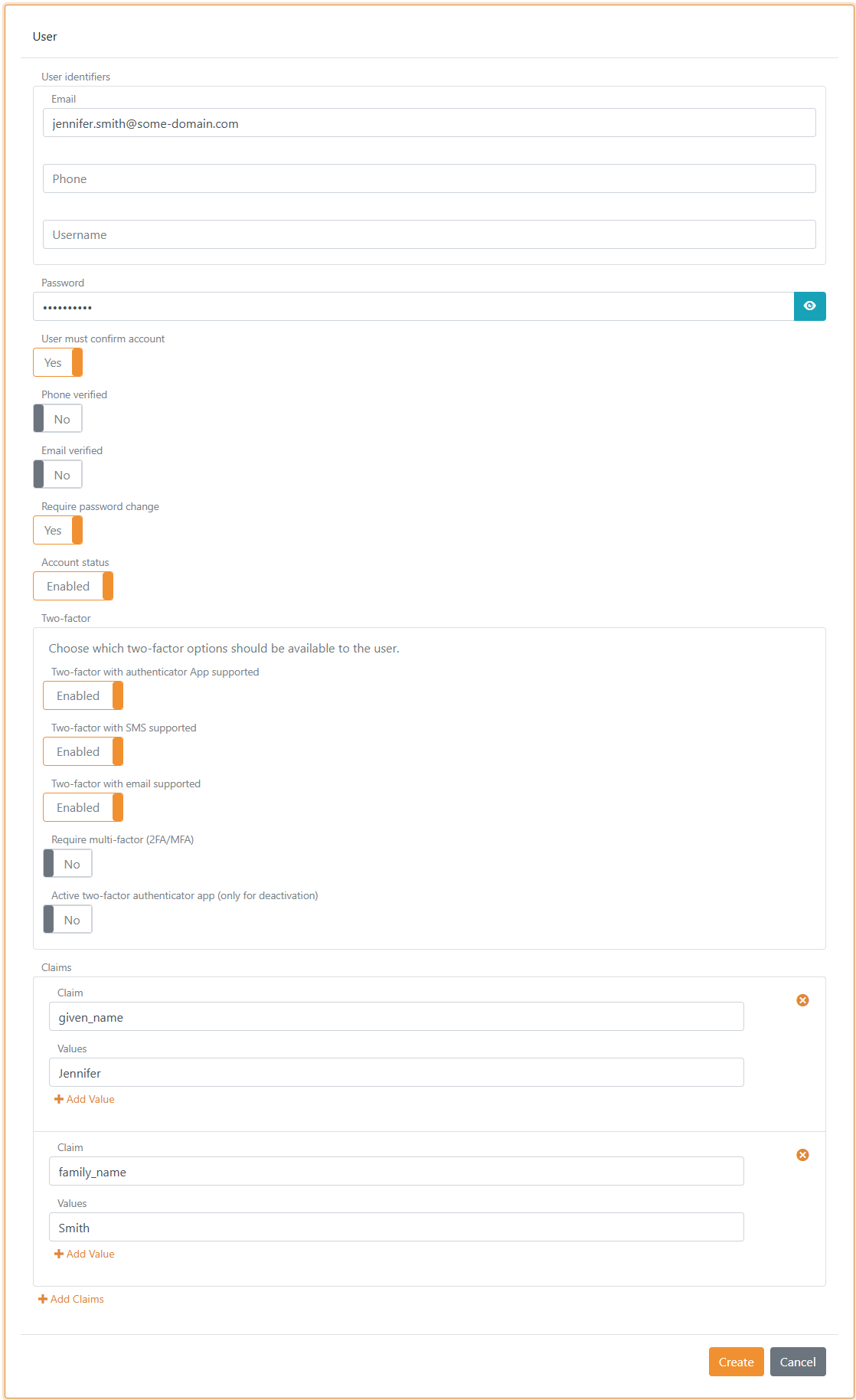

Provisionierung

Interne Benutzer können im Control Client erstellt, aktualisiert und gelöscht oder über die Control API provisioniert werden. Sie können auch viele Benutzer hochladen aus einer CSV-Datei.

Multi-Faktor Authentifizierung (MFA)

Zwei-Faktor und Multi-Faktor Authentifizierung kann pro Benutzer erforderlich sein. Der Benutzer muss dann einen zusätzlichen Faktor abschließen und kann eine Authenticator App registrieren, wenn noch keine registriert ist.

Die verfügbaren Faktoren werden durch die Login Authentifizierungsmethode sowie die Daten und Einstellungen des Benutzers bestimmt. Siehe Zwei-Faktor und Multi-Faktor Authentifizierung.

Sie können sehen, ob eine Authenticator App registriert ist, und ein Administrator kann sie deaktivieren.

Kennworthash

Es wird nur ein Hash des Kennworts gespeichert.

Das Hashing-Subsystem unterstützt Weiterentwicklung. Hash-Metadaten, also Algorithmus und Parameter, werden zusammen mit jedem Hash gespeichert, sodass alte Hashes weiterhin validiert werden können, während neue Hashes neuere Algorithmen oder Parameter verwenden.

Derzeit unterstützter Hash-Algorithmus P2HS512:10:

- HMAC (

RFC 2104) mit SHA-512 (FIPS 180-4) - 10 Iterationen in den Hash-Metadaten, multipliziert mit 10.000 PBKDF2-Runden für insgesamt 100.000 Iterationen

- Salt-Länge: 64 Byte

- Abgeleitete Schlüssellänge: 80 Byte

- Hash und Salt werden als Base64 URL-kodierte Zeichenfolgen gespeichert, also Base64 ohne Padding

Zur Berechnung des Hashs werden Standardbibliotheken in .NET verwendet.