Połącz z Context Handler / FKA za pomocą SAML 2.0

FoxIDs można połączyć z Context Handler przy użyciu metody uwierzytelniania SAML 2.0.

Context Handler to duński broker tożsamości łączący duńskie gminy we wspólnej federacji, po duńsku nazywany Fælleskommunal Adgangsstyring (FKA).

Context Handler jest łączony jako dostawca tożsamości SAML 2.0 (IdP) oparty o OIOSAML 3 i OCES3 (RSASSA-PSS).

Konfigurując metodę uwierzytelniania SAML 2.0 i rejestrację aplikacji OpenID Connect, FoxIDs staje się mostem pomiędzy SAML 2.0 i OpenID Connect. FoxIDs będzie wtedy obsługiwać połączenie SAML 2.0 jako strona ufająca (RP) / dostawca usługi (SP), a Ty musisz zajmować się tylko OpenID Connect w swojej aplikacji. W razie potrzeby możesz wybrać wiele opcji logowania (metody uwierzytelniania) z tej samej rejestracji aplikacji OpenID Connect.

W środowisku testowym możesz logować się przy użyciu testowego IdP FoxIDs.

Możesz też skonfigurować środowisko FoxIDs jako testowego dostawcę tożsamości dla Context Handler z rejestracją aplikacji SAML 2.0 i uwierzytelniać użytkowników testowych.

Context Handler można skonfigurować w oparciu o OIOSAML 2 lub OIOSAML 3 z OCES3 (RSASSA-PSS), a FoxIDs dodatkowo obsługuje wymagane certyfikaty i umożliwia wsparcie NSIS.

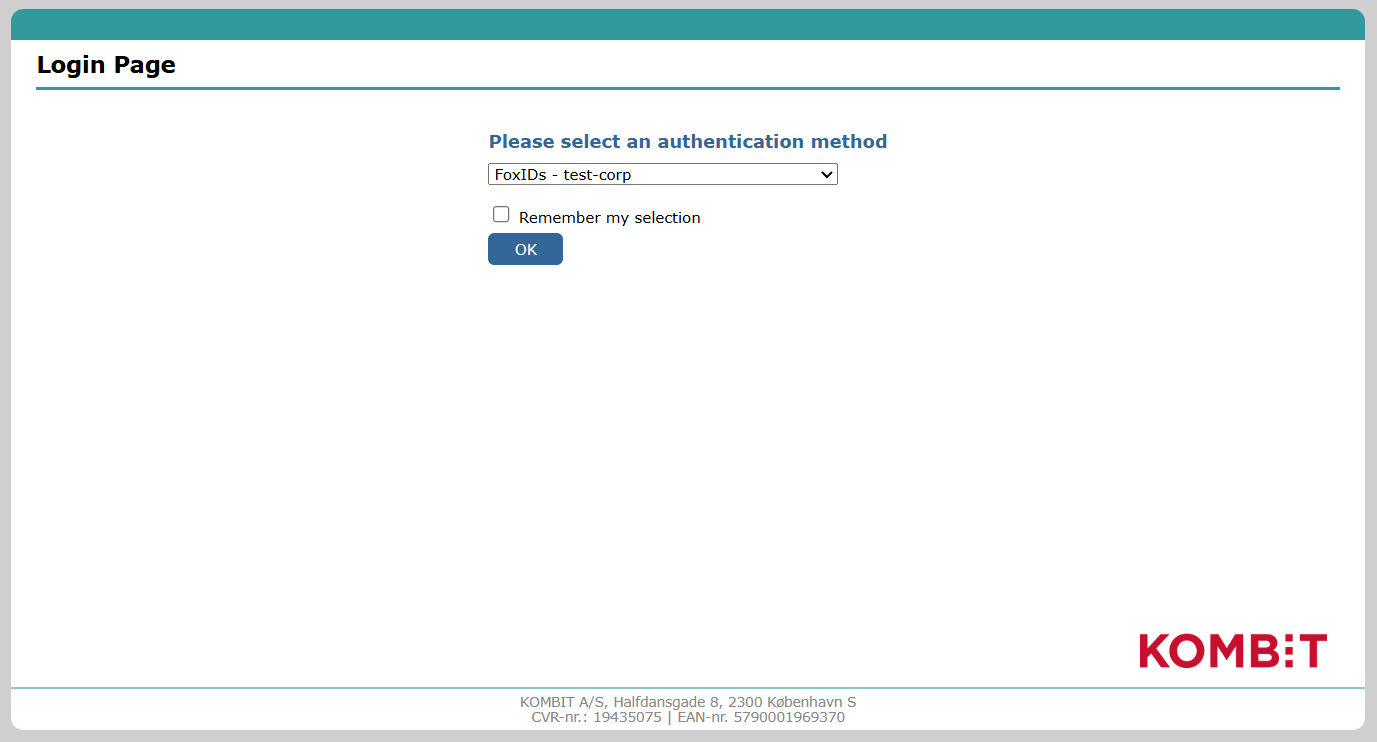

Logowanie przez Context Handler możesz przetestować w przykładowej aplikacji online (dokumentacja przykładu), klikając

Log in, a następnieDanish Context Handler TESTdla środowiska testowego (na stronie logowania Context Handler wybierzFoxIDs - test-corp) lubDanish Context Handlerdla produkcji. Zobacz przykładową konfigurację Context Handler w FoxIDs Control: https://control.foxids.com/test-corp Uzyskaj dostęp do odczytu użytkownikiemreader@foxids.comi hasłemgEh#V6kSw, a następnie wybierz środowiskocontext-handler,context-handler-testlubcontext-handler-idp-test. Przykład jest skonfigurowany z osobnymi środowiskami dla integracji SAML 2.0 z Context Handler.

Dokumentacja Context Handler / FKA:

- Context Handler guide.

- Administration portal

- Context Handler test application

Przekształć claim XML uprawnienia DK do claimu JSON.

Oddzielne środowisko

Context Handler wymaga, aby każde połączenie w środowisku (testowym lub produkcyjnym) używało unikalnego certyfikatu OCES3. Dlatego rozważ podłączenie Context Handler w oddzielnych środowiskach, w których można skonfigurować certyfikaty OCES3.

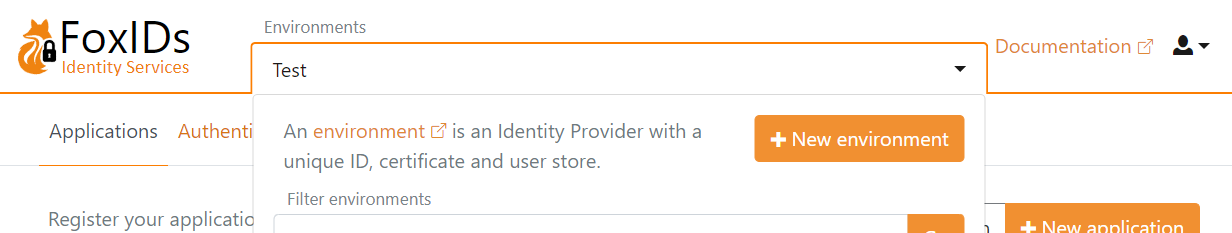

Utwórz nowe środowisko w FoxIDs Control Client:

- Znajdź sekcję Environments u góry pośrodku

- Kliknij listę rozwijaną

- Kliknij New environment

- Wpisz Name

- Kliknij Create

Jeśli konfigurujesz zarówno środowisko testowe, jak i produkcyjne, powinny znajdować się w oddzielnych środowiskach. Jeśli konfigurujesz testowego dostawcę tożsamości dla Context Handler, również powinien znajdować się w osobnym środowisku i mieć unikalny certyfikat OCES3.

Możesz łatwo połączyć dwa środowiska w tym samym tencie za pomocą Environment Link.

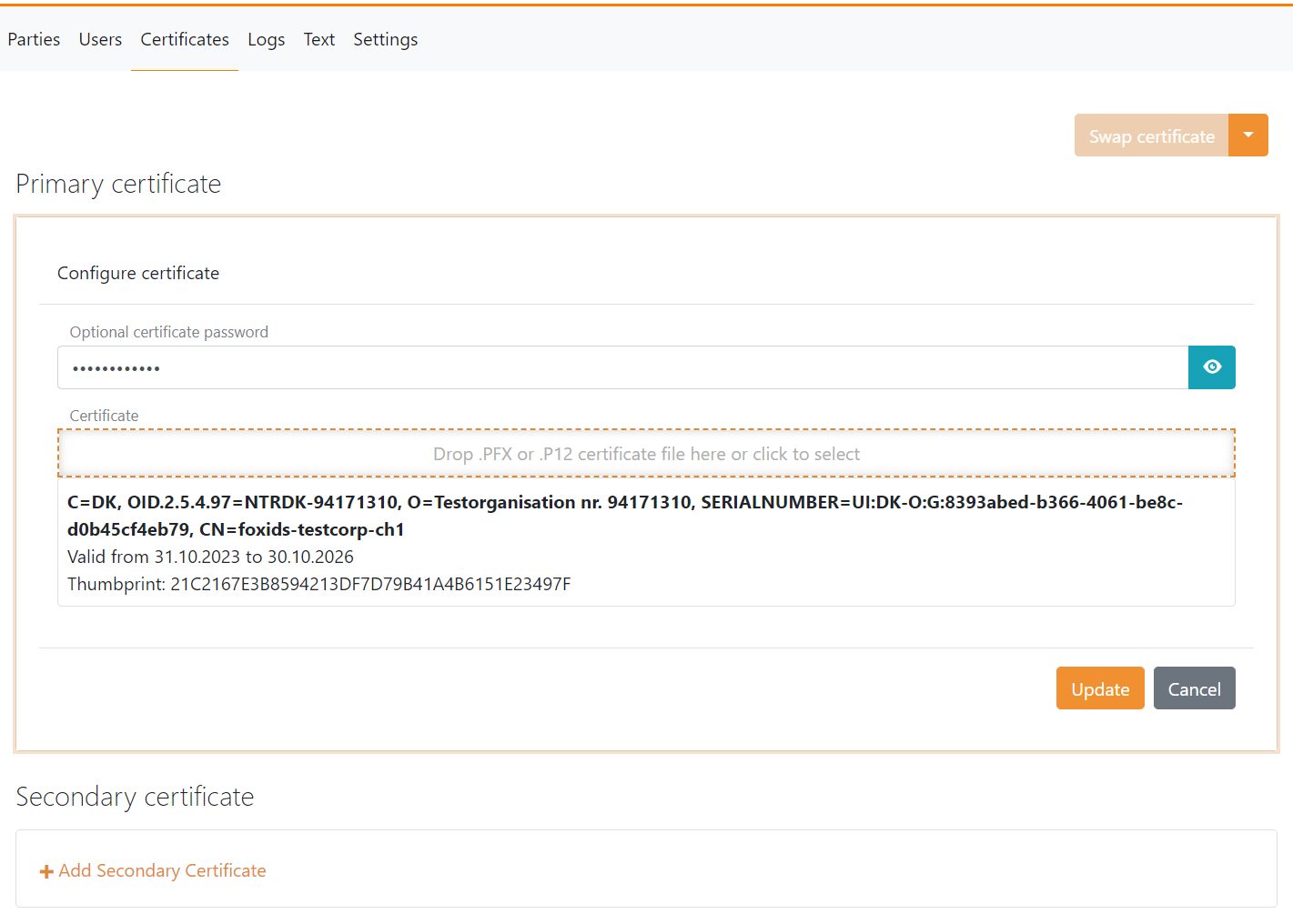

Certyfikat

Context Handler wymaga, aby wszystkie żądania (authn i logout) były podpisane produkcyjnymi certyfikatami OCES3 we wszystkich środowiskach. NIE można użyć certyfikatu wydanego przez inny urząd certyfikacji, certyfikatu samopodpisanego ani testowych certyfikatów OCES3.

Certyfikat OCES3 jest ważny przez trzy lata. Po tym czasie należy go ręcznie odnowić.

Dodaj certyfikat OCES3 .P12 w FoxIDs Control Client:

- Wybierz (lub utwórz) oddzielne środowisko używane dla Context Handler jako dostawcy tożsamości lub testowego dostawcy tożsamości dla Context Handler

- Wybierz kartę Certificates

- Jeśli nie skonfigurowano certyfikatów zawartych, kliknij strzałkę w dół przy przycisku Swap certificate, a następnie w sekcji Contained certificates kliknij Change container type

- Kliknij certyfikat główny

- Dodaj hasło w Optional certificate password

- Prześlij certyfikat OCES3

.P12

Następnie można dodać certyfikat dodatkowy oraz przełączać się między certyfikatem głównym i dodatkowym.

Konfiguracja Context Handler jako dostawcy tożsamości

Ten przewodnik opisuje, jak skonfigurować Context Handler jako dostawcę tożsamości SAML 2.0 oraz spełnić wymagania OIOSAML3.

Przed zastosowaniem tego przewodnika musisz skonfigurować certyfikat OCES3.

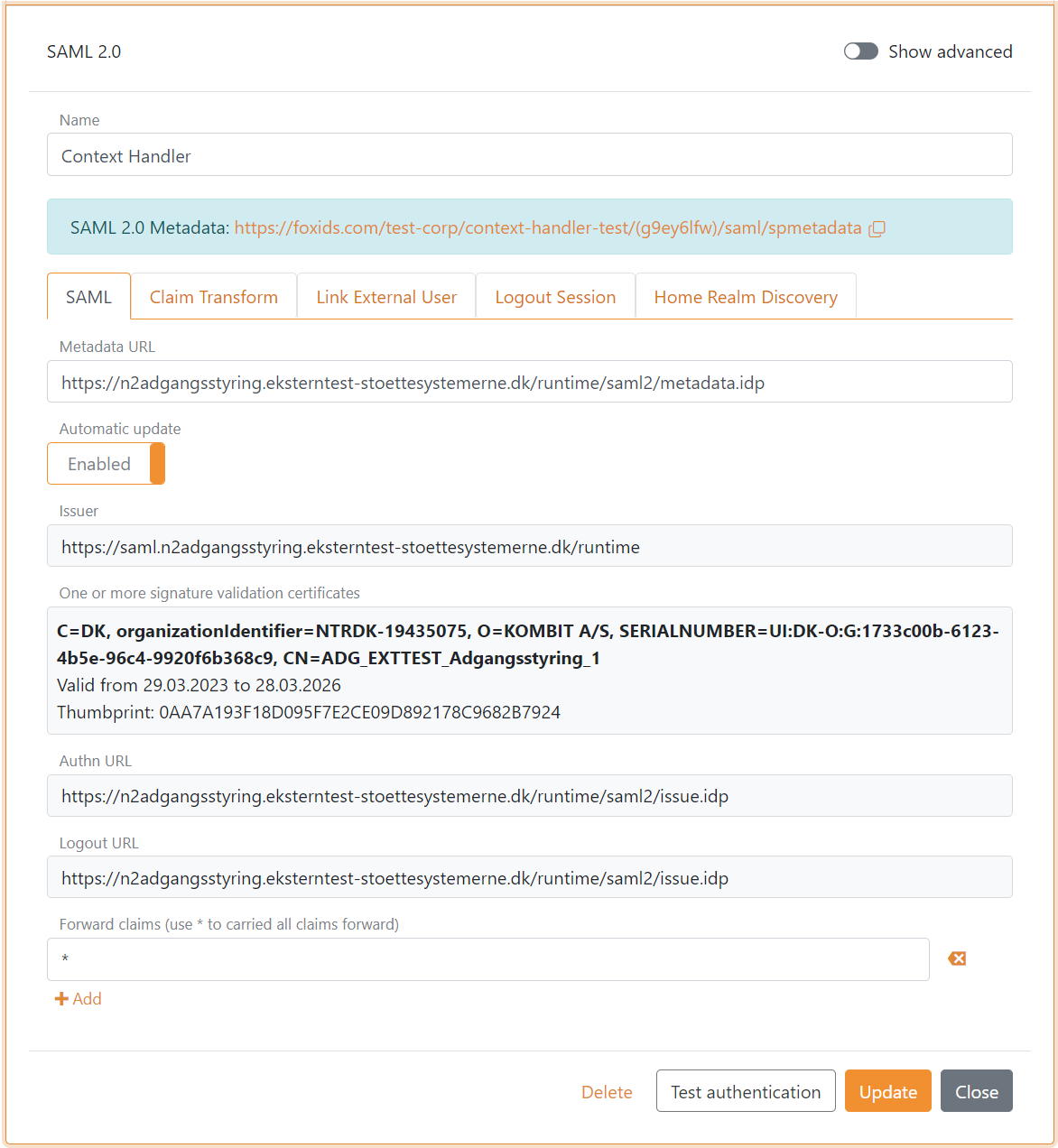

1 - Zacznij od utworzenia metody uwierzytelniania SAML 2.0 w FoxIDs Control Client

- Wybierz kartę Authentication

- Kliknij New authentication, a następnie Identity Provider (SAML 2.0)

- Dodaj Name, np.

Context Handler - Dodaj metadane IdP Context Handler w polu Metadata URL

Metadane testowe:

https://n2adgangsstyring.eksterntest-stoettesystemerne.dk/runtime/saml2/metadata.idpMetadane produkcyjne:https://n2adgangsstyring.stoettesystemerne.dk/runtime/saml2/metadata.idp - Kliknij Create

- Wybierz Show advanced

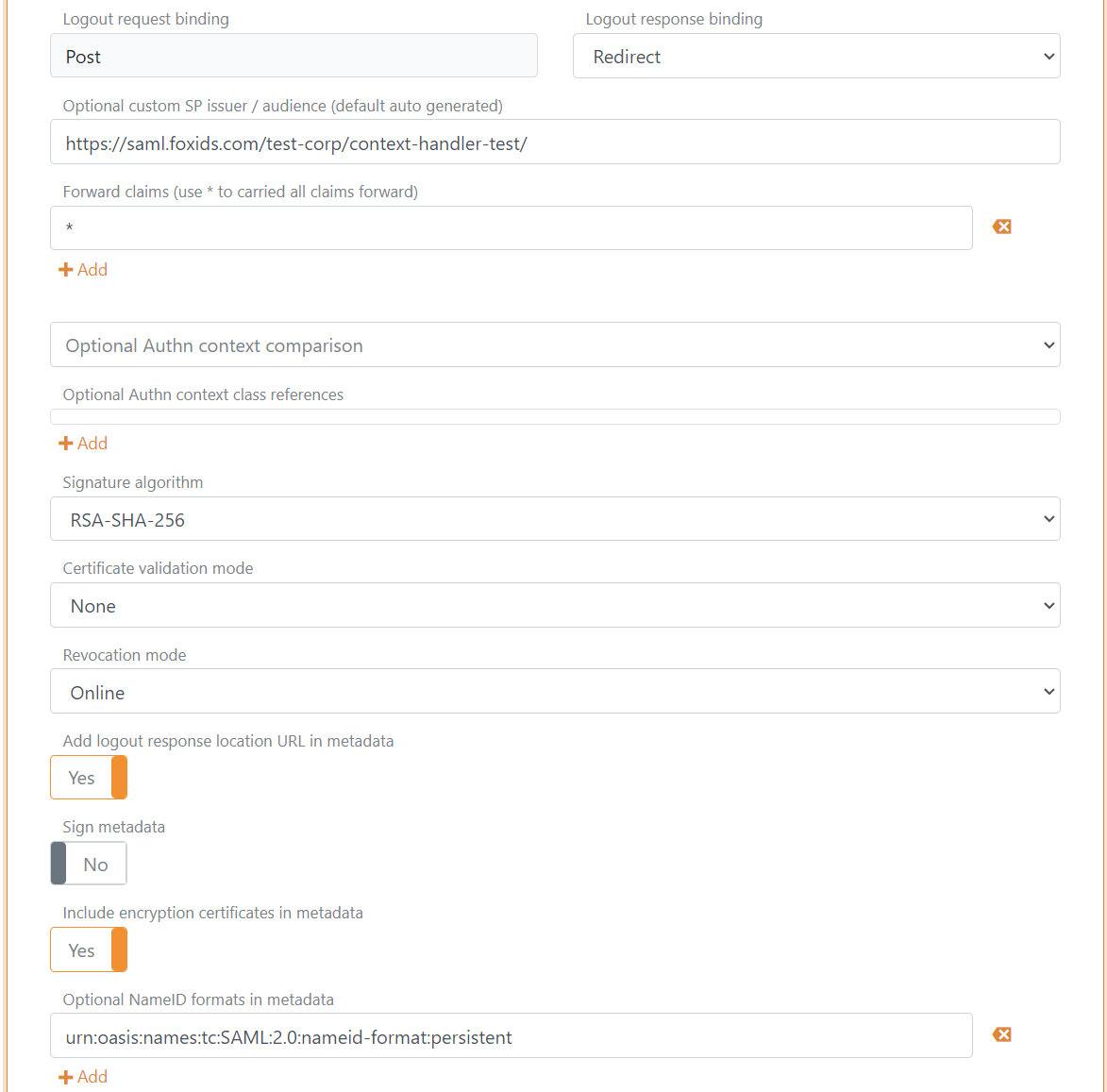

- Ustaw Logout response binding na Redirect

- Skonfiguruj Custom SP issuer. Wystawca może opcjonalnie zaczynać się od

https://saml.W tym przykładzie wystawca tohttps://saml.foxids.com/test-corp/context-handler-test/ - Opcjonalnie ustaw Certificate validation mode na Chain trust, jeśli certyfikat główny OCES3 jest zaufany na Twojej platformie Ustaw Certificate revocation mode na Online

- Wybierz Yes w Add logout response location URL in metadata

- Wybierz Yes w Include the encryption certificate in metadata

- Ustaw NameID format in metadata na

urn:oasis:names:tc:SAML:2.0:nameid-format:persistent

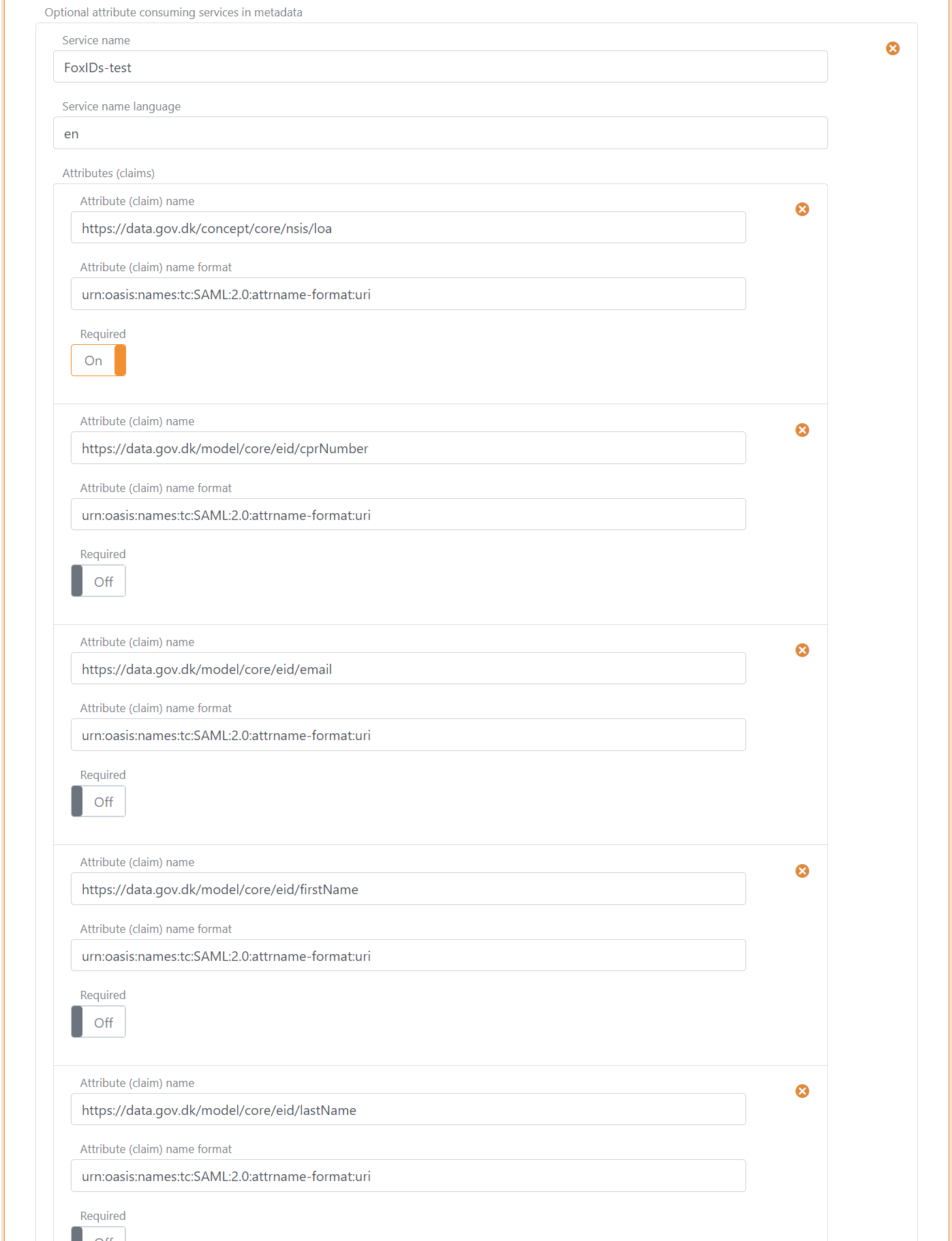

- W Attribute consuming service in metadata kliknij Add attribute consuming service i dodaj Service name

- Dodaj wszystkie claimy, które chcesz otrzymywać jako wymagane atrybuty w formacie

urn:oasis:names:tc:SAML:2.0:attrname-format:uri. Opcjonalnie ustaw każdy atrybut jako wymagany.

Najczęściej używane są następujące claimy:

https://data.gov.dk/model/core/specVersionhttps://data.gov.dk/concept/core/nsis/loahttps://data.gov.dk/model/core/eid/professional/cvrhttps://data.gov.dk/model/core/eid/professional/orgNamehttps://data.gov.dk/model/core/eid/cprNumberhttps://data.gov.dk/model/core/eid/emailhttps://data.gov.dk/model/core/eid/firstNamehttps://data.gov.dk/model/core/eid/lastNamehttps://data.gov.dk/model/core/eid/privilegesIntermediate

- W Contact persons in metadata kliknij Add contact person i kliknij Administrative, aby dodać administracyjny kontakt

- Kliknij Update

- Przejdź na górę sekcji metody uwierzytelniania SAML 2.0

- Znajdź metadane SP w SAML 2.0 method URL, w tym przypadku https://foxids.com/test-corp/context-handler-test/(g9ey6lfw)/saml/spmetadata.

- Adres URL metadanych SP jest używany do skonfigurowania systemu użytkownika Context Handler (DK: brugervendt system).

2 - Następnie przejdź do portalu administracyjnego Context Handler w Test lub Production

- Wybierz IT-systems (DK: IT-systemer)

- Kliknij Add IT-system (DK: Tilslut it-system)

- Wypełnij pola i wybierz User system (DK: Brugervendt system)

- Przejdź do zakładki User system (DK: Brugervendt system)

- Wybierz Context Handler with NSIS i usuń zaznaczenie Context Handler (without NSIS)

- Wybierz OIOSAML3 jako profil OIOSAML oraz poziom NSIS

- Dodaj adres URL metadanych SP metody uwierzytelniania SAML 2.0, w tym przypadku

https://foxids.com/test-corp/context-handler-test/(g9ey6lfw)/saml/spmetadata. - Wypełnij resztę, zaakceptuj warunki i kliknij Save (DK: Gem)

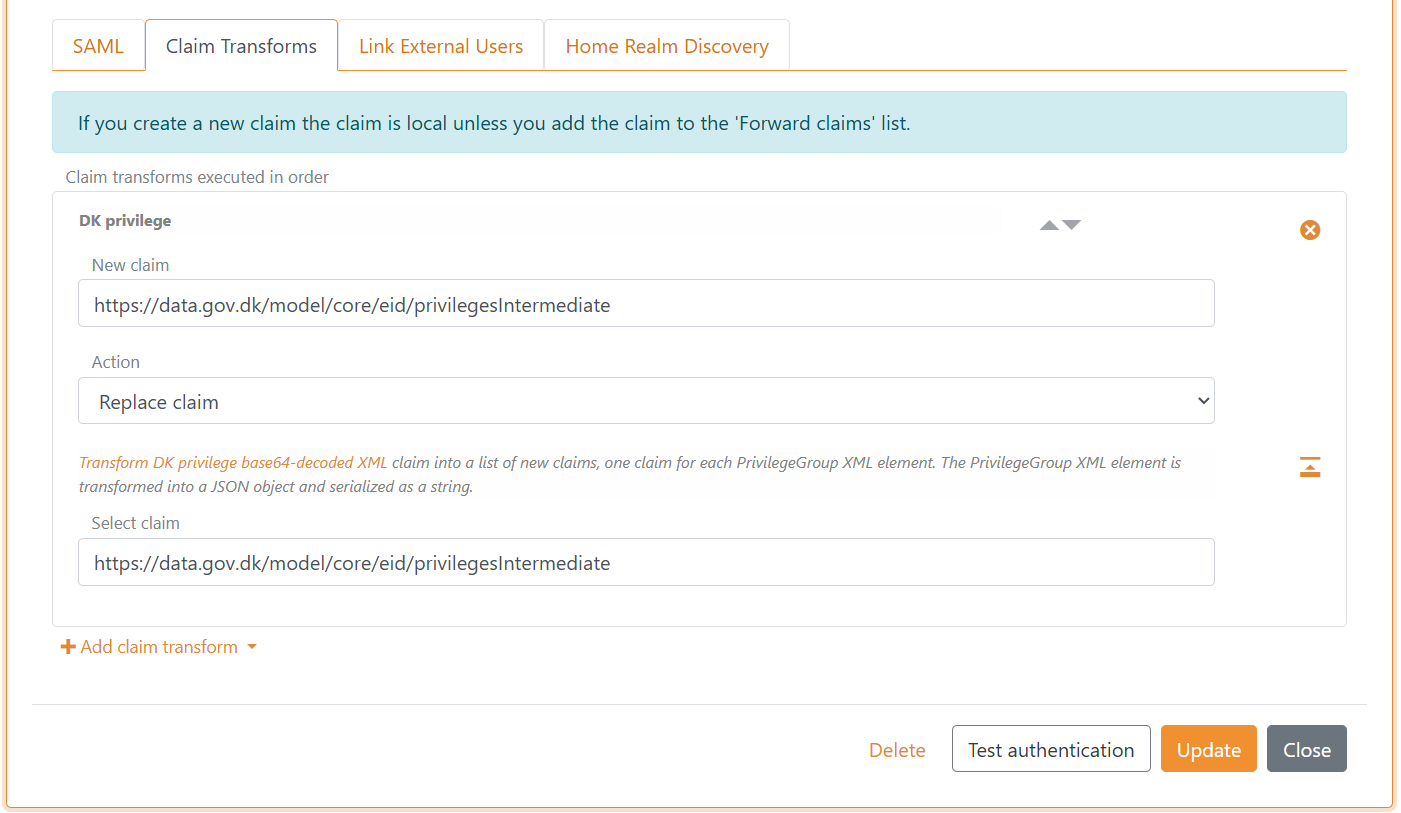

3 - Dodaj transformację claimu uprawnień w FoxIDs Control Client

FoxIDs może przekształcić claim XML uprawnienia DK do claimu JSON. Zaleca się dodanie tej transformacji, aby uzyskać mniejsze claimy i tokeny. Dodatkowo zwiększa to czytelność tokenów.

- Wybierz kartę Claim transform

- Kliknij Add claim transform i kliknij DK XML privilege to JSON

- Kliknij Update

FoxIDs wewnętrznie konwertuje claimy SAML 2.0 na claimy JWT. Mapowanie między claimami SAML 2.0 i JWT jest domyślnie tworzone automatycznie. Mapowanie możesz znaleźć i zmienić w zakładce Settings.

To wszystko. Metoda uwierzytelniania SAML 2.0 może teraz być używana jako metoda uwierzytelniania dla rejestracji aplikacji w środowisku.

Rejestracja aplikacji będzie wystawiać tylko dodane claimy. Dlatego pamiętaj, aby dodać claimy JWT do rejestracji aplikacji OpenID Connect albo użyć notacji

*.

Konfiguracja testowego dostawcy tożsamości dla Context Handler

Ten przewodnik opisuje, jak skonfigurować FoxIDs jako testowego dostawcę tożsamości dla Context Handler. Context Handler jest dodawany jako strona ufająca SAML 2.0.

Przed zastosowaniem tego przewodnika musisz użyć oddzielnego środowiska na potrzeby użytkowników testowych oraz skonfigurować certyfikat OCES3.

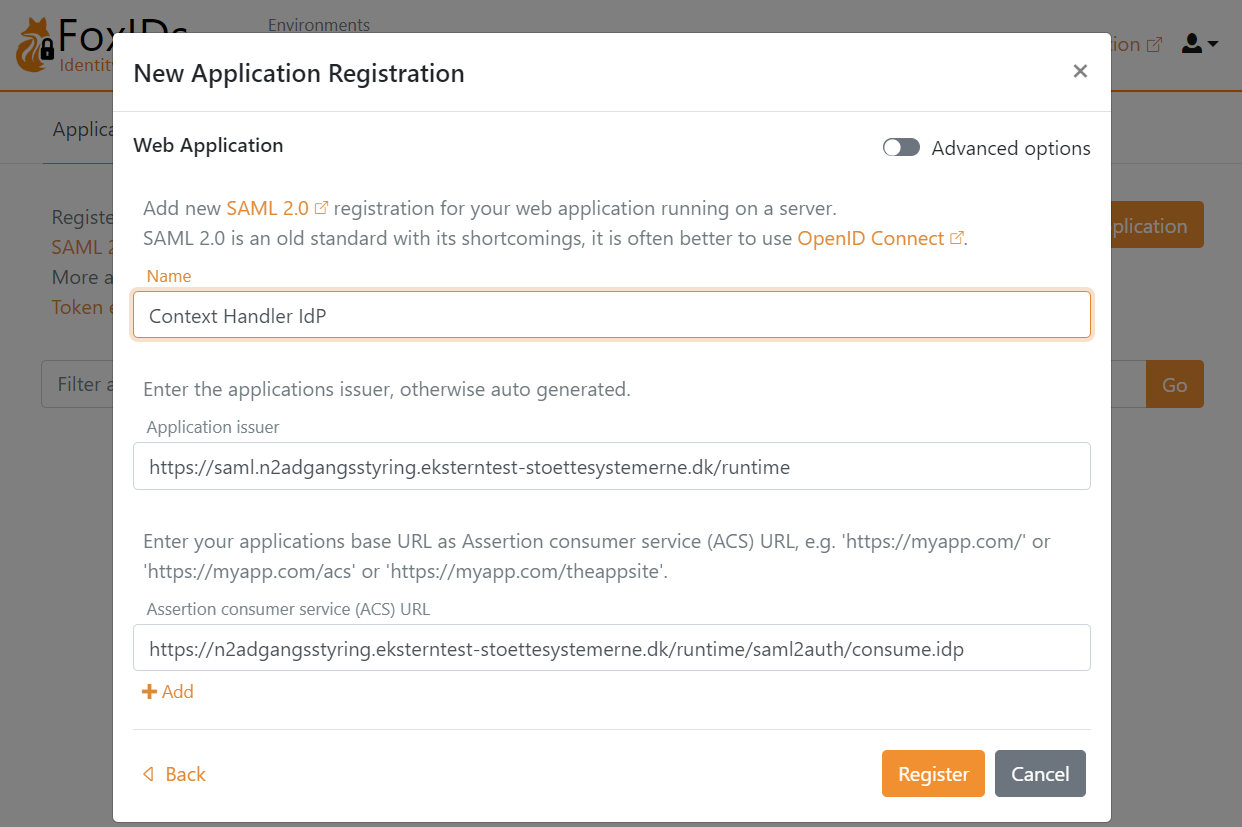

1 - Zacznij od utworzenia rejestracji aplikacji SAML 2.0 w FoxIDs Control Client

Wybierz kartę Applications

Kliknij New application

Wybierz Show advanced

Wybierz Web Application (SAML 2.0)

Dodaj Name, np.

Context Handler IdPPobierz metadane RP Context Handler, gdzie znajdziesz endpointy i certyfikat do zaufania. Metadane testowe:

https://n2adgangsstyring.eksterntest-stoettesystemerne.dk/runtime/saml2auth/metadata.idpCertyfikat jest zakodowany w base64 i można go przekonwertować do pliku certyfikatu.cerza pomocą narzędzia certyfikatów FoxIDs.Dodaj Application issuer

https://saml.n2adgangsstyring.eksterntest-stoettesystemerne.dk/runtimeoraz metadaneDodaj Assertion consumer service (ACS) URL

https://n2adgangsstyring.eksterntest-stoettesystemerne.dk/runtime/saml2auth/consume.idpz metadanych

Kliknij Register

Odczytaj Metadata URL i zapisz na później

Kliknij Close

Otwiera się szczegółowa konfiguracja, wybierz Show advanced w prawym górnym rogu tej sekcji konfiguracji

Włącz Absolute ACS URL

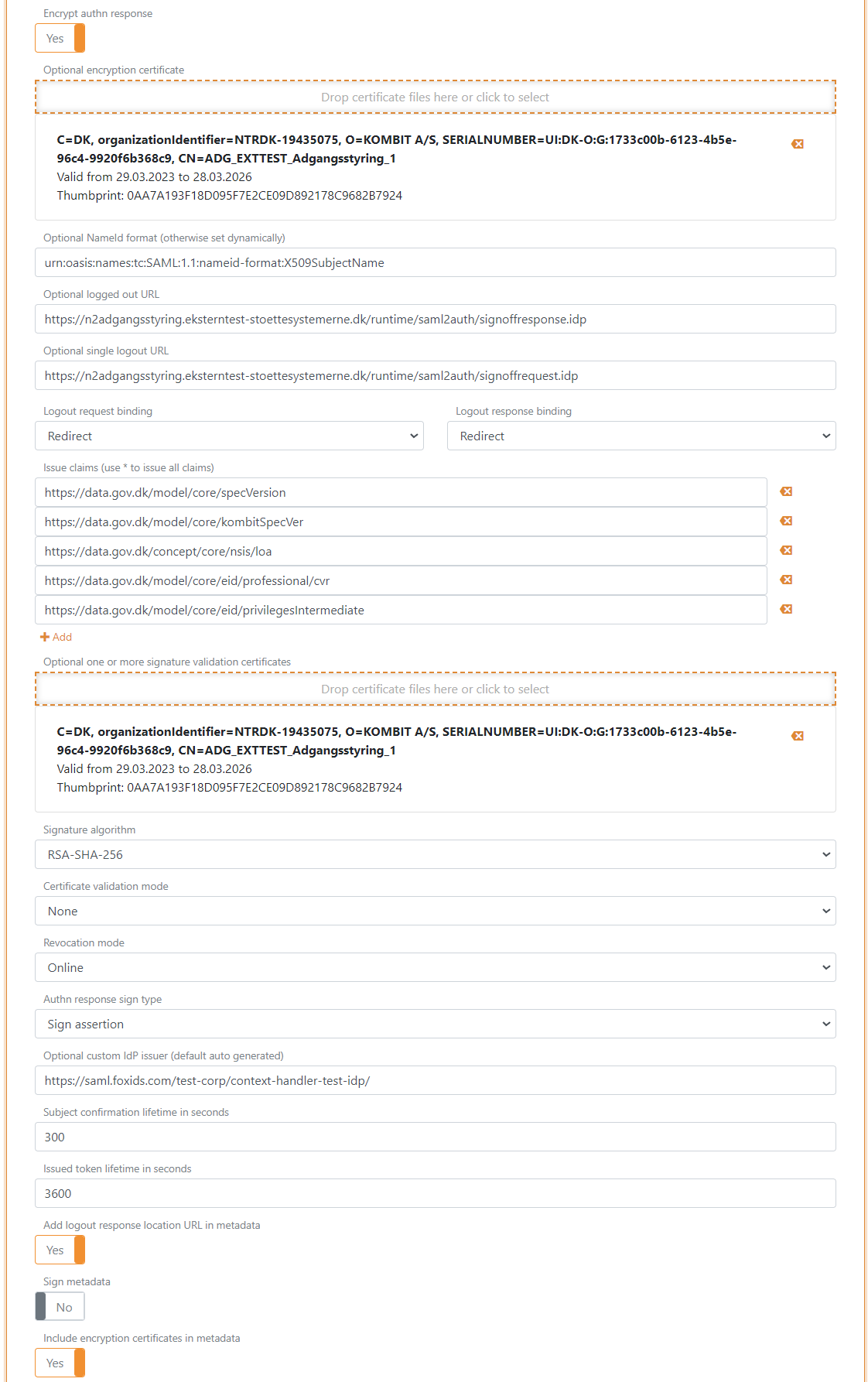

Ustaw Encrypt authn response na Yes

Dodaj certyfikat szyfrowania z metadanych w Encryption certificate

Ustaw NameID format na

urn:oasis:names:tc:SAML:1.1:nameid-format:X509SubjectNameDodaj Logged out URL

https://n2adgangsstyring.eksterntest-stoettesystemerne.dk/runtime/saml2auth/signoffresponse.idpz metadanychDodaj Single logout out URL

https://n2adgangsstyring.eksterntest-stoettesystemerne.dk/runtime/saml2auth/signoffrequest.idpz metadanychUstaw Logout request binding oraz Logout response binding na redirect

Ustaw claimy OIOSAML3, które mają być wystawiane do Context Handler w Issue claims

Najczęściej używane są następujące claimy:

https://data.gov.dk/model/core/specVersionhttps://data.gov.dk/model/core/kombitSpecVerhttps://data.gov.dk/concept/core/nsis/loahttps://data.gov.dk/model/core/eid/professional/cvrhttps://data.gov.dk/model/core/eid/privilegesIntermediate

- Dodaj certyfikat podpisywania z metadanych w Signature validation certificate

- Opcjonalnie ustaw Certificate validation mode na Chain trust, jeśli certyfikat główny OCES3 jest zaufany na Twojej platformie Ustaw Certificate revocation mode na Online

- Ustaw Authn response sign type na Sign assertion

- Skonfiguruj Custom IdP issuer. Wystawca może opcjonalnie zaczynać się od

https://saml.W tym przykładzie wystawca tohttps://saml.foxids.com/test-corp/context-handler-test-idp/ - Wybierz Yes w Add logout response location URL in metadata

- Wybierz Yes w Include the encryption certificate in metadata

- W Contact persons in metadata kliknij Add contact person i kliknij Administrative, aby dodać administracyjny kontakt

- Kliknij Update

- Przejdź na górę sekcji aplikacji SAML 2.0

- Znajdź testowe metadane IdP w SAML 2.0 Metadata, w tym przypadku

https://foxids.com/test-corp/context-handler-idp-test/ch-idp(*)/saml/idpmetadataTestowe metadane IdP są używane do skonfigurowania dostawcy tożsamości Context Handler.

2 - Następnie przejdź do portalu administracyjnego Context Handler w Test

- Wybierz IT-systems (DK: IT-systemer)

- Kliknij Add IT-system (DK: Tilslut it-system)

- Wypełnij pola i wybierz Identity Provider

- Przejdź do zakładki Identity Provider

- Wybierz Context Handler with NSIS i usuń zaznaczenie Context Handler (without NSIS)

- Wybierz OIOSAML3 jako profil OIOSAML oraz poziom NSIS

- Dodaj adres URL testowych metadanych IdP, w tym przypadku

https://foxids.com/test-corp/context-handler-idp-test/ch-idp(*)/saml/idpmetadata. - Wypełnij resztę, zaakceptuj warunki i kliknij Save (DK: Gem)

Aby dodać umowę federacyjną, musisz być zarejestrowany jako własny organ testowy (DK: egen test myndighed) w środowisku testowym. Umowa federacyjna (DK: føderationsaftaler) jest wymagana do włączenia dostawcy tożsamości w Context Handler.

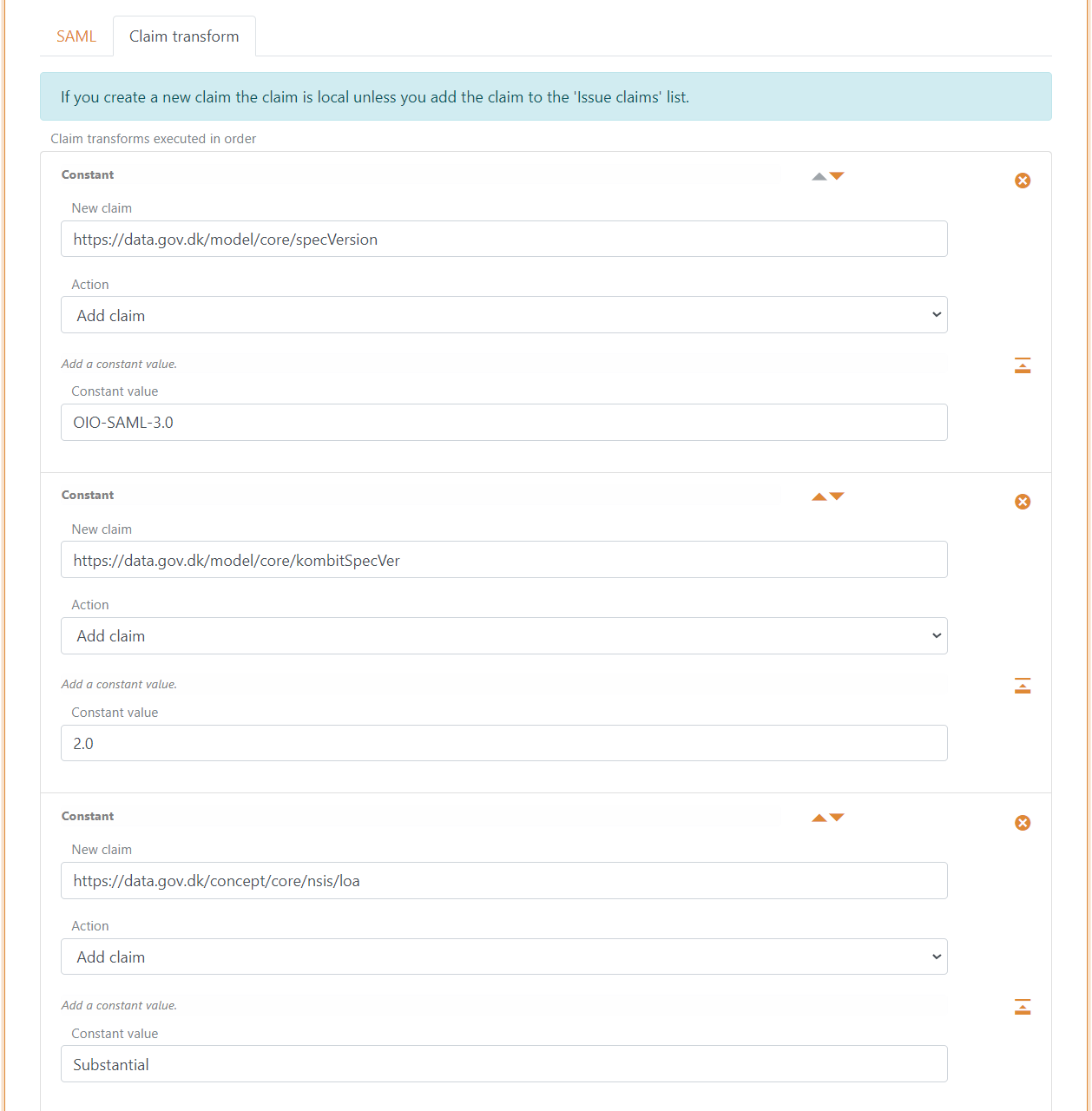

3 - Dodaj transformację claimów w FoxIDs Control Client

Utwórz claimy, które mają być wystawiane do Context Handler, w transformacjach claimów.

- Wróć do aplikacji SAML 2.0

Context Handler IdP - Wybierz kartę Claim transforms

- Dodaj claim Constant

https://data.gov.dk/model/core/specVersionz wartościąOIO-SAML-3.0 - Dodaj claim Constant

https://data.gov.dk/model/core/kombitSpecVerz wartością2.0 - Dodaj claim Constant dla poziomu pewności (loa)

https://data.gov.dk/concept/core/nsis/loaz wartością np.Substantialalbo odczytaj claim w potoku claimów

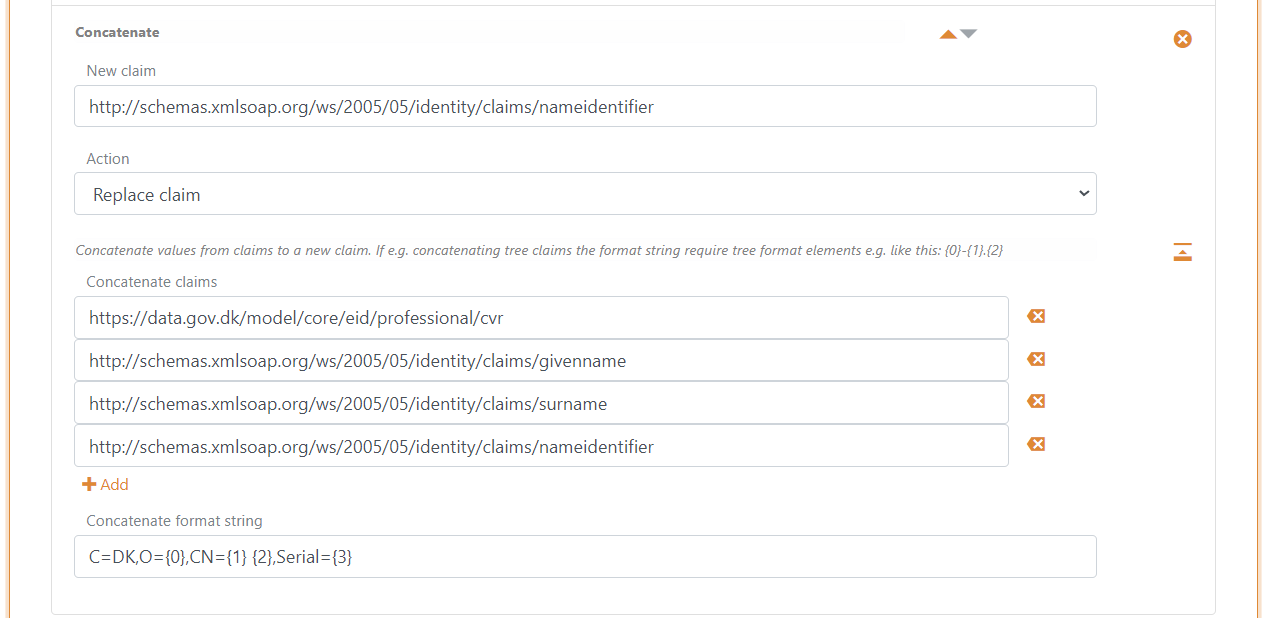

- Dodaj claim Concatenated, aby zastąpić claim NameID

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier, który jest złożoną wersją numeru CVR, nazwy wyświetlanej i unikalnego identyfikatora użytkownika - Wybierz Action Replace claim

- Połącz claimy:

https://data.gov.dk/model/core/eid/professional/cvrhttp://schemas.xmlsoap.org/ws/2005/05/identity/claims/givennamehttp://schemas.xmlsoap.org/ws/2005/05/identity/claims/surnamehttp://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier

- Ustaw Concatenate format string na

C=DK,O={0},CN={1} {2},Serial={3}

- Kliknij Update

4 - Dodaj mapowania claimów SAML 2.0 do claimów JWT w FoxIDs Control Client

FoxIDs wewnętrznie konwertuje claimy SAML 2.0 na claimy JWT. Context Handler używa zestawu claimów SAML 2.0 zdefiniowanego przez OIOSAML3, dlatego w środowisku trzeba dodać odpowiadające mapowania do JWT.

- Przejdź do zakładki Settings i Claim mappings

- Kliknij Add claim mapping dla wszystkich claimów skonfigurowanych w kroku 1.20; możesz utworzyć własne krótkie nazwy claimów JWT, jeśli nie istnieje standardowa nazwa (lub edytować mapowania, jeśli już istnieją)

- Kliknij Update

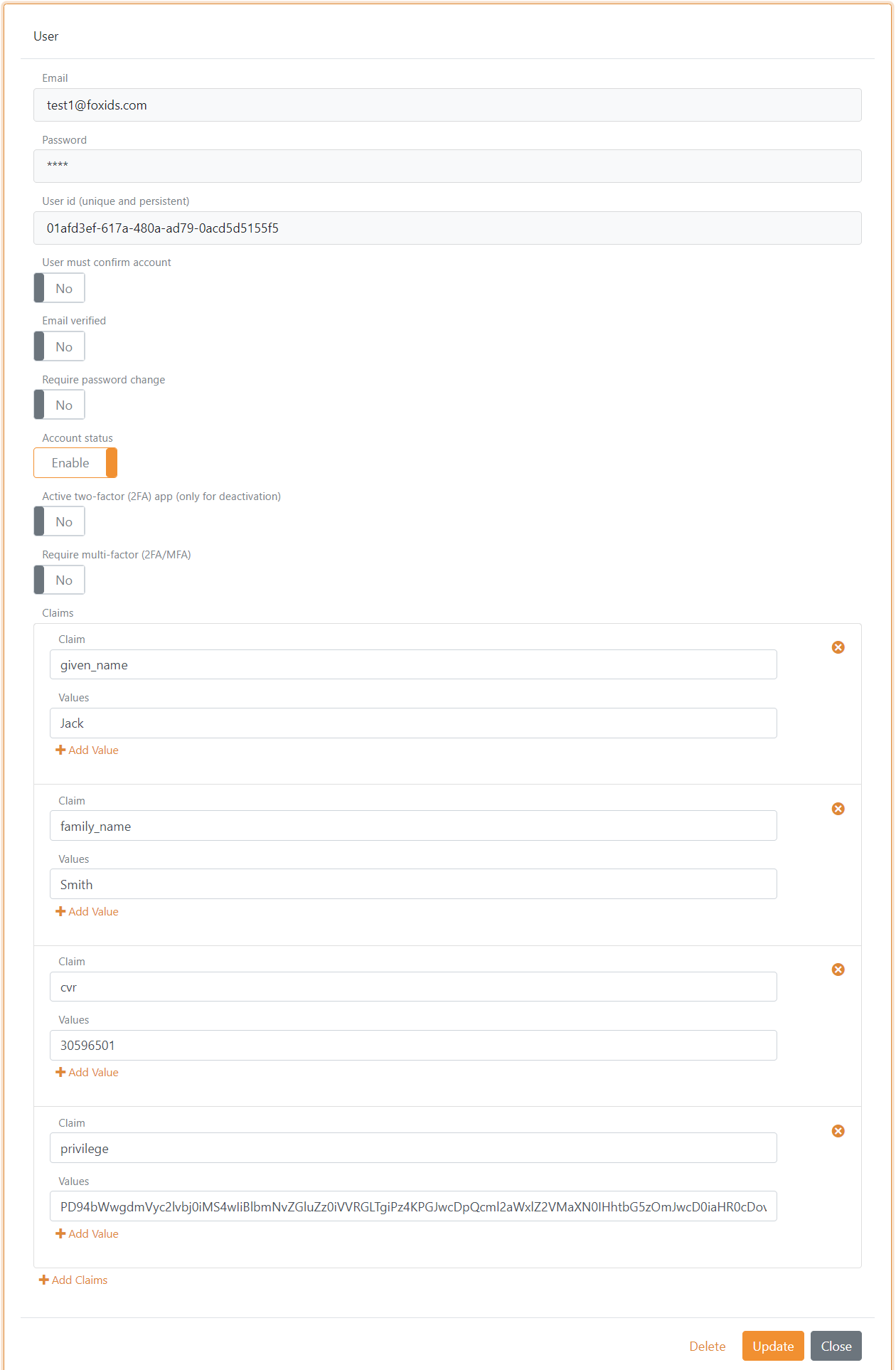

5 - Dodaj użytkowników testowych w FoxIDs Control Client

Możesz dodać użytkowników testowych z claimami testowymi w zakładce Users oraz podzakładce Internal Users.

Claimy testowe dla użytkowników testowych są oparte na JWT i mapowane na claimy SAML 2.0.

Każdy użytkownik testowy musi mieć claim cvr z numerem CVR, claim given_name z imieniem, claim family_name z nazwiskiem oraz opcjonalnie claim privilege z zakodowaną w base64 wartością XML uprawnień DK.

Jeśli użytkownik ma mieć rolę funkcji zawodowej (DK: Jobfunktionsrolle) http://foxids.com/roles/jobrole/test-corp-admin_access/1, to XML uprawnienia DK będzie wyglądać następująco (z testowym numerem CVR: 11111111):

<?xml version="1.0" encoding="UTF-8"?>

<bpp:PrivilegeList xmlns:bpp="http://digst.dk/oiosaml/basic_privilege_profile" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" >

<PrivilegeGroup Scope="urn:dk:gov:saml:cvrNumberIdentifier:11111111">

<Privilege>http://foxids.com/roles/jobrole/test-corp-admin_access/1</Privilege>

</PrivilegeGroup>

</bpp:PrivilegeList>