Połącz środowiska FoxIDs za pomocą OpenID Connect

Użyj tej integracji, gdy użytkownicy w jednym środowisku FoxIDs mają uwierzytelniać się w innym środowisku FoxIDs. Oba środowiska mogą znajdować się w tym samym tenancie, w różnych tenantach lub w różnych wdrożeniach FoxIDs.

Środowisko ufające łączy się z drugim środowiskiem za pomocą metody uwierzytelniania OpenID Connect. Zaufane środowisko udostępnia rejestrację aplikacji OpenID Connect.

Możesz łatwo połączyć dwa środowiska w tym samym tenancie za pomocą Environment Link.

Wybierz Environment Link, gdy oba środowiska znajdują się w tym samym tenancie i chcesz najprostszej konfiguracji. Wybierz OpenID Connect, gdy musisz połączyć środowiska między tenantami lub oddzielnymi wdrożeniami FoxIDs.

Configure integration

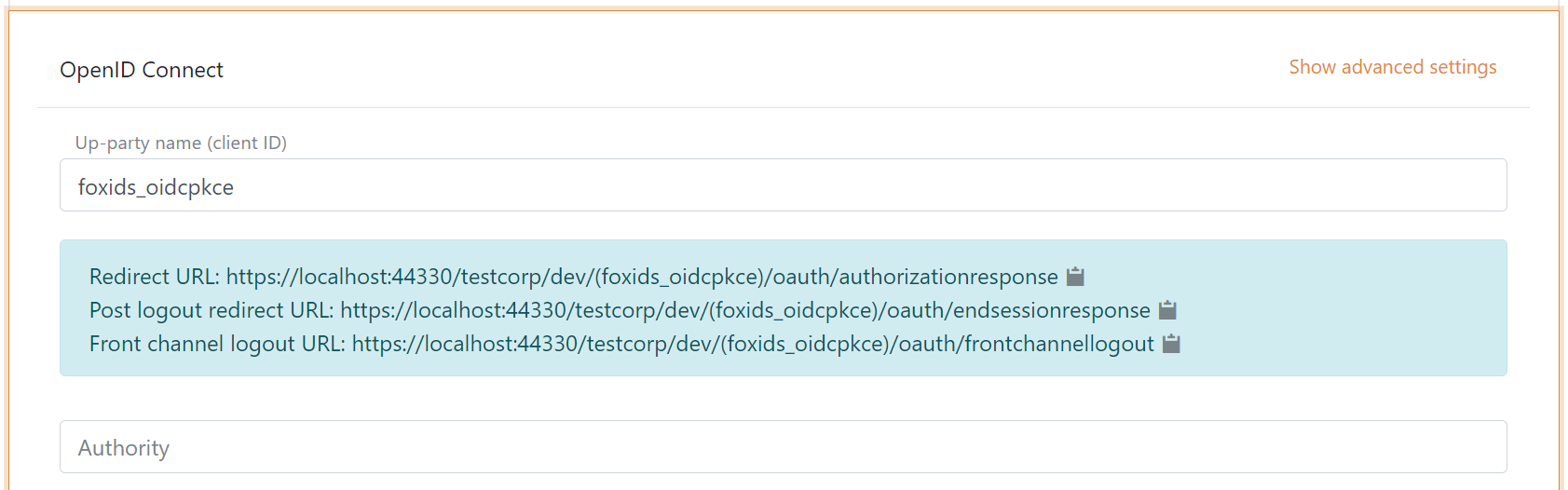

1 - Zacznij w swoim środowisku FoxIDs, tworząc metodę uwierzytelniania OpenID Connect w FoxIDs Control Client

- Dodaj nazwę

Teraz możesz odczytać Redirect URL, Post logout redirect URL i Front channel logout URL.

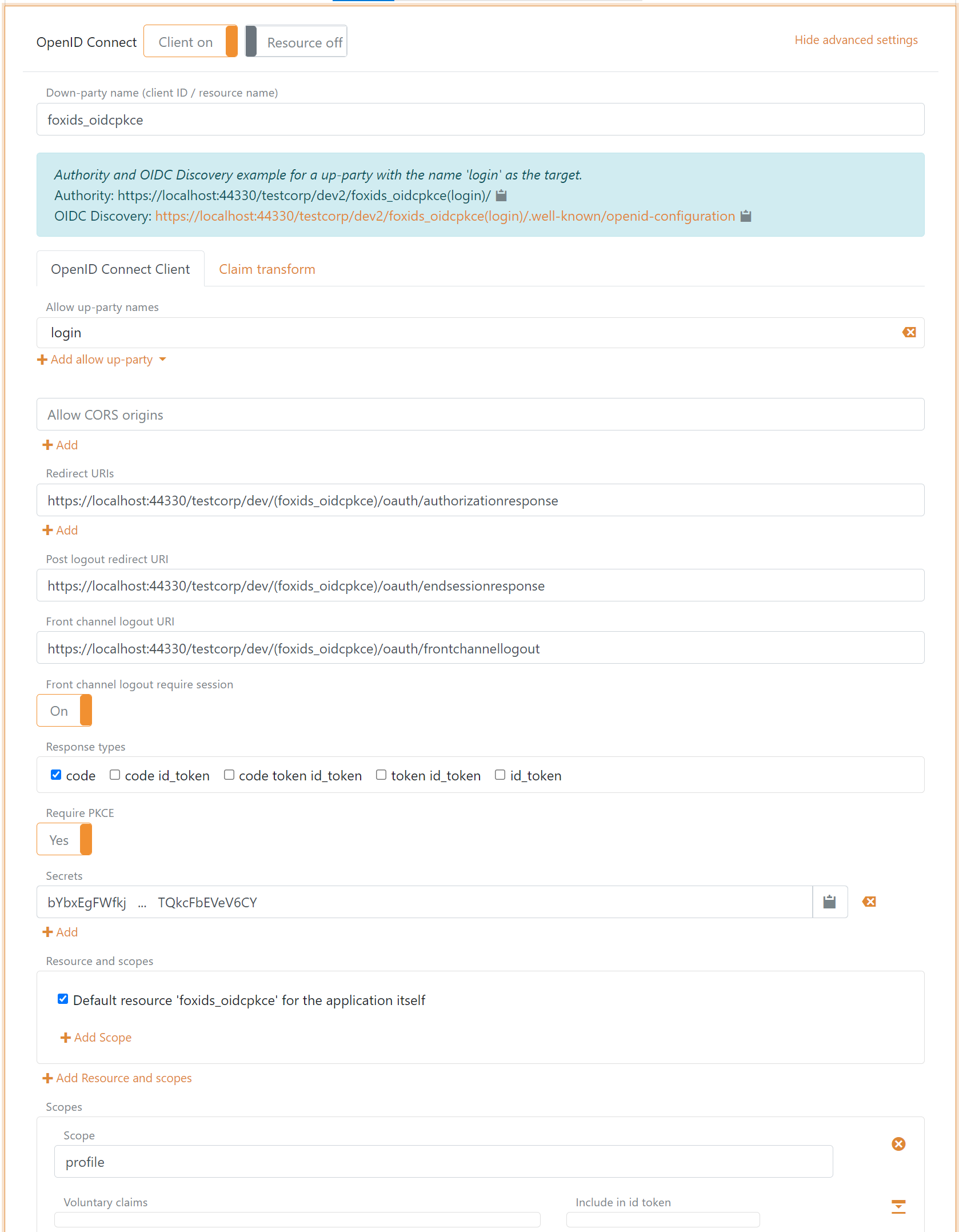

2 - Następnie przejdź do równoległego środowiska FoxIDs i utwórz klienta rejestracji aplikacji

Klient jest klientem poufnym korzystającym z Authorization Code Flow i PKCE.

- Podaj nazwę klienta w nazwie rejestracji aplikacji.

- Wybierz dozwolone metody uwierzytelniania, np.

loginlub inną metodę uwierzytelniania. - Wybierz Show advanced.

- Podaj redirect URI odczytany w Twojej metodzie uwierzytelniania.

- Podaj post logout redirect URI odczytany w Twojej metodzie uwierzytelniania.

- Podaj front channel logout URI odczytany w Twojej metodzie uwierzytelniania.

- Podaj secret (zapamiętaj secret do następnego kroku).

- Usuń

offline_access. - Usuń / edytuj zakresy zależnie od potrzeb.

- Kliknij create.

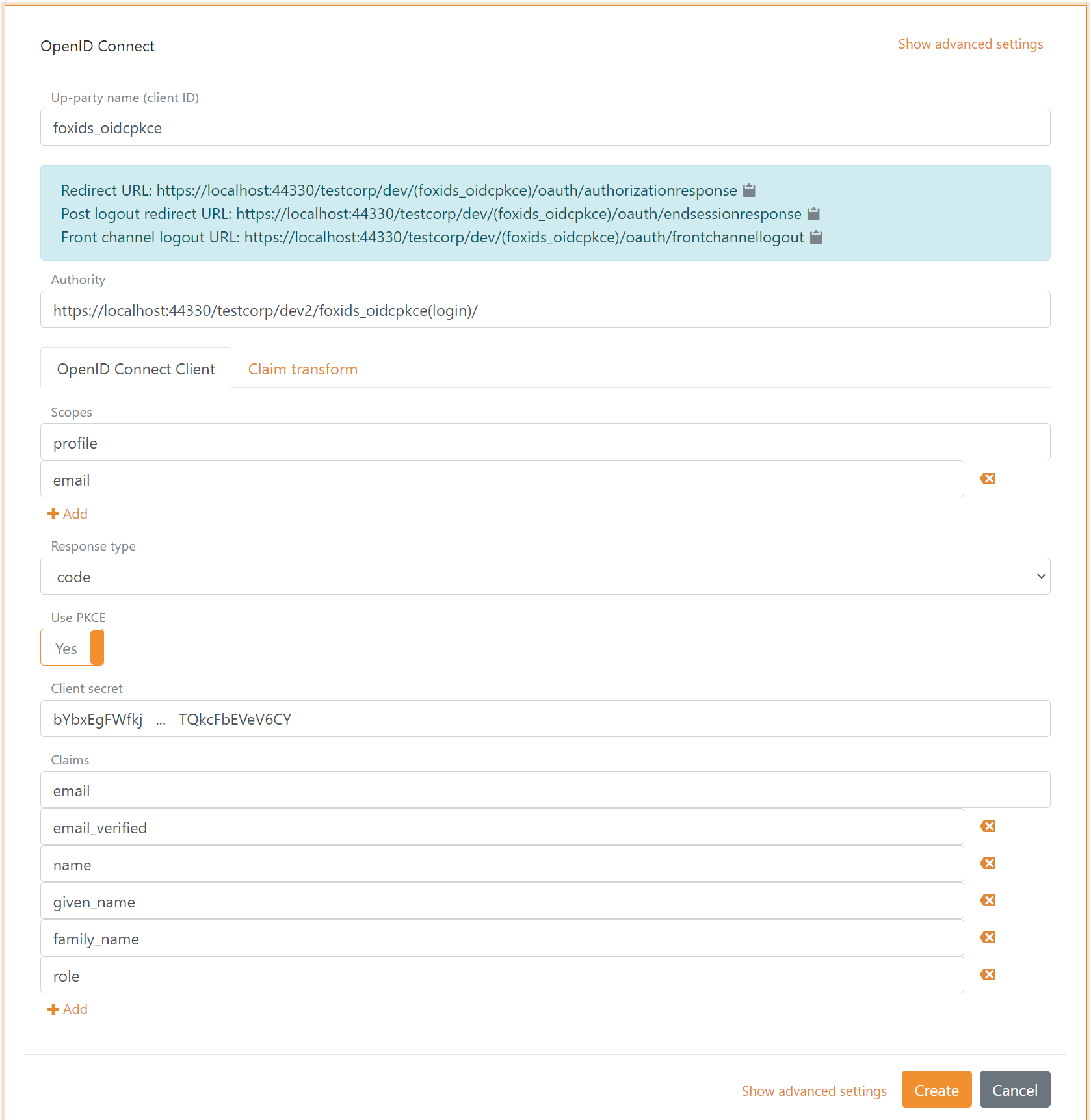

3 - Wróć do swojej metody uwierzytelniania FoxIDs w FoxIDs Control Client

- Dodaj authority klienta rejestracji aplikacji z równoległego środowiska FoxIDs.

Domyślnie równoległe środowisko używa metody uwierzytelniania

logindo uwierzytelniania użytkowników z authorityhttps://localhost:44330/testcorp/dev2/foxids_oidcpkce(login)/. Możesz wybrać inną metodę uwierzytelniania w równoległym środowisku, np.azure_adz authorityhttps://localhost:44330/testcorp/dev2/foxids_oidcpkce(azure_ad)/. - Dodaj zakresy profile i email (ewentualnie inne lub więcej zakresów).

- Dodaj client secret klienta rejestracji aplikacji równoległego środowiska FoxIDs.

- Dodaj oświadczenia, które będą przekazywane z metody uwierzytelniania do rejestracji aplikacji, np. email, email_verified, name, given_name, family_name, role oraz ewentualnie oświadczenie access_token, aby przekazać token dostępu równoległego środowiska FoxIDs.

- Kliknij create.

To wszystko, gotowe.

Nowa metoda uwierzytelniania może teraz zostać wybrana jako dozwolona metoda uwierzytelniania w rejestracjach aplikacji w Twoim środowisku. Rejestracje aplikacji w Twoim środowisku mogą odczytać oświadczenia z Twojej metody uwierzytelniania. Możesz dodać oświadczenie access_token, aby dołączyć token dostępu równoległego środowiska FoxIDs jako oświadczenie w wydawanym tokenie dostępu.