Interconnecter des environnements FoxIDs avec OpenID Connect

Utilisez cette intégration lorsque les utilisateurs d'un environnement FoxIDs doivent s'authentifier dans un autre environnement FoxIDs. Les deux environnements peuvent se trouver dans le même tenant, dans des tenants différents ou dans des déploiements FoxIDs distincts.

L'environnement qui fait confiance à l'autre se connecte à lui avec une méthode d'authentification OpenID Connect. L'environnement de confiance expose un enregistrement d'application OpenID Connect.

Vous pouvez facilement connecter deux environnements dans le même tenant avec un Environment Link.

Choisissez Environment Link lorsque les deux environnements sont dans le même tenant et que vous voulez la configuration la plus simple. Choisissez OpenID Connect lorsque vous devez connecter des environnements entre différents tenants ou différents déploiements FoxIDs.

Configure integration

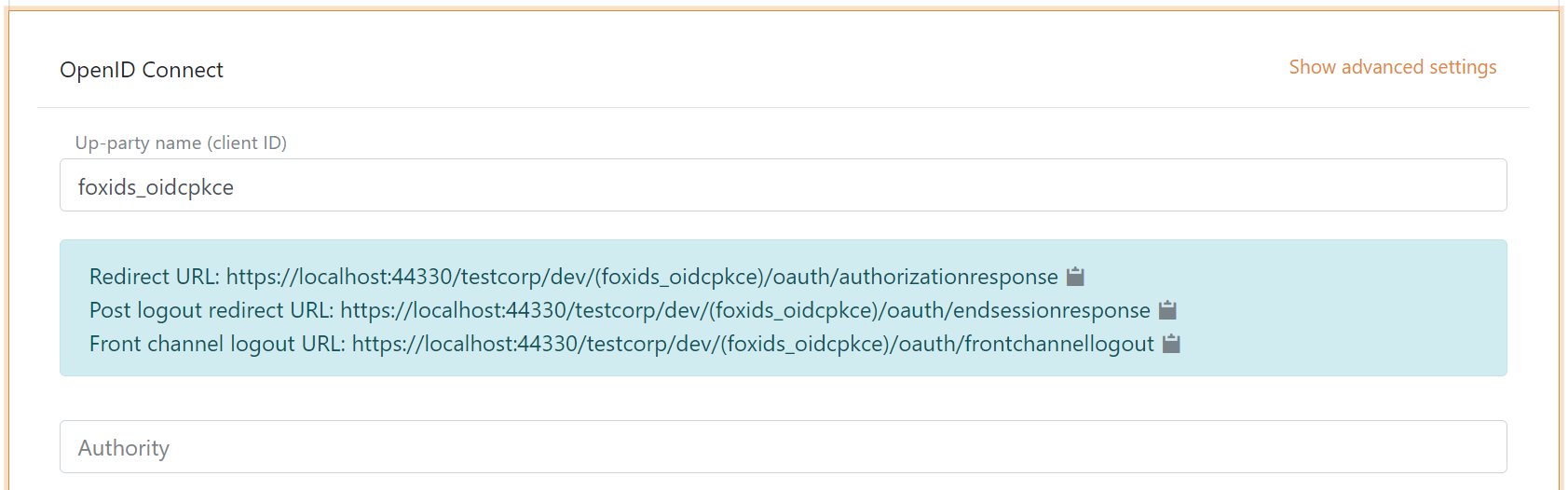

1 - Commencez dans votre environnement FoxIDs en créant une méthode d’authentification OpenID Connect dans FoxIDs Control Client

- Ajoutez le nom

Il est maintenant possible de lire les Redirect URL, Post logout redirect URL et Front channel logout URL.

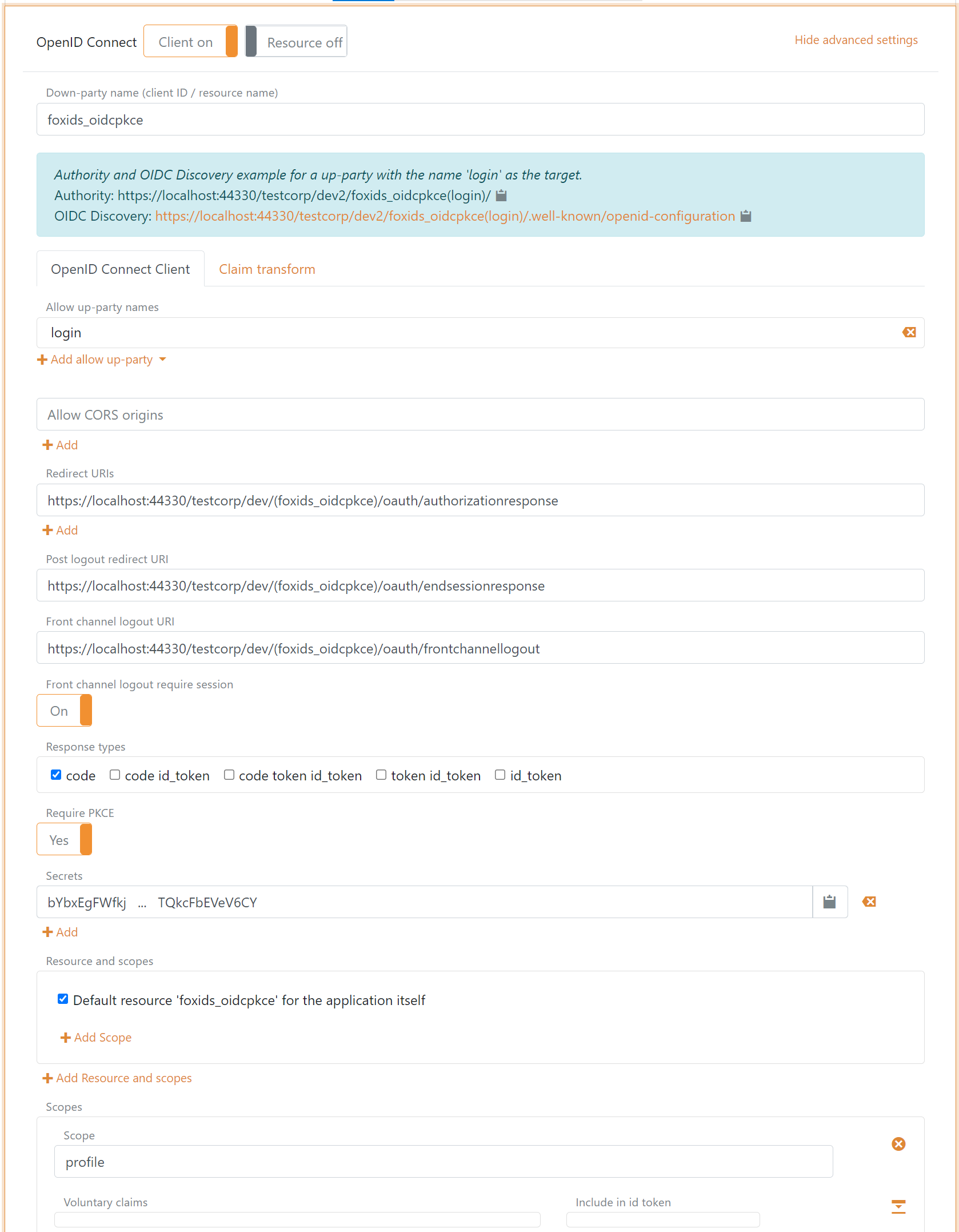

2 - Ensuite, allez dans l’environnement FoxIDs parallèle et créez le client d’enregistrement d’application

Le client est un client confidentiel utilisant Authorization Code Flow et PKCE.

- Spécifiez le nom du client dans le nom d’enregistrement de l’application.

- Sélectionnez les méthodes d’authentification autorisées. Ex.

loginou une autre méthode d’authentification. - Sélectionnez show advanced.

- Spécifiez l’URI de redirection lue dans votre méthode d’authentification.

- Spécifiez l’URI de redirection post logout lue dans votre méthode d’authentification.

- Spécifiez l’URI de front channel logout lue dans votre méthode d’authentification.

- Spécifiez un secret (souvenez-vous du secret pour l’étape suivante).

- Supprimez

offline_access. - Supprimez/modifiez les scopes selon vos besoins.

- Cliquez sur create.

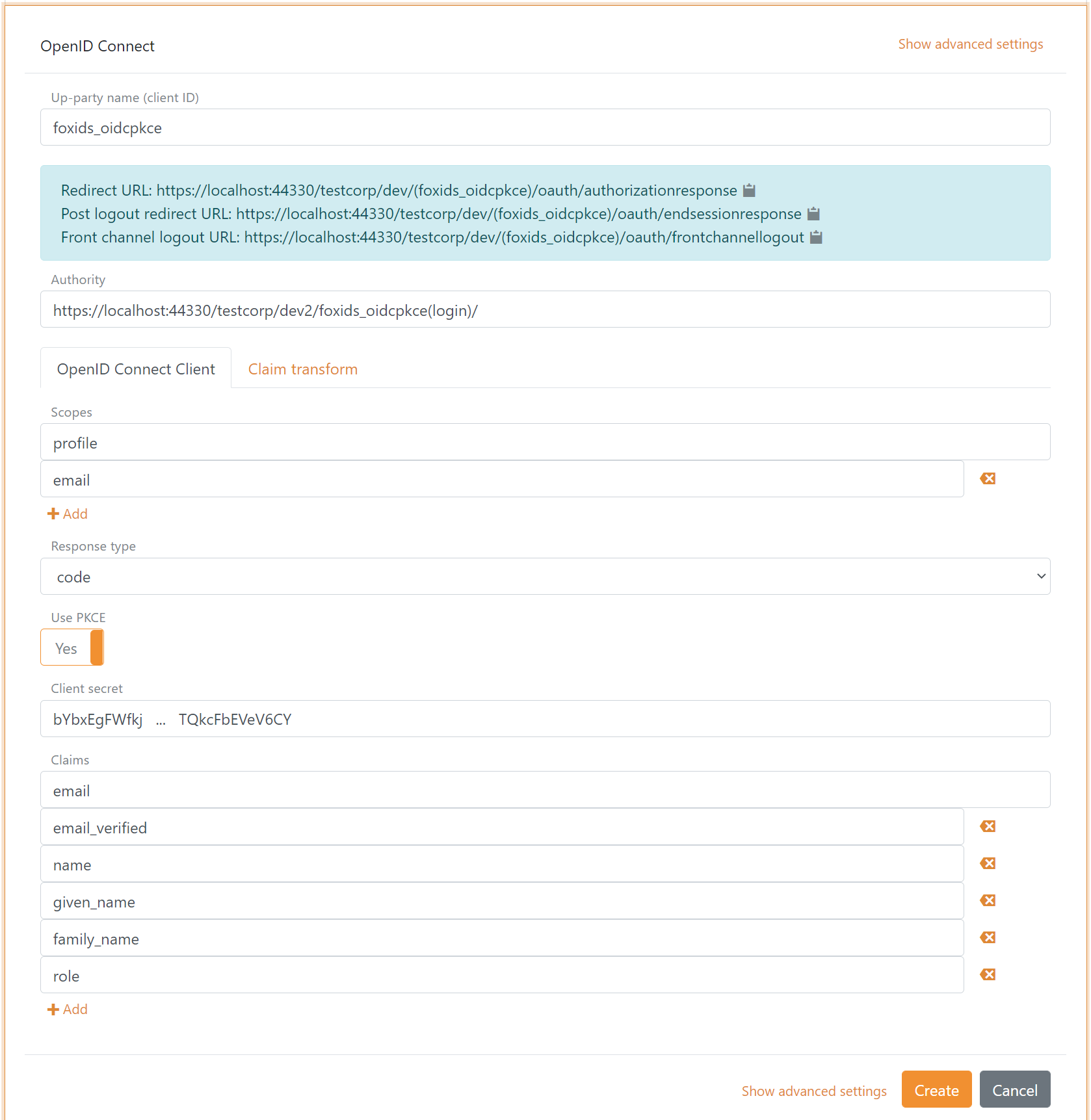

3 - Revenez à votre méthode d’authentification FoxIDs dans FoxIDs Control Client

- Ajoutez l’autorité du client d’enregistrement d’application de l’environnement FoxIDs parallèle.

Par défaut, l’environnement parallèle utilise la méthode d’authentification

loginpour authentifier les utilisateurs avec l’autoritéhttps://localhost:44330/testcorp/dev2/foxids_oidcpkce(login)/. Il est possible de sélectionner une autre méthode d’authentification dans l’environnement parallèle. Par ex.azure_adavec l’autoritéhttps://localhost:44330/testcorp/dev2/foxids_oidcpkce(azure_ad)/. - Ajoutez les scopes profil et e-mail (possibles autres scopes).

- Ajoutez le client secret du client d’enregistrement d’application de l’environnement FoxIDs parallèle.

- Ajoutez les revendications qui seront transférées de la méthode d’authentification vers les enregistrements d’application. Par ex. email, email_verified, name, given_name, family_name, role et éventuellement la revendication access_token pour transférer le jeton d’accès de l’environnement FoxIDs parallèle.

- Cliquez sur create.

C’est tout, c’est terminé.

Votre nouvelle méthode d’authentification peut maintenant être sélectionnée comme méthode d’authentification autorisée dans les enregistrements d’applications de votre environnement. Les enregistrements d’applications dans votre environnement peuvent lire les revendications de votre méthode d’authentification. Il est possible d’ajouter la revendication access_token pour inclure le jeton d’accès de l’environnement FoxIDs parallèle en tant que revendication dans le jeton d’accès émis.