Forbind FoxIDs med OpenID Connect

FoxIDs miljøer kan forbindes med OpenID Connect og dermed autentificere slutbrugere i et andet FoxIDs miljø eller en ekstern Identity Provider (IdP) konfigureret som en autentifikationsmetode.

FoxIDs miljøer kan forbindes i samme FoxIDs tenant eller i forskellige FoxIDs tenants. Forbindelser kan også konfigureres mellem FoxIDs miljøer i forskellige FoxIDs deployments.

Du kan nemt forbinde to miljøer i samme tenant med en Environment Link.

Integrationen mellem to FoxIDs miljøer understøtter OpenID Connect autentifikation (login), RP-initiated logout og front-channel logout. En session etableres når brugeren autentificerer, og sessionen ugyldiggøres ved logout.

Du kan teste OpenID Connect miljøforbindelser med online web app sample (sample docs) ved at klikke

Log inog derefterParallel FoxIDs environment.

Se konfigurationen af miljøforbindelse i FoxIDs Control: https://control.foxids.com/test-corp

Få read adgang med brugerenreader@foxids.comog adgangskodengEh#V6kSwog kig påparallelogProductionmiljøerne.

Følgende beskriver hvordan du konfigurerer en OpenID Connect autentifikationsmetode i dit FoxIDs miljø og stoler på et parallelt FoxIDs miljø hvor en OpenID Connect applikationsregistrering er konfigureret. Dette får dit FoxIDs miljø til at stole på det parallelle FoxIDs miljø til at autentificere brugere.

Konfigurer integration

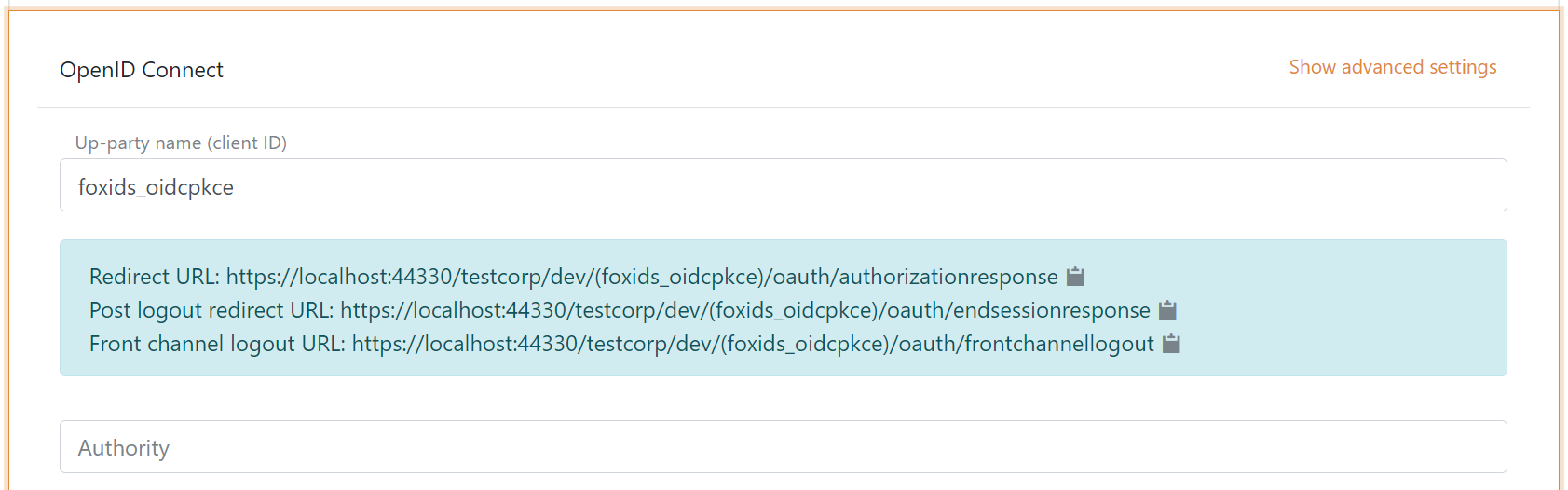

1 - Start i dit FoxIDs miljø med at oprette en OpenID Connect autentifikationsmetode i FoxIDs Control Client

- Tilføj navnet

Det er nu muligt at læse Redirect URL, Post logout redirect URL og Front channel logout URL.

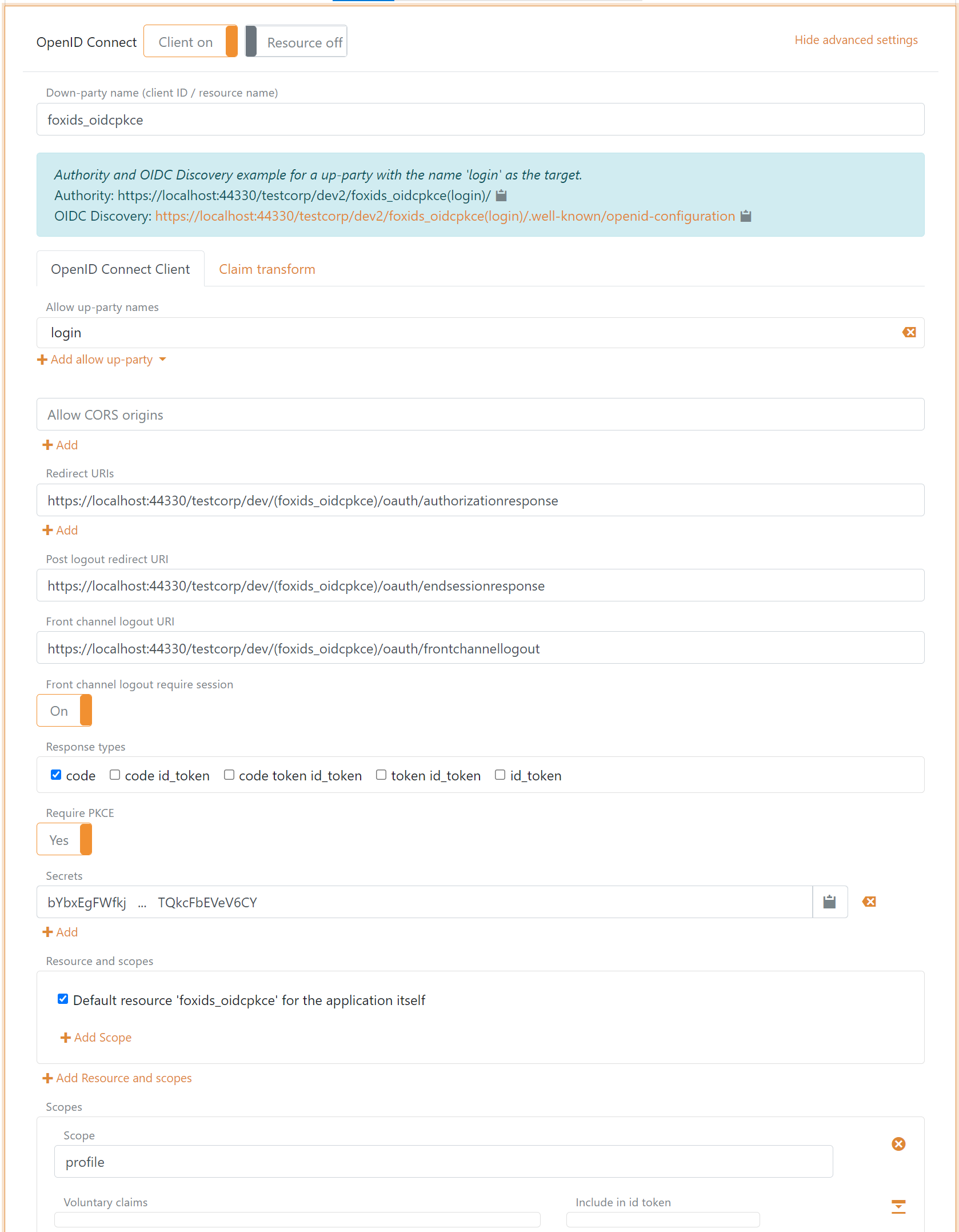

2 - Gå derefter til det parallelle FoxIDs miljø og opret applikationsregistrering client

Clienten er en confidential client der bruger Authorization Code Flow og PKCE.

- Angiv client navn i applikationsregistreringsnavn.

- Vælg tilladte autentifikationsmetoder. Fx

logineller en anden autentifikationsmetode. - Vælg show advanced.

- Angiv redirect URI læst i din autentifikationsmetode.

- Angiv post logout redirect URI læst i din autentifikationsmetode.

- Angiv front channel logout URI læst i din autentifikationsmetode.

- Angiv en secret (husk secret til næste trin).

- Fjern

offline_access. - Fjern / redigér scopes efter dine behov.

- Klik create.

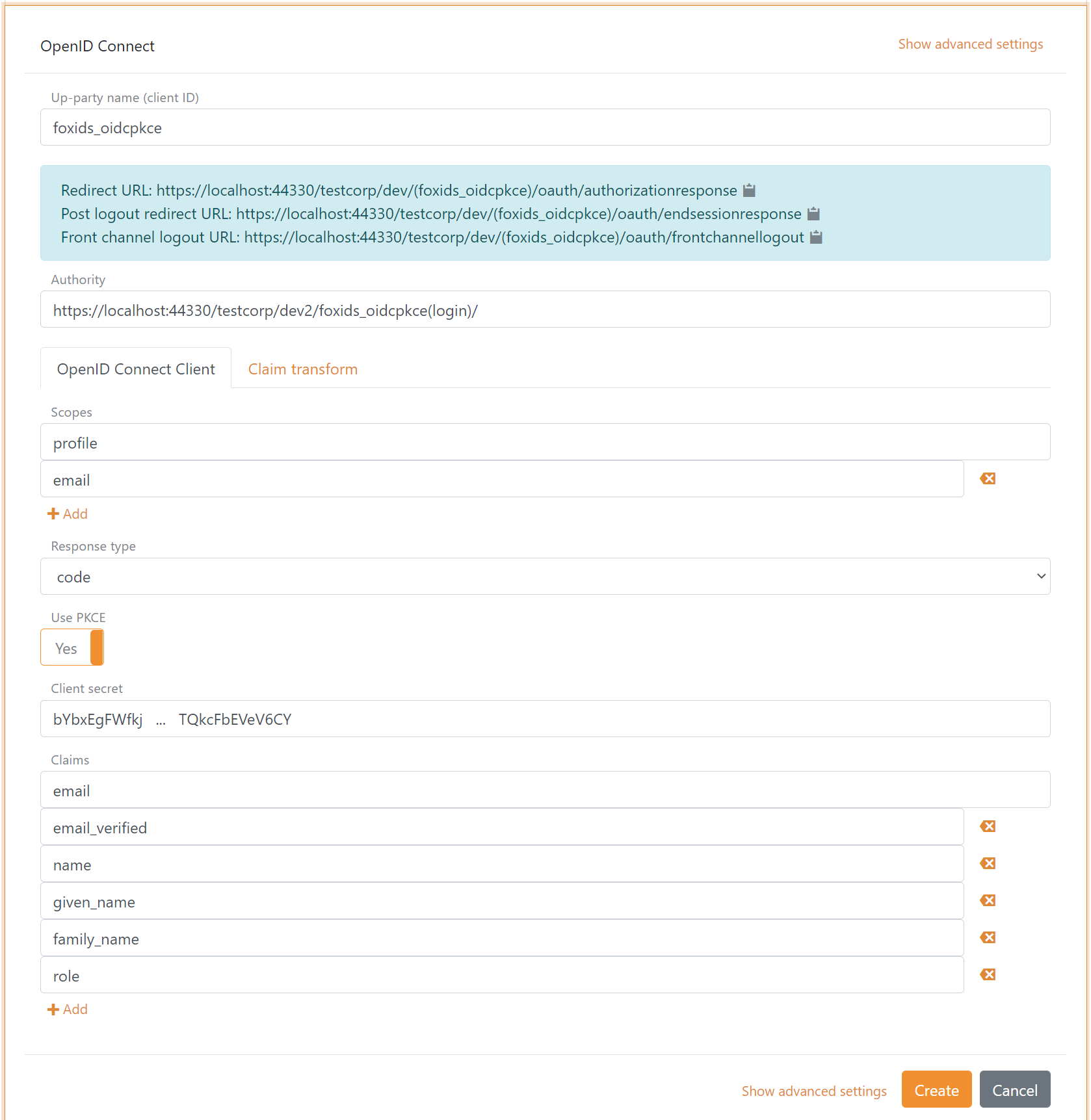

3 - Gå tilbage til din FoxIDs autentifikationsmetode i FoxIDs Control Client

- Tilføj authority for applikationsregistrering client i det parallelle FoxIDs miljø.

Som standard bruger det parallelle miljø

loginautentifikationsmetoden til at autentificere brugere med authorityhttps://localhost:44330/testcorp/dev2/foxids_oidcpkce(login)/.

Det er muligt at vælge en anden autentifikationsmetode i det parallelle miljø. Fxazure_admed authorityhttps://localhost:44330/testcorp/dev2/foxids_oidcpkce(azure_ad)/. - Tilføj profile og email scopes (muligvis andre eller flere scopes).

- Tilføj client secret fra det parallelle FoxIDs miljøs applikationsregistrering client.

- Tilføj de claims der overføres fra autentifikationsmetoden til applikationsregistreringerne. Fx email, email_verified, name, given_name, family_name, role og evt. access_token claim for at overføre det parallelle FoxIDs miljøs access token.

- Klik create.

Det er det, du er færdig.

Din nye autentifikationsmetode kan nu vælges som en tilladt autentifikationsmetode i applikationsregistreringerne i dit miljø.

Applikationsregistreringerne i dit miljø kan læse claims fra din autentifikationsmetode. Det er muligt at tilføje access_token claim for at inkludere det parallelle FoxIDs miljøs access token som en claim i det udstedte access token.