Koble sammen FoxIDs med OpenID Connect

FoxIDs miljøer kan kobles sammen med OpenID Connect og dermed autentisere sluttbrukere i et annet FoxIDs miljø eller en ekstern Identity Provider (IdP) konfigurert som en autentiseringsmetode.

FoxIDs miljøer kan kobles sammen i samme FoxIDs tenant eller i ulike FoxIDs tenants. Sammenkoblinger kan også konfigureres mellom FoxIDs miljøer i ulike FoxIDs utrullinger.

Du kan enkelt koble sammen to miljøer i samme tenant med en Environment Link.

Integrasjonen mellom to FoxIDs miljøer støtter OpenID Connect autentisering (innlogging), RP-initiated logout og front-channel logout. En sesjon etableres når brukeren autentiserer og sesjonen ugyldiggjøres ved utlogging.

Du kan teste OpenID Connect miljøtilkoblinger med online web app sample (sample docs) ved å klikke

Log inog deretterParallel FoxIDs environment.

Ta en titt på miljøtilkoblingskonfigurasjonen i FoxIDs Control: https://control.foxids.com/test-corp

Få lesetilgang med brukerenreader@foxids.comog passordetgEh#V6kSwog se på miljøeneparallelogProduction.

Følgende beskriver hvordan du konfigurerer en OpenID Connect autentiseringsmetode i FoxIDs miljøet og stoler på et parallelt FoxIDs miljø der en OpenID Connect applikasjonsregistrering er konfigurert. Dette gjør at FoxIDs miljøet ditt stoler på det parallelle FoxIDs miljøet for å autentisere brukere.

Konfigurer integrasjon

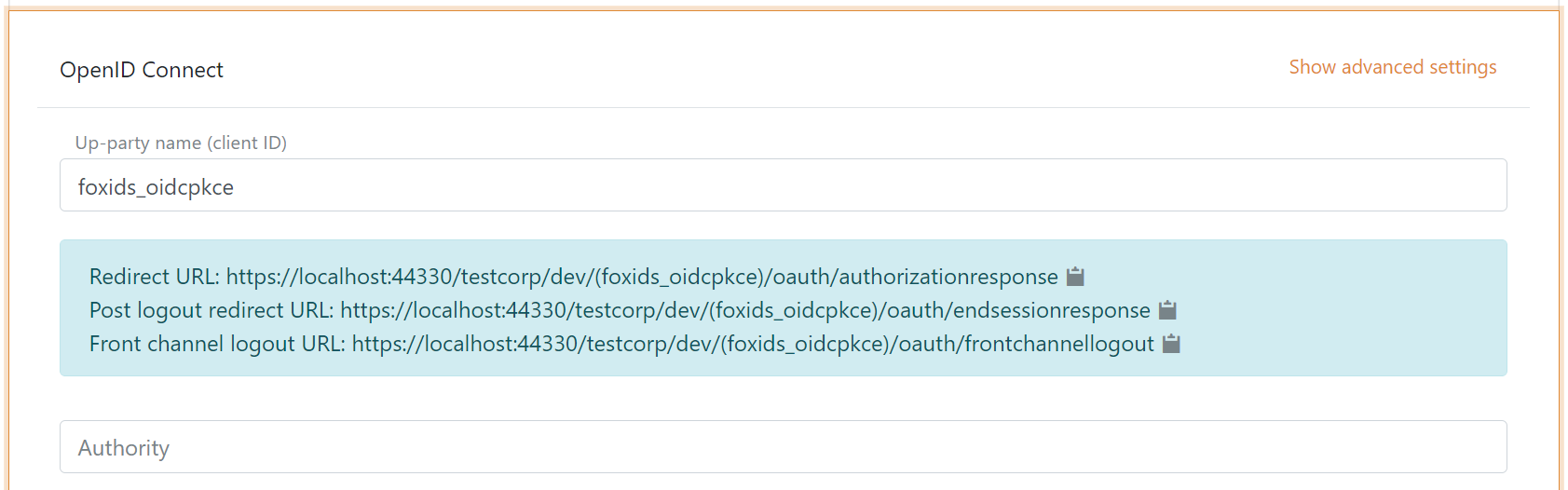

1 - Start i FoxIDs miljøet ditt ved å opprette en OpenID Connect autentiseringsmetode i FoxIDs Control Client

- Legg til navnet

Det er nå mulig å lese Redirect URL, Post logout redirect URL og Front channel logout URL.

2 - Gå deretter til det parallelle FoxIDs miljøet og opprett applikasjonsregistreringsklienten

Klienten er en konfidensiell klient som bruker Authorization Code Flow og PKCE.

- Angi klientnavn i applikasjonsregistreringens navn.

- Velg tillatte autentiseringsmetoder. F.eks.

logineller en annen autentiseringsmetode. - Velg show advanced.

- Angi redirect URI som er lest i autentiseringsmetoden.

- Angi post logout redirect URI som er lest i autentiseringsmetoden.

- Angi front channel logout URI som er lest i autentiseringsmetoden.

- Angi en secret (husk hemmeligheten til neste steg).

- Fjern

offline_access. - Fjern / rediger scopes etter behov.

- Klikk create.

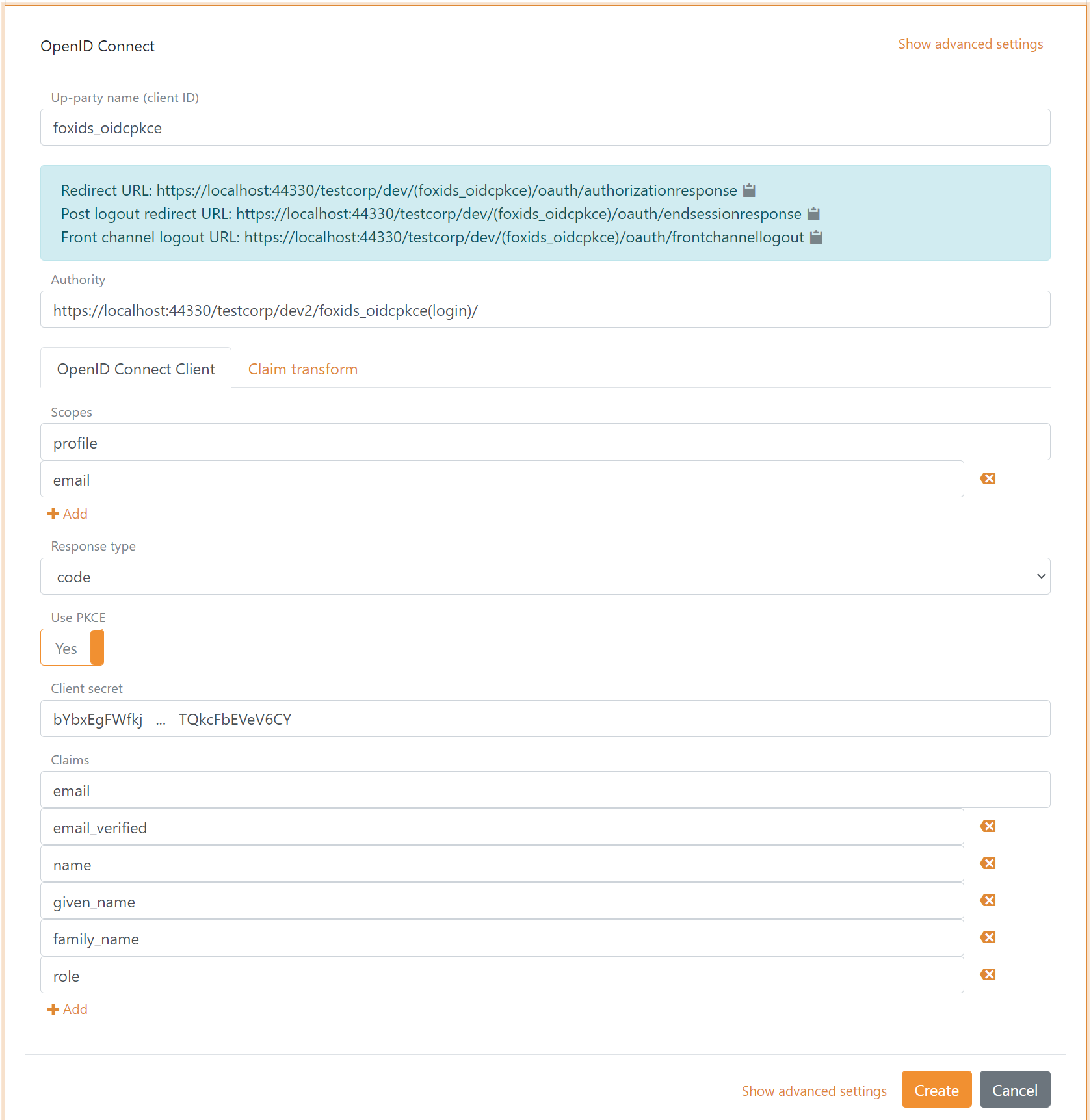

3 - Gå tilbake til FoxIDs autentiseringsmetoden i FoxIDs Control Client

- Legg til authority for det parallelle FoxIDs miljøets applikasjonsregistreringsklient.

Som standard bruker det parallelle miljøet autentiseringsmetoden

loginfor å autentisere brukere medhttps://localhost:44330/testcorp/dev2/foxids_oidcpkce(login)/authority.

Det er mulig å velge en annen autentiseringsmetode i det parallelle miljøet. F.eks.azure_admedhttps://localhost:44330/testcorp/dev2/foxids_oidcpkce(azure_ad)/authority. - Legg til profile og email scopes (eventuelt andre eller flere scopes).

- Legg til det parallelle FoxIDs miljøets applikasjonsregistreringsklients client secret.

- Legg til kravene som skal overføres fra autentiseringsmetoden til applikasjonsregistreringene. F.eks. email, email_verified, name, given_name, family_name, role og eventuelt access_token kravet for å overføre det parallelle FoxIDs miljøets access token.

- Klikk create.

Det er alt, du er ferdig.

Din nye autentiseringsmetode kan nå velges som en tillatt autentiseringsmetode i applikasjonsregistreringene i miljøet ditt.

Applikasjonsregistreringene i miljøet ditt kan lese kravene fra autentiseringsmetoden. Det er mulig å legge til access_token kravet for å inkludere det parallelle FoxIDs miljøets access token som et krav i det utstedte access tokenet.