Interconnecter des environnements FoxIDs avec Environment Link

Utilisez Environment Link lorsqu'un environnement FoxIDs dans un tenant doit faire confiance à un autre environnement FoxIDs dans le même tenant pour authentifier les utilisateurs. Environment Link est conçu pour la connexion entre environnements dans le même tenant.

Par rapport à OpenID Connect, Environment Link est plus simple à configurer et plus rapide à mettre en place. C'est l'option privilégiée lorsque les deux environnements sont dans le même tenant.

Environment Link est rapide et sécurisé, mais il fonctionne uniquement dans le même tenant. Utilisez OpenID Connect entre environnements si vous devez connecter des environnements entre différents tenants ou déploiements FoxIDs distincts.

Configure integration

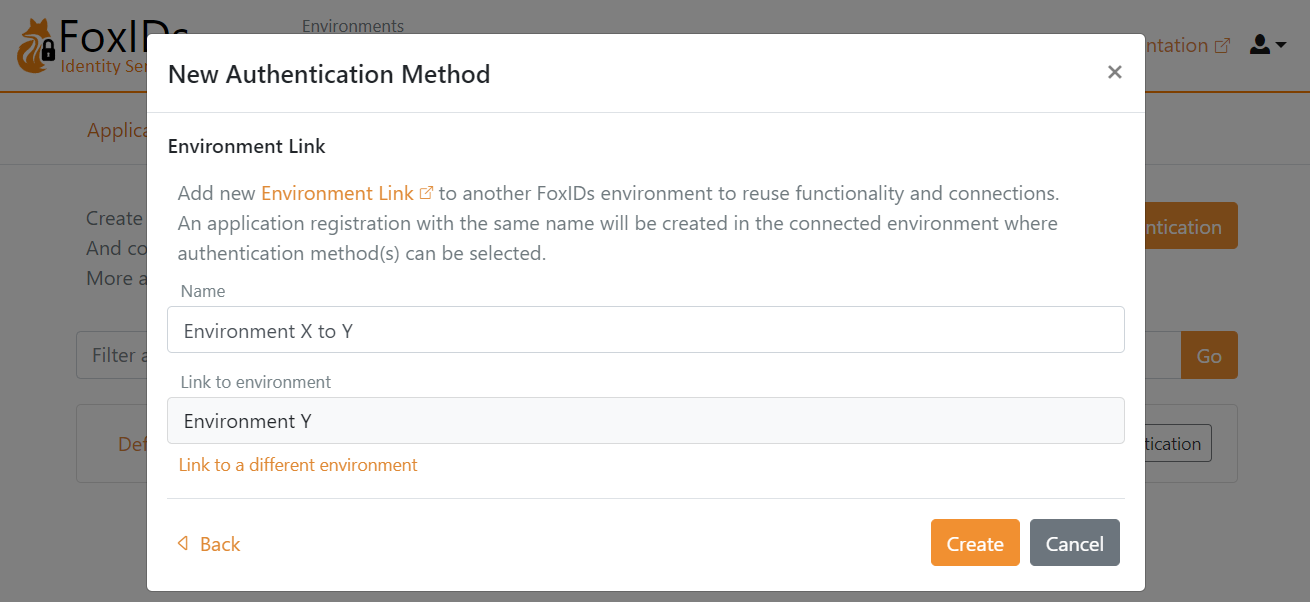

Ce qui suit décrit comment connecter deux environnements appelés Environment X et Environment Y. L’environnement Environment X sera autorisé à se connecter avec Environment Y comme méthode d’authentification.

Sélectionnez dans l’environnement Environment X dans FoxIDs Control Client

Sélectionnez l’onglet Authentication

Cliquez sur New authentication

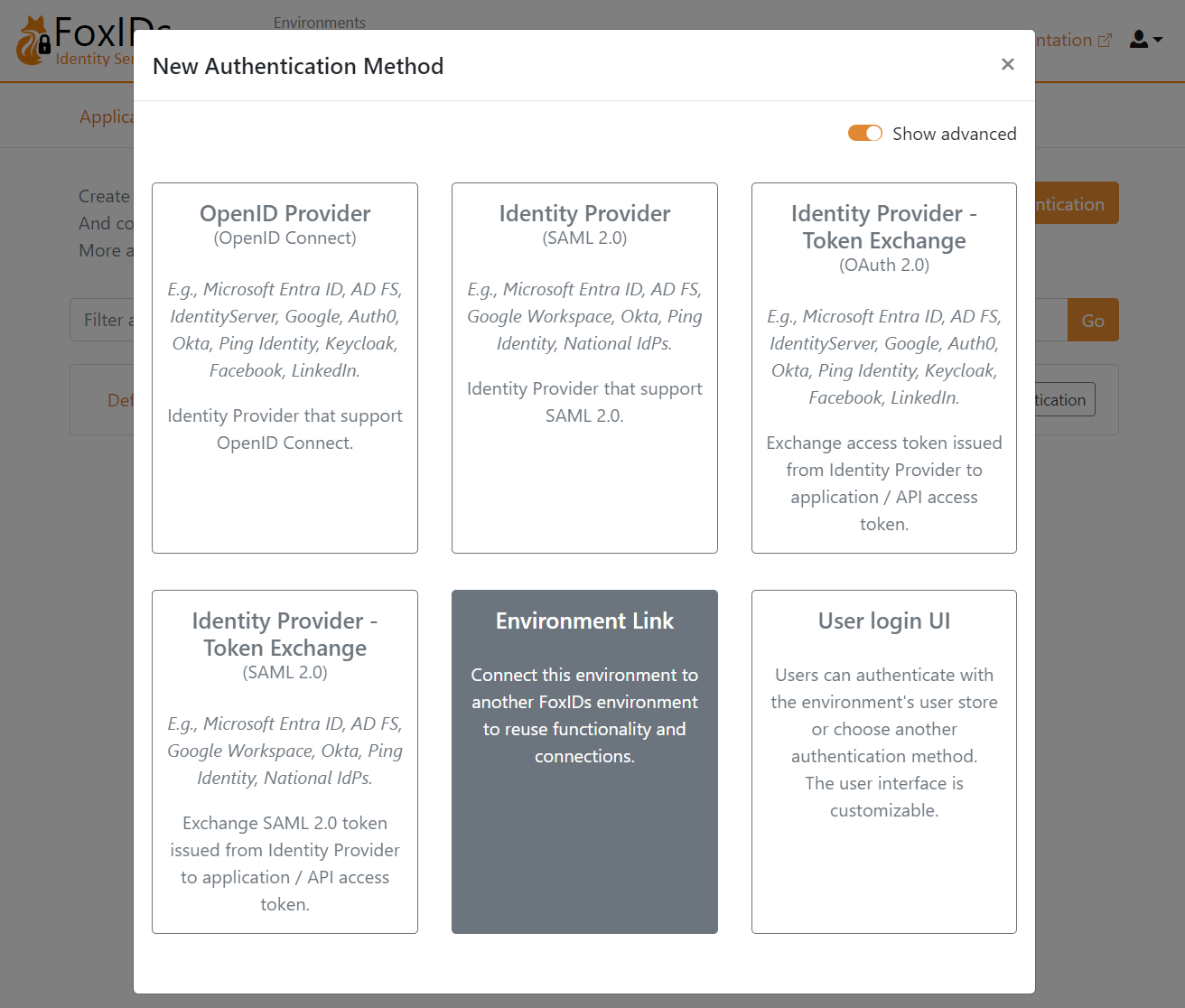

Sélectionnez Show advanced

Sélectionnez Environment Link

Ajoutez le Name par ex.

Environment X to YSélectionnez l’environnement

Environment Y

Cliquez sur Create

C’est tout, c’est terminé.

Votre nouvelle méthode d’authentification Environment X to Y peut maintenant être sélectionnée comme méthode d’authentification autorisée dans les enregistrements d’applications de votre environnement Environment X.

Vous pouvez trouver l’enregistrement d’application Environment X to Y dans l’environnement Environment Y où des méthodes d’authentification peuvent être sélectionnées.